Зачем мониторить трафик локальной сети?

Локальные сети с каждым годом становятся более технологичными, появляются новые сервисы и услуги, а вместе с ними развиваются и угрозы информационной безопасности. Если проследить тенденцию развития систем мониторинга сети, то сначала появился мониторинг локальных машин, потом начали мониторить...

Acronis #CyberFit Summit — ключевые спикеры

Привет, Хабр! Буквально через несколько дней начнется наш ежегодный Acronis #CyberFit Summit. Мероприятие будет проходить в Майами, но согласно современным реалиям в нем можно будет принять участие и в виртуальном формате. Этот пост посвящен ключевым спикерам, которые будут выступать на саммите, и...

Как обновить 3,5 тыс. криптошлюзов «Континент» и не сойти с ума – грабли и способы обхода

Не так давно на нас свалилась задачка: обновить криптошлюзы (КШ) «Континент» с версии 3.7.5 до версии 3.9.1 на всей VPN-сети довольно крупного клиента. Сеть географически распределена и охватывает все часовые пояса нашей необъятной Родины. Всего – порядка 120 центров управления сетью (ЦУС) с...

DDoS-атаки и BGP-инциденты третьего квартала 2021 года

Третий квартал 2021 года во-многом стал рекордным по масштабам и интенсивности DDoS-атак. Апогей событий произошел в сентябре, когда мы вместе с Яндексом обнаружили и сообщили публике об одном из самых разрушительных ботнетов со времен Mirai, назвав его Meris, так как он был ответственен за серию...

Шифры замены

В предыдущей статье были рассмотрены простые шифры, использующие алфавиты естественных языков (ЕЯ). Автоматическая обработка сообщений в компьютерных и сетях связи предусматривает использование искусственных языков (ИЯ), что более эффективно во многих отношениях. Ранее описывалась классификация...

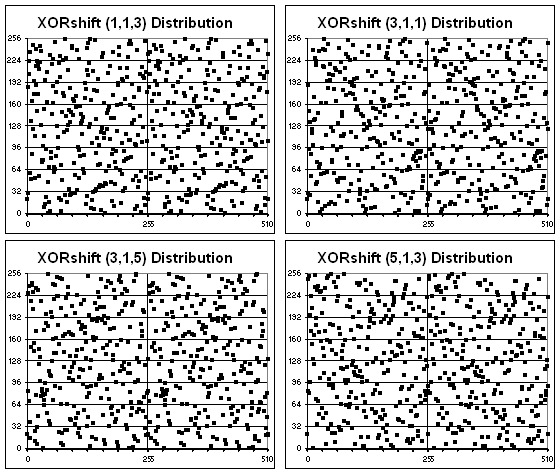

Взлом ГПСЧ с помощью машинного обучения

Выдача XORShift кажется случайной Исследователь Мостафа Хассан (Mostafa Hassan) сумел взломать два генератора псведослучайных чисел (ГПСЧ) с помощью машинного обучения. Обученная двуслойная нейросеть предсказала выдачу генератора xorshift128 с точностью 100%. Во второй части своей работы Мостафа...

[recovery mode] Настройка Telegram уведомлений в pfSense

Начиная с версии 2.5.0 (вышла в 2019 году) в pfSense появилась поддержка Telegram уведомлений о системных событиях. В этой статье мы пошагово рассмотрим настройку и узнаем, какого рода уведомления будут приходить в наш мессенджер. Читать далее...

[Перевод] Обзор правил YARA: изучение инструмента исследования вредоносного ПО

Правила YARA используются для классификации и идентификации образцов вредоносных программ путем создания описаний их семейств на основе текстовых или двоичных шаблонов. Читать далее...

[Перевод] Как я случайно заблокировал 10 000 телефонов в Южной Америке

Перед вами — забавная и поучительная история Шантну Тивари, небрежность которого привела к крайне печальным последствиям: более десяти тысяч телефонов в Южной Америке в один момент оказались заблокированными. Люди не могли даже позвонить, не говоря уж про более сложные действия. О том, как это было...

DJI представляет новый профессиональный стабилизатор Ronin 4D с камерой Zenmuse X9

Сложно представить, что могла бы выпустить компания DJI потенциально нового, причем кардинально различного от всей выпускаемой продукции. Именно таковым сегодня представлен совершенно новый профессиональный стабилизатор DJI Ronin 4D вместе с объективом Zenmuse X9. Это продвинутое комплексное...

Знакомимся с новой веб-консолью CrowdSec

Привет, Хабр! Недавно мы выпустили новую веб-консоль. Теперь управлять работой CrowdSec можно не только из строгой командной строки с помощью cscli, но и из удобного веб-интерфейса. О том, что у нас получилось, расскажем в этом посте. Читать далее...

Дыры и заборы в Kubernetes: кейсы взлома, советы как защитить свой кластер и рассказ о первых хакерах

На вебинаре «Дыры и заборы: Безопасность в Kubernetes» встретились эксперты Максим Мошаров и Артём Юшковский, им задал вопросы ведущий Марсель Ибраев. Обсудили, как обезопасить свой кластер, показали три кейса взлома Kubernetes и рассказали, как строить безопасность в организации. В статье...

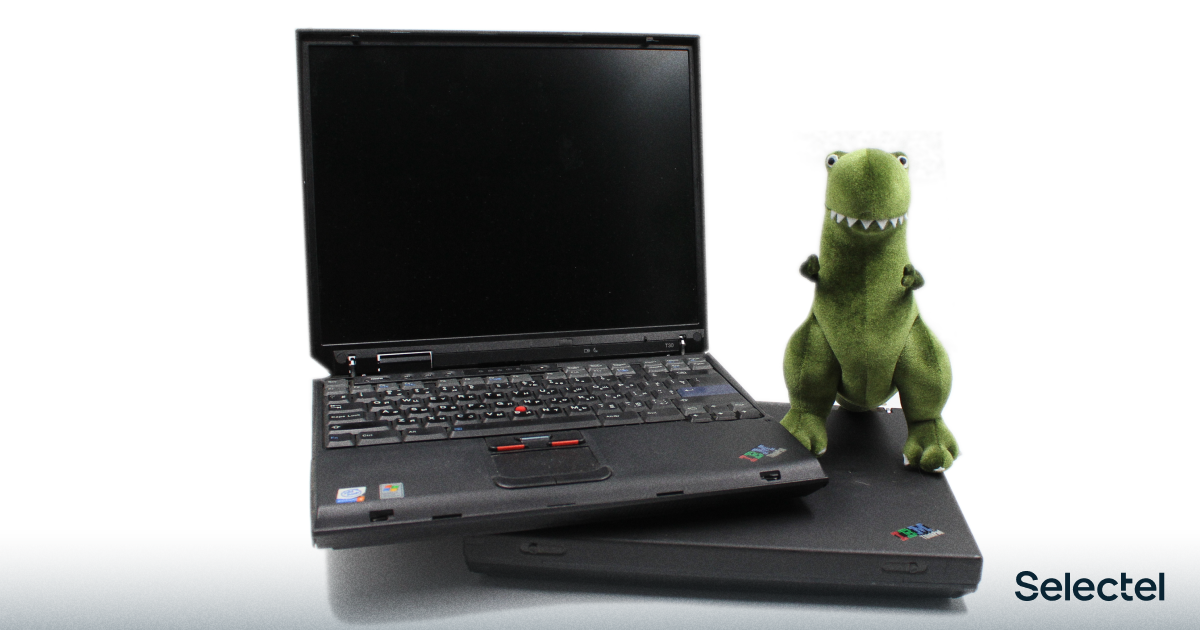

Стильный инструмент: обзор ноутбука IBM ThinkPad T30

Во все времена профессионалы любых сфер деятельности ценили инструменты, позволяющие эффективно, с комфортом и удовольствием, выполнять свою работу. Будь то письменный прибор юриста, клинок ассасина, внедорожник спасателя или ноутбук… А ноутбук кого? Любого специалиста, который значительную часть...

PINE64: не PinePro единым. Что еще может предложить разработчик «свободного» Linux-телефона

Компания PINE64 известна, в первую очередь, своими телефонами. До недавнего времени нужно было бы писать «телефон», но на днях в дополнение к первой модели, PinePhone, вышла вторая — PinePro. Оба устройства весьма популярны среди гиков, но у компании есть и другие девайсы, которые также...

Брутфорс хэшей в Active Directory

Слабые пароли пользователей — очень распространенная проблема, которая может позволить злоумышленнику повысить свои привилегии в сети компании и закрепиться в ней. Чтобы этого не допустить, необходимо регулярно анализировать стойкость паролей пользователей. У системных администраторов нет...

Приглашаем на KasperskyOS Day 2021 — открытую конференцию о кибериммунности

На летней конференции KasperskyOS Night мы рассказывали, как создаются кибериммунные решения на базе нашей операционной системы KasperskyOS. Теперь у вас есть возможность узнать о них больше. В этом году KasperskyOS Day проводится уже в третий раз, но впервые эта конференция пройдет в открытом...

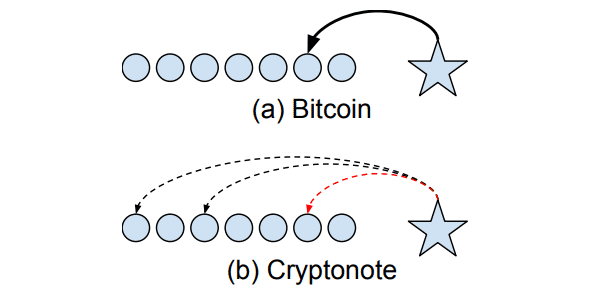

Почему Monero не обеспечивает анонимность

Только красная стрелка ведёт к настоящей монете, остальные — фейковые дубли Monero — ведущая криптовалюта, ориентированная на конфиденциальность. Основана на протоколе CryptoNote 2.0 от 2013 года. Он исправляет недостатки биткоина, в том числе явную связность входа и выхода транзакции (отсутствие...

Свежие уязвимости для ОС Windows

Уязвимости в ОС и программном обеспечении всегда являлись одними из самым мощных векторов тестирования на проникновение. Какими интересными свежими уязвимостями можно пополнить свой арсенал? В статье попробуем разобраться, как работают 3 уязвимости в ОС Windows и MS Office, которые были...