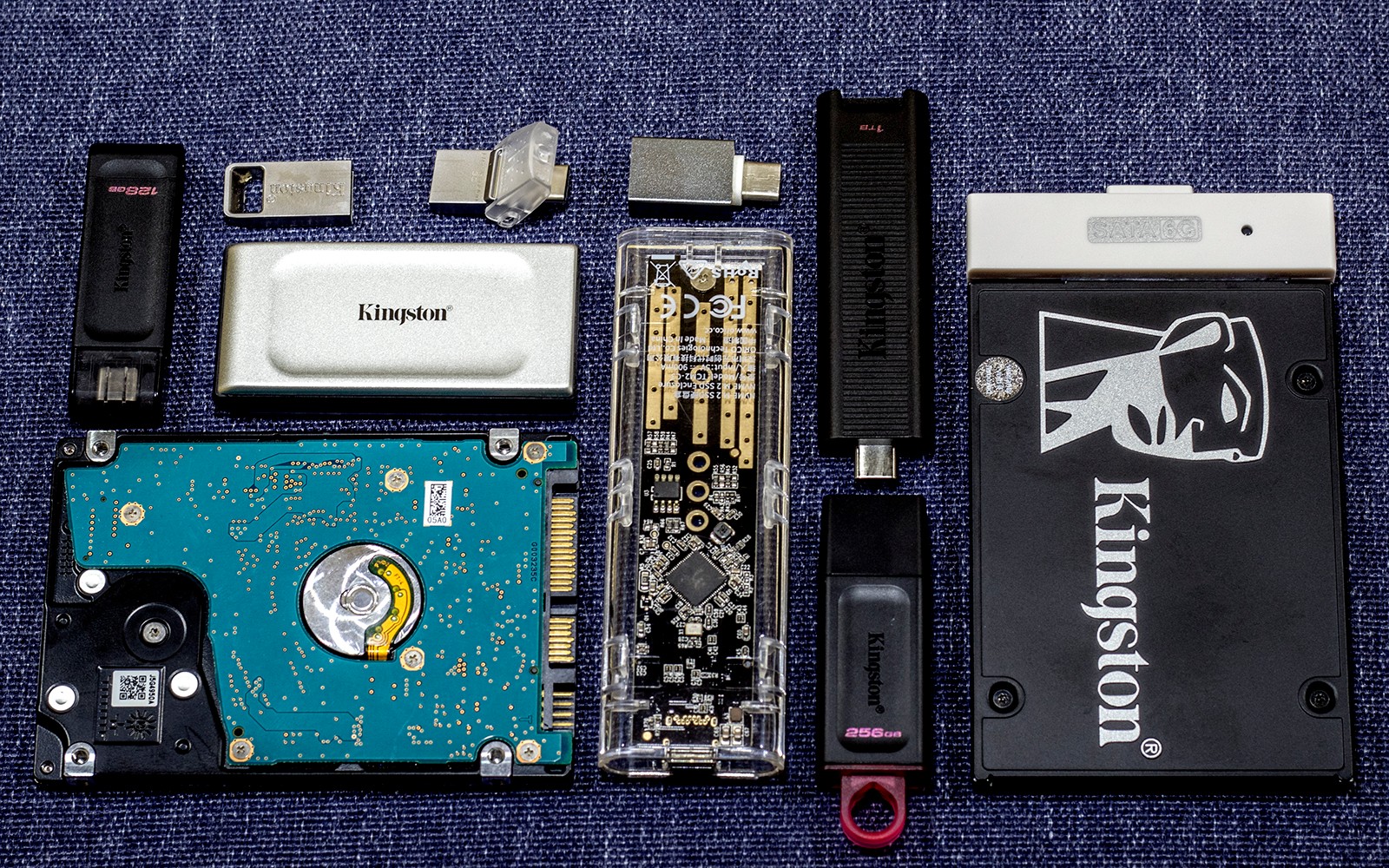

Какой USB Type-C накопитель и флешку купить в 2021 году?

Привет, Хабр! Недавно в заголовках новостей вновь прозвучали обвинения в адрес компании Apple, связанные с появлением результатов голосования членов Европарламента. Большинство поддержало инициативу разработки закона, обязывающего всех производителей придерживаться USB Type-C. А это отличный повод...

Открытое безопасное будущее: оцениваем шансы open source на успех в финтехе

Традиционные финансовые институты в ужасе: соцсети строят свою финансовую инфраструктуру (VK Pay — существует, FB — пытается); «Гугл», «Яндекс» и «Эппл» имеют собственную платёжную систему, а маркеты прибирают к рукам небольшие банки. Продажи через мессенджеры — уже рутина. Да что там «Гугл», даже...

Security Week 42: атака MysterySnail и zero-day в Windows

На прошлой неделе был выпущен регулярный пакет заплаток от Microsoft, в который включены патчи для четырех критических уязвимостей. Одну из уязвимостей, уже активно эксплуатируемую, обнаружили специалисты «Лаборатории Касперского»: CVE-2021-40449 нашли «в дикой природе» — эксплойт для нее является...

Большая история маленького устройства. Новая Яндекс.Станция Мини

На днях в продажу поступила обновлённая версия одного из самых популярных устройств с Алисой — Станции Мини. Может показаться, что это эволюционное развитие, работать над которым было проще, чем создавать оригинал. Но новая Мини отличается от предыдущей примерно всем: от внешнего вида и начинки до...

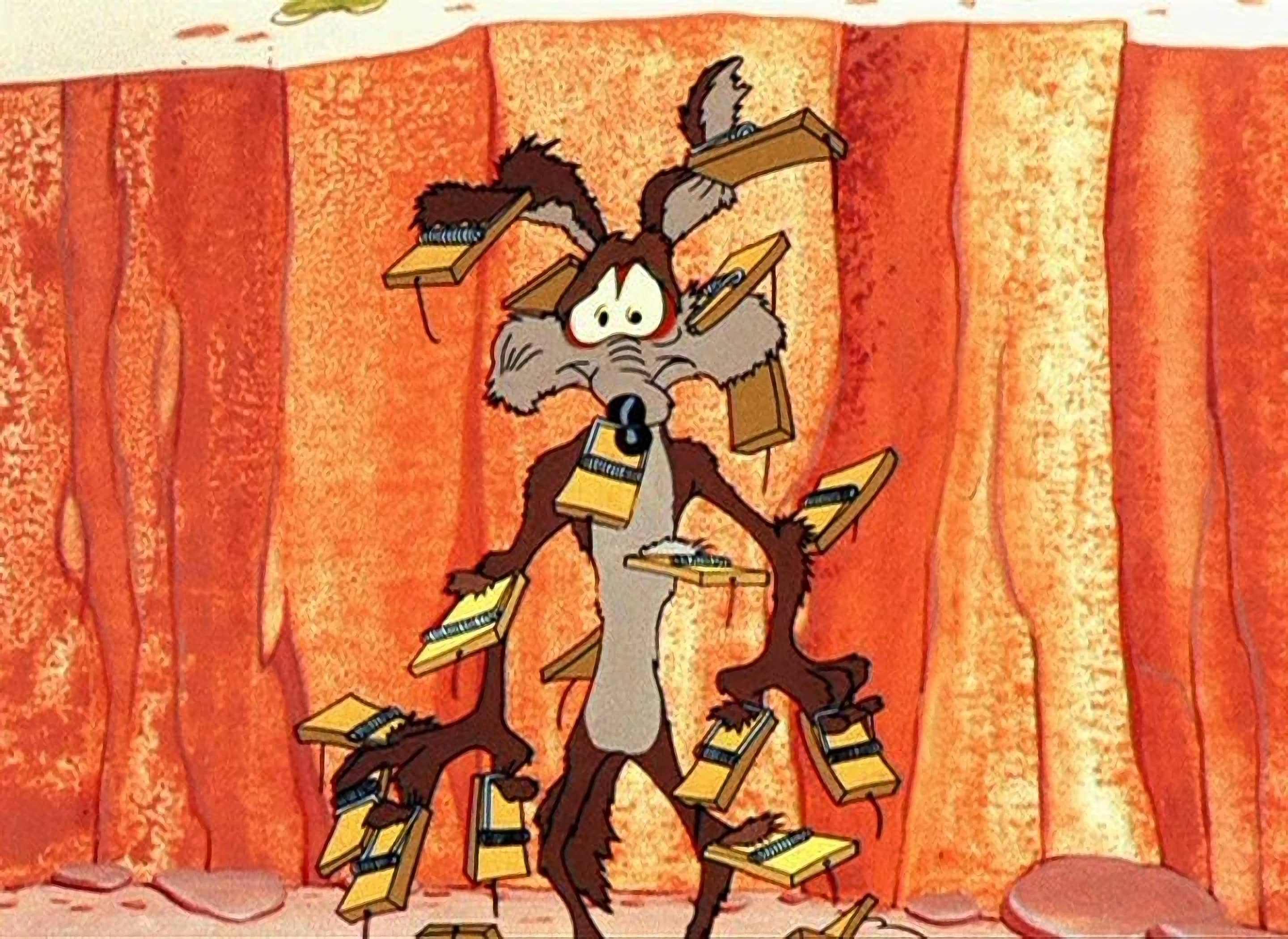

Бесплатный сыр в Docker — как поднять сотни сетевых ловушек на одной машине

Привет, Хабр! На связи Бастион. Мы занимаемся информационной безопасностью и, в том числе, разрабатываем систему предупреждения о вторжениях. В этом посте мы расскажем, зачем нужна такая защита, как поднять на одном компьютере сотни фейковых сервисов и превратить их в сетевые ловушки. И почему...

Готовим iOS-устройство к пентесту

К Digital Security часто обращаются за аудитом iOS-приложений, поэтому мы решили сделать цикл статей про наш подход в этой области. И в первой из них расскажем о выборе и подготовке устройства для проведения тестирования приложений. Какие вопросы рассмотрим: Выбор устройства: эмулятор VS симулятор...

Patch Tuesday: Microsoft выпустила октябрьские обновления безопасности

Microsoft выпустила плановые обновления безопасности для закрытия 81 уязвимости, 3 из которых были классифицированы как критические. Среди прочих 3 уязвимости были обнародованы публично (0-day), а эксплуатация одной уязвимости была зафиксирована в реальных атаках. Максимальный рейтинг CVSS среди...

Основные тренды в мошенничестве за 2021 год

Люди видят то, что хотят видеть. На этом их и ловят мошенники – сериал «Касл» Приветствую. В этой статье я постарался рассмотреть самые резонансные кейсы по мошенничеству в 2021 году и выделить основные направления, к которым они относятся. Читать далее...

Что такое BYOD? Модели BYOD

BYOD (Bring Your Own Device) — это IT-политика, которая позволяет и даже поощряет использование собственных устройств для выполнения рабочих задач. Сегодня многие крупные производители создают полноценные сервисы для работы именно в BYOD-режиме, поэтому можно говорить о том, что концепция уже...

Кого только не встретишь в инфраструктуре: с какими семействами ВПО мы чаще всего имели дело в этом году

Годы идут, а ВПО остается основной головной болью кибербезопасников. Мы недавно считали: почти 40% хакерских атак происходит именно с помощью вредоносного ПО. Одни вирусы даже не успевают попасть в ИТ-периметр – их ловят на подлете. Другим же удается сидеть в инфраструктуре год-два и больше....

И снова испанская барахолка: считаем звезды, вспоминаем прошлое сотовых и снимаем все на пленку

Привет, Хабр! Вчера, в субботу, я отправился в очередной поход на любимую мной испанскую барахолку. Кроме обычного электронного мусора и интересных, почти античных вещей, удалось «поймать» парочку необычных гаджетов, о которых и расскажу в этой статье. Поехали! Читать дальше →...

Шифры замены и табличного гаммирования

В данной работе рассматриваются шифры замены и табличного гаммирования. Читателю предлагается решить несколько задач из области защиты информации. Допустим, что устройства читателя подвергаются атаке со стороны неизвестного хакера. Нарушитель, хакер, злоумышленник не ограничивается выводом из строя...

Радио в облаках. Многоканальный имитатор GPS

Cкорости сетей и вычислительные возможности компьютеров непрерывно и быстро растут. Это делает реализуемыми и экономически оправданными некоторые приложения из мира радио. Говоря философскими категориями, количество переходит в качество, и на стыке отраслей появляются невиданные доселе технологии....

Дайджест киберинцидентов Acronis #12

Привет, Хабр! Сегодня мы расскажем об атаке на серверы Olympus, о том, почему очень важно установить сентябрьские патчи от Microsoft, Google и Apple, а также о коварных группировках, атакующих медицинские организации. Кроме этого под катом информация о новой угрозе для Linux-систем и о новых...

Ой, зачем это? 5 изобретений, которых не ждешь от корпораций

Кажется, мы видели все: умные колыбельки для детей, умные весы, умные вентиляторы. Но в крупных технологических корпорациях найдутся сумрачные умы, способные удивить гаджетами, назначение которых не вполне понятно даже с мануалом. Собрали для вас пять таких изобретений. Начнем с самой оригинальной...

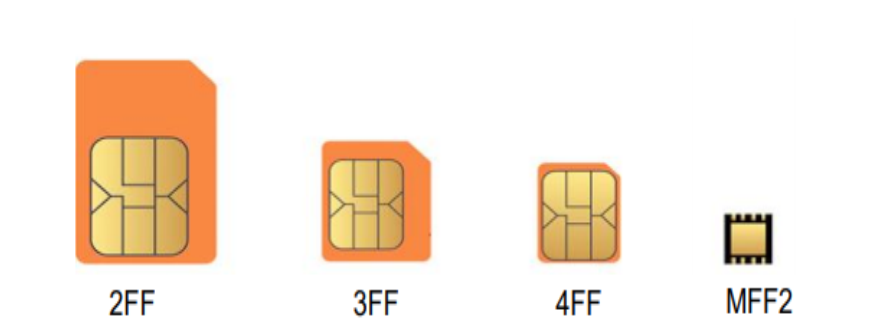

Что важно знать о технологии eSIM IoT/M2M для B2B рынка?

Умные устройства стали окружать нас повсеместно: дома, на улице, на работе, не говоря уже о современном заводе или автомобиле. Этим устройствам для функционирования необходима мобильная связь. eSIM – это технология, которая позволяет удалённо загружать абонентский профиль в IoT и M2M оборудование....

Расследование: как мы обнаружили новые следы группировки ChamelGang и помогли авиапромышленной компании пресечь ее атаку

Если помните, недавно мы рассказывали о том, как специалисты нашего экспертного центра безопасности (PT Expert Security Center, PT ESC) обнаружили новую, ранее неизвестную APT-группировку, получившую название ChamelGang (ее профайл смотрите здесь). Это произошло, когда нашу команду по реагированию...