OSINT Социальная медиа разведка

В современную цифровую эпоху редко можно встретить человека, подключенного к Интернету, у которого нет аккаунта на одном или нескольких сайтах социальных сетей. Люди используют социальные сайты для общения, игры, магазин, общаться в Интернете, и искать информацию обо всем, что вы можете себе...

Атака на Intel TXT через перехват выполнения кода SINIT

Атака, представленная в этой статье, как обычно, предполагает, что злоумышленник может выполнить код до запуска TXT, т.е. до инструкции SENTER. Цель злоумышленника состоит в том, чтобы либо 1) иметь возможность скомпрометировать только что загруженный гипервизор, даже если он был только что...

5 мини-ПК для дома и офиса: что предлагают производители в июле 2022 года

На рынке появились или уже продаются (ну или вскоре начнут продаваться) новые модели мини-ПК, которые подходят для решения самых разных задач — от достаточно ресурсоемких тасков до офисной работы или каких-то DIY-проектов. В сегодняшней подборке — 5 моделей, на которые мы обратили внимание, но...

Анализ iOS-приложений

Продолжаем цикл статей про аудит iOS-приложений. В этой статье расскажем непосредственно о самом анализе и как пользоваться инструментами из прошлой статьи. Мы хотим показать начинающим исследователям безопасности мобильных приложений, где искать баги, как они могут выглядеть и от чего можно...

[Перевод] Brave представляет STAR: k-анонимная система сбора телеметрии

Наши исследователи разработали систему STAR, которая позволяет пользователям принимать участие в конфиденциальном сборе данных, криптографически гарантирующем k-анонимность. STAR предоставляет гарантии безопасности, сопоставимые или превышающие гарантии существующих систем, и при этом наша система...

Payment Village на PHDays 11: как хакеры ломают банкоматы

Форум Positive Hack Days 11, проходивший 18–19 мая 2022 года, был по-настоящему грандиозным. В конкурсе по взлому банкоматов в зоне Payment Village борьба развернулась не на шутку — 49 участников, это очень круто! Призовой фонд в этом году составлял 50 000 рублей, и его забрал человек с ником Igor,...

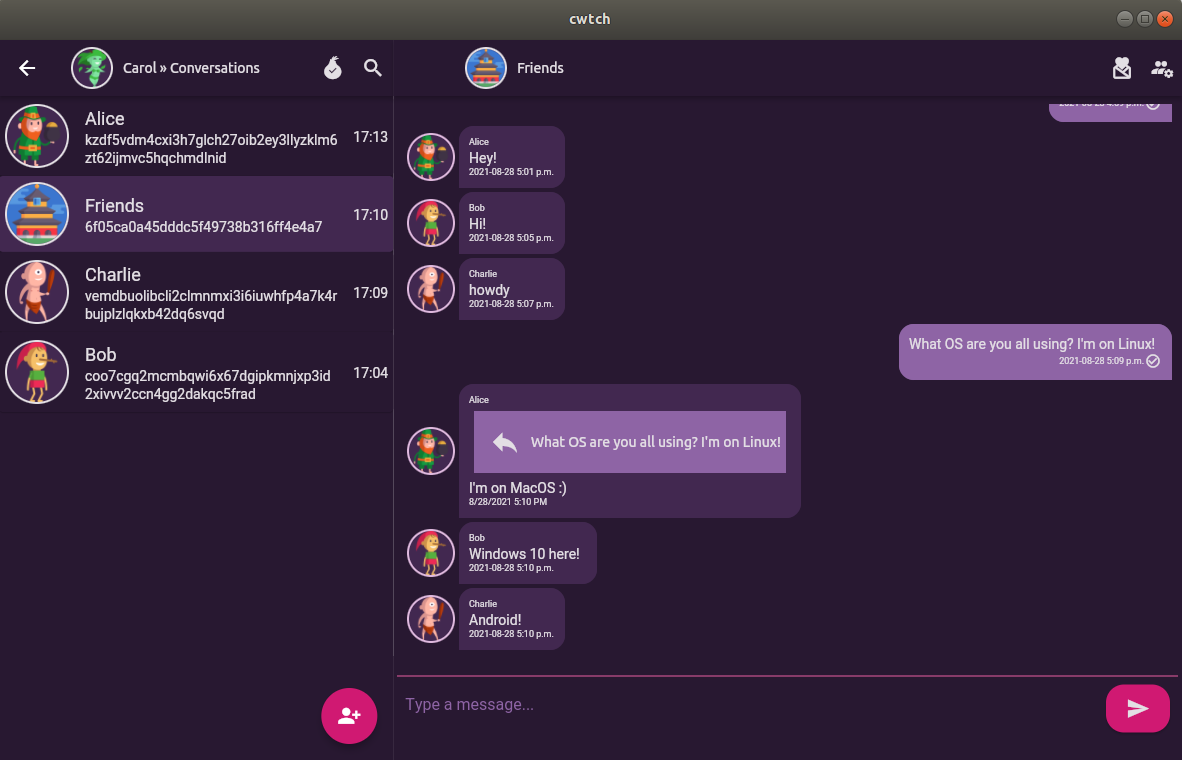

P2P-мессенджеры с шифрованием — что нового?

В современных условиях трудно переоценить важность надёжных средств связи. В частности, для нестабильного интернета оптимально подходят децентрализованные и пиринговые месседжеры со сквозным шифрованием. Также разрабатываются радиопротоколы mesh-сетей, которые работают вообще без интернета...

[recovery mode] Простейший обход И-нет блокировок с обеих сторон

C некоторых пор к задачам по обходу блокировок по IP страны добавились проблемы работы специализированного лицензионного софта. Последние не всегда решаются с помощью VPN (в переводе виртуальной частной сети [предприятия]). Кроме того, на провайдеров VPN, особенно предоставляющих бесплатный сервис,...

Почему я выбрал DeltaChat для приватного общения

Нет централизованного сервера. Используется любой email-сервер, который укажете Надежное e2e-шифрование Autocrypt Level 1. Реализация прошла независмый аудит Open Source, не преследует коммерческих целей, финансируется НКО и пользователями Аудитория ~1М. Точно не оценить из-за отсутсвия телеметрии...

[Перевод] Перевод стандарта ASVS 4.0. Часть 2

Говорят, обещанного три года ждут, но не прошло и двух, с тех пор как здесь появилась первая часть перевода OWASP Application Security Verification Standard 4.0, как я решил доделать начатое. В первой части помимо раздела об архитектуре было подробное введение, дающее представление о стандарте и...

5 шагов, как построить и доказать безопасность СЗИ с помощью математического аппарата

Всем привет! Сегодня я хочу поделиться с вами опытом создания формальных моделей СЗИ и рассказать 5 основных шагов с помощью которых можно построить формальную модель СЗИ и доказать ее безопасность. С 2020 года, после выхода приказа ФСТЭК России № 76 от 02.06.2020 «Об утверждении Требований по...

Детектирование дампа памяти процесса LSASS. SOC наносит ответный удар

Привет, я @Gamoverr, работаю аналитиком угроз в Angara Security. А теперь к делу! Angara SOC спешит дополнить статью наших коллег из RedTeam по разбору методик дампа памяти процесса LSASS. Мы рассмотрим эту тему со стороны защиты и методик детектирования данной активности. С помощью каких...

Как сделать ваш сайт соответствующим требованиям GDPR к политике конфиденциальности файлов cookie?

Давно прошли те времена, когда можно было получать доступ и хранить информацию о пользователях на своих сайтах без каких-либо ограничений и ответственности. В наши дни мало кто рискнет быть оштрафованным на внушительную сумму, нарушая правила доступа к персональным данным, введенные Европейским...

Внедрение контроля над ИТ

Добрый день! Меня зовут Максим Торнов и я продолжительное время занимаюсь областью управления рисками, присущими ИТ. Данный материал является продолжением статьи «Управление риском ИТ» (https://habr.com/ru/post/599047/). В этой статье хочу поделиться своим мнением, знаниями и опытом в части...

Одноплатник Khadas Vim4 — интересный аналог Raspberry Pi 4

Привет, Хабр! Недавно мы опубликовали статью про аналоги Raspberry Pi. Увидели, что текст понравился, и написали продолжение про перспективный одноплатник Khadas Vim4. Это флагманский мини-ПК на базе чипа Amlogic. Его особенность — наличие HDMI-входа, который расширяет список реализуемых на нем...

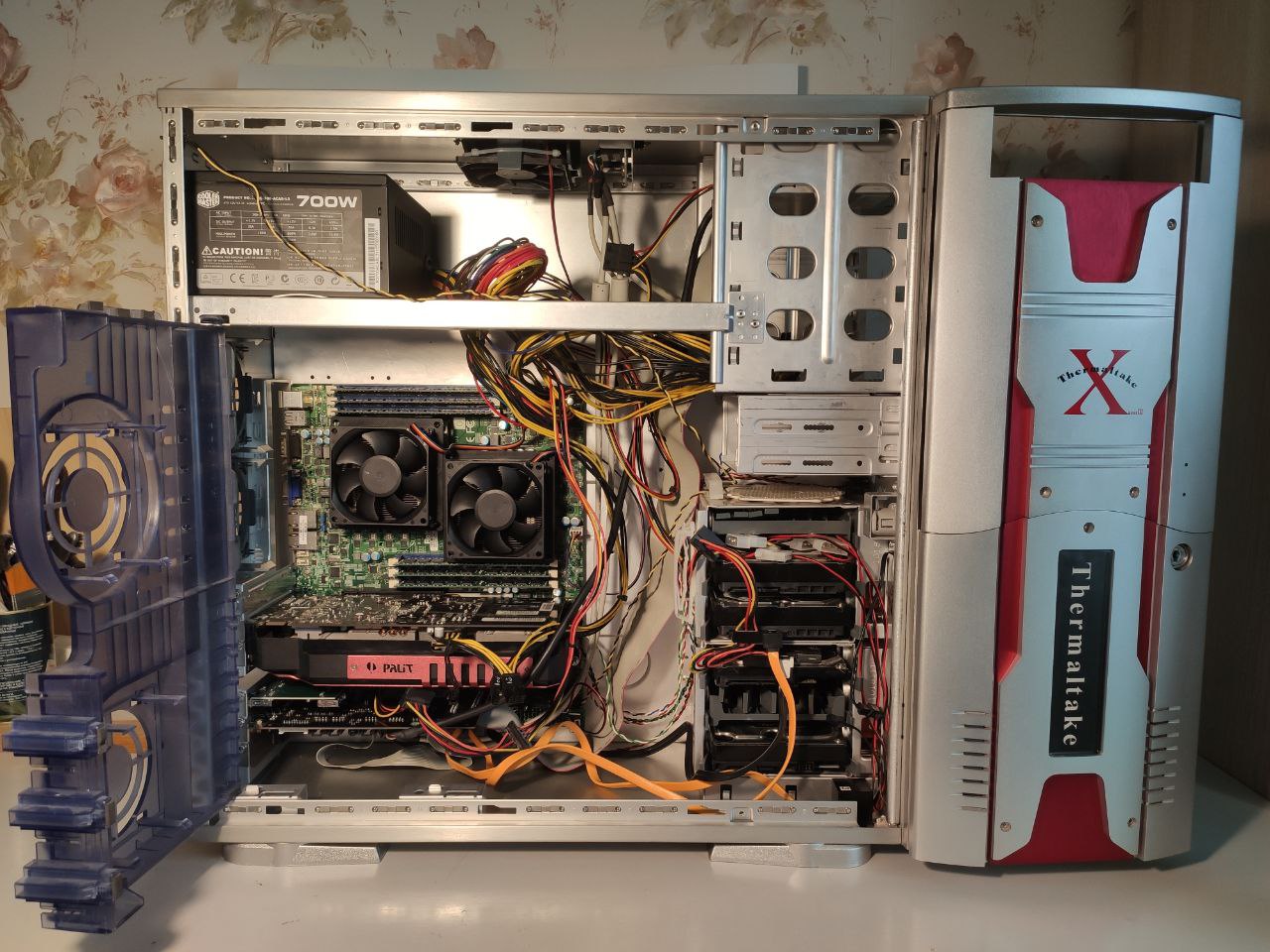

Серверные мощности в домашнем ПК

Сказ о том, как собрать себе мощный комп с минимальным бюджетом. В один прекрасный день мой коллега сказал, что на досках объявлений появились недорогие списанные мощные двухпроцессорные серверные материнские платы Supermicro X8DTL-i. В этом лоте на плате уже установлены процессоры, память и...

Взять и извлечь данные из изолированной от сети и периферии вычислительной системы

Группа инженеров из израильского Университета имени Бен-Гуриона специализируется на изучении хакерских атак, позволяющих преодолевать так называемый «воздушный зазор» (air gap). Их проекты стали достопримечательностью на Hacker News. Во многом благодаря названиям, которые они дают своим эксплойтам....

IT-специалисты в сфере информационной безопасности в 2022. Часть 2: старт в карьере, удаленка или офис, поиск вакансий

Недавно я опубликовал статью о сложившейся на сегодня ситуации в области информационной безопасности и о том, как стать специалистом в этой сфере. Проанализировав комментарии, понял, что данная тема имеет определенные нюансы и требует более глубокой проработки. Как выяснилось, к безопасникам...