Бэкдор в ML-моделях. Врага надо знать «в лицо»

Основная опасность бэкдоров заключается в том, что их очень сложно вычислить — это не вложенный кусок вредоносного кода, а зашитый при обучении модели паттерн поведения. Open Source модели или даже модели, которые были разработаны для заказчика «вовне», могут быть опасны тем, что они содержат...

Чтобы было чисто, и чтобы ничего не делать

Привет, Хабр! Лето, жара, пыль. Солнце светит в окна, и на стеклах видны все отпечатки пальцев (и кошачьих лап в моем случае). А так хочется чистоты, и чтобы ничего при этом не делать! Казалось бы, все в порядке, но где-то в глубине сознания возникает мысль: вдруг из магазинов пропадут все умные...

Дайджест недели от Apple Pro Weekly News (11.07 – 17.07.22)

Джони Айв в Apple – всё, абсурдный штраф для Apple в России, MacBook Air на чипе M2 в продаже и множество интересных слухов. А также другие интересные события из яблочного мира в свежем дайджесте Apple Pro Weekly News. Перейти к новостям...

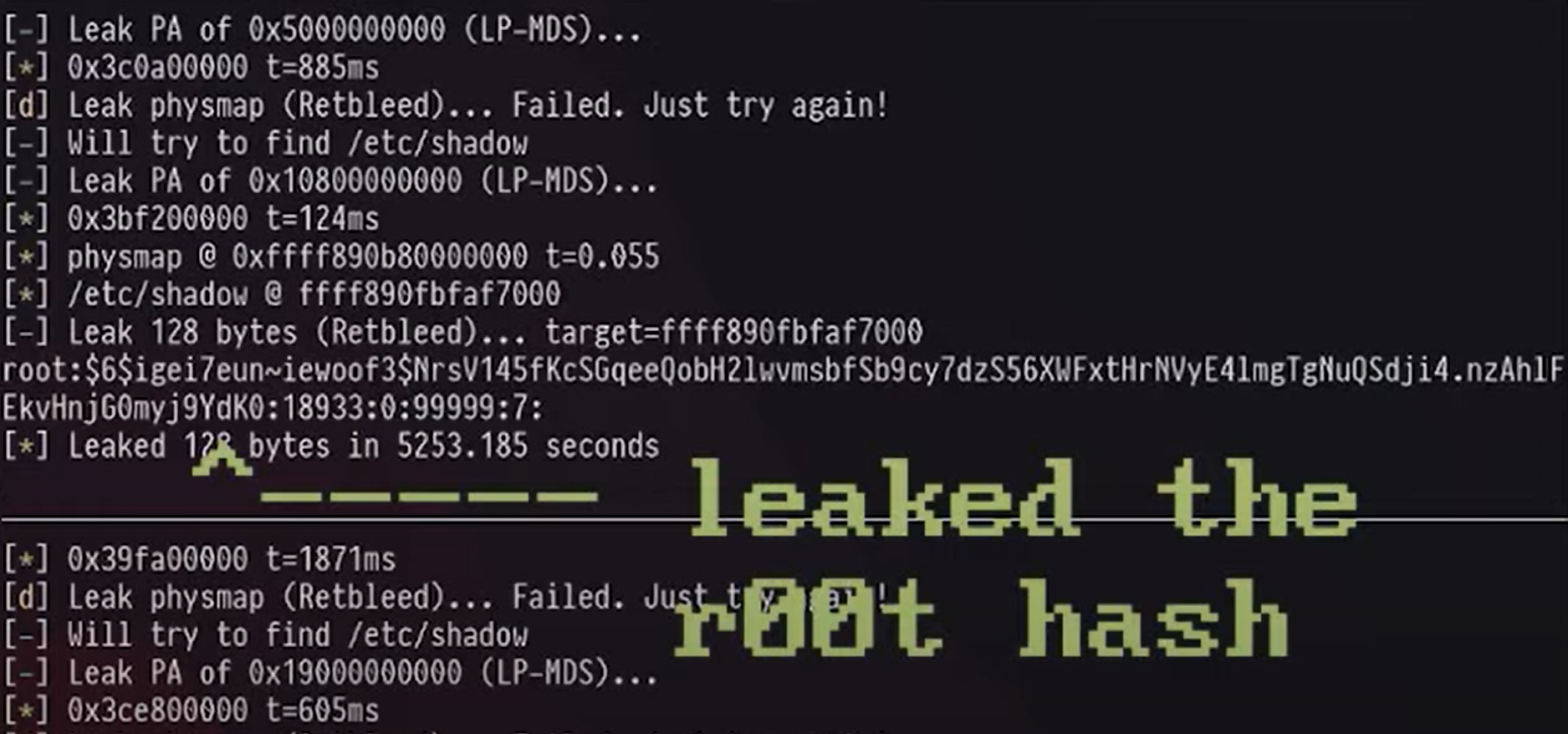

Security Week 2229: атака Retbleed ломает защиту от Spectre v2

На прошлой неделе исследователи из Швейцарской высшей технической школы Цюриха (ETH Zurich) опубликовали детали новой атаки. Она является развитием обнаруженной в 2018 году атаки Spectre v2. Название Retbleed связано с Retpoline — предложенным ранее способом защиты от Spectre v2 при компиляции...

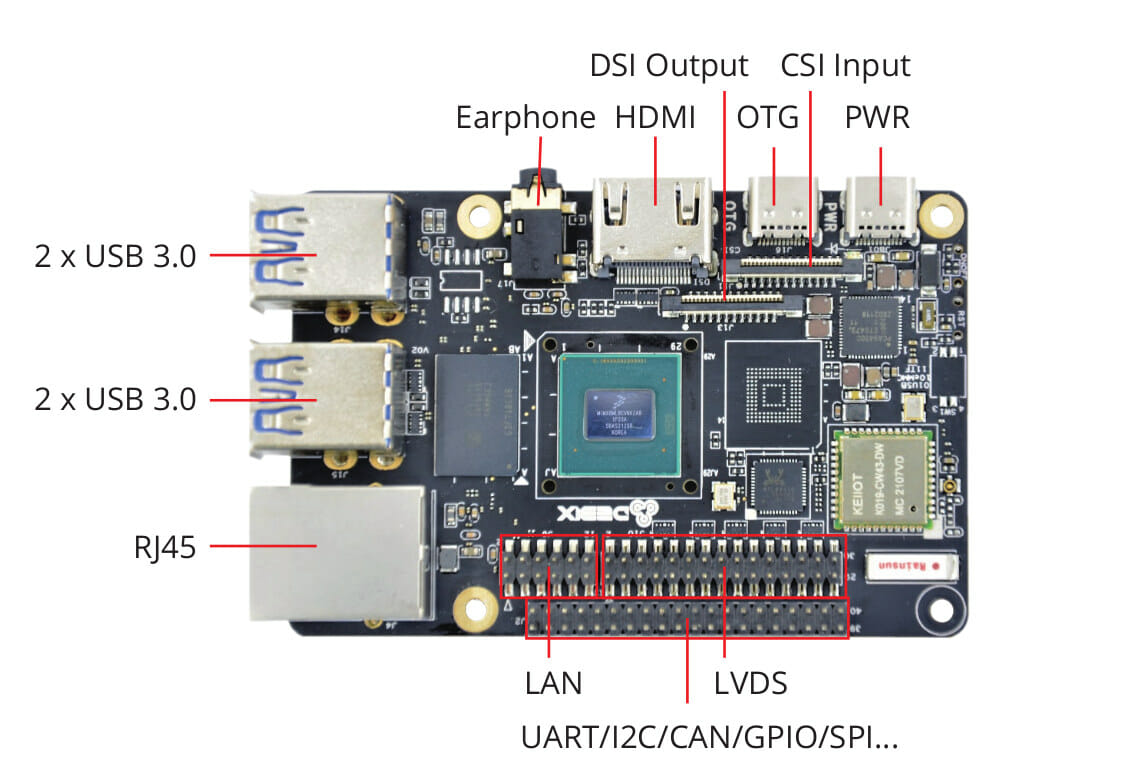

Одноплатники для работы и хобби: 5 отличных вариантов на все случаи жизни

DEBIX Model A. Источник изображения: cnx-software.com Привет, Хабр! И снова поговорим про одноплатники. В июле в продаже появилось сразу несколько интересных систем, на которые мы обратили внимание. Надеемся, что они вам тоже понравятся — ведь представленные варианты достаточно универсальны. Их...

5-5-3-5: проще штрафы платить, чем ИБ внедрять

Несмотря на усилия компаний в области аудита безопасности, в медиапространстве все чаще появляются заявления об утечке критичной для бизнеса информации, в том числе персональных данных клиентов. Причин тому может быть несколько. Читать далее...

Применение TI в SIEM на примере QRadar

Эта статья — продолжение цикла про поиск и применение TI-информации. В нем мы делимся нашим опытом и надеемся, что он поможет сэкономить время на самостоятельное изучение. Мы расскажем про то, как загрузить и применить индикаторы компрометации в SIEM на примере IBM QRadar. IBM ушла с российского...

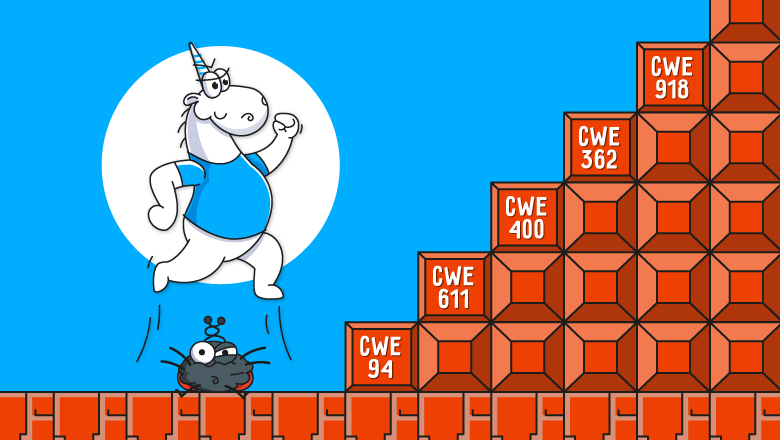

CWE Top 25 2022. Обзор изменений

Список CWE Top 25 отражает наиболее серьёзные недостатки безопасности ПО. Предлагаю вам ознакомиться с обновлённым топом в обзоре изменений за прошедший год. Читать дальше →...

Что там с квантово-устойчивой криптографией

В начале июля институт NIST одобрил четыре защищенных алгоритма. В блоге T1 Cloud мы рассказываем про облачные технологии, разработку и информационную безопасность. Поэтому сегодня мы решили подробнее поговорить о новых алгоритмах — обсудить принципы работы, мнение сообщества и перспективы...

Звуковой кейлоггер. Определяем нажатые клавиши по звуку

Не секрет, что у каждой клавиши на клавиатуре — уникальное звучание, которое зависит от её расположения и других факторов. Теоретически, анализ спектрограммы позволяет отличить клавиши друг от друга, а по частотности нажатий определить, какому символу соответствует каждый звук. Задача распознавания...

Погружаемся в Open Source бережно и безопасно

На сегодняшний день нет практически ни одной программы, где не задействовали бы бы Open Source — программное обеспечение с открытым исходным кодом. Неумелое использование компонентов и недостаточная степень проверки могут испортить любой продукт, а вместе с ним и лишить лояльностей пользователей....

Как нам живется без DLP: Пишем автоматизацию поиска конфиденциальных документов

Бывают такие рутинные периодические задачи, заниматься которыми совершенно нет желания, а переложить, кроме машины, не на кого. Это небольшой рассказ (из трех частей) от том, как человеческая лень и технологии машинного обучения помогают сохранить душевное здоровье исполнителям и демонстрировать...

Как я создал межсетевой экран с помощью свёрточных нейронных сетей для веб-приложений с микросервисной архитектурой

Когда я только начинал свой путь в информационную безопасность, мне нравилось тестировать веб-приложения на проникновение. В основном это были инъекционные атаки, поэтому возникла идея создать свой собственный межсетевой экран, защищающий от инъекционных атак, но с современным подходом, используя...

Что выбрать: модем, маршрутизатор или всё-таки роутер?

Сегодня уже никто не представляет себе жизнь без интернета. И если 10-15 лет назад проводной интернет мешал нам болтать по домашнему телефону, то сейчас нас волнуют уже другие вопросы. Как сделать так, чтобы Wi-Fi ловил в туалете? Почему тормозит стрим на твиче? Или как выбрать роутер или...

ИБ — новая инженерная подсистема ЦОД?

Привет, Хабр! Сегодня мне хотелось бы поговорить о том, как нужно относиться к информационной безопасности в центрах обработки данных. Поскольку обеспечить бесперебойный доступ к сервисам — главная задача любого дата-центра, мы стали рассматривать ИБ как одну из инженерных систем ЦОДа, которая...

Что общего у нуля, -1 и большого простого числа: Psychic Signatures в мире Java

Уязвимость CVE-2022-21449 или “Psychic Signatures”, которая была обнаружена в Java 15-18, позволяет обойти механизм проверки ECDSA-подписи и подделать исходное сообщение. Если приложение использует уязвимую версию Java для валидации JWT-токенов на базе алгоритма ES256, злоумышленник может...

Подборка самых просматриваемых докладов на PHDays 11. Трек «Технический доклад»

Месяцы подготовки, десятки топовых спикеров, более 100 докладов и круглых столов по самым острым вопросам бизнес-повестки, а также из области настоящего технологического хардкора: завершился крупнейший в Европе форум по практической безопасности Positive Hack Days. Он стал самым посещаемым за...

Code Red. Годовщина эпидемии сетевого червя

Утро 15 июля 2001 года для аналитиков компании eEye Digital Security Марка Мэифрета, Райана Перми и Райли Хассела выдалось непростым. Ребята как раз допивали очередную порцию газировки Code Red Mountain Dew, когда в лабораторию стали поступать предупреждения о массовом распространении нового...