Кто такой этичный хакер?

Друзья, всех приветствую! В этой статье мы поговорим о том, кто такие на самом деле этичные хакеры. Этичный хакер, также называемый "белой шляпой", - это эксперт по информационной безопасности (инфобезопасности), который проникает в компьютерную систему, сеть, приложение или другой вычислительный...

В мире падают продажи всего: ноутбуков, ПК, процессоров, дисков и оперативной памяти. Скорого восстановления не будет

Несмотря на надежды представителей отрасли производства электронных компонентов и устройств на рост спроса на эту продукцию в 2022 году, пока что происходит обратное. Рынок постепенно сокращается, заказов становится меньше (хотя критичными эти показатели пока назвать нельзя), пользовательский спрос...

IKEA SOLHETTA — ИКЕА снова сделала уникальные лампы

К сожалению, IKEA уходит из России, но ещё есть шанс купить их товары, заказав их до 20:00 15 августа. В начале 2022 года в магазинах IKEA появились новые светодиодные лампы под названием SOLHETTA. Я их протестировал и обнаружил, что ИКЕА снова «впереди планеты всей»: они сделали суперэффективные и...

Зарница 2016: Кибер-атака

Я сидел на совещании в здании правительства Забайкальского края среди организаторов каждого из этапов Всероссийской Зарницы 2016 и слушал что ожидали от моего этапа "Кибератака". В предыдущий год уже был этап "Кибератака", и сбавлять темп организаторы не собирались - идея взлома участниками...

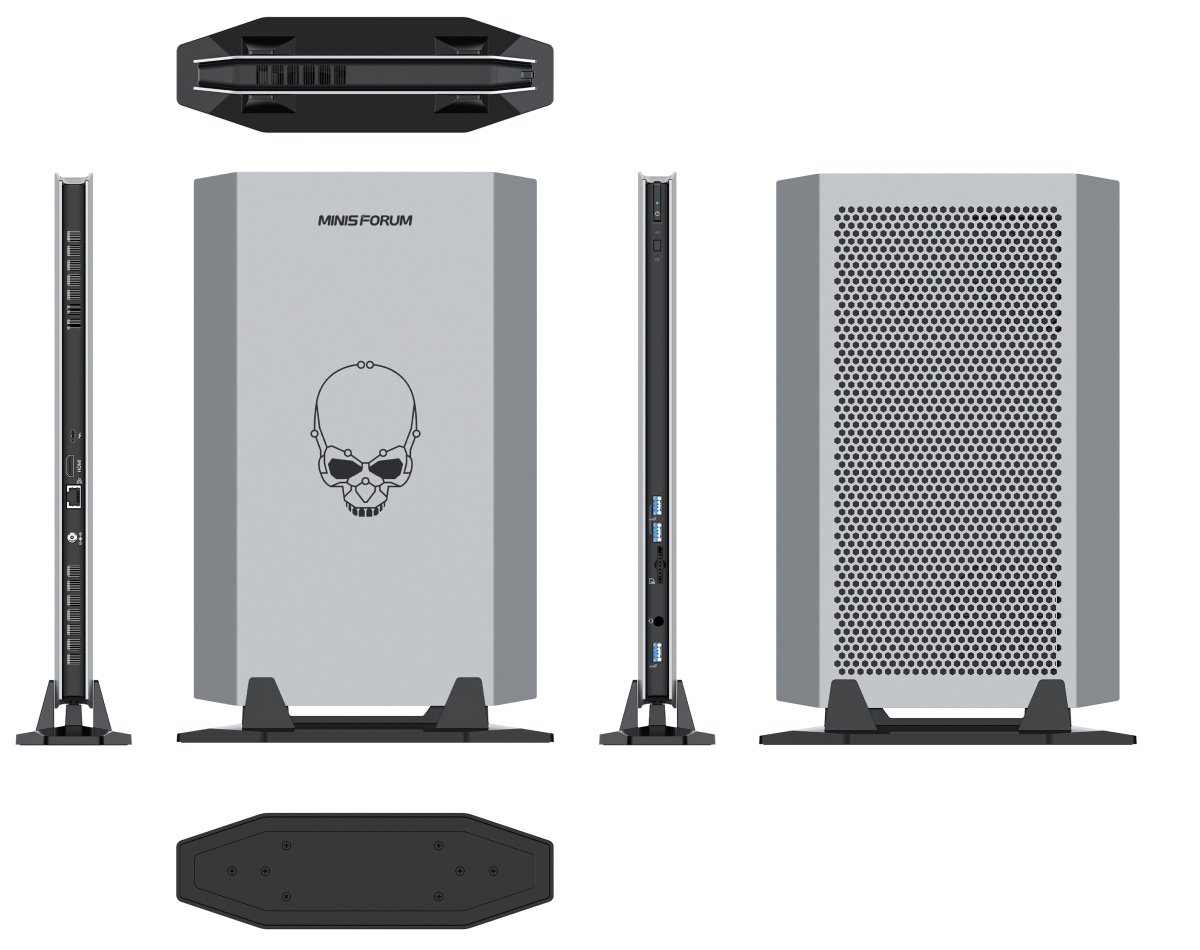

5 отличных мини-ПК для дома и офиса: новые устройства августа 2022 года

Производители миниатюрных десктопов, несмотря на все проблемы электронной отрасли, продолжают выпускать интересные новые устройства. Среди них есть как относительно мощные, так и те, что позволяют лишь работать с документами и серфить. Но что те, что другие могут оказаться полезными для многих из...

Сервисы безопасности в облаке — GuardDuty, WAF, Macie

Мы продолжаем цикл материалов о работе в облаках на примере AWS. Итак, вы спланировали переход в облако, посчитали стоимость и оценили риски, и пришла пора согласовать свои действия с ответственными за информационную безопасность, скорее всего безопасники предложат перенести опыт построения...

Посмотри, кто звонит: видеотелефоны, их история и причины, по которым они так и не стали популярными

Видеосвязь сейчас настолько привычна для нас, что дети и подростки, выросшие с планшетами и смартфонами в руках, просто не представляют себе жизни без всего этого. Но многие помнят, что даже обычные телефоны лет 30 назад были не у всех, не говоря уже о таких специфических устройствах, как...

Теоретические основы компьютерной безопасности, часть 1: Эволюция ЭВМ

Информационная безопасность в целом не является новой научной дисциплиной. Считается, что впервые вопросы информационной безопасности были задокументированы в трактате «Искусство войны» древнекитайского полководца Сунь Цзы. Этот трактат был написан в V-м веке до нашей эры, но уже в нем автор...

Как увидеть 120 Гц и выбрать три телевизора. Часть 1

Разбираемся, зачем экранам 500 Гц, почему телевизор не монитор, за сколько часов выгорит OLED и как вообще это всё работает. Читать далее...

Личный опыт: переезд на собственное хранилище репозиториев в GitLab CE

На связи Саша Хрущев, технический директор IT-компании WINFOX. Рассказываю, как мы быстренько развернули свое независимое локальное хранилище репозиториев в GitLab CE, сколько времени это заняло и какие особенности вам нужно учитывать при переезде, чтобы все прошло гладко. Читать далее...

«Золотой стандарт» или что умеют современные Deception-решения: развертывание, реалистичность, обнаружение. Часть 2

В предыдущей статье мы рассказали о разновидностях ловушек и приманок. Итак, когда приманки готовы, осталась самая малость - разложить их по нужным хостам. Тут в дело вступает другой критерий выбора Deception-решения, а именно, каким способом доставляются приманки на хосты. Читать далее...

[Перевод] Эскалация привилегий при помощи polkit: как заполучить root-доступ в Linux, воспользовавшись семилетним багом

polkit – это системный сервис, по умолчанию устанавливаемый во многих дистрибутивах Linux. Он используется демоном systemd, поэтому в любом дистрибутиве Linux, где применяется system, также используется polkit. Автор этой статьи, входя в состав a GitHub Security Lab, работает над улучшением...

[Перевод] CVE 2022-0847: Исследование уязвимости Dirty Pipe

Предисловие Данная статья является переводом англоязычного исследования, посвященного разбору уязвимости Dirty Pipe и непосредственно эксплоита, позволяющего ею воспользоваться для локального повышения привилегий. Оригинал Введение Уязвимость Dirty Pipe была обнаружена в ядре Linux исследователем...

[Перевод] Конфиденциальность iOS: Instagram* и Facebook* могут отслеживать всю вашу активность в браузере внутри приложения

Приложение Instagram* и Facebook* для iOS отображает все сторонние ссылки и рекламу в своем приложении с помощью собственного встроенного браузера. Это создает различные риски для пользователя, поскольку хост-приложение может отслеживать каждое взаимодействие с внешними веб-сайтами, от всех данных...

Гейминг, сервис, облака: как играть в любимые тайтлы в 2022 году на любых устройствах

И снова здравствуй, Хабр! Среди наших сотрудников есть много геймеров, которые предпочитают самые разные игры, включая «тяжёлые». Поэтому сегодня решили поговорить про облачный гейминг и сервисы, которые доступны сейчас в России. Какие из них актуальны в 2022 году, что нужно для начала игры и...

Необычные проекты интернета вещей. Пёс-охранник на Raspberry Pi и умная видеоняня

Умный дом делает жизнь комфортнее и безопаснее. Безопасность никогда не бывает лишней. Одна из задач интернета вещей — защита человека и его жилища, поэтому мы ставим камеры видеонаблюдения с датчиками движения и уведомлениями через интернет. В любой момент можно достать телефон и проверить, что в...

5 полезных и just for fun DIY-проектов на базе Raspberry Pi лета 2022 года

Привет, Хабр! Проектов на базе Raspberry Pi столько, что при всем желании подсчитать их не получится. Тут и профессиональные, и для дома, и для развлечений и just for fun. Сегодня поговорим о нескольких интересных DIY-проектах лета этого года. Если вы пока еще не приобрели «малинку» — самое время...

[Перевод] Как превратить пишущую машинку в терминал Linux

Сейчас можно получить доступ к текстовым редакторам практически на любом устройстве с экраном, поэтому пишущие машинки стали не так полезны. Но что если превратить их в компьютер? Читать далее...