Верните мне мой 2007: как поменялись ключевые носители для электронной подписи за последние годы

Привет, Хабр! Недавно мы с коллегами стали вспоминать, как выглядела работа с электронной подписью (ЭП) и ключевые носители, когда мы только начали работать в этой области. Мы искренне удивились тому, как за такое короткое время технологии шагнули вперед. Так родилась идея для этой статьи. Она для...

Изодинамические наушники — магнитная система

Изодинамические наушники: что лучше, односторонняя или двусторонняя магнитная система? Думаю, многие задавались этим вопросом. Чтобы делать какие-то обоснованные выводы, разберемся, как именно это работает. Для начала рассмотрим, что представляет собой типичный современный изодинамический...

Как мы внедряем машинное обучение в продукты Positive Technologies

Привет! На связи Николай Лыфенко и Артем Проничев, мы занимаемся разработкой и внедрением моделей машинного обучения в продукты Positive Technologies. Сегодня расскажем, как ML помогает автоматизировать действия специалистов по безопасности и детектировать кибератаки. Сначала разберем теоретическую...

Назад в будущее: что волновало ИБ-спецов в 2022-ом

Решили включить машину времени и вспомнить, какие темы волновали специалистов по информационной безопасности год назад. Как мы это сделали: 1. Собрали вопросы*, которые поднимали участники нашего традиционного Road Show SearchInform 2022 – серии выездных конференций, посвященных инфобезу. 2....

Долго ли тикать часикам российского часпрома?

Россия до сих считается часовой державой. Коллекционеры по всему миру собирают архивные модели, а зарубежные часовые производства изучают опыт российских коллег. Но есть одно но — все держится на советском наследии. И отсюда вопрос, возможно даже риторический: как сохранить такие профессии, где...

Запрет писать про VPN: реакция VPN-провайдера

1 сентября 2023 года Минцифры опубликовало для общественных обсуждений текст предложения, по которому Роскомнадзор получит право вносить в реестр запрещённых ресурсов интернет-сайты, на которых размещается информация о способах доступа к заблокированным на территории РФ ресурсам, иными словами —...

Shadowsocks-туннелирование корпоративного VPN

Если у вашей компании имеются серверы, работающие за границей, и доступ для внутренних пользователей вы предоставляете посредством VPN-протоколов (достаточно типовая схема, особенно после Covid — 2019, когда удалённая работа стала особенно популярной), то настало время действовать на опережение....

USB HID устройства на службе пентестера. Часть 3

В этой, завершающей статье нашего цикла, посвященного использованию HID USB устройств для тестирования на проникновение мы рассмотрим вопросы использования наших устройств против ОС Linux и затем перейдем к тому, как можно защититься от таких атак. Читать далее...

Безопасность в деталях: исследование cистемы защиты от CSRF в Banki.ru

Атаку, при которой хакер пытается выполнить авторизованный запрос на вашем сайте, используя доступ, предоставленный пользователем, называют CSRF-атакой (cross-site request forgery – межсетевая подделка запроса). Это огромная проблема для любой платформы (и особенно финтех) с многотысячной...

MITRE Atlas на русском — о безопасности ИИ в деталях

В сфере кибербезопасности доступ к актуальной информации о возможных угрозах - это решающий фактор обеспечения защиты. Поэтому специалисты активно используют матрицу MITRE Atlas - обширную базу знаний о техниках и тактиках злоумышленников, совершающих атаки на системы искусственного интеллекта. Но...

Геймификация SOC

Нередко в потоке рабочей рутины и при постоянном погружении в процесс опытный руководитель может сразу подметить первые признаки усталости и выгорания среди аналитиков и операторов SOC. С еще большей частотой команды, непрерывно, замотивированно и с энтузиазмом работающие над сложными или...

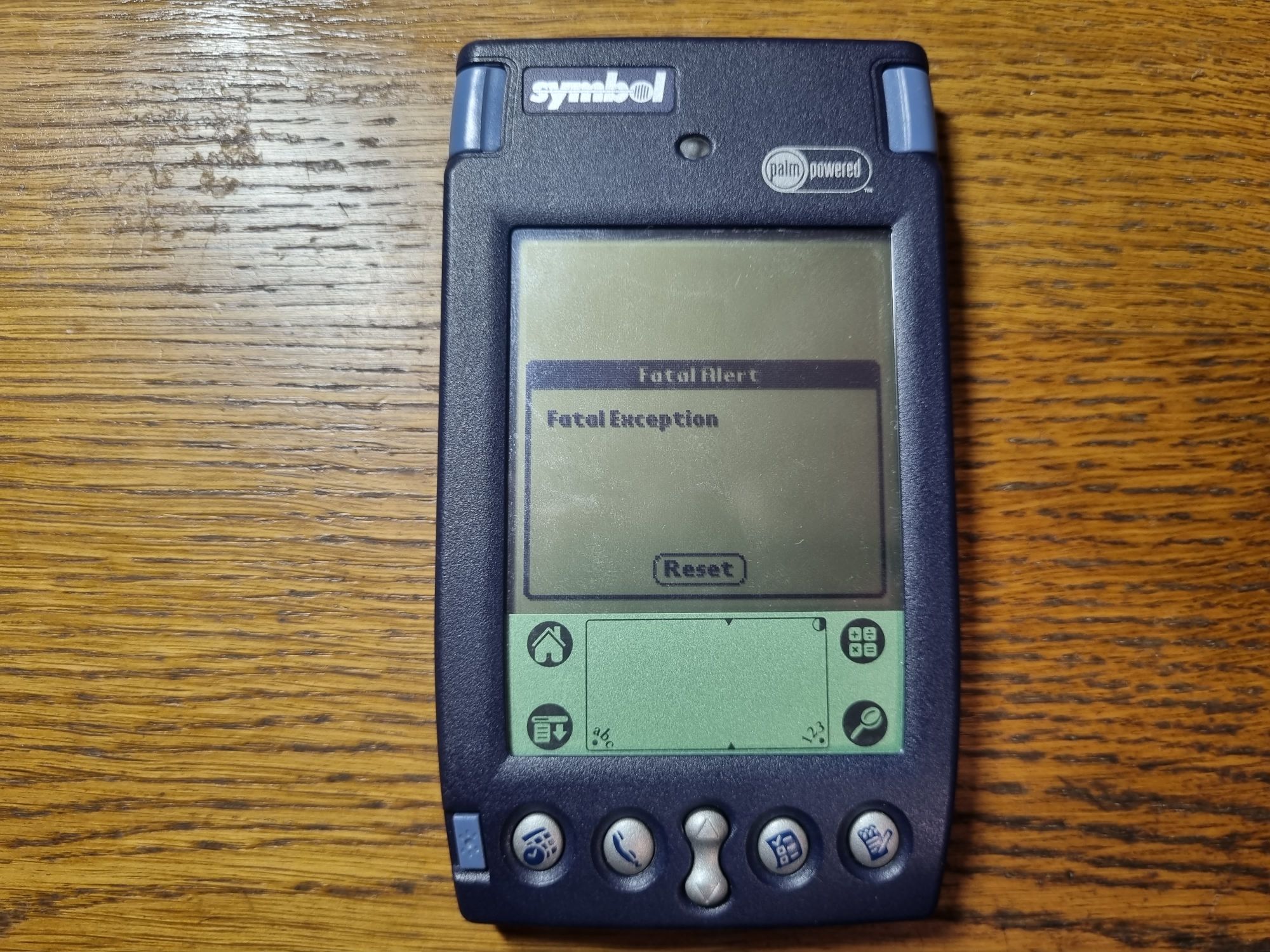

Программирование для Palm OS: что же там самое сложное?

Приветствую всех! Думаю, многие из нас хоть раз слышали о КПК на базе Palm OS. А некоторым даже довелось иметь такой в использовании. И так уж вышло, что пальмы стали одной из самых противоречивых платформ в плане разработки под них, в чём легко можно убедиться, почитав комментарии к любой статье...

Apple Pro Weekly News (28.08 – 03.09.23)

Наступила осень, а значит близятся новые iPhone, обновления систем и другие новшества – рассказываем в этом дайджесте все свежие данные. Какие особенности и сложности при производстве iPhone, когда презентация Apple, каким будет новый iPad Pro и что будет в обновлённых наушниках AirPods Pro. В этом...

Разговор с «Газпромбанком» про участие в развитии квантовых технологий, премию «Вызов» и формирование имиджа учёного РФ

Это второй материал с Форума будущих технологий. Изучая немногочисленные стенды на форуме, последним, к которому я пошёл, был стенд «Газпромбанка». Оказалось, что финансовая организация поддерживает несколько направлений, связанных с квантовыми технологиями. И возникла идея на примере...

Security Week 2336: критическая уязвимость в утилите VMware Aria for Networks

29 августа компания VMware закрыла критическую уязвимость в сервисе VMware Aria Operations for Networks. Этот сервис обеспечивает мониторинг облачной инфраструктуры предприятия и по своей природе должен обладать доступом к этой самой инфраструктуре. Тем опаснее проблема для организаций,...

Проксируем OpenVPN с помощью Cloak

Cloak — это подключаемый транспорт, который расширяет возможности традиционных прокси-инструментов, таких как OpenVPN, Shadowsocks и Tor для обхода сложной цензуры и дискриминации данных. Руководство будет включать: 1. Предисловие 2. Описание работы Cloak 3. Настройку сервера Cloak 4. Настройку...

От «топа» до курьера: кому нужны MDM-решения и что они умеют

BYOD (Bring Your Own Device), MDM (Mobile Device Management) и корпоративная мобильность — уже давно не модные слова, а повседневная реальность. И все же, вокруг сферы MDM существует несколько популярных мифов. Привет, Хабр! Меня зовут Артем Костоусов, я руководитель направления развития...

Опасные игры: остановка центрифуги для обогащения урана на виртуальной АЭС

На кибербитве Standoff 11 в виртуальном государстве F впервые представили атомную промышленность. Задачей атакующих (red team) было реализовать недопустимые события на виртуальной АЭС, а защитников (blue team) — расследовать атаку с помощью продуктов Positive Technologies. Как все прошло?...