Запрет писать про VPN: Роскомнадзор досрочно закрыл общественное обсуждение

Запрет писать про VPN: 1 сентября 2023 года Минцифры опубликовало предложение, дающее Роскомнадзору право блокировать сайты с информацией о способах доступа к заблокированным на территории РФ ресурсам — такие как списки VPN, инструкции по использованию Tor или созданию собственных VPN и...

Досуг кибербезопасника: на какие тусовки ходят эксперты и какой от этого профит

Идея этой статьи была подсказана одним из героев прошлого материала «Соревнования Capture The Flag (CTF) и все, что вы о них еще не знали». Эксперт обратил внимание на то, что и организаторы, и участники хакерских соревнований находятся под сильнейшим прессингом из-за возложенной на них...

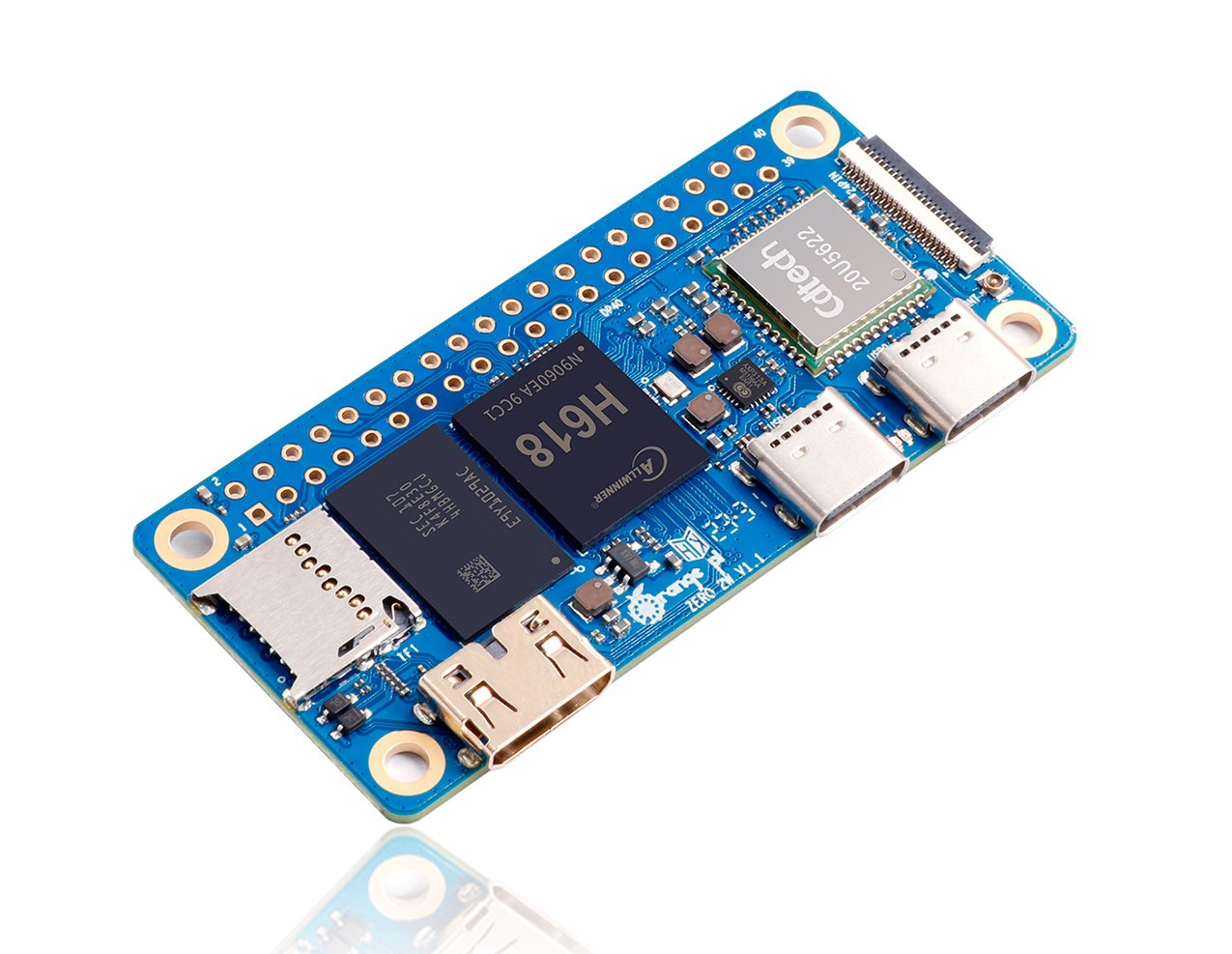

Orange Pi Zero 2W: конкурент «малинки» из Китая. На что он способен?

«Убийц» Raspberry Pi создают едва ли не каждый месяц. В итоге «малинка» все равно остается одним из наиболее популярных в мире одноплатников, причем практически любая модель. Но в некоторых случаях сторонние производители выпускают действительно удачных конкурентов. Одним из них является и Orange...

Бестолковые телеграм боты и статический адрес в Outline

Во времена блокировок некогда популярного VPN протокола Wireguard слава перешла к другому, еще более упрощенному по способу подключения через протокол Shadowsocks, многие из вас знаю о нем по приложению Outline. Вот только многие из авторов надежных и доступных персональных vpn-сервисов быстро...

Security Week 2337: расследование кибератаки на инфраструктуру Microsoft

6 сентября компания Microsoft поделилась результатами расследования киберинцидента, обнаруженного ранее в июле этого года. Тогда стало известно об успешном взломе почтовых систем 25 организаций — с использованием поддельных токенов доступа. И сам инцидент, и результаты расследования представляют...

Защищай, но проверяй. Как самостоятельно защитить СУБД от взлома

Всем привет! На связи Александр Матвиенко, руководитель группы защиты от утечек информации в компании «Инфосистемы Джет». То, что с безопасностью даже очень популярных сервисов и продуктов не все в порядке, писать нет смысла — все и так читают новости. Несмотря на то, что внешних предпосылок для...

Time-based атаки во вредоносном ПО и противодействие им

Киберпреступники постоянно совершенствуют методы атак, используя среди прочего знания о принципах работы систем защиты. Например, появилось целое направление техник обхода песочниц: такие методы позволяют определять, что вредоносное ПО выполняется в контролируемой виртуальной среде, и, исходя из...

«Инфобез со вкусом» — шоу об ИБ и кулинарии

Привет, Хабр. 7 сентября мы запустили новое шоу о кибербезопасности и кулинарии «Инфобез со вкусом». Концепция проекта такова: на одной кухне встречаются Сергей Полунин руководитель группы защиты инфраструктурных ИТ-решений компании «Газинформсервис» и его гость. За готовкой они обсуждают новое ПО...

Standoff 11. Этичные хакеры против металлургов: разбираем атаку на сталелитейный завод

В мае этого года наша команда судила 11-й Standoff, на котором этичные хакеры продемонстрировали свои навыки и буквально не давали выдохнуть командам защитников и организаторам кибербитвы. На этой битве красные, наконец-то, пробили промышленную инфраструктуру, а также реализовали несколько атак в...

как защититься от интернет мошенников? «Искусство цифровой самозащиты» — рецензия на книгу

«Здравствуйте, меня зовут UserName и я звоню вам из службы безопасности Сбербанка». В последнее время все больше людей сталкиваются с различными проявлениями действий мошенников, пытающихся под любым предлогом вытянуть финансовую, или другую, не менее критическую информацию. Способов мошеннических...

Apple Pro Weekly News (04.09 – 10.09.23)

Последние новости, патенты, слухи вокруг и около Apple перед презентацией, а также подробности о релизах систем и о запуске App Store для visionOS. Какой MacBook ждать в следующем году, что принесло волну подписок на киносервис Apple и другие новости о сервисах компании. Дайджест Apple Pro Weekly...

Памяти Кевина Митника — хакера, ломавшего ФБР, АНБ и Кремниевую долину. Часть 3: «Фортуна повернулась ко мне задом»

В прошлой статье мы оставили Кевина Митника в тот момент, когда у него всё вроде бы начало налаживаться. Он разрулил подростковые проблемы с законом, дважды успешно сунул нос в Агентство национальной безопасности США, наконец получил грант на профессиональное обучение программированию и даже подсел...

Проксируем OpenVPN через Shadowsocks или чиним OpenVPN во время блокировок

В данной статье рассмотрим как настроить существующее подключение к OpenVPN серверу, которое могло или может перестать работать, через shadowsocks (Outline VPN) туннель на OpenWRT любых версий с помощью openvpn-openssl и shadowsocks-libev. Понадобятся: Существующий сервер OpenVPN и настроенный...

Xray на Keenetic / Xkeen

Всем доброго времени суток! Предлагаю утилиту для поддержки Xray на роутерах Keenetic — Xkeen. Весь код написан на чистом shell и открыт на GitHub. Ознакомиться с Xkeen...

[Перевод] Исследуем темную сторону Shodan

Shodan — поисковая система, позволяющая пользователям искать различные типы серверов (веб-камеры, маршрутизаторы, серверы и так далее), подключённых к сети Интернет, с использованием различных фильтров. Читать далее...

Заблокирован ли протокол OpenVPN? И как теперь быть?

Один мой знакомый держит свой OpenVPN сервер, он поделился со мной хронологией блокировки популярных VPN протоколов в России. С его разрешения, я публикую детальную информацию о том, как это происходило с точки зрения клиента и администратора OpenVPN. Читать далее...

Одноплатник Khadas VIM1S: недорогое устройство, которое справляется с широким спектром задач

Одноплатные компьютеры за последние несколько лет стали очень многочисленными. Среди них можно найти устройства, которые могут выполнять как весьма ограниченное количество задач, так и практически универсальные системы. Возможности, как обычно, ограничены ценой. Так, например, модель Khadas Edge 2...

Автоматизированный сбор информации о сроке годности сертификатов в Криптопро

Привет, Хабр! Недавно делал одну интересную задачу, связанную с актуализацией просроченных сертификатов (открытых ключей), используемых для подписания и шифрования файлов при помощи Криптопро 5. Решил поделиться опытом. Возможно, это поможет сэкономить время при решении похожей задачи или будет...