Топ самых интересных CVE за август 2023 года

Всем привет! В нашей ежемесячной подборке самых интересных CVE на этот раз засветились уязвимости в браузерах Firefox и Chrome, ворох эксплойтов в продуктах от Logitec, критическая уязвимость в полудюжине маршрутизаторов от Elecom с рекомендациями отправить их в утиль. И другие баги, требующие...

[Перевод] Атака Evil Twin

Привет! Сегодня с помощью инструмента airgeddon покажем, как работает атака «злой двойник» (Evil Twin Attack). Читать далее...

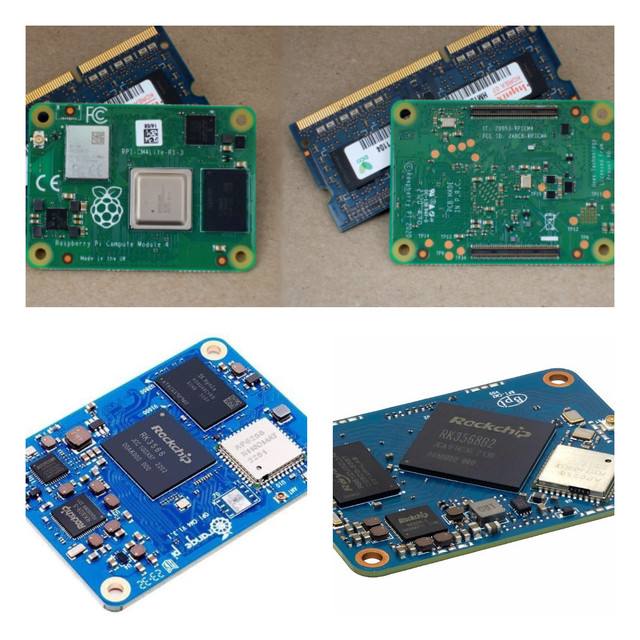

Альтернативы Compute Module 4 от Raspberry Pi: Orange Pi CM4 и Banana Pi BPI-CM2

Три года назад Raspberry Pi Foundation представила Compute Module 4. Новый модуль был шагом вперед по сравнению с предыдущими моделями. Он более быстрый, у него больше возможностей, включая сетевые функции. Например, у модуля есть опция Wi-Fi 802.11b/g/n/ac, Bluetooth 5.0. Сейчас появилось две...

Недвоичные регистры сдвига с линейной обратной связью модулированные пилообразным кодом

Ранее, Full-stack шифрование на обобщенных регистрах с линейной обратной связью / Хабр (habr.com), рассматривались недвоичные регистры сдвига с линейной обратной связью (LFSR), обеспечивающие периоды , где . Для увеличения периода комбинировались два регистра с периодами и , что в итоге давало...

Портативные консоли, актуальные в 2023 году. От PS Vita до китайских систем

Играть иногда хочется не только дома, сидя за ПК или перед экраном ТВ с подключённой игровой приставкой. Если нужно куда-то ехать, то портативная консоль — то, что может сильно пригодиться. Но их много, что можно выбрать? Давайте посмотрим, что актуального можно найти в 2023 году. В подборке у нас...

AMSI bypass — От истоков к Windows 11

В одной из наших предыдущих статей (советую ознакомиться) мы рассматривали типовые механизмов защиты для операционных систем семейства Windows. В главе AMSI Bypass кратко рассмотрели принцип работы библиотеки и почему обход amsi.dll является одним из самых популярных среди злоумышленников. Сегодня...

Pastejacking — что это?

При атаке pastejacking хакеры с помощью вредоносного ПО заменяют содержимое буфера обмена пользователя другим набором данных, например, вредоносным URL, паролем или другой конфиденциальной информацией. Когда пользователь пытается вставить исходное содержимое, вместо него вставляются вредоносные...

Электростаты — электростатические наушники, как это работает?

Об устройстве и некоторых недостатках электростатических наушников. Электростатические наушники принято считать чуть ли не вершиной развития наушникостроения вообще. Якобы это какой-то чуть ли не идеал, который напрочь лишен каких-либо проблем и недостатков. Ну, разве что кроме необходимости...

Лучший софт для автоматизации скриншотов

Такие скриншоты присылала Таня У нас была знакомая девушка Таня (имя изменено), которая делала скриншоты ПК только смартфоном. То есть фотографировала экран — и присылала сделанную фотографию. Всё с телефончика, очень удобно… В то же время есть масса эффективных инструментов для сохранения копии...

Атакуем DHCP с помощью Raspberry Pi

На тему атак с использованием протокола DHCP написано достаточно много статей. Атаки DHCP Starvation и поддельный DHCP Сервер являются важными инструментами проведения пентеста. Однако я предлагаю посмотреть на проблему немного под другим углом. А именно, использовать в качестве аппаратной...

Часть 2 — Безопасная работа в домене ALD Pro на базе FreeIPA. Или как хранить ключ от квартиры, где деньги лежат

В первой части мы обсудили правила HBAC и SUDO для ограничения доступа к хостам и предоставления прав на повышение привилегий. Теперь поднимем не менее важные вопросы: мы поговорим о политиках паролей, необходимости обновления учетных данных хостов и способах делегирования прав на ввод хостов в...

[Перевод] Взлом EPP-серверов для перехвата управления доменными зонами

В течение нескольких последних десятилетий интернет выстраивался на основе спецификаций и протоколов, которые со временем нередко забывались. Проводимые нами исследования зачастую акцентировались на наиболее часто атакуемых целях (подробнее в статье Web Hackers vs. The Auto Industry), а в течение...

Технология передачи данных в секретный контур

Что такое секретный контур? Это компьютер, который отделён от сети через "диод" (устройство однонаправленной передачи данных). Из него ничего не может выходить, а входить может только по одному каналу, с одного разрешённого IP, по определённым, строго перечисленным портам. Разрешённым является IP...

Обнаружение meterpreter сессий в ОС Windows

Hello Habr! Эта моя первая статья на Хабре, и родилась она благодаря тому, что как то раз игрался я с видами полезной нагрузки meterpreter из Metasploit Framework и решил найти способ ее обнаружения в ОС семейства Windows. Постараюсь изложить все доступно и компактно, не углубляюсь во всю работу....

[Перевод] Реверс бинарных файлов Golang с использование GHIDRA. Часть 1

Язык программирования Go (так же известный как Golang) с каждым днем все больше и больше программистов хотят на нем писать программы. Для хакеров этот язык программирования становится еще более привлекательным за счет кросс-компиляции для различных платформ - Windows, Linux, MacOS. Например, хакеры...

YandexGPT тоже провалил тест на ручник

Поскольку ChatGPT последних версий недосягаем для честной российской белошвейки, все мы возлагаем огромные надежды на отечественного производителя. [ Пятница ]...

Быстрое пополнение словарного запаса методом «На кончиках пальцев»

Привет, Хабр! В этой статье мы делимся личным опытом по быстрому пополнению словарного запаса в рамках подготовки к кембриджскому экзамену CPE. Также объясним, что значит запомнить слово и причем тут пальцы. С уважением, Владимир Читать далее...

Как SMS-аутентификация без пароля может улучшить ваше приложение

Защита пользовательских аккаунтов — одна из важнейших задач современного IT. За 2022 год компании потеряли около 150 млн долларов на возмещении ущерба от утечек данных. О том, как построить надёжную систему киберзащиты и обезопасить профили своих клиентов от взлома, рассказывает Анастасия Иванова,...