2FA для 1С по протоколу OpenID Connect на базе Keycloak

Очередной пост о том, что мы делаем. В этот раз расскажу вам о том, как мы обеспечили безопасность информационных баз 1С с использованием сервиса аутентификации Keycloak через протокол OpenID Connect и настройку двухфакторной аутентификации с помощью OTP‑кода. Читать далее...

Стажёры рулят или Почему не надо бояться доверять молодым сотрудникам

Боитесь стажёров? Не хотите тратить своё время на обучение начинающих специалистов? Задач много, а специалистов по ИБ мало? Делюсь опытом построения стажёрского конвейера на базе SOC. Может, это решит ваши проблемы. Многие российские современные IT-компании имеют стажёрские программы. Я знаком с...

[Перевод] Как сделать сканер Bluetooth-устройств на Python

Освойте сканирование Bluetooth-устройств с помощью Python: Краткое руководство по использованию PyBluez для обнаружения и анализа близлежащих Bluetooth-устройств, необходимое для кибербезопасности и этичного взлома. В этом уроке мы познакомимся с увлекательным миром обнаружения Bluetooth-устройств...

Польза ИT-систем в работе ИБ-аналитика

Это вторая статья из цикла «Взаимодействие ИТ и ИБ». Первую статью можно прочитать здесь. Зачем ИБ-шникам ИТ-системы? Нередко при работе с инцидентами аналитику приходится сталкиваться с таким страшным зверем, как обогащение и поиск дополнительной информации. Любые улики, зацепки и мелочи могут...

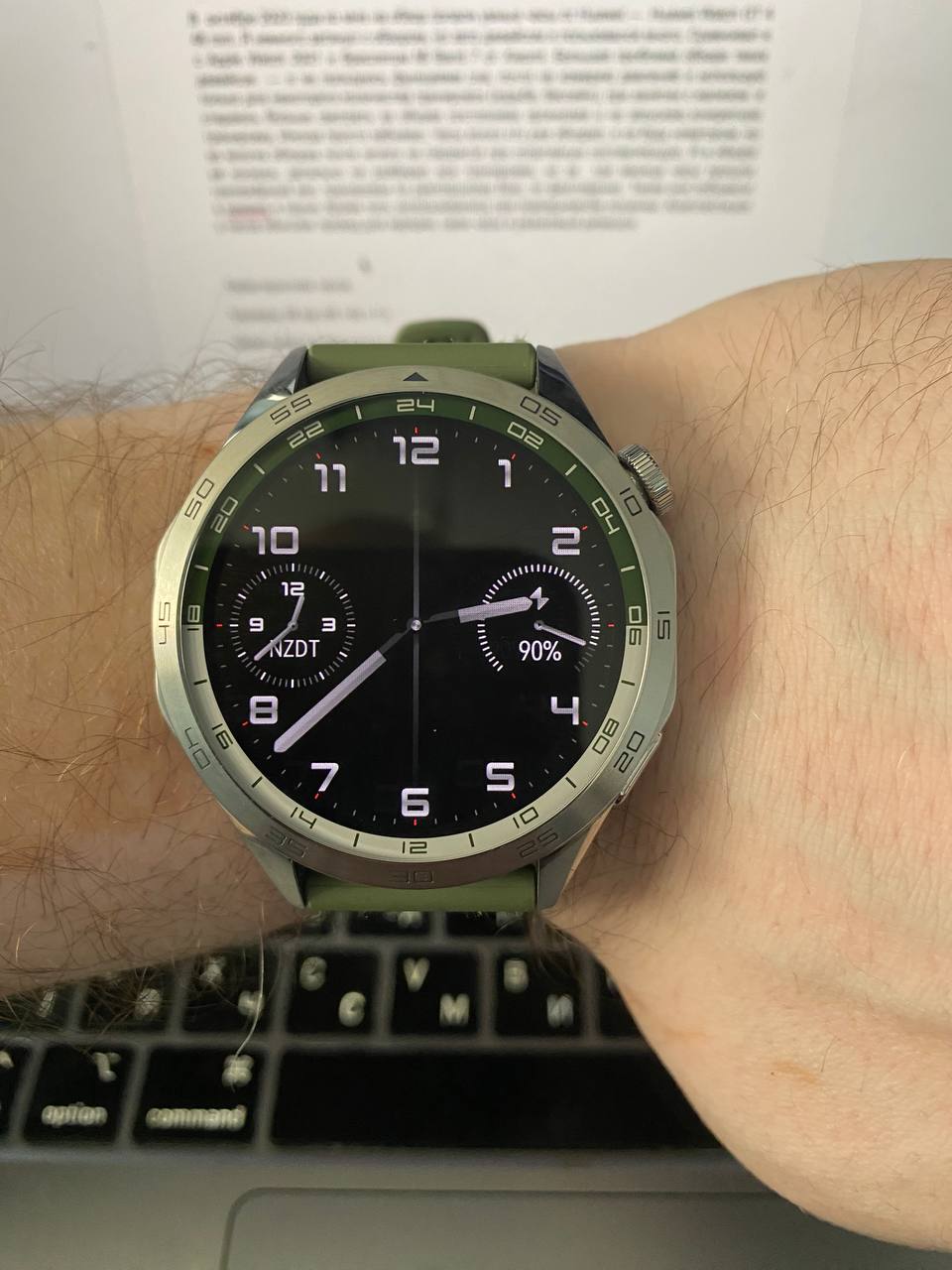

Обзор часов HUAWEI WATCH GT 4

В октябре 2023 года ко мне на обзор попали умные часы от Huawei — HUAWEI WATCH GT 4 46 mm. Я немного затянул с обзором, но зато девайсом я пользовался много. Сравнивал я с Apple Watch Series 7и браслетом Mi Band 7 от Xiaomi. Большая проблема обзора таких девайсов — я не пользуюсь функциями сна,...

Тот самый RAT-троян за 200 рублей: как защититься от RADX

Всем привет! Меня зовут Валерий Слезкинцев, в Positive Technologies я руковожу направлением реагирования на конечных точках в отделе обнаружения вредоносного ПО в PT Expert Security Center. Наша команда занимается исследованиями MaxPatrol EDR в части выявления и реагирования на вредоносную...

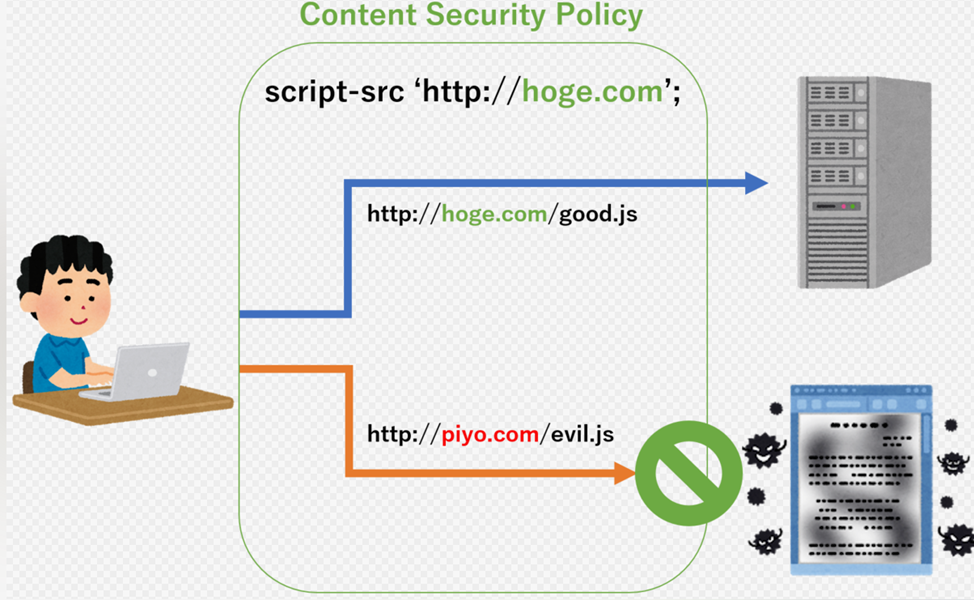

CSS и безопасность данных

Различные компоненты фронтенда традиционно являются вотчиной веб разработчиков и дизайнеров и они не всегда задумываются о безопасности контента. В этой статье я предлагаю поговорить о безопасности CSS. Для начала вспомним, что такое кросссайтскриптинг (CSS). XSS это тип атаки на веб-ресурсы,...

Протокол защищенного обмена для индустриальных систем CRISP: поддержка в устройствах Рутокен

Приветствую уважаемую публику Хабра от лица условно анонимного представителя компании «Актив», занимающейся производством небезызвестных средств аутентификации и электронной подписи. В этой статье хотелось бы рассказать об одном из менее известных направлений деятельности подразделения Рутокен,...

Tecno представила игровую консоль с AR-очками вместо монитора. Она круче Apple Vision Pro

Представьте, как вы лежите на диване, а у вас перед глазами телевизор с диагональю 200+ дюймов, на котором вы играете в «Ведьмака». Круче будет только делать то же самое в автобусе или в самолете, выведя перед собой виртуальный экран и изолировавшись от внешнего мира. Все это можно сделать при...

Аутентификация в 1С через OpenAM по протоколу OAuth2/OIDC

1С поддерживает “из коробки” несколько способов аутентификации - например по логину и паролю и аутентификацию операционной системы. Но иногда этих способов недостаточно для удобства пользователей и удовлетворения требований безопасности. Например, 1С не поддерживает аутентификацию по коду из СМС...

Apple Pro Weekly News (04.03 – 10.03.24)

В продажу поступили новые MacBook Air на чипе M3 – что интересного выяснилось у новинки? Какие ограничения в себе таит доступ к сторонним магазинам приложений в ЕС на iOS 17.4? Каким мог быть автомобиль от Apple? Новая история противостояния Epic Games и Apple, а также множество слухов о грядущих...

Xiaomi Redmi Note 13 и Redmi Note 13 Pro: универсальные телефоны на все случаи жизни. На что они способны?

Недавно представленные компанией Xiaomi телефоны Redmi Note 13 и Redmi Note 13 Pro поступили в продажу в России. Оба устройства внешне похожи, и если сравнивать их в чёрном цвете, порой сложно определить, какая именно модель у вас в руках. Но это первое впечатление. На самом деле у девайсов немало...

Что такое Data diode и зачем он нужен?

Представьте, что у вас есть две сети, которые необходимо защитить от несанкционированного доступа, ddos-атак и утечек информации, но в то же время нужно передавать данные между ними. Здесь и приходит на помощь Data diode. Data diode (диод данных) или однонаправленный шлюз — это устройство, которое...

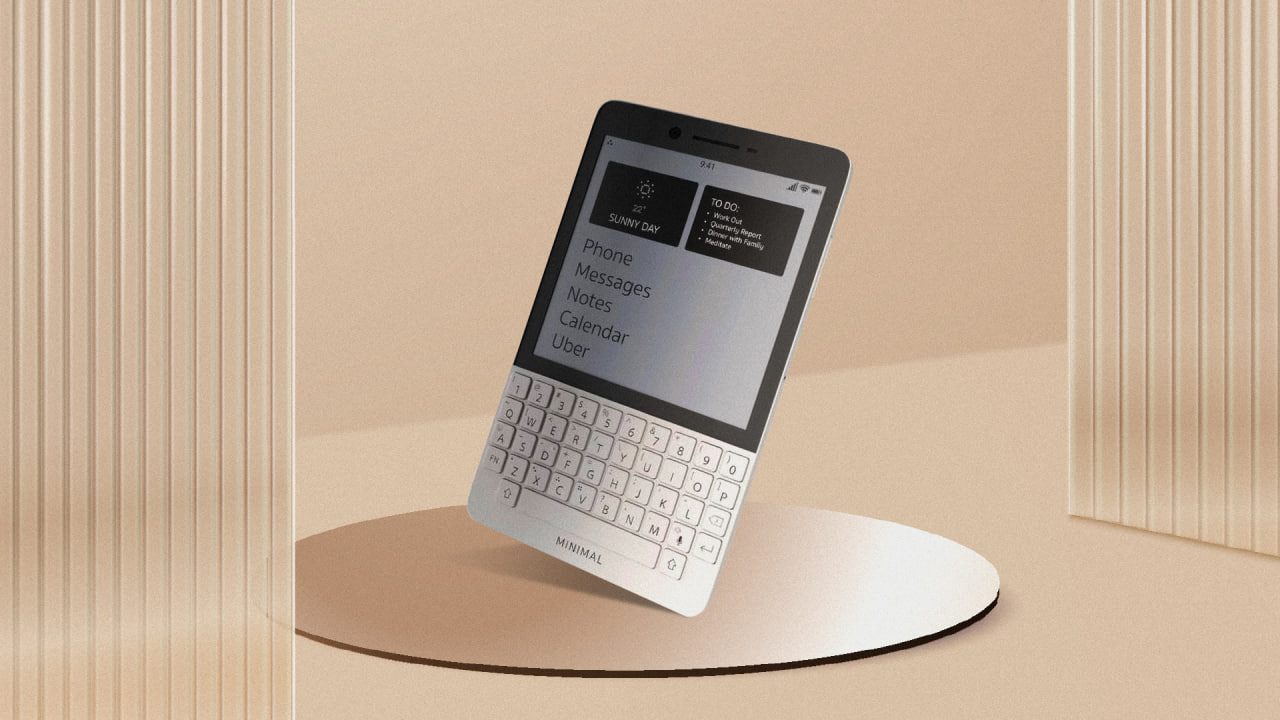

Minimal Phone, смартфон с e-Ink-экраном и QWERTY-клавиатурой, всё ближе к реальности. Перспективы девайса

На рынке сейчас огромное количество моделей смартфонов, но многие из них, за малым исключением, очень похожи друг на друга. Не так давно появился новый проект — это Minimal Phone, проект телефона с e-Ink-экраном и QWERTY-клавиатурой. Причём она не сенсорная, а физическая, так что работать с ней...

Грубая сила. Брутим RDP, SSH, VNC, Instagram и стандартные формы веб-аутентификации

Приветствую всех читателей наших статей, с сегодняшнего дня хочу объявить ещё одну новую рубрику: "Грубая сила". В серии таких статей мы будем обозревать различные инструменты, методы, вспомогательные инструменты для атак методом "грубой силы" откуда и название, или под более привычным для нас...

Quantum Force — новая серия шлюзов безопасности Check Point

Компания Check Point с конца 2023 года продолжает обновлять модельный ряд своих программно-аппаратных комплексов. Ранее уже были представлены новые версии устройств Small Business and Branch Offices (далее SMB). В них используются ARM процессоры и облегченная версия операционной системы GAIA — Gaia...

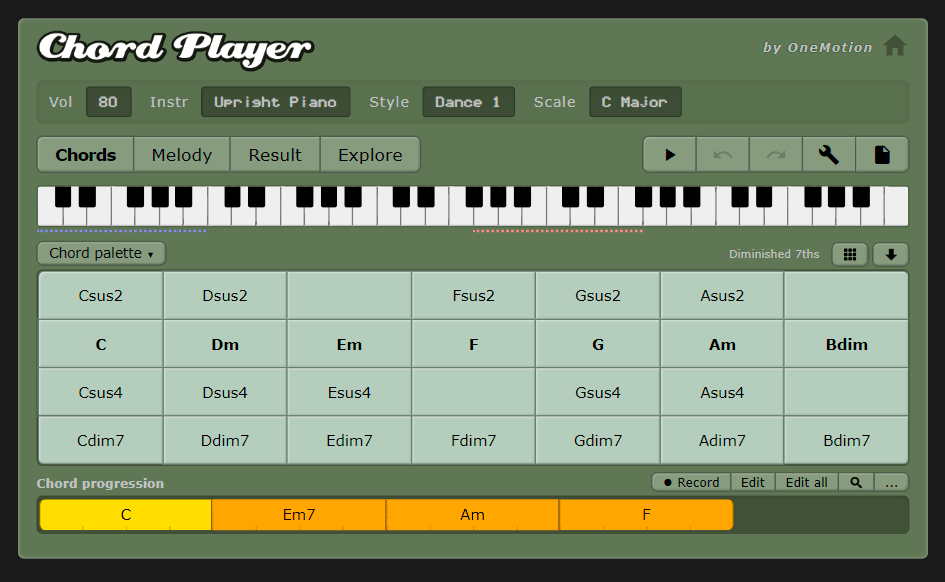

Пароль как мелодия. Генерация стойких паролей в музыкальных аккордах

Несмотря на популярность парольных менеджеров, никто не отменяет необходимость в реальном запоминании длинных стойких паролей. В крайнем случае, мастер-пароль для самого парольного менеджера ведь надо запомнить. К сожалению, человеческая память не приспособлена для запоминания абсолютно случайных...

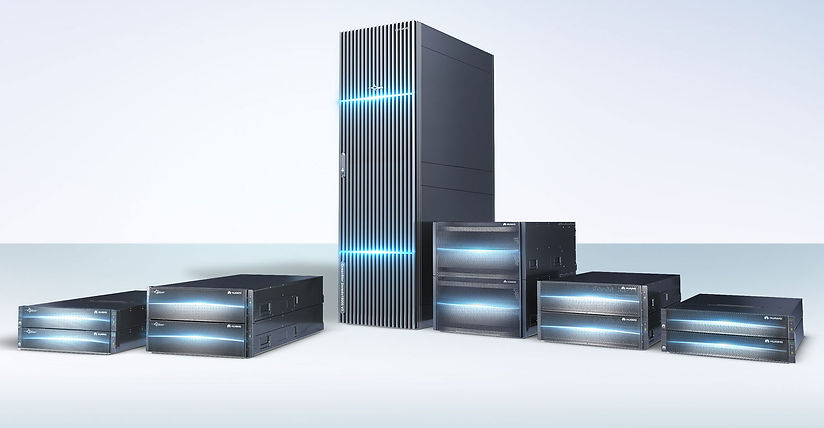

Huawei разработала «магнитоэлектрический» диск. Что это за накопитель и как он работает?

За последние пару лет многие компании и научные организации представили разные виды новых или модифицированных старых носителей информации. Это и кварцевые стекла, и очень емкие ленточные накопители, и даже носители на базе ДНК. Тем не менее, регулярно появляются другие разработки. Причем не только...