Пин коды от кредитных карт. Трудно запомнить. Нельзя забыть. Поэтому я их пишу прямо на самих картах

Когда у человека одна кредитная/дебитная карта, то думаю, он вполне сможет запомнить ее пин код. И когда две тоже. Когда их три и более, то уже можно и записать на всякий случай. А где лучше записать пин код? Правильно! Прямо на самой карте! Читать далее...

Хакатон Demhack: успехи проектов и новый анонс

В сентябре 2023 года прошёл седьмой хакатон Demhack. Тогда особенно тревожной была ситуация с VPN, которые массово начали блокироваться в России через ТСПУ. И естественно эта тема стала центральной. Вторым значительным направлением разработки внезапно оказались инструменты для выявления пропаганды...

5 механических клавиатур, на которые стоит обратить внимание в 2024 году

Клавиатуры — основной рабочий инструмент для большинства читателей Хабра. Чем лучше клавиатура, тем эффективнее можно выполнять работу — будь то кодинг или текст. И не отвлекаться на проблемы с аксессуарами. Каждый месяц производители из разных стран выпускают хорошие новые модели — пришло время...

[Перевод] Noted на Hack The Box: Искусство цифрового детектива

Саймон, разработчик, работающий в компании Forela, сообщил команде CERT о записке, появившейся на его рабочем столе. В записке утверждалось, что его система была взломана и что с рабочей станции Саймона были собраны конфиденциальные данные. Злоумышленники вымогали данные с его рабочей станции и...

Как взломают ваш Postgres

Все знают что плохо оставлять дефолтные пароли. Но что произойдет если поднять PostgreSQL позабыв о безопасности? Нас взломают? Как быстро взломают? Я развернул PostgreSQL , настроил сборку логов и ниже расскажу что будет (спойлер - вас очень быстро похекают) Что случилось?...

[Перевод] Глубина вашего виртуального кошелька: Что финтех-приложения знают о вас?

Доброго времени суток. Хотел предложить вашему вниманию перевод интересной статьи о расследовании, связанном с персональными данными компаниями Maldita.es, Tactical Tech и SocialTIC на территории ЕС. Расследование затронуло приложения связанные с финансами, так называемый финтех. И выводы, к...

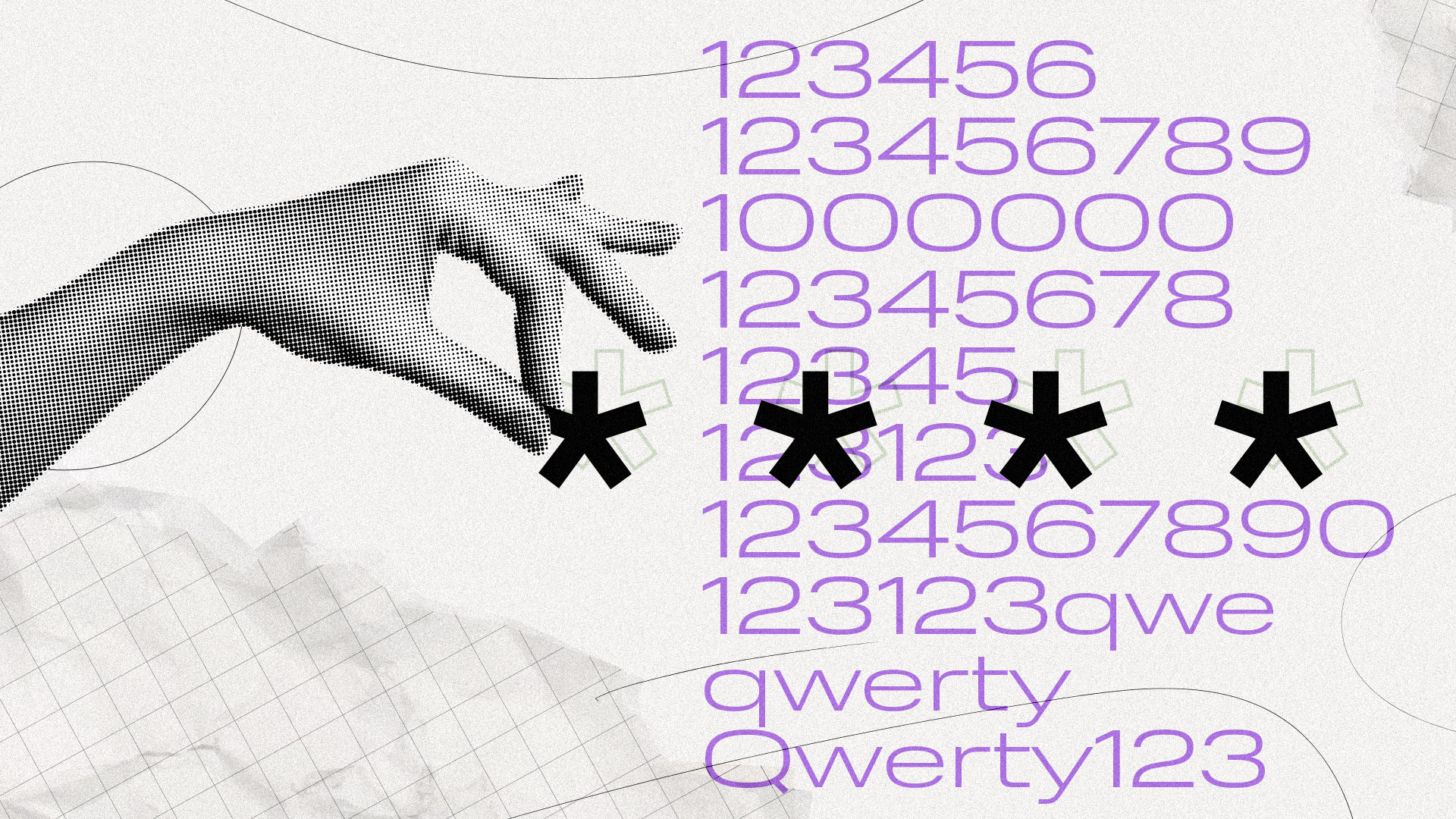

Почему пароли безнадежно устарели и зачем ими до сих пор пользуются?

В феврале вышло исследование компании DLBI по самым популярным паролям в России. Аналитики собрали учётные записи (электронная почта — пароль), утёкшие в 2023 году, выделили из них уникальные. Всего получилось 44 млн записей. На основе этой базы исследователи составили топ самых популярных паролей....

Надежный обход блокировок в 2024: протоколы, клиенты и настройка сервера для чайников

Поскольку блокировки интернета в РФ в последние недели и месяцы многократно активизировались, а госмаразм все крепчает и крепчает, стоит еще раз поднять тему обхода этих самых блокировок (и делаем ставки, через сколько дней на эту статью доброжелатели напишут донос в РКН чтобы ограничить к ней...

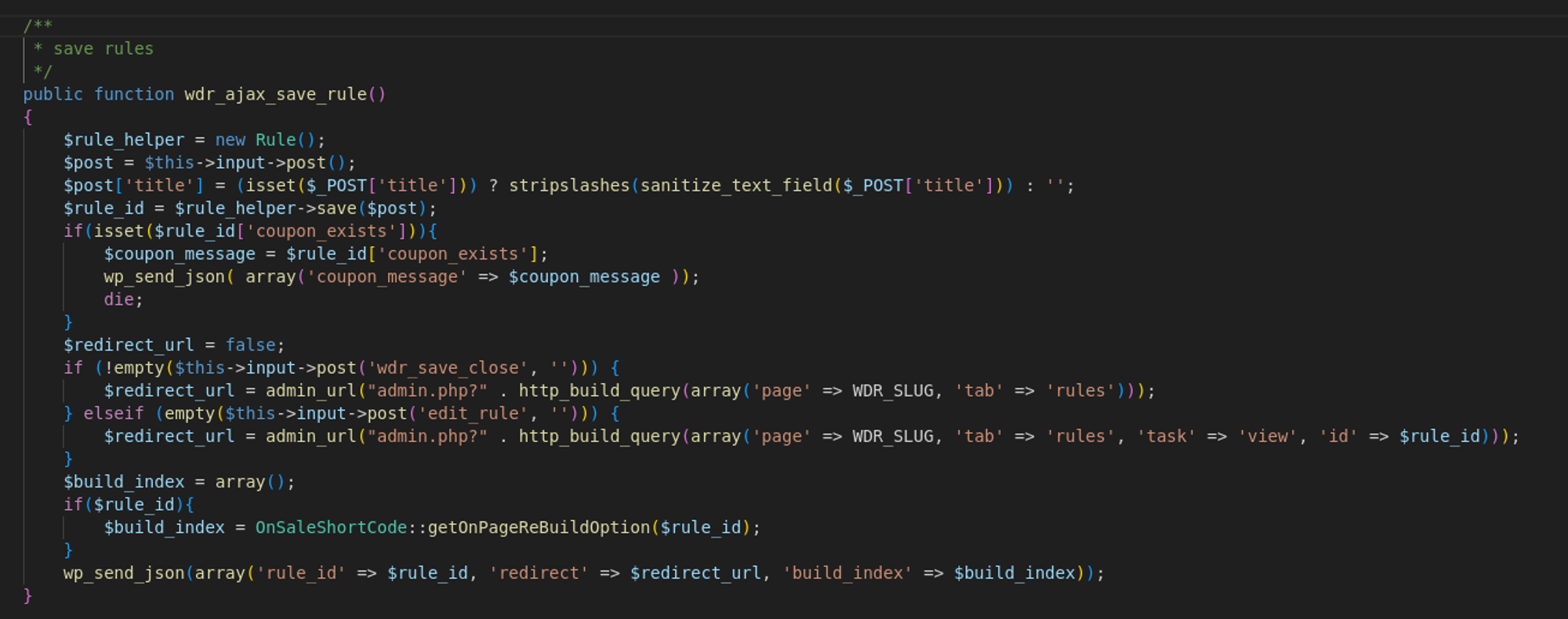

WordPress: разбор уязвимости в Discount Rules for WooCommerce

Добрый день, уважаемые читатели! Сегодня мы разберем одну старую уязвимость в плагине Discount Rules for WooCommerce < 2.2.0 для WordPress. WooCommerce - это плагин для создания онлайн-магазина на движке WordPress, а WooCommerce Discout Rules - дополнение для WooCommerсe для предоставления и...

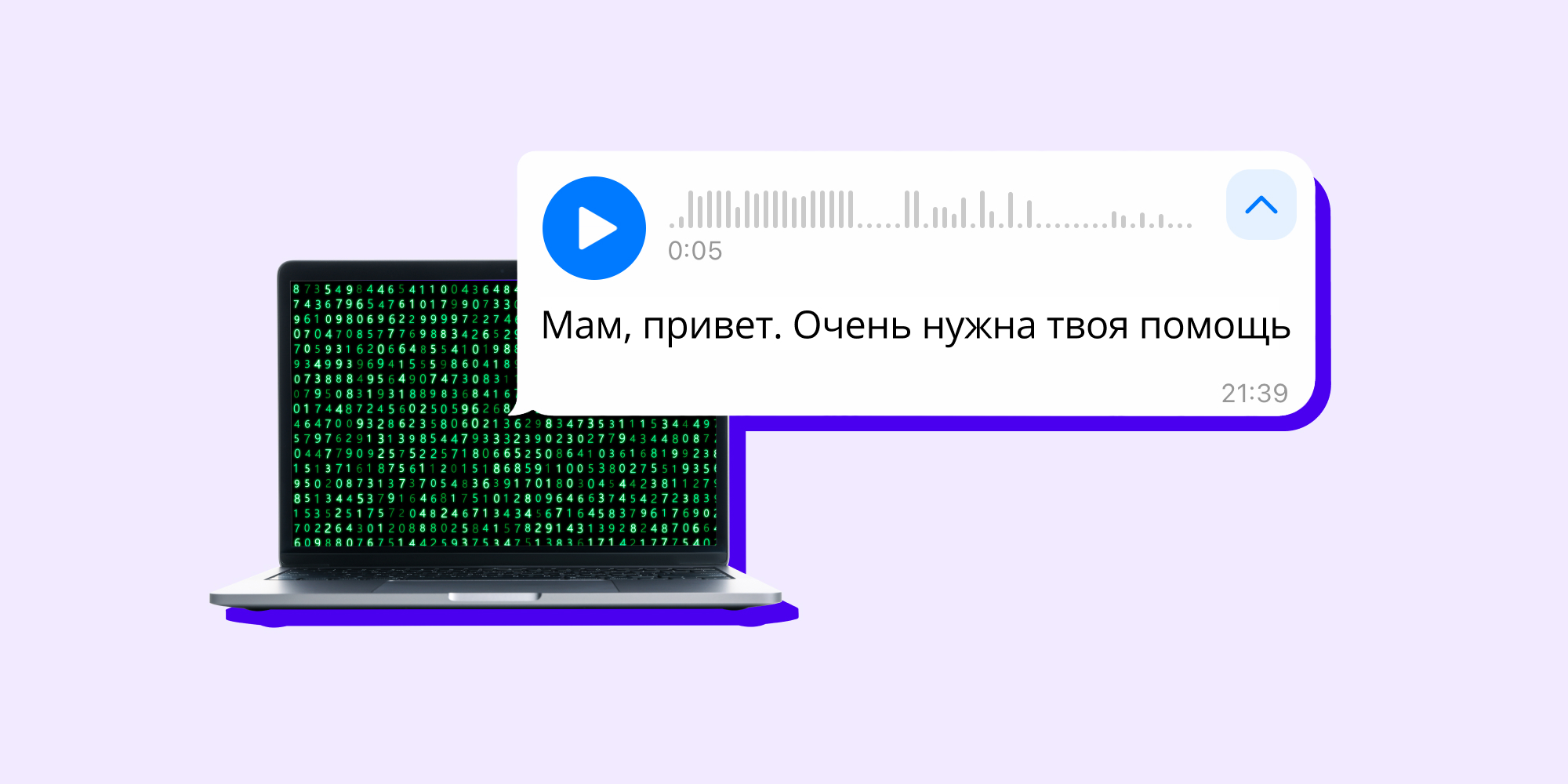

Deepvoice = Deep Trouble. Новая схема атаки с помощью генерации голоса знакомых и коллег

В начале 2024 года в России появилась новая схема атак на людей — в ней злоумышленники вымогают деньги голосами родственников и друзей, а в корпоративных фродах — голосами руководителей. Генерация голоса уже замечена в схеме Fake Boss, схеме с поддельным фото банковской карты и схеме угона аккаунта...

Еще больше ИБ-статистики: актуальные тренды, прогнозы и аналитика

Привет, Хабр! Собрали для вас статистику и тренды в сфере информационной безопасности по итогам минувшего года. Показываем исследования, которые показались нам наиболее объективными, а заодно делимся парочкой собственных. Читать далее...

Внутренняя разведка Active Directory через Cobalt Strike

С ростом автоматизированных вычислительных систем и с увеличением атак на данные системы резко возник вопрос мониторинга за операционными системами на базе которых и работает любая информационная система в компании. В данных операционных системах устанавливаются/подключаются новые классы средств...

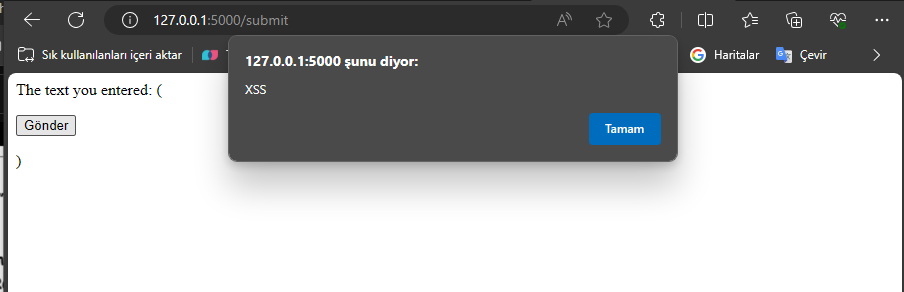

[Перевод] Обнаружение XSS-уязвимостей (межсайтовый скриптинг) с помощью Python

Эта статья посвящена тому, как обнаружить уязвимости межсайтового скриптинга (XSS) в веб-приложениях с помощью Python. XSS - это серьезный недостаток безопасности, который позволяет злоумышленникам внедрять вредоносные скрипты в веб-страницу. Такие атаки могут скомпрометировать конфиденциальные...

Подборка лучших внешних аккумуляторов с USB-C PD для ноутбуков

Внешние аккумуляторы стали неизменным атрибутом современной жизни. Они выручают дома при банальном отключении света из-за плохой погоды, в кафе, самолёте, больнице, на природе и в любых местах, где розеток мало или они отсутствуют вовсе. Поэтому мы собрали подборку пауэрбанков с высокоскоростным...

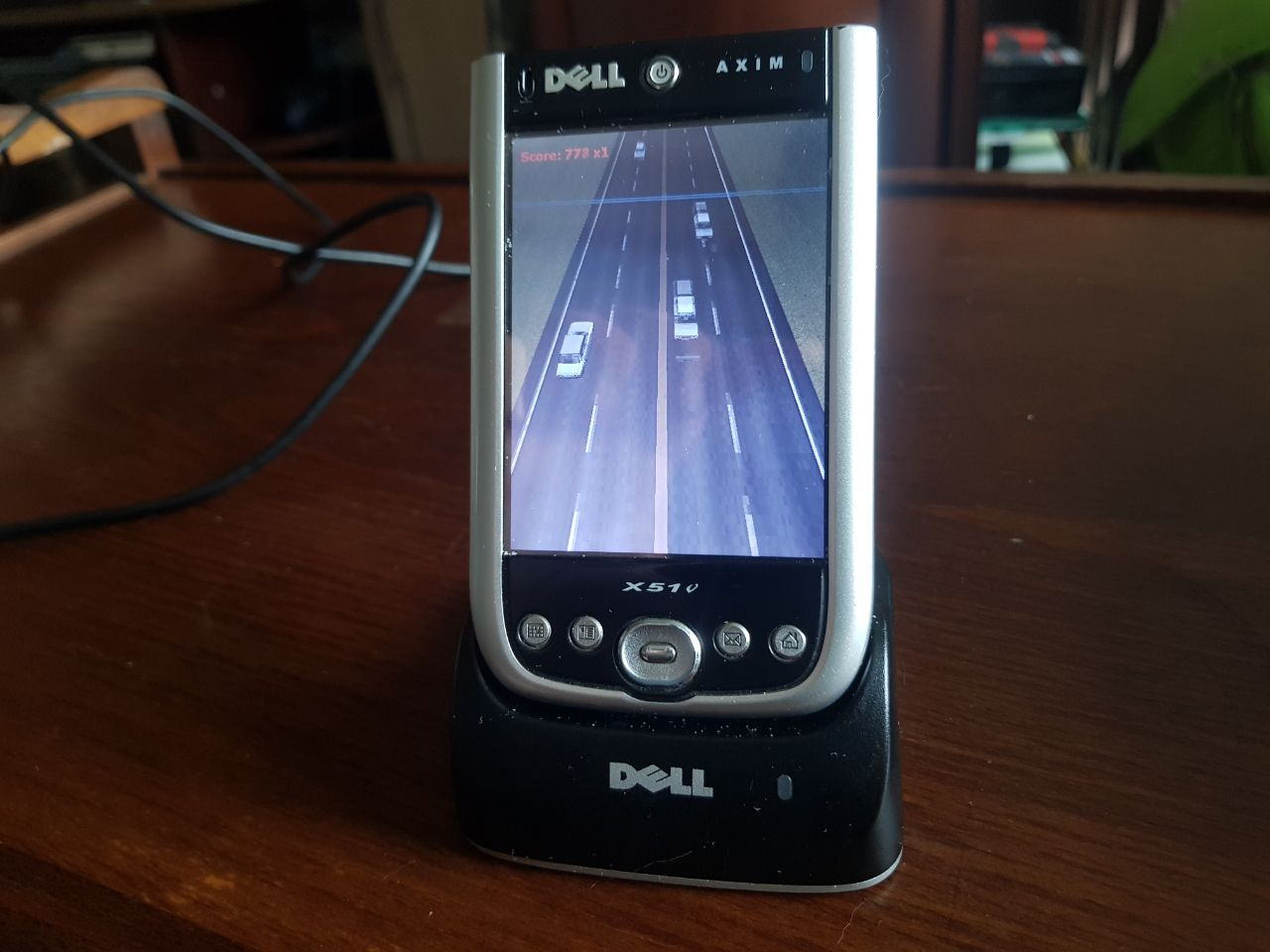

Первый легендарный мобильный GPU: каким был PowerVR MBX Lite? Пишем игру-демку про «жигули» с нуля

Пожалуй, многие из вас помнят, какими были мобильные игры до и после выхода первого iPhone. В начале 2000-х годов, ещё до появления яблочного смартфона, игры для телефонов в основном были весьма интересными, но тем не менее, достаточно простенькими с точки зрения графики и реализации в целом. После...

Как работает кнопка Mute на Яндекс Станции. Подробный разбор логики и схем

Привет! На связи Геннадий «Крэйл» Круглов из команды, которая разрабатывает аппаратную часть Яндекс Станций. С кем-то из читателей Хабра мы уже могли познакомиться в рамках мероприятий Я.Железа, где делимся опытом разработки устройств. Последние несколько лет мы с командой вынашивали идею...

[Перевод] Взламываем головное устройство автомобиля Nissan

В комплекте с моим Nissan Xterra поставлялось современное (на то время) головное устройство с сенсорным экраном, встроенной навигацией, дисплеем камеры заднего вида, мультимедийными функциями и возможностью подключения смартфона. Некоторые из самых продвинутых функций доступны только через...

Использование PKI для безопасности IoT

Устройства интернета вещей в последнее десятилетие получили широкое распространение. Их используют и в системах умного дома и в более важных промышленных системах. При этом, массовое развертывание приводит к угрозам безопасности, последствия которых растут с увеличением количества развернутых...