Настоящий хоррор: кибербезопасность в автомобильной индустрии

Автопром сделал первый шаг в цифровую эпоху еще в 1967 году, когда в Германии выпустили Volkswagen Typ 3 с электронной системой впрыска D-Jetronic от Bosch. Сегодня же компьютерные системы управляют почти всеми функциями большинства авто — от режимов работы двигателя до стеклоочистителей. Как...

Профиль защиты ЦБ РФ и мобильные приложения: разбираемся, как соответствовать

Всем привет! На связи Юрий Шабалин, генеральный директор «Стингрей Технолоджиз». Вообще я сторонник технических материалов, статей с примерами кода или разбором технологий, но сегодня речь пойдет о другом. Меня всегда интересовало, почему в требованиях регуляторов в области ИБ не указываются...

НЕ идеальный алгоритм шифрования… HASH-CRYPT (2 часть)

Кажется, мой алгоритм шифрования оказался ужасен... Или нет? Какие уязвимости могут быть в самой основе любого алгоритма шифрования, или при их неправильной эксплуатации? И как я исправил уязвимость в предыдущей версии алгоритма? > DECRYPT...

Apple Pro Weekly News (20.05 – 26.05.24)

В этом выпуске: причина бага с фотографиями в iOS 17.5, как Apple заставила Дурова изменить работу Telegram-ботов, а что происходит на суде Apple в ЕС. Что за новые эмодзи появятся в iOS 18, каким может быть первое гнутое устройство от Apple, а также живые фотографии невышедшей колонки Beats. Это и...

Что, если не Слизерин? Или как можно стать мракоборцем в мире маглов?

Все мы в своё время ждали письмо из Хогвартса, но прошли годы, а сова так и не прилетела. Однако, что, если я скажу, что профессию мракоборца можно освоить в мире виртуальном? Защита от тёмных искусств, охрана правопорядка, необходимость знать противника изнутри… Да это же всё напрямую относится к...

Внедряем DevSecOps в процесс разработки. Часть 2. Обзор инструментов, Commit-time Checks

Привет! На связи Олег Казаков из Spectr. Мы продолжаем публикацию цикла статей, где делимся опытом и наработками и рассказываем, из чего состоит DevSecOps и как его внедрить в процесс разработки. В предыдущей части статьи я рассказал о том, что представляет собой процесс DevSecOps в целом, из каких...

Безопасное проектирование программного обеспечения. Конфиденциальность и Шифрование

Привет Хабр! В современном мире, где информационные технологии играют ключевую роль во всех аспектах жизни, безопасность программного обеспечения стала одной из самых важных задач для разработчиков. С каждым годом количество кибератак увеличивается, а их методы становятся всё более изощренными. В...

Модели зрелости в кибербезопасности на примере OWASP SAMM

Медленно, но верно компании движутся к кибербезопасности, основанной на оценке рисков. Этот подход признает, что в современном киберпространстве не все активы созданы равными и не могут быть одинаково защищены. Некоторые имеют исключительное значение для компании и ее бизнеса. Защита таких...

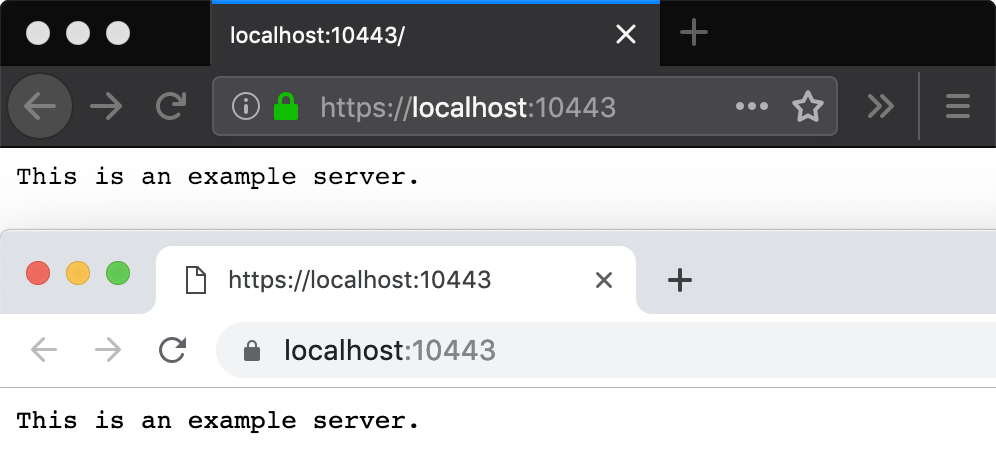

Локальный HTTPS в dev-окружении — простая настройка

Иногда в процессе веб-разработки требуется безопасное окружение в браузере, то есть HTTPS. Удобный способ сделать это — установить локальный УЦ и автоматизировать выдачу сертификатов на любые поддомены lcl.host и localhost. Это более функциональная и удобная альтернатива самоподписанным...

Создаем простые OSINT и пентест инструменты на Python

Кобра: создаем OSINT инструмент на Python, часть 1 Итак, каждый программист желает все автоматизировать — и не только программист. В этой статье мы рассмотрим создание OSINT-инструмента на Python. Я хочу предупредить, что все показано в целях ознакомления, данные человека не подлежат хранению или...

Анатомия визуализации. Часть первая: от задачи к исполнению

«Усложнять просто, упрощать сложно» Закон Мейера Часто ли вы задумываетесь о том, как вы воспринимаете ту или иную информацию? Почему одни статьи или книги идут легче, а другие - тяжелее? Бывало ли у вас такое, что вы раз за разом скользили взглядом по абзацу текста и не могли понять, что вы только...

Безопасность на новом уровне: исследование Smallstep CA и его применение

Рассмотрим Smallstep CA — современное и инновационное решение для управления сертификатами. Оно может предложить несколько преимуществ по сравнению с OpenSSL. Читать далее...

[Перевод] Как был запущен диспетчер задач: о чем говорят цифры после taskmgr.exe?

Если вы запускаете Диспетчер задач при помощи комбинаций клавиш, к примеру CTRL+SHIFT+ESC, то возможно вы замечали, что в командной строке запуска taskmgr.exe будет присутствовать аргумент "/2". Что значат эти аргументы? Разберемся в этом посте. Читать далее...

Основы безопасности в Kubernetes

В моей роли DevOps-инженера, специализирующегося на Kubernetes, я регулярно сталкиваюсь с задачами, требующими глубокого понимания множества аспектов этой технологии. Особое внимание уделяется безопасности — критически важному условию для эффективного функционирования и защиты приложений в...

Доверяй, но проверяй: история расследования инцидента на основе OSINT

Меня зовут Анастасия Гаранжа, я аналитик центра мониторинга и реагирования на инциденты МТС RED SOC. Недавно мы столкнулись с любопытной атакой, которая ещё раз показала, что оперативность выявления инцидентов кибербезопасности почти всегда зависит от экспертности и скорости реакции аналитиков. А...

Электронная книга ONYX BOOX Faraday. Обзор модели с цветным E-Ink дисплеем, которая мне понравилась

До сих пор устройства с цветными E-Ink дисплеями были дорогие и недоступные. Но без особого шума вышла новая модель электронной книги Faraday от ONYX BOOX. Это современная «читалка» с 7.8-дюймовым цветным дисплеем Kaleido 3 по доступной стоимости. Внутри Android 11, 3/32 Гб памяти и 8-ядерный...

Бизнес на Слитых Данных — это Аналитика от SimilarWeb

Представьте, вы написали свой сервис веб-почты, или классное расширение, которое стилизует браузер. Такие сервисы могут набирать миллионную аудиторию, но только если они бесплатны. Так кто же готов платить за такой сервис? Только тот, кому нужен контроль над пользователями - тот, кто хочет знать о...

Hellhounds: Операция Lahat. Атаки на ОС Windows

Привет, Хабр. С небольшим перерывом на связи снова специалисты из экспертного центра безопасности Positive Technologies. Если помните, в ноябре мы рассказывали об атаках ранее неизвестной группировки Hellhounds на инфраструктуру российских компаний. Статья была посвящена атакам группировки на узлы...