История о том, к чему приводит случайное раскрытие ссылки и не только

И снова здравствуй, дорогой читатель! В этой статье пойдет речь о том, к чему может привести случайное раскрытие ссылки. И поговорим о том, что за уязвимости нашел на сайте по проведению вебинаров. Читать дальше →...

История о том, к чему приводит случайное раскрытие ссылки и не только

И снова здравствуй, дорогой читатель! В этой статье пойдет речь о том, к чему может привести случайное раскрытие ссылки. И поговорим о том, что за уязвимости нашел на сайте по проведению вебинаров. Читать дальше →...

[Перевод] Как происходят атаки при помощи голосового фишинга

Что такое вишинг? Vishing (voice phishing, голосовой фишинг) — это вид атаки, при котором жертву пытаются убедить раскрыть ценную личную информацию по телефону. Хотя по описанию это похоже на старый добрый скам, вишинг-атаки имеют элементы хай-тека: например, в них применяется технология...

[Перевод] Как происходят атаки при помощи голосового фишинга

Что такое вишинг? Vishing (voice phishing, голосовой фишинг) — это вид атаки, при котором жертву пытаются убедить раскрыть ценную личную информацию по телефону. Хотя по описанию это похоже на старый добрый скам, вишинг-атаки имеют элементы хай-тека: например, в них применяется технология...

Microsoft: новое поколение ransomware для Android гораздо опаснее предшественников

Системы антивирусного ПО становятся все совершеннее. Но и разработчики malware не сидят без дела, создавая более продвинутые версии зловредного программного обеспечения для самых разных платформ и операционных систем. Чаще всего внимание злоумышленников к определенной платформе или ОС обусловлены...

Microsoft: новое поколение ransomware для Android гораздо опаснее предшественников

Системы антивирусного ПО становятся все совершеннее. Но и разработчики malware не сидят без дела, создавая более продвинутые версии зловредного программного обеспечения для самых разных платформ и операционных систем. Чаще всего внимание злоумышленников к определенной платформе или ОС обусловлены...

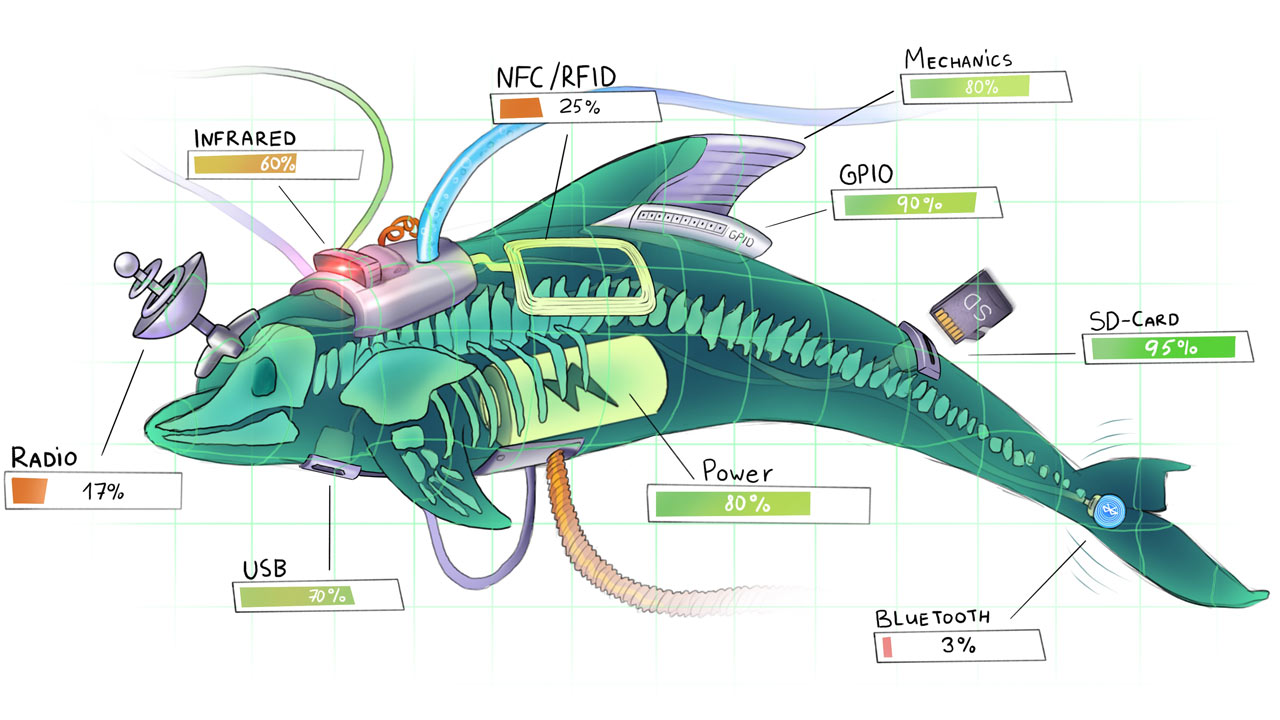

Flipper Zero — прогресс за сентябрь

Flipper Zero — проект карманного мультитула для хакеров в формфакторе тамагочи, который я разрабатываю с друзьями. Предыдущие посты [1],[2],[3],[4],[5] В этом выпуске: Системное API, Набор для разработчиков, Улучшения в механике и электронике, Обновления в GPIO, Новая функция в NFC, Удаленный...

«Если уже слили»: как сделать документооборот чуточку безопаснее — базовые ИБ-рекомендации

Ранее мы обсуждали неочевидные моменты, связанные с ротацией парольных фраз и персональной ИБ. Сегодня продолжим тему, но поговорим о работе с файлами, а именно о том, как вычислить, кто «слил» конфиденциальную информацию по метаданным и защитить документы компании. Читать далее...

«Если уже слили»: как сделать документооборот чуточку безопаснее — базовые ИБ-рекомендации

Ранее мы обсуждали неочевидные моменты, связанные с ротацией парольных фраз и персональной ИБ. Сегодня продолжим тему, но поговорим о работе с файлами, а именно о том, как вычислить, кто «слил» конфиденциальную информацию по метаданным и защитить документы компании. Читать далее...

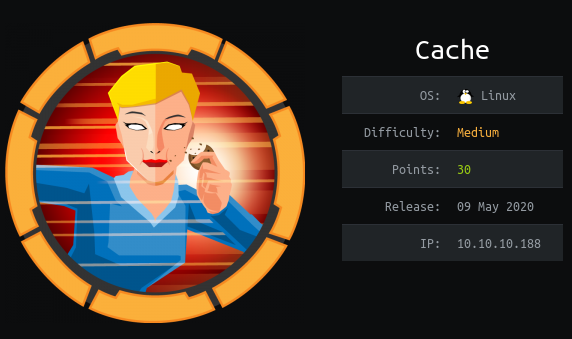

Hack The Box. Прохождение Cache. RCE в OpenEMR, memcached и docker

Продолжаю публикацию решений, отправленных на дорешивание машин с площадки HackTheBox. В данной статье эксплуатируем уязвимости в CMS OpenEMR, работаем с memcached и docker. Подключение к лаборатории осуществляется через VPN. Рекомендуется не подключаться с рабочего компьютера или с хоста, где...

Hack The Box. Прохождение Cache. RCE в OpenEMR, memcached и docker

Продолжаю публикацию решений, отправленных на дорешивание машин с площадки HackTheBox. В данной статье эксплуатируем уязвимости в CMS OpenEMR, работаем с memcached и docker. Подключение к лаборатории осуществляется через VPN. Рекомендуется не подключаться с рабочего компьютера или с хоста, где...

Must have для SOC: как выбрать сценарный подход к выявлению угроз

Для запуска корпоративного SOC или ситуационного центра управления ИБ мало внедрить систему мониторинга (SIEM). Помимо этого, нужно предусмотреть кучу всего, что понадобится команде SOC в работе. Методики детектирования, правила корреляции, наработки по реагированию — всё это должно укладываться в...

Must have для SOC: как выбрать сценарный подход к выявлению угроз

Для запуска корпоративного SOC или ситуационного центра управления ИБ мало внедрить систему мониторинга (SIEM). Помимо этого, нужно предусмотреть кучу всего, что понадобится команде SOC в работе. Методики детектирования, правила корреляции, наработки по реагированию — всё это должно укладываться в...

Программа-вымогатель Conti отключает сервисы резервного копирования и использует Windows Restart Manager

Судя по большому количеству признаков, Conti позаимствовала код у семейства Ryuk. Эта программа используется для целевых атак на корпорации с декабря 2019 года, но недавно операторы Conti также запустили сайт с утечками под названием ‘Conti.News’, на котором они публикуют украденные данные, если...

Программа-вымогатель Conti отключает сервисы резервного копирования и использует Windows Restart Manager

Судя по большому количеству признаков, Conti позаимствовала код у семейства Ryuk. Эта программа используется для целевых атак на корпорации с декабря 2019 года, но недавно операторы Conti также запустили сайт с утечками под названием ‘Conti.News’, на котором они публикуют украденные данные, если...

Минцифра и запрет TLS v. 1.3 (а заодно и HTTPS): отзыв на законопроект

Привет, Хабр. В прошлый раз мы писали о том, что Минцифра внесла на публичное рассмотрение законопроект, согласно пояснительной записке, запрещающий в России работу сервисов с технологиями сокрытия доменных имён — eSNI/ECH, а если брать шире, то и весь TLS v. 1.3, а согласно букве законопроекта —...

Минцифра и запрет TLS v. 1.3 (а заодно и HTTPS): отзыв на законопроект

Привет, Хабр. В прошлый раз мы писали о том, что Минцифра внесла на публичное рассмотрение законопроект, согласно пояснительной записке, запрещающий в России работу сервисов с технологиями сокрытия доменных имён — eSNI/ECH, а если брать шире, то и весь TLS v. 1.3, а согласно букве законопроекта —...

Факторизация чисел и методы решета, часть I

В работе рассматривается традиционный подход, который автором в ряде статей критикуется. Здесь я воздержусь от критики, и направлю свои усилия на разъяснение сложных моментов в традиционном подходе. Весь арсенал существующих методов не решает задачу факторизации в принципе, так как почти все...