[Перевод] Как обнаружить и остановить Emotet c помощью Varonis

Наша группа реагирования на инциденты отслеживает беспрецедентное количество заражений вредоносным ПО Emotet. Количество активных одновременных расследований Emotet в три раза превышает наш предыдущий рекорд. В этом посте будут рассмотрены индикаторы компрометации, меры по их устранению и то, как...

Сезон охоты открыт: разбираемся в тонкостях Threat Hunting

Threat Hunting, он же проактивный поиск угроз, регулярно становится предметом дискуссий ИБ-специалистов. Споры возникают как вокруг того, что именно считать хантингом, так и о том, какие методы и подходы лучше использовать. Под катом мы рассмотрим все эти элементы и поделимся видением Threat...

Сезон охоты открыт: разбираемся в тонкостях Threat Hunting

Threat Hunting, он же проактивный поиск угроз, регулярно становится предметом дискуссий ИБ-специалистов. Споры возникают как вокруг того, что именно считать хантингом, так и о том, какие методы и подходы лучше использовать. Под катом мы рассмотрим все эти элементы и поделимся видением Threat...

Расследуем целевую шпионскую атаку на российский ТЭК

Наш опыт расследования инцидентов в сфере компьютерной безопасности показывает, что электронная почта по-прежнему является одним из самых распространенных каналов, используемых злоумышленниками для первичного проникновения в атакуемые сетевые инфраструктуры. Одно неосмотрительное действие с...

Расследуем целевую шпионскую атаку на российский ТЭК

Наш опыт расследования инцидентов в сфере компьютерной безопасности показывает, что электронная почта по-прежнему является одним из самых распространенных каналов, используемых злоумышленниками для первичного проникновения в атакуемые сетевые инфраструктуры. Одно неосмотрительное действие с...

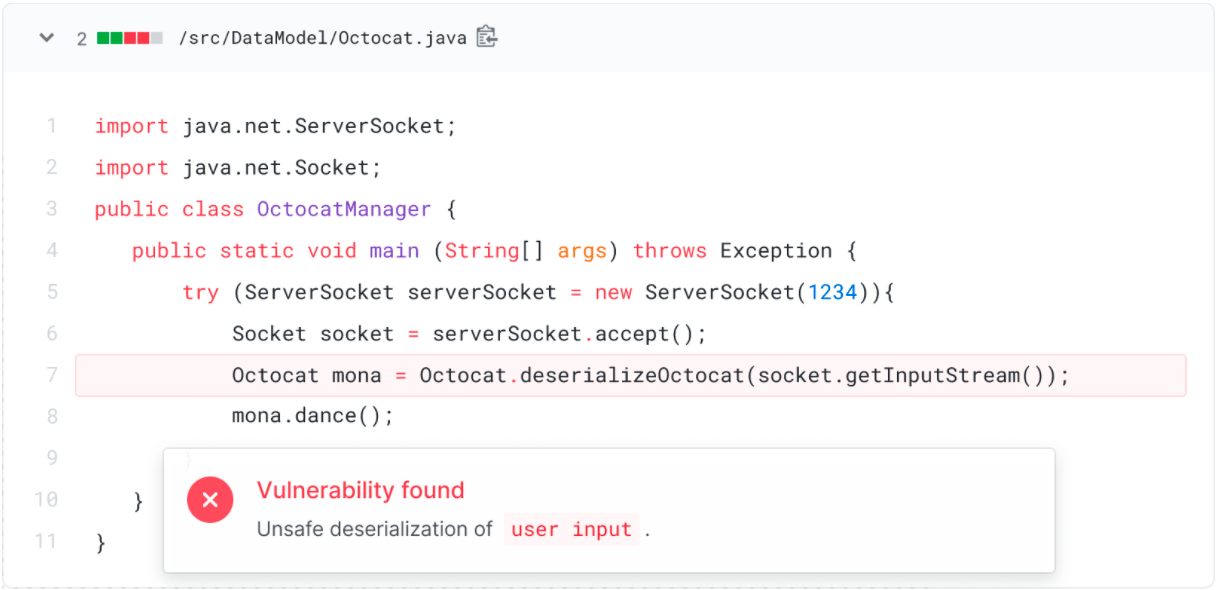

GitHub запустил статический анализ кода на уязвимости

После обширного тестирования GitHub открыл в открытом доступе функцию сканирования кода на уязвимости. Любой желающий может запустить сканер на собственном репозитории и найти уязвимости до того, как они пойдут в продакшн. Сканер действует для репозиториев на C, C++, C#, JavaScript, TypeScript,...

GitHub запустил статический анализ кода на уязвимости

После обширного тестирования GitHub открыл в открытом доступе функцию сканирования кода на уязвимости. Любой желающий может запустить сканер на собственном репозитории и найти уязвимости до того, как они пойдут в продакшн. Сканер действует для репозиториев на C, C++, C#, JavaScript, TypeScript,...

[Перевод] Отпечаток браузера: что это, как работает, нарушает ли закон и как защититься. Часть 1

От Selectel: эта статья первая в цикле переводов очень детальной статьи об отпечатках браузера и том, как работает технология. Здесь собрано все, что вы хотели знать, но боялись спросить по этой теме. Что такое отпечатки браузера? Это метод, используемый сайтами и сервисами для отслеживания...

[Перевод] Отпечаток браузера: что это, как работает, нарушает ли закон и как защититься. Часть 1

От Selectel: эта статья первая в цикле переводов очень детальной статьи об отпечатках браузера и том, как работает технология. Здесь собрано все, что вы хотели знать, но боялись спросить по этой теме. Что такое отпечатки браузера? Это метод, используемый сайтами и сервисами для отслеживания...

Обзор основного функционала Sophos XG Firewall (часть 1 “Мониторинг и аналитика”)

Всем привет! В продолжение данной статьи хочу рассказать вам подробнее о функционале, который предлагает решение Sophos XG Firewall и познакомить с веб интерфейсом. Коммерческие статьи и документы это хорошо, но ведь всегда интересно, а как же решение выглядит в живую? Как все там устроено? Итак,...

Обзор основного функционала Sophos XG Firewall (часть 1 “Мониторинг и аналитика”)

Всем привет! В продолжение данной статьи хочу рассказать вам подробнее о функционале, который предлагает решение Sophos XG Firewall и познакомить с веб интерфейсом. Коммерческие статьи и документы это хорошо, но ведь всегда интересно, а как же решение выглядит в живую? Как все там устроено? Итак,...

Как мы внедрили вторую SIEM в центре мониторинга и реагирования на кибератаки

Одна голова хорошо, а две – некрасиво… Так мы думали, пока жили в чудное время, когда в нашем центре мониторинга и реагирования на кибератаки была одна-единственная SIEM-платформа. Не секрет, что это была HP ArcSight, оказавшаяся единственным финишером длительного марафона через тернии требований,...

Как мы внедрили вторую SIEM в центре мониторинга и реагирования на кибератаки

Одна голова хорошо, а две – некрасиво… Так мы думали, пока жили в чудное время, когда в нашем центре мониторинга и реагирования на кибератаки была одна-единственная SIEM-платформа. Не секрет, что это была HP ArcSight, оказавшаяся единственным финишером длительного марафона через тернии требований,...

Как написать правила для Checkmarx и не сойти с ума

Привет, Хабр! В своей работе наша компания очень часто имеет дело с различными инструментами статического анализа кода (SAST). Из коробки они все работают средне. Конечно, всё зависит от проекта и используемых в нём технологий, а также, насколько хорошо эти технологии покрываются правилами анализа....

Как написать правила для Checkmarx и не сойти с ума

Привет, Хабр! В своей работе наша компания очень часто имеет дело с различными инструментами статического анализа кода (SAST). Из коробки они все работают средне. Конечно, всё зависит от проекта и используемых в нём технологий, а также, насколько хорошо эти технологии покрываются правилами анализа....

Укрощение Горыныча 2, или Символьное исполнение в Ghidra

С удовольствием и даже гордостью публикуем эту статью. Во-первых, потому что автор — участница нашей программы Summ3r of h4ck, Nalen98. А во-вторых, потому что это исследовательская работа с продолжением, что вдвойне интереснее. Ссылка на первую часть. Добрый день! Прошлогодняя стажировка в Digital...

Укрощение Горыныча 2, или Символьное исполнение в Ghidra

С удовольствием и даже гордостью публикуем эту статью. Во-первых, потому что автор — участница нашей программы Summ3r of h4ck, Nalen98. А во-вторых, потому что это исследовательская работа с продолжением, что вдвойне интереснее. Ссылка на первую часть. Добрый день! Прошлогодняя стажировка в Digital...

[Перевод] Почему к домашней летающей камере от Ring нужно отнестись крайне скептически

Идея использовать дрон для обеспечения безопасности вашего дома может показаться клёвой – но перевешивают ли преимущества все недостатки? На этой неделе подразделение Amazon, компания Ring, занимающаяся товарами для «умного дома», объявила о выпуске Always Home Cam – системы «домашней безопасности...