Факторизация и эллиптическая кривая. Часть V

Прочие статьи цикла Факторизация чисел и методы решета. Часть I Факторизация чисел и методы решета. Часть II Факторизация чисел и эллиптическая кривая. Часть III Факторизация чисел и сумма неизвестных делителей. Часть IV Факторизация и эллиптическая кривая. Часть V К тем сведениям об эллиптических...

Security Week 46: подсматривание паролей в телеконференциях

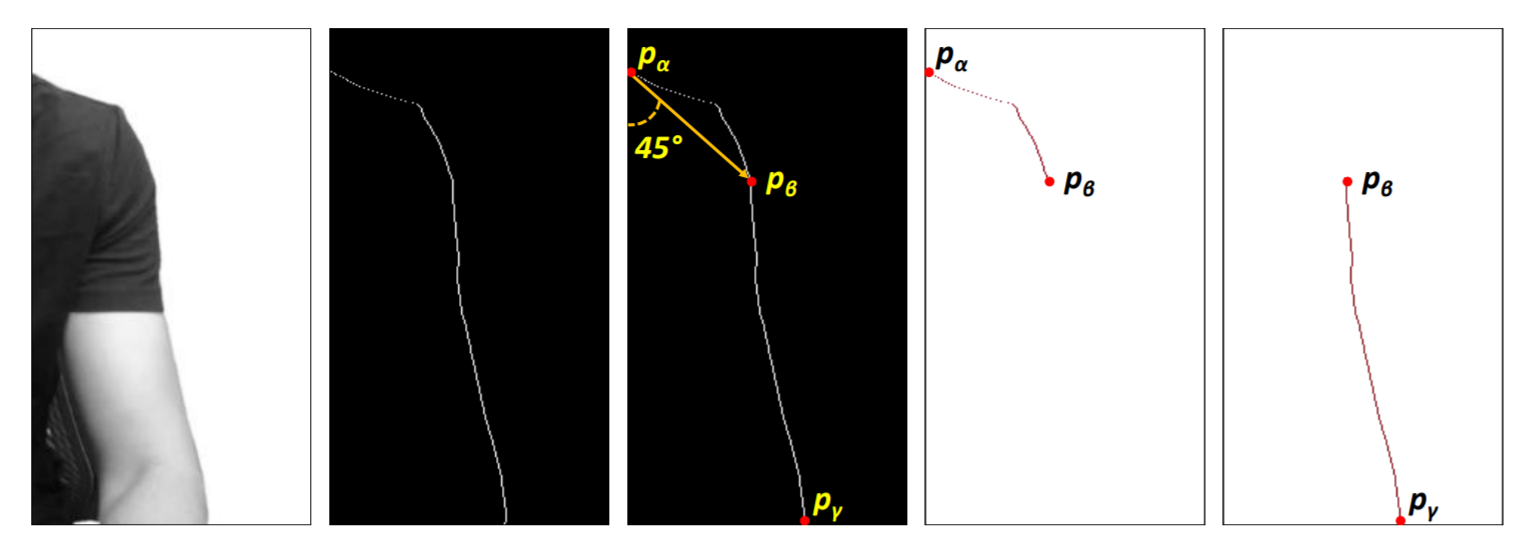

Исследователи из Техасского университета в Сан-Антонио предложили необычный способ кейлоггинга через анализ движений головы и плеч на видеозаписи (новость, исследование в PDF). С довольно широкими допущениями сценарий выглядит так: подключаемся к видеоконференции, записываем жертву на видео. Если...

Security Week 46: подсматривание паролей в телеконференциях

Исследователи из Техасского университета в Сан-Антонио предложили необычный способ кейлоггинга через анализ движений головы и плеч на видеозаписи (новость, исследование в PDF). С довольно широкими допущениями сценарий выглядит так: подключаемся к видеоконференции, записываем жертву на видео. Если...

5 известных случаев промышленного шпионажа

Вот 5 примечательных случаев промышленного шпионажа за последние несколько десятилетий. Промышленный шпионаж, иногда также называемый экономическим шпионажем, является очень серьезным преступлением, которое может нести за собой очень большие штрафы и наказания. Он довольно распространен и может...

5 известных случаев промышленного шпионажа

Вот 5 примечательных случаев промышленного шпионажа за последние несколько десятилетий. Промышленный шпионаж, иногда также называемый экономическим шпионажем, является очень серьезным преступлением, которое может нести за собой очень большие штрафы и наказания. Он довольно распространен и может...

Справочник security-архитектора: обзор подходов к реализации аутентификации и авторизации в микросервисных системах

Контейнеризация, CI/CD, оркестрация, микросервисы и agile-процессы – это облако тегов, которое теперь находится в словаре security-инженеров. Микросервисная модель и сопутствующие технологии привели к многообразию подходов в реализации архитектуры безопасности современных решений, и единого подхода...

Справочник security-архитектора: обзор подходов к реализации аутентификации и авторизации в микросервисных системах

Контейнеризация, CI/CD, оркестрация, микросервисы и agile-процессы – это облако тегов, которое теперь находится в словаре security-инженеров. Микросервисная модель и сопутствующие технологии привели к многообразию подходов в реализации архитектуры безопасности современных решений, и единого подхода...

Безопасность веб-приложений: от уязвимостей до мониторинга

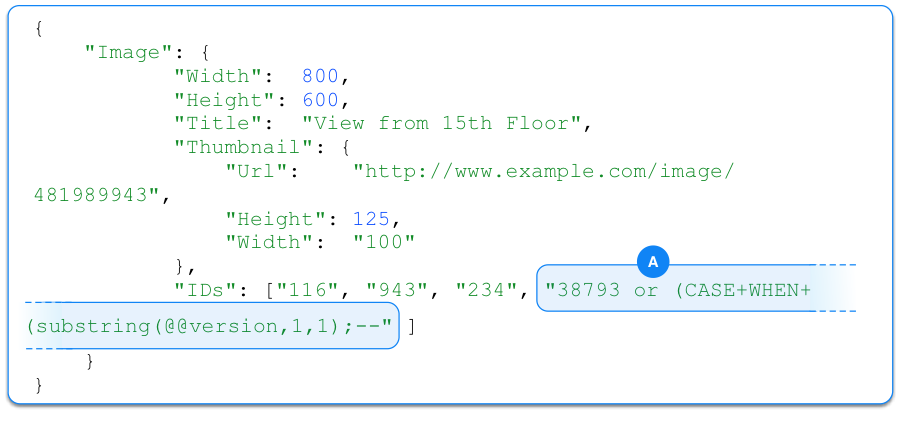

Уязвимости веб-приложений возникают тогда, когда разработчики добавляют небезопасный код в веб-приложение. Это может происходить как на этапе разработки, так и на этапе доработки или исправления найденных ранее уязвимостей. Недостатки часто классифицируются по степени критичности и их...

Безопасность веб-приложений: от уязвимостей до мониторинга

Уязвимости веб-приложений возникают тогда, когда разработчики добавляют небезопасный код в веб-приложение. Это может происходить как на этапе разработки, так и на этапе доработки или исправления найденных ранее уязвимостей. Недостатки часто классифицируются по степени критичности и их...

[Из песочницы] Для руководителей – что такое информационная безопасность

Информационная безопасность – это защищенность информации и поддерживающей инфраструктуры от случайных или преднамеренных воздействий естественного или искусственного характера, чреватых нанесением ущерба владельцам или пользователям информации и поддерживающей инфраструктуры. Информационная...

[Из песочницы] Для руководителей – что такое информационная безопасность

Информационная безопасность – это защищенность информации и поддерживающей инфраструктуры от случайных или преднамеренных воздействий естественного или искусственного характера, чреватых нанесением ущерба владельцам или пользователям информации и поддерживающей инфраструктуры. Информационная...

Решения для защиты корпоративной и технологической сети: обзор продуктов Positive Technologies

Коллеги, добрый день! Данная статья является отправной точкой в цикле статей по продуктам Positive Technologies. Первая часть будет посвящена MaxPatrol 8, а сегодня в рамках данной статьи мы поговорим о разнообразии продуктов и решений Positive Technologies и их совместном использовании. Читать...

Решения для защиты корпоративной и технологической сети: обзор продуктов Positive Technologies

Коллеги, добрый день! Данная статья является отправной точкой в цикле статей по продуктам Positive Technologies. Первая часть будет посвящена MaxPatrol 8, а сегодня в рамках данной статьи мы поговорим о разнообразии продуктов и решений Positive Technologies и их совместном использовании. Читать...

Multifactor — российская система многофакторной аутентификации

Долгое время считалось, что классический метод аутентификации, основанный на комбинации логина и пароля, весьма надёжен. Однако сейчас утверждать такое уже не представляется возможным. Всё дело — в человеческом факторе и наличии у злоумышленников больших возможностей по «угону» пароля. Не секрет,...

Multifactor — российская система многофакторной аутентификации

Долгое время считалось, что классический метод аутентификации, основанный на комбинации логина и пароля, весьма надёжен. Однако сейчас утверждать такое уже не представляется возможным. Всё дело — в человеческом факторе и наличии у злоумышленников больших возможностей по «угону» пароля. Не секрет,...

Windows: достучаться до железа

Меня всегда интересовало низкоуровневое программирование – общаться напрямую с оборудованием, жонглировать регистрами, детально разбираться как что устроено... Увы, современные операционные системы максимально изолируют железо от пользователя, и просто так в физическую память или регистры устройств...

Windows: достучаться до железа

Меня всегда интересовало низкоуровневое программирование – общаться напрямую с оборудованием, жонглировать регистрами, детально разбираться как что устроено... Увы, современные операционные системы максимально изолируют железо от пользователя, и просто так в физическую память или регистры устройств...

Hack The Box. Прохождение Tabby. RCE в Tomcat, и повышаем привилегии через LXD

Продолжаю публикацию решений, отправленных на дорешивание машин с площадки HackTheBox. В данной статье получим RCE в Tomcat, ломаем zip архив и повышаем привилегии с помощью LXD. Организационная информация Чтобы вы могли узнавать о новых статьях, программном обеспечении и другой информации, я...