Best practices для клиент-серверного проекта PoC

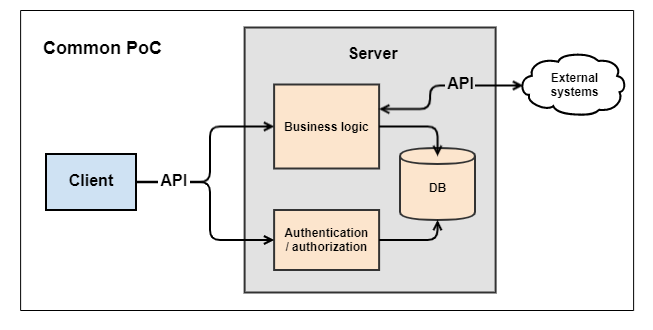

Типичный проект PoC (Proof of Concept) состоит из клиента с GUI, сервера c бизнес логикой и API между ними. Также используется база данных, хранящая оперативную информацию и данные пользователей. Во многих случаях необходима связь с внешними системами со своим API. Когда у меня возникла...

Best practices для клиент-серверного проекта PoC

Типичный проект PoC (Proof of Concept) состоит из клиента с GUI, сервера c бизнес логикой и API между ними. Также используется база данных, хранящая оперативную информацию и данные пользователей. Во многих случаях необходима связь с внешними системами со своим API. Когда у меня возникла...

Что нам стоит WAF настроить

Занимаясь разработкой или обслуживанием веб-приложений, в какой-то момент времени приходится сталкиваться с необходимостью использовать WAF (Web Application Firewall). Если опыта работы с такого класса решением у вас нет, я расскажу, как упростить задачу, а также поделимся советами и фишками. В...

Что нам стоит WAF настроить

Занимаясь разработкой или обслуживанием веб-приложений, в какой-то момент времени приходится сталкиваться с необходимостью использовать WAF (Web Application Firewall). Если опыта работы с такого класса решением у вас нет, я расскажу, как упростить задачу, а также поделимся советами и фишками. В...

Fortinet Security Fabric на практике. Часть 5. Администрирование и автоматизация

Добрый день, друзья! В прошлый раз мы провели взаимную интеграцию основных продуктов фабрики безопасности. Пришло время заключительной статьи цикла Fortinet Security Fabric. В ней мы закончим создание нашей “мини-сети”, о которой велась речь ранее. Мы дадим пользователям доступ в сеть через...

Fortinet Security Fabric на практике. Часть 5. Администрирование и автоматизация

Добрый день, друзья! В прошлый раз мы провели взаимную интеграцию основных продуктов фабрики безопасности. Пришло время заключительной статьи цикла Fortinet Security Fabric. В ней мы закончим создание нашей “мини-сети”, о которой велась речь ранее. Мы дадим пользователям доступ в сеть через...

Строим безопасную разработку в ритейлере. Итоги одного большого проекта

Эта статья — завершающая в цикле материалов о нашем опыте выстраивания процесса безопасной разработки для крупного ритейлера. Если пропустили, можете прочитать первые части: о безопасной разработке порталов и мобильных приложений, о безопасной разработке в группе приложений SAP и о встраивании в...

Строим безопасную разработку в ритейлере. Итоги одного большого проекта

Эта статья — завершающая в цикле материалов о нашем опыте выстраивания процесса безопасной разработки для крупного ритейлера. Если пропустили, можете прочитать первые части: о безопасной разработке порталов и мобильных приложений, о безопасной разработке в группе приложений SAP и о встраивании в...

Атаки по сторонним каналам, или какие кибератаки нужно показывать в кино

Многие, как я думаю, услышав фразу "кибератака" представляют злоумышленников, которые воруют много миллионов долларов, сидя у себя дома, или группу российских хакеров, которые помогают продвинуться кандидату в предвыборной гонке, или, на худой конец, у них в голове всплывает образ взломщика,...

Атаки по сторонним каналам, или какие кибератаки нужно показывать в кино

Многие, как я думаю, услышав фразу "кибератака" представляют злоумышленников, которые воруют много миллионов долларов, сидя у себя дома, или группу российских хакеров, которые помогают продвинуться кандидату в предвыборной гонке, или, на худой конец, у них в голове всплывает образ взломщика,...

Схема Шнорра и её роль в Биткоине

Схема Шнорра была изобретена в 1980 гг. Клаусом-Петером Шнорром. Клаус Шнорр - немецкий криптограф, академик, на тот момент профессор и исследователь Франкфуртского университета. Перед публикацией самой схемы Клаус Шнорр заморочился с патентами, из-за чего вплоть до 2008 года прямое её...

Схема Шнорра и её роль в Биткоине

Схема Шнорра была изобретена в 1980 гг. Клаусом-Петером Шнорром. Клаус Шнорр - немецкий криптограф, академик, на тот момент профессор и исследователь Франкфуртского университета. Перед публикацией самой схемы Клаус Шнорр заморочился с патентами, из-за чего вплоть до 2008 года прямое её...

Информационная безопасность устройств IoT c использованием аппаратной поддержки

Интернет вещей, IoT, Internet of Things - сеть электронных устройств, оснащенных встроенными технологиями для взаимодействия друг с другом и внешней средой. Концепция IoT стала неотъемлемой частью нашей повседневной жизни, предоставляя пользователям уникальные возможности, начиная с решений в...

Информационная безопасность устройств IoT c использованием аппаратной поддержки

Интернет вещей, IoT, Internet of Things - сеть электронных устройств, оснащенных встроенными технологиями для взаимодействия друг с другом и внешней средой. Концепция IoT стала неотъемлемой частью нашей повседневной жизни, предоставляя пользователям уникальные возможности, начиная с решений в...

Security Week 52: управление атакой SunBurst через DNS-запросы

Атака SunBurst (в некоторых источниках также известная как Solorigate) — широко обсуждаемая новость недели. В воскресенье 13 декабря специалисты компании FireEye опубликовали предварительный отчет об атаке, назвав ее глобальной операцией по внедрению в крупные частные и государственные организации....

Security Week 52: управление атакой SunBurst через DNS-запросы

Атака SunBurst (в некоторых источниках также известная как Solorigate) — широко обсуждаемая новость недели. В воскресенье 13 декабря специалисты компании FireEye опубликовали предварительный отчет об атаке, назвав ее глобальной операцией по внедрению в крупные частные и государственные организации....

Пока, помехи: американские военные обеспечили работу точки связи в условиях подавления радиосигнала

Учения в вооруженных силах США. Источник Американское Агентство перспективных оборонных разработок (DARPA) испытало защищенный от помех узел связи. Испытания проводили на полигоне в условиях подавления сигнала разными методами и инструментами. Тесты прошли почти 10 месяцев назад, но о результатах...

Пока, помехи: американские военные обеспечили работу точки связи в условиях подавления радиосигнала

Учения в вооруженных силах США. Источник Американское Агентство перспективных оборонных разработок (DARPA) испытало защищенный от помех узел связи. Испытания проводили на полигоне в условиях подавления сигнала разными методами и инструментами. Тесты прошли почти 10 месяцев назад, но о результатах...