Машинное обучение в кибербезопасности

Достижения в области машинного обучения за последние годы позволили создать огромное количество приложений, таких как прикладной анализ данных, голосовые ассистенты или беспилотные автомобили. Успех машинного обучение обеспечен тем, что одни и те же метод, в разной обертке работают хорошо в...

Машинное обучение в кибербезопасности

Достижения в области машинного обучения за последние годы позволили создать огромное количество приложений, таких как прикладной анализ данных, голосовые ассистенты или беспилотные автомобили. Успех машинного обучение обеспечен тем, что одни и те же метод, в разной обертке работают хорошо в...

Связь вокруг нас

Связь сегодня не воспринимается как что-то выдающееся: мобильный телефон и скоростной интернет стали настолько доступны и распространены, что наличие постоянной связи кажется чем-то естественным. И хотя Маслоу поставил общение – связь людей друг с другом – только на третью ступень своей знаменитой...

Связь вокруг нас

Связь сегодня не воспринимается как что-то выдающееся: мобильный телефон и скоростной интернет стали настолько доступны и распространены, что наличие постоянной связи кажется чем-то естественным. И хотя Маслоу поставил общение – связь людей друг с другом – только на третью ступень своей знаменитой...

Как мы мониторили киберполигон Positive Technologies Standoff

“Каждый год мы с друзьями ходим в баню…». Каждый год, когда наши большие друзья, компания Positive Technologies проводит свое глобальное мероприятие для настоявших экспертов в области информационной безопасности – PHDays. И каждый год мой друг и коллега Алексей Лукацкий говорит мне – «Миша, давай...

Как мы мониторили киберполигон Positive Technologies Standoff

“Каждый год мы с друзьями ходим в баню…». Каждый год, когда наши большие друзья, компания Positive Technologies проводит свое глобальное мероприятие для настоявших экспертов в области информационной безопасности – PHDays. И каждый год мой друг и коллега Алексей Лукацкий говорит мне – «Миша, давай...

NXNSAttack или что делать с DDoS-атакой, усиленной в 163 раза

В мае группа израильских исследователей сообщила о новой уязвимости DNS-серверов, которую можно использовать для усиления DDoS-атак. Авторы утверждают, что при атаке с помощью DNS-резолверов коэффициент амплификации пакетов (PAF) достигает 1621, а пропускной способности (BAF) — 163. Уязвимыми...

NXNSAttack или что делать с DDoS-атакой, усиленной в 163 раза

В мае группа израильских исследователей сообщила о новой уязвимости DNS-серверов, которую можно использовать для усиления DDoS-атак. Авторы утверждают, что при атаке с помощью DNS-резолверов коэффициент амплификации пакетов (PAF) достигает 1621, а пропускной способности (BAF) — 163. Уязвимыми...

Симметричный алгоритм блочного шифрования Advanced Encryption Standart

Доброго времени суток, читатель. В данной статье я бы хотел рассказать об одном из самых распространенных алгоритмов симметричного шифрования - AES. Читать далее...

Симметричный алгоритм блочного шифрования Advanced Encryption Standart

Доброго времени суток, читатель. В данной статье я бы хотел рассказать об одном из самых распространенных алгоритмов симметричного шифрования - AES. Читать далее...

Хеш-функция, что это такое?

Приветствую уважаемого читателя! Сегодня я хотел бы рассказать о том, что из себя представляет хеш-функция, коснуться её основных свойств, привести примеры использования и в общих чертах разобрать современный алгоритм хеширования SHA-3, который был опубликован в качестве Федерального Стандарта...

Хеш-функция, что это такое?

Приветствую уважаемого читателя! Сегодня я хотел бы рассказать о том, что из себя представляет хеш-функция, коснуться её основных свойств, привести примеры использования и в общих чертах разобрать современный алгоритм хеширования SHA-3, который был опубликован в качестве Федерального Стандарта...

Как АНБ и ЦРУ используют дата-центры и облака

Дата-центр АНБ в Юте на картах Google Maps Агентство национальной безопасности США — технологически очень продвинутая организация. Это неудивительно, учитывая масштабы данных, которые приходится обрабатывать. Петабайты перехваченного интернет-трафика и телефонных разговоров, миллиарды текстовых...

Как АНБ и ЦРУ используют дата-центры и облака

Дата-центр АНБ в Юте на картах Google Maps Агентство национальной безопасности США — технологически очень продвинутая организация. Это неудивительно, учитывая масштабы данных, которые приходится обрабатывать. Петабайты перехваченного интернет-трафика и телефонных разговоров, миллиарды текстовых...

GIS DAYS 2020, краткий обзор сессии PRO1

Главным событием осени 2020 года в нашей компании стала конференция GIS DAYS. Мы уже рассказывали вам о содержании ее пленарной сессии – здесь, а теперь готовы познакомить с обзором профессиональной секции PRO1. Наш материал кратко раскроет темы докладов специалистов, выступивших в рамках секции...

GIS DAYS 2020, краткий обзор сессии PRO1

Главным событием осени 2020 года в нашей компании стала конференция GIS DAYS. Мы уже рассказывали вам о содержании ее пленарной сессии – здесь, а теперь готовы познакомить с обзором профессиональной секции PRO1. Наш материал кратко раскроет темы докладов специалистов, выступивших в рамках секции...

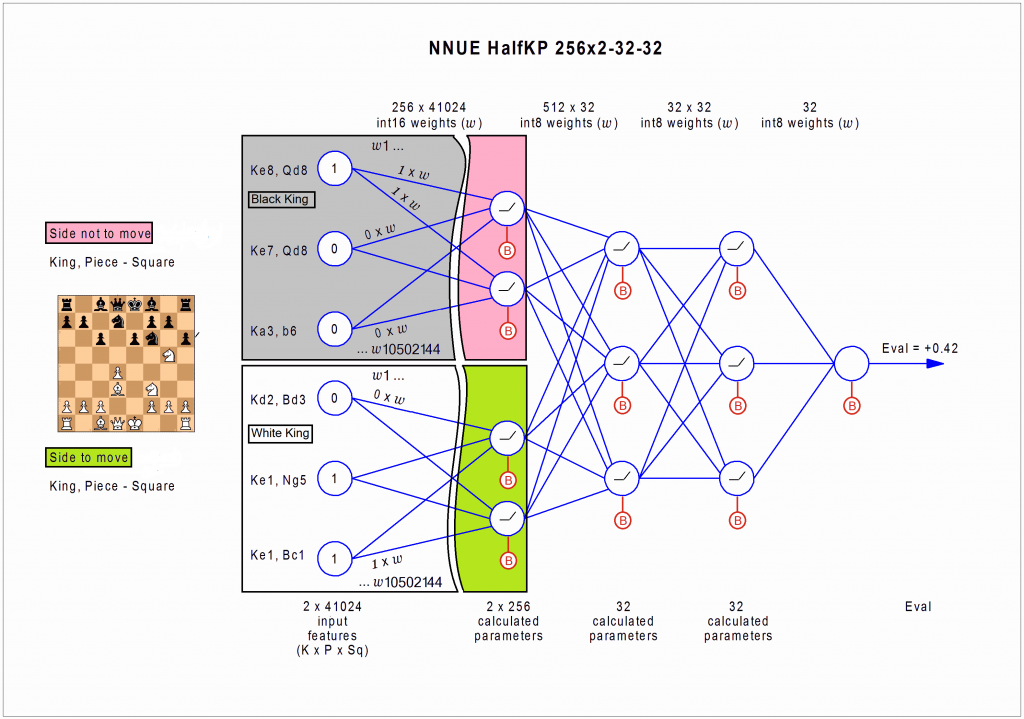

[Перевод] «Победа Segfault-ом» и другие эксплойты шахматных движков

Мы занимаемся документированием всех способов, которые можно использовать для реализации эксплойтов шахматного движка Stockfish, вызывая крэши при попытке вычисления наилучшего следующего хода или просто обманом убеждая движок, что допустимых ходов нет (сохраняя при этом в интерфейсе иллюзию, что...

[Перевод] «Победа Segfault-ом» и другие эксплойты шахматных движков

Мы занимаемся документированием всех способов, которые можно использовать для реализации эксплойтов шахматного движка Stockfish, вызывая крэши при попытке вычисления наилучшего следующего хода или просто обманом убеждая движок, что допустимых ходов нет (сохраняя при этом в интерфейсе иллюзию, что...