Дыры и заборы в Kubernetes: кейсы взлома, советы как защитить свой кластер и рассказ о первых хакерах

На вебинаре «Дыры и заборы: Безопасность в Kubernetes» встретились эксперты Максим Мошаров и Артём Юшковский, им задал вопросы ведущий Марсель Ибраев. Обсудили, как обезопасить свой кластер, показали три кейса взлома Kubernetes и рассказали, как строить безопасность в организации. В статье...

Брутфорс хэшей в Active Directory

Слабые пароли пользователей — очень распространенная проблема, которая может позволить злоумышленнику повысить свои привилегии в сети компании и закрепиться в ней. Чтобы этого не допустить, необходимо регулярно анализировать стойкость паролей пользователей. У системных администраторов нет...

Брутфорс хэшей в Active Directory

Слабые пароли пользователей — очень распространенная проблема, которая может позволить злоумышленнику повысить свои привилегии в сети компании и закрепиться в ней. Чтобы этого не допустить, необходимо регулярно анализировать стойкость паролей пользователей. У системных администраторов нет...

Приглашаем на KasperskyOS Day 2021 — открытую конференцию о кибериммунности

На летней конференции KasperskyOS Night мы рассказывали, как создаются кибериммунные решения на базе нашей операционной системы KasperskyOS. Теперь у вас есть возможность узнать о них больше. В этом году KasperskyOS Day проводится уже в третий раз, но впервые эта конференция пройдет в открытом...

Приглашаем на KasperskyOS Day 2021 — открытую конференцию о кибериммунности

На летней конференции KasperskyOS Night мы рассказывали, как создаются кибериммунные решения на базе нашей операционной системы KasperskyOS. Теперь у вас есть возможность узнать о них больше. В этом году KasperskyOS Day проводится уже в третий раз, но впервые эта конференция пройдет в открытом...

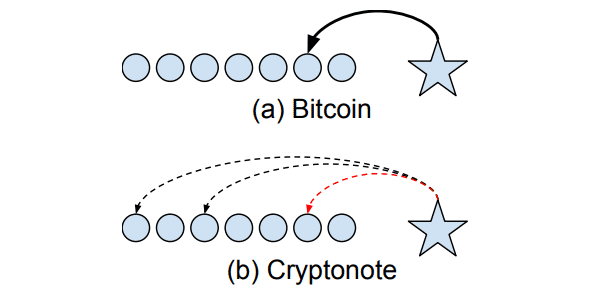

Почему Monero не обеспечивает анонимность

Только красная стрелка ведёт к настоящей монете, остальные — фейковые дубли Monero — ведущая криптовалюта, ориентированная на конфиденциальность. Основана на протоколе CryptoNote 2.0 от 2013 года. Он исправляет недостатки биткоина, в том числе явную связность входа и выхода транзакции (отсутствие...

Почему Monero не обеспечивает анонимность

Только красная стрелка ведёт к настоящей монете, остальные — фейковые дубли Monero — ведущая криптовалюта, ориентированная на конфиденциальность. Основана на протоколе CryptoNote 2.0 от 2013 года. Он исправляет недостатки биткоина, в том числе явную связность входа и выхода транзакции (отсутствие...

Свежие уязвимости для ОС Windows

Уязвимости в ОС и программном обеспечении всегда являлись одними из самым мощных векторов тестирования на проникновение. Какими интересными свежими уязвимостями можно пополнить свой арсенал? В статье попробуем разобраться, как работают 3 уязвимости в ОС Windows и MS Office, которые были...

Свежие уязвимости для ОС Windows

Уязвимости в ОС и программном обеспечении всегда являлись одними из самым мощных векторов тестирования на проникновение. Какими интересными свежими уязвимостями можно пополнить свой арсенал? В статье попробуем разобраться, как работают 3 уязвимости в ОС Windows и MS Office, которые были...

Хакеры украли и слили всю Аргентину

Взломщк проник в сеть аргентинского правительства и украл паспортные данные всего населения страны (примерно 45 млн). Объектом атаки стал RENAPER, Registro Nacional de las Personas, то есть, Национальный регистр граждан. Это подразделение Министерства внутренних дел Аргентины, которое выпускает...

Открытое безопасное будущее: оцениваем шансы open source на успех в финтехе

Традиционные финансовые институты в ужасе: соцсети строят свою финансовую инфраструктуру (VK Pay — существует, FB — пытается); «Гугл», «Яндекс» и «Эппл» имеют собственную платёжную систему, а маркеты прибирают к рукам небольшие банки. Продажи через мессенджеры — уже рутина. Да что там «Гугл», даже...

Открытое безопасное будущее: оцениваем шансы open source на успех в финтехе

Традиционные финансовые институты в ужасе: соцсети строят свою финансовую инфраструктуру (VK Pay — существует, FB — пытается); «Гугл», «Яндекс» и «Эппл» имеют собственную платёжную систему, а маркеты прибирают к рукам небольшие банки. Продажи через мессенджеры — уже рутина. Да что там «Гугл», даже...

Security Week 42: атака MysterySnail и zero-day в Windows

На прошлой неделе был выпущен регулярный пакет заплаток от Microsoft, в который включены патчи для четырех критических уязвимостей. Одну из уязвимостей, уже активно эксплуатируемую, обнаружили специалисты «Лаборатории Касперского»: CVE-2021-40449 нашли «в дикой природе» — эксплойт для нее является...

Security Week 42: атака MysterySnail и zero-day в Windows

На прошлой неделе был выпущен регулярный пакет заплаток от Microsoft, в который включены патчи для четырех критических уязвимостей. Одну из уязвимостей, уже активно эксплуатируемую, обнаружили специалисты «Лаборатории Касперского»: CVE-2021-40449 нашли «в дикой природе» — эксплойт для нее является...

Бесплатный сыр в Docker — как поднять сотни сетевых ловушек на одной машине

Привет, Хабр! На связи Бастион. Мы занимаемся информационной безопасностью и, в том числе, разрабатываем систему предупреждения о вторжениях. В этом посте мы расскажем, зачем нужна такая защита, как поднять на одном компьютере сотни фейковых сервисов и превратить их в сетевые ловушки. И почему...

Бесплатный сыр в Docker — как поднять сотни сетевых ловушек на одной машине

Привет, Хабр! На связи Бастион. Мы занимаемся информационной безопасностью и, в том числе, разрабатываем систему предупреждения о вторжениях. В этом посте мы расскажем, зачем нужна такая защита, как поднять на одном компьютере сотни фейковых сервисов и превратить их в сетевые ловушки. И почему...

Готовим iOS-устройство к пентесту

К Digital Security часто обращаются за аудитом iOS-приложений, поэтому мы решили сделать цикл статей про наш подход в этой области. И в первой из них расскажем о выборе и подготовке устройства для проведения тестирования приложений. Какие вопросы рассмотрим: Выбор устройства: эмулятор VS симулятор...

Готовим iOS-устройство к пентесту

К Digital Security часто обращаются за аудитом iOS-приложений, поэтому мы решили сделать цикл статей про наш подход в этой области. И в первой из них расскажем о выборе и подготовке устройства для проведения тестирования приложений. Какие вопросы рассмотрим: Выбор устройства: эмулятор VS симулятор...