Acronis #CyberFit Summit — ключевые спикеры

Привет, Хабр! Буквально через несколько дней начнется наш ежегодный Acronis #CyberFit Summit. Мероприятие будет проходить в Майами, но согласно современным реалиям в нем можно будет принять участие и в виртуальном формате. Этот пост посвящен ключевым спикерам, которые будут выступать на саммите, и...

Как обновить 3,5 тыс. криптошлюзов «Континент» и не сойти с ума – грабли и способы обхода

Не так давно на нас свалилась задачка: обновить криптошлюзы (КШ) «Континент» с версии 3.7.5 до версии 3.9.1 на всей VPN-сети довольно крупного клиента. Сеть географически распределена и охватывает все часовые пояса нашей необъятной Родины. Всего – порядка 120 центров управления сетью (ЦУС) с...

Как обновить 3,5 тыс. криптошлюзов «Континент» и не сойти с ума – грабли и способы обхода

Не так давно на нас свалилась задачка: обновить криптошлюзы (КШ) «Континент» с версии 3.7.5 до версии 3.9.1 на всей VPN-сети довольно крупного клиента. Сеть географически распределена и охватывает все часовые пояса нашей необъятной Родины. Всего – порядка 120 центров управления сетью (ЦУС) с...

DDoS-атаки и BGP-инциденты третьего квартала 2021 года

Третий квартал 2021 года во-многом стал рекордным по масштабам и интенсивности DDoS-атак. Апогей событий произошел в сентябре, когда мы вместе с Яндексом обнаружили и сообщили публике об одном из самых разрушительных ботнетов со времен Mirai, назвав его Meris, так как он был ответственен за серию...

DDoS-атаки и BGP-инциденты третьего квартала 2021 года

Третий квартал 2021 года во-многом стал рекордным по масштабам и интенсивности DDoS-атак. Апогей событий произошел в сентябре, когда мы вместе с Яндексом обнаружили и сообщили публике об одном из самых разрушительных ботнетов со времен Mirai, назвав его Meris, так как он был ответственен за серию...

Шифры замены

В предыдущей статье были рассмотрены простые шифры, использующие алфавиты естественных языков (ЕЯ). Автоматическая обработка сообщений в компьютерных и сетях связи предусматривает использование искусственных языков (ИЯ), что более эффективно во многих отношениях. Ранее описывалась классификация...

Шифры замены

В предыдущей статье были рассмотрены простые шифры, использующие алфавиты естественных языков (ЕЯ). Автоматическая обработка сообщений в компьютерных и сетях связи предусматривает использование искусственных языков (ИЯ), что более эффективно во многих отношениях. Ранее описывалась классификация...

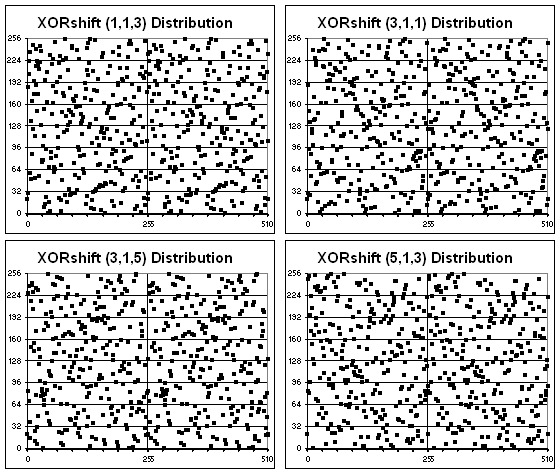

Взлом ГПСЧ с помощью машинного обучения

Выдача XORShift кажется случайной Исследователь Мостафа Хассан (Mostafa Hassan) сумел взломать два генератора псведослучайных чисел (ГПСЧ) с помощью машинного обучения. Обученная двуслойная нейросеть предсказала выдачу генератора xorshift128 с точностью 100%. Во второй части своей работы Мостафа...

Взлом ГПСЧ с помощью машинного обучения

Выдача XORShift кажется случайной Исследователь Мостафа Хассан (Mostafa Hassan) сумел взломать два генератора псведослучайных чисел (ГПСЧ) с помощью машинного обучения. Обученная двуслойная нейросеть предсказала выдачу генератора xorshift128 с точностью 100%. Во второй части своей работы Мостафа...

[recovery mode] Настройка Telegram уведомлений в pfSense

Начиная с версии 2.5.0 (вышла в 2019 году) в pfSense появилась поддержка Telegram уведомлений о системных событиях. В этой статье мы пошагово рассмотрим настройку и узнаем, какого рода уведомления будут приходить в наш мессенджер. Читать далее...

[recovery mode] Настройка Telegram уведомлений в pfSense

Начиная с версии 2.5.0 (вышла в 2019 году) в pfSense появилась поддержка Telegram уведомлений о системных событиях. В этой статье мы пошагово рассмотрим настройку и узнаем, какого рода уведомления будут приходить в наш мессенджер. Читать далее...

[Перевод] Обзор правил YARA: изучение инструмента исследования вредоносного ПО

Правила YARA используются для классификации и идентификации образцов вредоносных программ путем создания описаний их семейств на основе текстовых или двоичных шаблонов. Читать далее...

[Перевод] Обзор правил YARA: изучение инструмента исследования вредоносного ПО

Правила YARA используются для классификации и идентификации образцов вредоносных программ путем создания описаний их семейств на основе текстовых или двоичных шаблонов. Читать далее...

[Перевод] Как я случайно заблокировал 10 000 телефонов в Южной Америке

Перед вами — забавная и поучительная история Шантну Тивари, небрежность которого привела к крайне печальным последствиям: более десяти тысяч телефонов в Южной Америке в один момент оказались заблокированными. Люди не могли даже позвонить, не говоря уж про более сложные действия. О том, как это было...

[Перевод] Как я случайно заблокировал 10 000 телефонов в Южной Америке

Перед вами — забавная и поучительная история Шантну Тивари, небрежность которого привела к крайне печальным последствиям: более десяти тысяч телефонов в Южной Америке в один момент оказались заблокированными. Люди не могли даже позвонить, не говоря уж про более сложные действия. О том, как это было...

Знакомимся с новой веб-консолью CrowdSec

Привет, Хабр! Недавно мы выпустили новую веб-консоль. Теперь управлять работой CrowdSec можно не только из строгой командной строки с помощью cscli, но и из удобного веб-интерфейса. О том, что у нас получилось, расскажем в этом посте. Читать далее...

Знакомимся с новой веб-консолью CrowdSec

Привет, Хабр! Недавно мы выпустили новую веб-консоль. Теперь управлять работой CrowdSec можно не только из строгой командной строки с помощью cscli, но и из удобного веб-интерфейса. О том, что у нас получилось, расскажем в этом посте. Читать далее...

Дыры и заборы в Kubernetes: кейсы взлома, советы как защитить свой кластер и рассказ о первых хакерах

На вебинаре «Дыры и заборы: Безопасность в Kubernetes» встретились эксперты Максим Мошаров и Артём Юшковский, им задал вопросы ведущий Марсель Ибраев. Обсудили, как обезопасить свой кластер, показали три кейса взлома Kubernetes и рассказали, как строить безопасность в организации. В статье...