Анонимный VPN роутер на pfSense

Итак, у нас есть туннель до VPN-провайдера и мы хотим быть уверены что весь трафик, включая DNS запросы, идёт только через этот туннель, а в случае его недоступности пользователи ни в коем случае не должны выходить напрямую через сеть провайдера. Установлена pfSense CE версии 2.5.2, регистрация на...

OSINT для сбора информации о рекламных идентификаторах на сайтах

Давайте поговорим об использовании уникальных рекламных идентификаторов на сайте и их применимости для использования в OSINT-исследованиях. Рекламные идентификаторы прячутся в коде вебсайта. Чтобы их увидеть необходимо открыть код страницы (в Chrome - CTRL+U) и найти в нем их упоминание. Ключевые...

OSINT для сбора информации о рекламных идентификаторах на сайтах

Давайте поговорим об использовании уникальных рекламных идентификаторов на сайте и их применимости для использования в OSINT-исследованиях. Рекламные идентификаторы прячутся в коде вебсайта. Чтобы их увидеть необходимо открыть код страницы (в Chrome - CTRL+U) и найти в нем их упоминание. Ключевые...

25 твитов об SSL-сертификатах

SSL сертификаты. Для чего они нужны, какие бывают, от чего защищают, кто использует, как долго действуют, есть ли гарантия? Разберем основные вопросы – кратко, в режиме твиттера – не более 280 символов на ответ. Читать далее...

25 твитов об SSL-сертификатах

SSL сертификаты. Для чего они нужны, какие бывают, от чего защищают, кто использует, как долго действуют, есть ли гарантия? Разберем основные вопросы – кратко, в режиме твиттера – не более 280 символов на ответ. Читать далее...

От малого до энтерпрайза: коллекция статей по DevSecOps

Споры на тему «DevOps — это человек или методология?» уже неактуальны: всем надоело. Зато появился DevSecOps. И хотя термин не нов (первая конференция DevSecOps Summit прошла в 2016 году), его точное содержание бывает не до конца понятно и новичкам, и бывалым айтишникам.Если за бывалых мы не...

От малого до энтерпрайза: коллекция статей по DevSecOps

Споры на тему «DevOps — это человек или методология?» уже неактуальны: всем надоело. Зато появился DevSecOps. И хотя термин не нов (первая конференция DevSecOps Summit прошла в 2016 году), его точное содержание бывает не до конца понятно и новичкам, и бывалым айтишникам.Если за бывалых мы не...

Security Week 43: функциональность трояна Trickbot

В исследованиях вредоносного ПО часто разбирается метод первоначального заражения системы, так как именно он позволяет модифицировать протоколы защиты. Что происходит после взлома компьютера, в деталях анализируется не так часто. На вопрос «Что могут сделать злоумышленники после получения полных...

Security Week 43: функциональность трояна Trickbot

В исследованиях вредоносного ПО часто разбирается метод первоначального заражения системы, так как именно он позволяет модифицировать протоколы защиты. Что происходит после взлома компьютера, в деталях анализируется не так часто. На вопрос «Что могут сделать злоумышленники после получения полных...

CrowdSec 1.2: изменения, дополнения, улучшения

Привет, Хабр! Нам приходилось сталкиваться с мнением, что разработка — скучное занятие: cиди себе, копируй строчки кода с «Гитхаба» да компилируй готовое приложение. Но мы работаем по-другому: в каждую новую версию мы добавляем реально интересные и полезные фичи, которые разрабатываем сами. При...

CrowdSec 1.2: изменения, дополнения, улучшения

Привет, Хабр! Нам приходилось сталкиваться с мнением, что разработка — скучное занятие: cиди себе, копируй строчки кода с «Гитхаба» да компилируй готовое приложение. Но мы работаем по-другому: в каждую новую версию мы добавляем реально интересные и полезные фичи, которые разрабатываем сами. При...

MikroTik saves children (часть 1)

Подготовленный ранее цикл статей, посвященный организации безопасности сетей, построенных на оборудовании MikroTik, вызвал определенный интерес у сообщества. В процессе обсуждения представленного материала стало понятно, что у некоторых пользователей подобное оборудование установлено дома (не...

MikroTik saves children (часть 1)

Подготовленный ранее цикл статей, посвященный организации безопасности сетей, построенных на оборудовании MikroTik, вызвал определенный интерес у сообщества. В процессе обсуждения представленного материала стало понятно, что у некоторых пользователей подобное оборудование установлено дома (не...

[Перевод] Безопасность ПЛК: 4,5) Используйте переменные-флаги, хеши и контрольные суммы для проверки целостности проекта

Добавляйте счётчики для флагов ошибок. Используйте хеши или контрольную сумму (если хеши не могут быть использованы) для проверки целостности кода и выдачи предупреждения, если он был изменён. Разбираем рекомендации по безопасному программированию ПЛК, формируем список своих рекомендаций. Всех...

[Перевод] Безопасность ПЛК: 4,5) Используйте переменные-флаги, хеши и контрольные суммы для проверки целостности проекта

Добавляйте счётчики для флагов ошибок. Используйте хеши или контрольную сумму (если хеши не могут быть использованы) для проверки целостности кода и выдачи предупреждения, если он был изменён. Разбираем рекомендации по безопасному программированию ПЛК, формируем список своих рекомендаций. Всех...

BYOD: статистика и плюсы

Согласно данным ResearchAndMarkets (2020), до пандемии 95% компаний-респондентов в той или иной форме уже перешли на использование личных устройств в рабочих целях. Кроме того, по данным Microsoft, вне зависимости от официальной политики офиса, двое из трех сотрудников так или иначе используют свои...

BYOD: статистика и плюсы

Согласно данным ResearchAndMarkets (2020), до пандемии 95% компаний-респондентов в той или иной форме уже перешли на использование личных устройств в рабочих целях. Кроме того, по данным Microsoft, вне зависимости от официальной политики офиса, двое из трех сотрудников так или иначе используют свои...

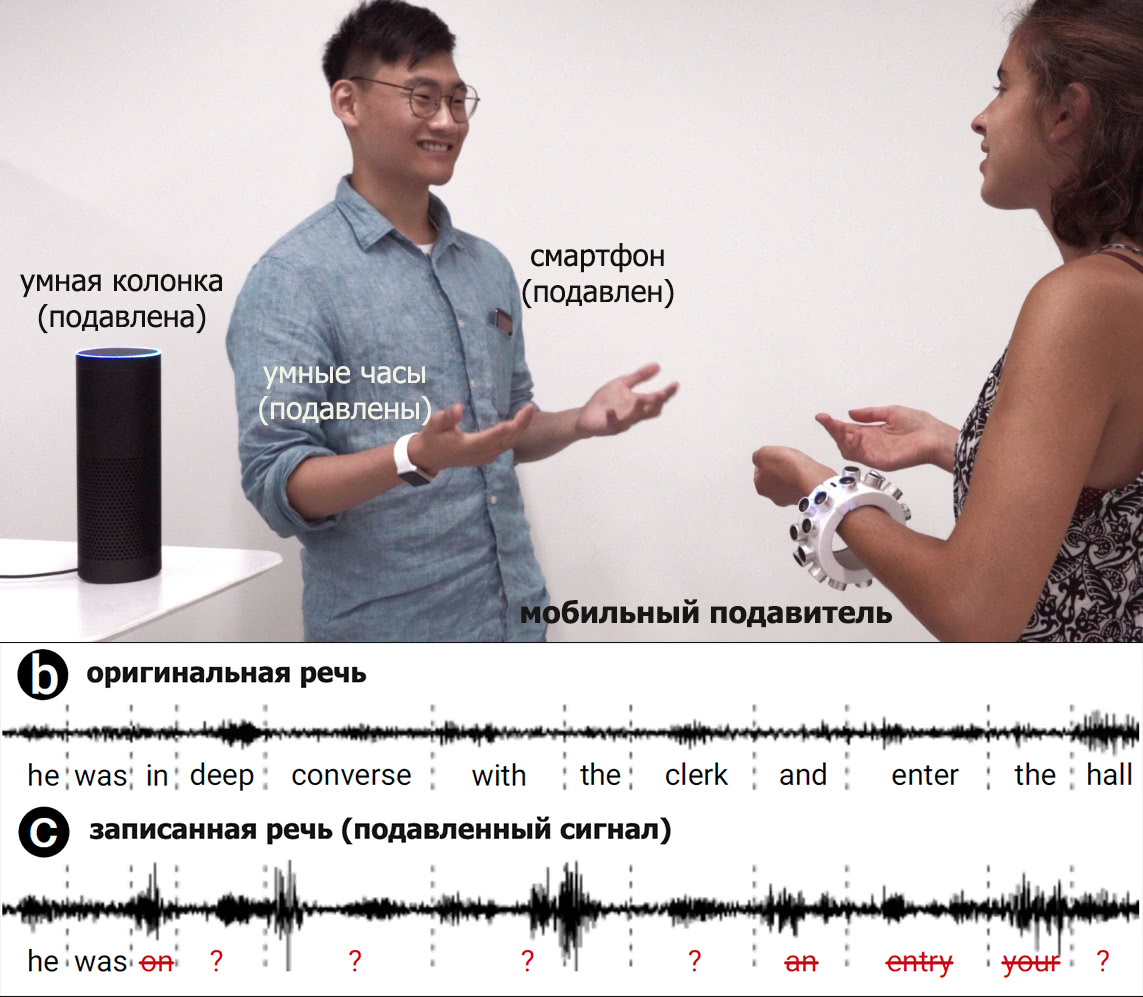

Мобильный подавитель микрофонов на Arduino. Принцип работы

Вокруг нас куча звукозаписывающей техники — смартфоны, камеры, умные часы, умные колонки, диктофоны. Могут быть ещё скрытые прослушивающие устройства, жучки. Некоторые гаджеты работают в режиме непрерывной прослушки (голосовые помощники в колонках, смартфонах, часах). Чтобы защитить человека, в...