REvil: главное о тактиках и техниках

Арест участников группировки REvil, проведённый ФСБ 14 января 2022 года, стал, похоже, финальной отметкой в истории одного из самых успешных вымогательских сервисов. И хотя возрождение REvil вряд ли произойдёт, её инструментарий и тактики с большой вероятностью «всплывут» в вымогательских...

Microsoft отразила одну из самых крупных DDoS-атак в истории

Компания Microsoft в своем отчете Azure DDoS Protection за второе полугодие 2021 года сообщила, что в ноябре успешно отразила одну из самых крупных DDoS-атак в истории, которая была совершена на облачную платформу Microsoft Azure. Пиковый уровень трафика достигал 3,47 терабит в секунду, а скорость...

Microsoft отразила одну из самых крупных DDoS-атак в истории

Компания Microsoft в своем отчете Azure DDoS Protection за второе полугодие 2021 года сообщила, что в ноябре успешно отразила одну из самых крупных DDoS-атак в истории, которая была совершена на облачную платформу Microsoft Azure. Пиковый уровень трафика достигал 3,47 терабит в секунду, а скорость...

Ваши персональные данные в «надежных» руках курьеров

В январе 2022 года от СМИ пришел запрос, где затрагивалась тема доступности ПДн клиентов курьерам. В ответ, не думая, набросал первый абзац о том, что большинство крупных и средних компаний давно используют виртуальную телефонию и промежуточные АТС для сокрытия номера телефона клиента и курьера....

Ваши персональные данные в «надежных» руках курьеров

В январе 2022 года от СМИ пришел запрос, где затрагивалась тема доступности ПДн клиентов курьерам. В ответ, не думая, набросал первый абзац о том, что большинство крупных и средних компаний давно используют виртуальную телефонию и промежуточные АТС для сокрытия номера телефона клиента и курьера....

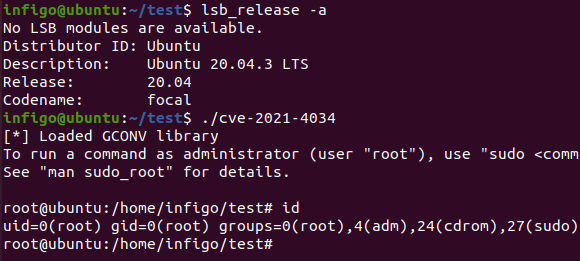

Security Week 2205: эскалация привилегий в Linux и Windows

Важной новостью прошлой недели стало обнаружение уязвимости в PolKit — открытом ПО, использующемся в большинстве популярных дистрибутивов Linux для контроля пользовательских привилегий. С 2009 года в коде входящей в состав PolKit утилиты pkexec существовала ошибка, вызывающая повреждение памяти....

Security Week 2205: эскалация привилегий в Linux и Windows

Важной новостью прошлой недели стало обнаружение уязвимости в PolKit — открытом ПО, использующемся в большинстве популярных дистрибутивов Linux для контроля пользовательских привилегий. С 2009 года в коде входящей в состав PolKit утилиты pkexec существовала ошибка, вызывающая повреждение памяти....

Топ 10 самых интересных CVE за январь 2022

ДИСКЛЕЙМЕР: Внимание! Вся представленная ниже информация предназначена только для ознакомительного изучения. Автор не несет никакой ответственности за любой причиненный вред с использованием изложенной информации J К концу подходит первый месяц 2022. Самое время оглянуться назад и посмотреть на...

Топ 10 самых интересных CVE за январь 2022

ДИСКЛЕЙМЕР: Внимание! Вся представленная ниже информация предназначена только для ознакомительного изучения. Автор не несет никакой ответственности за любой причиненный вред с использованием изложенной информации J К концу подходит первый месяц 2022. Самое время оглянуться назад и посмотреть на...

Основы WebAuthn/FIDO2 сервера — проверяем ответы

В этой статье мы узнаем как происходит проверка аттестационного и авторизационного ответов на стороне сервера. Как работает сам WebAuthn API мы обсудим в другой статье. Читать далее...

Основы WebAuthn/FIDO2 сервера — проверяем ответы

В этой статье мы узнаем как происходит проверка аттестационного и авторизационного ответов на стороне сервера. Как работает сам WebAuthn API мы обсудим в другой статье. Читать далее...

Внедрение межсетевого экрана без боли: анализируем реальный трафик на этапе подготовки

Представьте, что вам нужно внедрить файрвол в инфраструктуре предприятия N — крупной компании с сотнями филиалов, несколькими ЦОДами и большим количеством взаимодействий с внешними организациями. Заказчик разводит руками и сам не знает, что с чем у него взаимодействует, по каким адресам и...

Внедрение межсетевого экрана без боли: анализируем реальный трафик на этапе подготовки

Представьте, что вам нужно внедрить файрвол в инфраструктуре предприятия N — крупной компании с сотнями филиалов, несколькими ЦОДами и большим количеством взаимодействий с внешними организациями. Заказчик разводит руками и сам не знает, что с чем у него взаимодействует, по каким адресам и...

(Не) безопасный дайджест post New Year: атака на Tesla, похищенные учетки в FIFA и Google Maps в поисках крестного отца

Пришло время обсудить, что случилось, пока мы отмечали новогодние праздники. В традиционном дайджесте собрали небольшую, но очень впечатляющую подборку ИБ-инцидентов, о которых писали СМИ в январе – тут и печальный конец «прославившейся» группировки REvil, и пострадавшие от утечки ПДн банковские...

(Не) безопасный дайджест post New Year: атака на Tesla, похищенные учетки в FIFA и Google Maps в поисках крестного отца

Пришло время обсудить, что случилось, пока мы отмечали новогодние праздники. В традиционном дайджесте собрали небольшую, но очень впечатляющую подборку ИБ-инцидентов, о которых писали СМИ в январе – тут и печальный конец «прославившейся» группировки REvil, и пострадавшие от утечки ПДн банковские...

Acronis интегрируется с MariaDB

Недавно Acronis анонсировал расширение функционала нашей универсальной системы защиты Acronis Cyber Protect Cloud, которое будет полезно для всех, кто работает с MariaDB. Новшество позволит настраивать защиту данных подобных СУБД без специальных технических навыков и максимально быстро...

Acronis интегрируется с MariaDB

Недавно Acronis анонсировал расширение функционала нашей универсальной системы защиты Acronis Cyber Protect Cloud, которое будет полезно для всех, кто работает с MariaDB. Новшество позволит настраивать защиту данных подобных СУБД без специальных технических навыков и максимально быстро...

Дайджест киберинцидентов Acronis #20

Привет, Хабр! Сегодня в дайджесте мы хотим рассказать о взломах, которые совершили хакеры с применением нашумевшей уязвимости Log4j с ее помощью. Также мы поговорим о росте количества уязвимостей в целом и о последствиях атак на ИТ-системы логистического оператора. Кроме этого вы узнаете, почему...