(Не) безопасный дайджест post New Year: атака на Tesla, похищенные учетки в FIFA и Google Maps в поисках крестного отца

Пришло время обсудить, что случилось, пока мы отмечали новогодние праздники. В традиционном дайджесте собрали небольшую, но очень впечатляющую подборку ИБ-инцидентов, о которых писали СМИ в январе – тут и печальный конец «прославившейся» группировки REvil, и пострадавшие от утечки ПДн банковские...

Acronis интегрируется с MariaDB

Недавно Acronis анонсировал расширение функционала нашей универсальной системы защиты Acronis Cyber Protect Cloud, которое будет полезно для всех, кто работает с MariaDB. Новшество позволит настраивать защиту данных подобных СУБД без специальных технических навыков и максимально быстро...

Acronis интегрируется с MariaDB

Недавно Acronis анонсировал расширение функционала нашей универсальной системы защиты Acronis Cyber Protect Cloud, которое будет полезно для всех, кто работает с MariaDB. Новшество позволит настраивать защиту данных подобных СУБД без специальных технических навыков и максимально быстро...

Дайджест киберинцидентов Acronis #20

Привет, Хабр! Сегодня в дайджесте мы хотим рассказать о взломах, которые совершили хакеры с применением нашумевшей уязвимости Log4j с ее помощью. Также мы поговорим о росте количества уязвимостей в целом и о последствиях атак на ИТ-системы логистического оператора. Кроме этого вы узнаете, почему...

Дайджест киберинцидентов Acronis #20

Привет, Хабр! Сегодня в дайджесте мы хотим рассказать о взломах, которые совершили хакеры с применением нашумевшей уязвимости Log4j с ее помощью. Также мы поговорим о росте количества уязвимостей в целом и о последствиях атак на ИТ-системы логистического оператора. Кроме этого вы узнаете, почему...

[recovery mode] Tinc — настройка VPN в Ubuntu

Tinc — это открытый сетевой протокол и программная реализация, используемая для сжатых и зашифрованных виртуальных частных сетей. Это проект был начат в 1998 году Гусом Слипеном, Иво Тиммермансом и Весселем Данкерсом под лицензией GPL. К его основным достоинствам относится: 1) Респределенная...

[recovery mode] Tinc — настройка VPN в Ubuntu

Tinc — это открытый сетевой протокол и программная реализация, используемая для сжатых и зашифрованных виртуальных частных сетей. Это проект был начат в 1998 году Гусом Слипеном, Иво Тиммермансом и Весселем Данкерсом под лицензией GPL. К его основным достоинствам относится: 1) Респределенная...

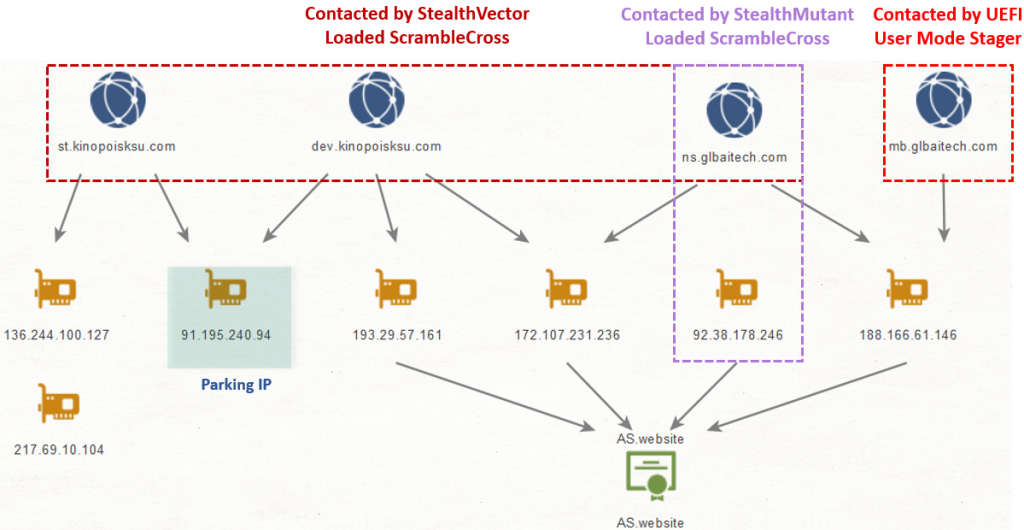

Security Week 2204: MoonBounce, вредоносный код в UEFI

На прошлой неделе эксперты «Лаборатории Касперского» опубликовали подробный отчет о вредоносной программе MoonBounce. MoonBounce является буткитом: код внедряется в прошивку UEFI и таким образом может пережить замену жесткого диска или полную переустановку операционной системы в ноутбуке или ПК....

Security Week 2204: MoonBounce, вредоносный код в UEFI

На прошлой неделе эксперты «Лаборатории Касперского» опубликовали подробный отчет о вредоносной программе MoonBounce. MoonBounce является буткитом: код внедряется в прошивку UEFI и таким образом может пережить замену жесткого диска или полную переустановку операционной системы в ноутбуке или ПК....

Безопасность из облака: почему между ИБ и ИТ необходим открытый диалог

Привет, меня зовут Иван Дмитриев, директор по ИТ и безопасности холдинга TalentTech, и сегодня я хочу поговорить про безопасность облаков и безопасность в организациях в целом. Поскольку я смотрю на вопрос со стороны службы ИБ, в этом посте хотелось бы обсудить вопросы взаимодействия с между ИБ и...

Безопасность из облака: почему между ИБ и ИТ необходим открытый диалог

Привет, меня зовут Иван Дмитриев, директор по ИТ и безопасности холдинга TalentTech, и сегодня я хочу поговорить про безопасность облаков и безопасность в организациях в целом. Поскольку я смотрю на вопрос со стороны службы ИБ, в этом посте хотелось бы обсудить вопросы взаимодействия с между ИБ и...

Взлом мозгов. Сбор данных из социальных сетей

Взлом компьютера, телефона, электроподстанции, беспилотника или даже целого города – кого этим удивишь? Взлом мозгов сотен миллионов людей – вот это впечатляет! США, Великобритания и граждане стран третьего мира попали под влияние компании SCL Group и ее дочерних организаций, особенно на слуху была...

Взлом мозгов. Сбор данных из социальных сетей

Взлом компьютера, телефона, электроподстанции, беспилотника или даже целого города – кого этим удивишь? Взлом мозгов сотен миллионов людей – вот это впечатляет! США, Великобритания и граждане стран третьего мира попали под влияние компании SCL Group и ее дочерних организаций, особенно на слуху была...

Да кому я нужен! Ещё раз доходчиво про защиту персональных данных

Обожаю свою френдленту в Facebook. Каждый квартал непременно появляются пафосные посты о запрете несчастному Марку забирать персональную информацию в свою метавселенную. Они непременно перемежаются фотографиями и многочисленными результатами тестов и микроиграми. Это же никак не затрагивает...

Да кому я нужен! Ещё раз доходчиво про защиту персональных данных

Обожаю свою френдленту в Facebook. Каждый квартал непременно появляются пафосные посты о запрете несчастному Марку забирать персональную информацию в свою метавселенную. Они непременно перемежаются фотографиями и многочисленными результатами тестов и микроиграми. Это же никак не затрагивает...

Артефакты в CLR: как маскируют современные кибератаки и как SOC может их обнаружить

Сейчас в мире кибербезопасности защищаться дорого, а вот атаковать дешево. Все благодаря «гитхабификации» процессов в offensive-командах. Атакующие создали множество часто переиспользуемых утилит и техник. Но однозначного преимущества у «красных» нет. Профессиональные Blue Teams давно изучили...

Артефакты в CLR: как маскируют современные кибератаки и как SOC может их обнаружить

Сейчас в мире кибербезопасности защищаться дорого, а вот атаковать дешево. Все благодаря «гитхабификации» процессов в offensive-командах. Атакующие создали множество часто переиспользуемых утилит и техник. Но однозначного преимущества у «красных» нет. Профессиональные Blue Teams давно изучили...

Compliance-дайджест: что изменилось в ИБ-законодательстве в декабре 2021 года

Меня зовут Катя, в «Solar Интеграция» я отвечаю за комплаенс и пристально слежу за всеми изменениями законодательства в области кибербезопасности. В свежем выпуске нашего compliance-дайджеста я собрала краткую выжимку из новостей за декабрь 2021 года и по традиции разбила их на тематические блоки:...