Упаковщики исполняемых файлов: разбираем технику сокрытия вредоносного кода и два подхода к распаковке

Большинство известных зловредов уже занесены в базы антивирусов. Это, конечно, сильно мешает злоумышленникам атаковать с их помощью. Поэтому, чтобы скрыть вредоносный код, исполняемые файлы чаще всего сжимают. Сложно ли распаковать исходный файл, и какие есть подводные камни? Чем динамическая...

Упаковщики исполняемых файлов: разбираем технику сокрытия вредоносного кода и два подхода к распаковке

Большинство известных зловредов уже занесены в базы антивирусов. Это, конечно, сильно мешает злоумышленникам атаковать с их помощью. Поэтому, чтобы скрыть вредоносный код, исполняемые файлы чаще всего сжимают. Сложно ли распаковать исходный файл, и какие есть подводные камни? Чем динамическая...

Повтор тоже атака. Часть 2

Вторая часть цикла статей об атаках через повторение данных для механизмов аутентификации в инфраструктуре ОС Windows. Тут рассмотрим возможности атак на системы, где включен механизм проверки целостоности. Читать далее...

Повтор тоже атака. Часть 2

Вторая часть цикла статей об атаках через повторение данных для механизмов аутентификации в инфраструктуре ОС Windows. Тут рассмотрим возможности атак на системы, где включен механизм проверки целостоности. Читать далее...

Подбор ключей симметричного алгоритма шифрования DES методом дифференциального криптоанализа

В данной статье я хотел бы познакомить читателей с методом дифференциального криптоанализа на примере алгоритма DES. Конечно, этот алгоритм шифрования уже давно устарел, но я считаю, что этот пример будет полезен для начинающих. При использовании описанного алгоритма время вычисления ключа будет...

Подбор ключей симметричного алгоритма шифрования DES методом дифференциального криптоанализа

В данной статье я хотел бы познакомить читателей с методом дифференциального криптоанализа на примере алгоритма DES. Конечно, этот алгоритм шифрования уже давно устарел, но я считаю, что этот пример будет полезен для начинающих. При использовании описанного алгоритма время вычисления ключа будет...

Самый лучший VPN за 200 руб. и 2 минуты

Заголовок – кликбейтный, ибо никогда не существовало, не существует и не будет существовать ничего «лучшего». У всех свои требования, свои хотелки, свои опасения. Поэтому в статье речь пойдет о самом сбалансированном, на мой субъективный взгляд решении. Мне сейчас постоянно задают вопросы про VPN в...

Самый лучший VPN за 200 руб. и 2 минуты

Заголовок – кликбейтный, ибо никогда не существовало, не существует и не будет существовать ничего «лучшего». У всех свои требования, свои хотелки, свои опасения. Поэтому в статье речь пойдет о самом сбалансированном, на мой субъективный взгляд решении. Мне сейчас постоянно задают вопросы про VPN в...

Сервис Гео-IP по версии Zyxel: зачем нужен, функциональность, как настроить?

Привет, Хабр! Сегодня в статье расскажу о недооценённом и малоизвестном сервисе информационной безопасности в межсетевых экранах (МСЭ) Zyxel VPN / ATP / USG Flex. Называется он Geo Enforcer (Гео IP). С прошлого года, ориентировочно с версии 5.10 он стал бесплатным, не требует лицензию и процедур...

Сервис Гео-IP по версии Zyxel: зачем нужен, функциональность, как настроить?

Привет, Хабр! Сегодня в статье расскажу о недооценённом и малоизвестном сервисе информационной безопасности в межсетевых экранах (МСЭ) Zyxel VPN / ATP / USG Flex. Называется он Geo Enforcer (Гео IP). С прошлого года, ориентировочно с версии 5.10 он стал бесплатным, не требует лицензию и процедур...

Вирусу Микеланджело — 30 лет

Michelangelo — первое вредоносное ПО, которое получило широкую огласку в СМИ. Одним из первых его заметил владелец компьютерного магазина в австралийском Мельбурне. После установки нескольких программ на мониторе появилось большое количество странных символов. Дальнейшее расследование показало, что...

Вирусу Микеланджело — 30 лет

Michelangelo — первое вредоносное ПО, которое получило широкую огласку в СМИ. Одним из первых его заметил владелец компьютерного магазина в австралийском Мельбурне. После установки нескольких программ на мониторе появилось большое количество странных символов. Дальнейшее расследование показало, что...

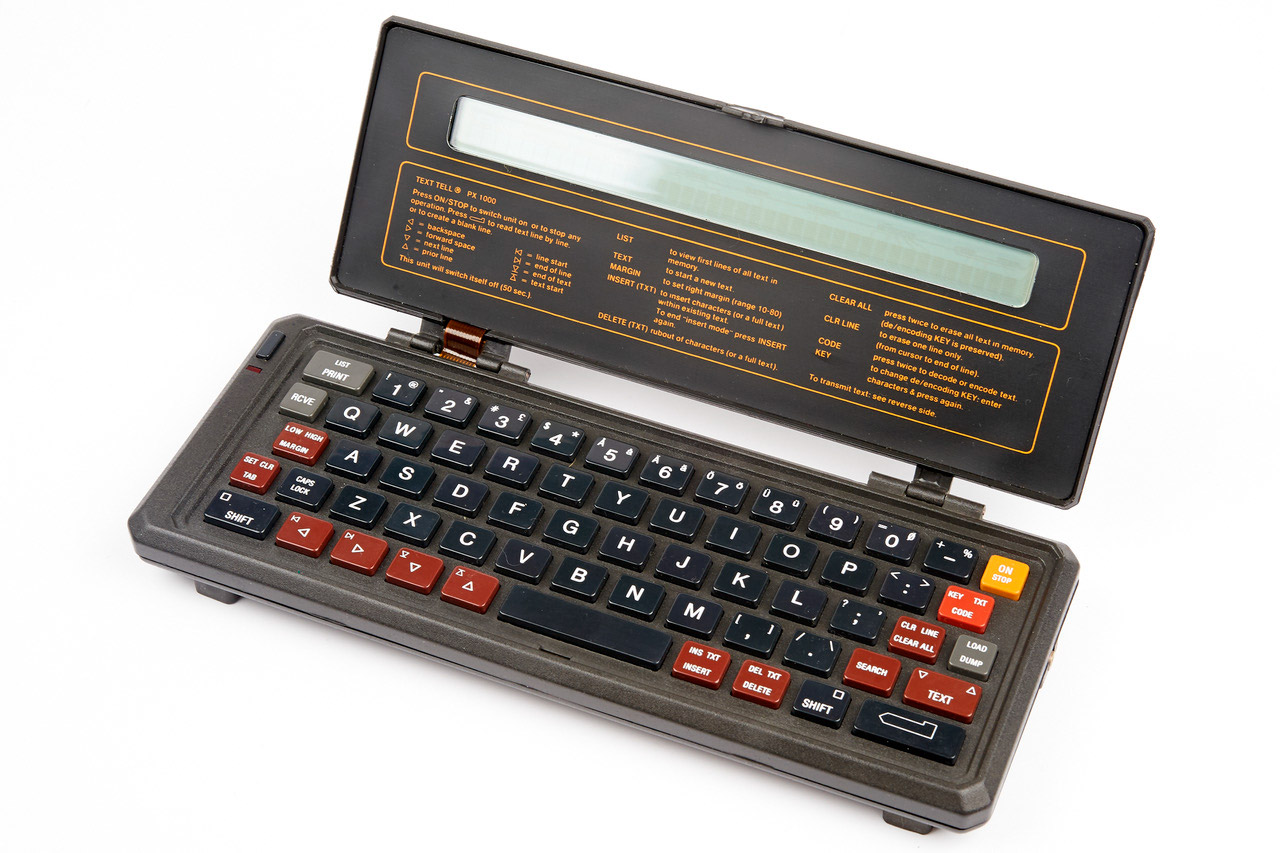

Бэкдор АНБ в карманном телексе 1984 года — история повторяется

В музее криптографии Нидерландов представлен интересный экспонат: карманный телекс PX-1000. Он разработан амстердамской фирмой Text Lite, с 1983 года продавался под брендами Philips и др. PX-1000 был рассчитан на журналистов, бизнесменов. Использовался сотрудниками правительстве Нидерландов. Его...

Бэкдор АНБ в карманном телексе 1984 года — история повторяется

В музее криптографии Нидерландов представлен интересный экспонат: карманный телекс PX-1000. Он разработан амстердамской фирмой Text Lite, с 1983 года продавался под брендами Philips и др. PX-1000 был рассчитан на журналистов, бизнесменов. Использовался сотрудниками правительстве Нидерландов. Его...

Security Week 2210: поддельный драйвер для майнинга и утечка данных Nvidia

На прошлой неделе появились сообщения о вредоносной программе, распространяемой под видом драйвера для видеокарт Nvidia. Софт с характерным названием NVIDIA RTX LHR v2 unlocker by Sergey обещал снятие ограничений на мощность майнинга криптовалют с некоторых видеокарт, где подобный лимит установлен....

Security Week 2210: поддельный драйвер для майнинга и утечка данных Nvidia

На прошлой неделе появились сообщения о вредоносной программе, распространяемой под видом драйвера для видеокарт Nvidia. Софт с характерным названием NVIDIA RTX LHR v2 unlocker by Sergey обещал снятие ограничений на мощность майнинга криптовалют с некоторых видеокарт, где подобный лимит установлен....

Все, что нужно знать про «Broken access control»

В минувшем году OWASP обновил список TOP-10 самых распространенных векторов атак на современные веб-приложения. Этот список претерпел ряд изменений по сравнению с его последней редакцией, которая была в далеком 2017 году. В связи с чем мне бы хотелось рассказать о наиболее серьезной угрозе...

Все, что нужно знать про «Broken access control»

В минувшем году OWASP обновил список TOP-10 самых распространенных векторов атак на современные веб-приложения. Этот список претерпел ряд изменений по сравнению с его последней редакцией, которая была в далеком 2017 году. В связи с чем мне бы хотелось рассказать о наиболее серьезной угрозе...