Как настроить резервированную схему сети с двумя файерволами FortiGate

В этом тексте расскажем, как настроить резервированную схему сети с использованием двух файерволов (FortiGate) в разных локациях. Статья будет полезна всем, кто хочет построить отказоустойчивую инфраструктуру на уровне сети. Подробно описанные шаги — под катом. Читать дальше →...

Как настроить резервированную схему сети с двумя файерволами FortiGate

В этом тексте расскажем, как настроить резервированную схему сети с использованием двух файерволов (FortiGate) в разных локациях. Статья будет полезна всем, кто хочет построить отказоустойчивую инфраструктуру на уровне сети. Подробно описанные шаги — под катом. Читать дальше →...

Европейские альтернативы американским интернет-сервисам

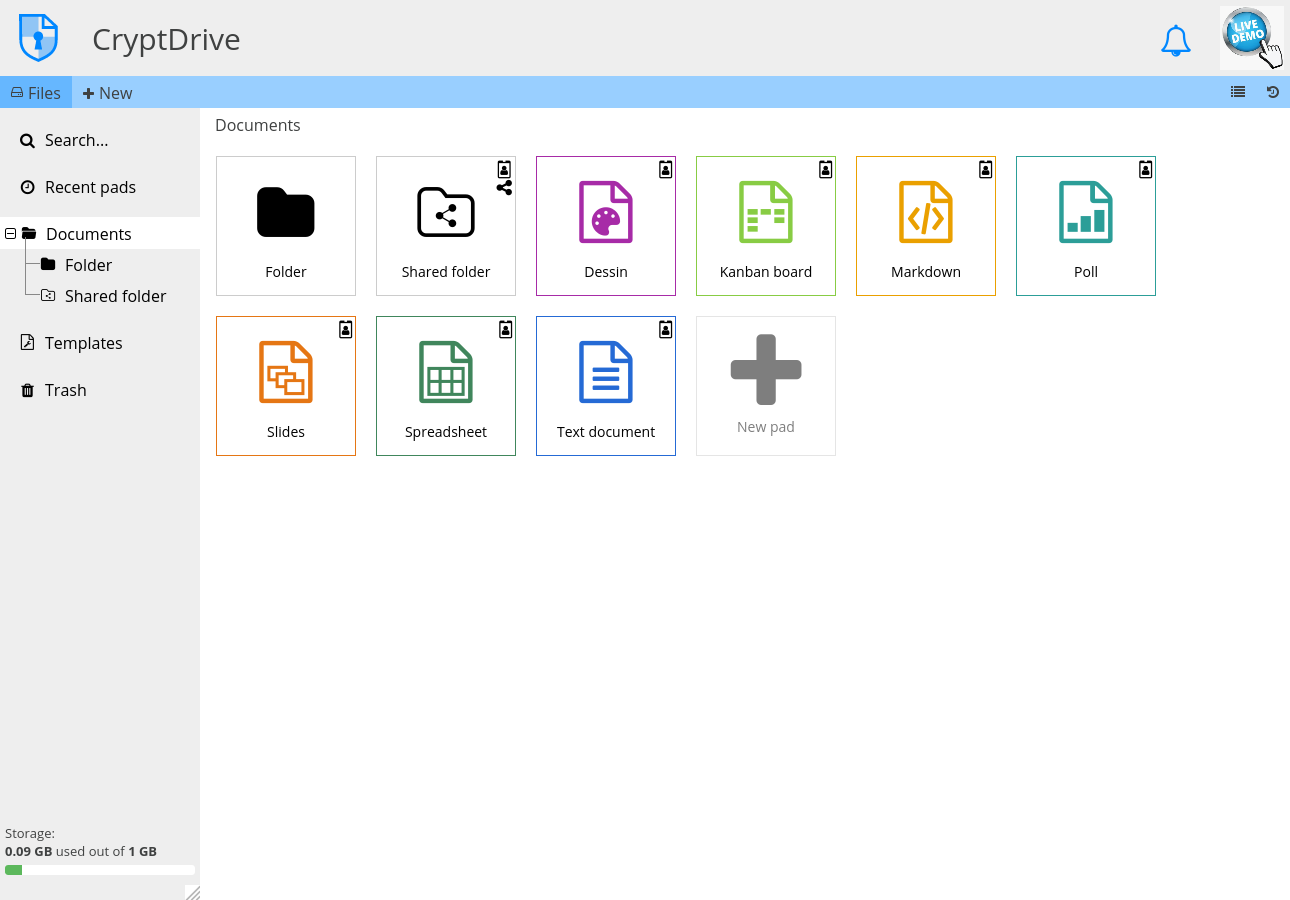

Зашифрованное хранилище файлов CryptDrive.cz (Чехия) Судя по последним событиям, Евросоюз начал по-взрослому давить на Google, Facebook и другие американские компании, которые собирают персональные данные европейских граждан и отправляют в США. Например, в начале 2022 года популярный инструмент...

Европейские альтернативы американским интернет-сервисам

Зашифрованное хранилище файлов CryptDrive.cz (Чехия) Судя по последним событиям, Евросоюз начал по-взрослому давить на Google, Facebook и другие американские компании, которые собирают персональные данные европейских граждан и отправляют в США. Например, в начале 2022 года популярный инструмент...

Российская виртуализация на российском железе: обзор платформы АЭРОДИСК MACHINE-V

Здравствуйте, Хабровчане! В этой статье мы проведем обзор новой линейки программно-аппаратных комплексов АЭРОДИСК Machine-V с предустановленной российской системой виртуализации АИСТ и гиперконвергентой системой vAIR. Идею создания готовых программно-аппаратных комплексов (ПАК-ов) с...

Российская виртуализация на российском железе: обзор платформы АЭРОДИСК MACHINE-V

Здравствуйте, Хабровчане! В этой статье мы проведем обзор новой линейки программно-аппаратных комплексов АЭРОДИСК Machine-V с предустановленной российской системой виртуализации АИСТ и гиперконвергентой системой vAIR. Идею создания готовых программно-аппаратных комплексов (ПАК-ов) с...

Защита стартапа от DDOS. Личный опыт и переживания

Защита стартапа от DDOS. Личный опыт и переживания Любому пользователю интернета, доступны для покупки услуги ботнетов, которые по щелчку пальцев начнут засылать паразитный трафик на сервер жертвы. Называются эти услуги где прямо, а где завуалировано, например: стресс-тестирование, stresser....

Защита стартапа от DDOS. Личный опыт и переживания

Защита стартапа от DDOS. Личный опыт и переживания Любому пользователю интернета, доступны для покупки услуги ботнетов, которые по щелчку пальцев начнут засылать паразитный трафик на сервер жертвы. Называются эти услуги где прямо, а где завуалировано, например: стресс-тестирование, stresser....

Неклассические арифметики: шифруем или нет?

Мы факторизуем число n относительно классического умножения. Но относительно других умножений и простые сомножители будут другими. Пробовать «простое запутывание взломщика» в алгоритме RSA или нет? Читать далее...

Неклассические арифметики: шифруем или нет?

Мы факторизуем число n относительно классического умножения. Но относительно других умножений и простые сомножители будут другими. Пробовать «простое запутывание взломщика» в алгоритме RSA или нет? Читать далее...

[Перевод] Поиск автора вредоносного ПО с помощью реверс-инжиниринга

Контекст: я занимаюсь администрированием небольшого Discord-сервера по разработке. И недавно один из пользователей сообщил, что кто-то пытался заставить его загрузить Exe-файл. Первое, что стоило узнать, это открывал ли пользователь этот, как оказалось, вредоносный файл. И, к сожалению, он его...

[Перевод] Поиск автора вредоносного ПО с помощью реверс-инжиниринга

Контекст: я занимаюсь администрированием небольшого Discord-сервера по разработке. И недавно один из пользователей сообщил, что кто-то пытался заставить его загрузить Exe-файл. Первое, что стоило узнать, это открывал ли пользователь этот, как оказалось, вредоносный файл. И, к сожалению, он его...

Pineapple Nano своими руками Часть 2. Прошивка устройства

Сборка своего "хакерского чемоданчика", или как я портировал ПО от Pineapple Nano в доработанный роутер MR3020, все подробности в статье. Вперед! Читать далее...

Pineapple Nano своими руками Часть 2. Прошивка устройства

Сборка своего "хакерского чемоданчика", или как я портировал ПО от Pineapple Nano в доработанный роутер MR3020, все подробности в статье. Вперед! Читать далее...

Сбор персональных данных пользователей в Европе и России: что нужно знать и к чему готовиться

Любая компания, деятельность которой связана со сбором, хранением и обработкой персональных данных (ПДн), должна соответствовать требованиям регуляторов. Это необходимо делать как в России, так и Европе, причем во втором случае компания столкнется с более жесткими штрафными санкциями в случае...

Сбор персональных данных пользователей в Европе и России: что нужно знать и к чему готовиться

Любая компания, деятельность которой связана со сбором, хранением и обработкой персональных данных (ПДн), должна соответствовать требованиям регуляторов. Это необходимо делать как в России, так и Европе, причем во втором случае компания столкнется с более жесткими штрафными санкциями в случае...

[Перевод] Использование Power Automate для эксфильтрации данных в Microsoft 365

Служба Power Automate, ранее известная как Microsoft Flow, позволяет пользователям автоматизировать рабочие процессы между различными приложениями и сервисами. С помощью Power Automate вы можете создавать процессы («потоки») в Microsoft 365 для Outlook, SharePoint и OneDrive, чтобы автоматически...

[Перевод] Использование Power Automate для эксфильтрации данных в Microsoft 365

Служба Power Automate, ранее известная как Microsoft Flow, позволяет пользователям автоматизировать рабочие процессы между различными приложениями и сервисами. С помощью Power Automate вы можете создавать процессы («потоки») в Microsoft 365 для Outlook, SharePoint и OneDrive, чтобы автоматически...