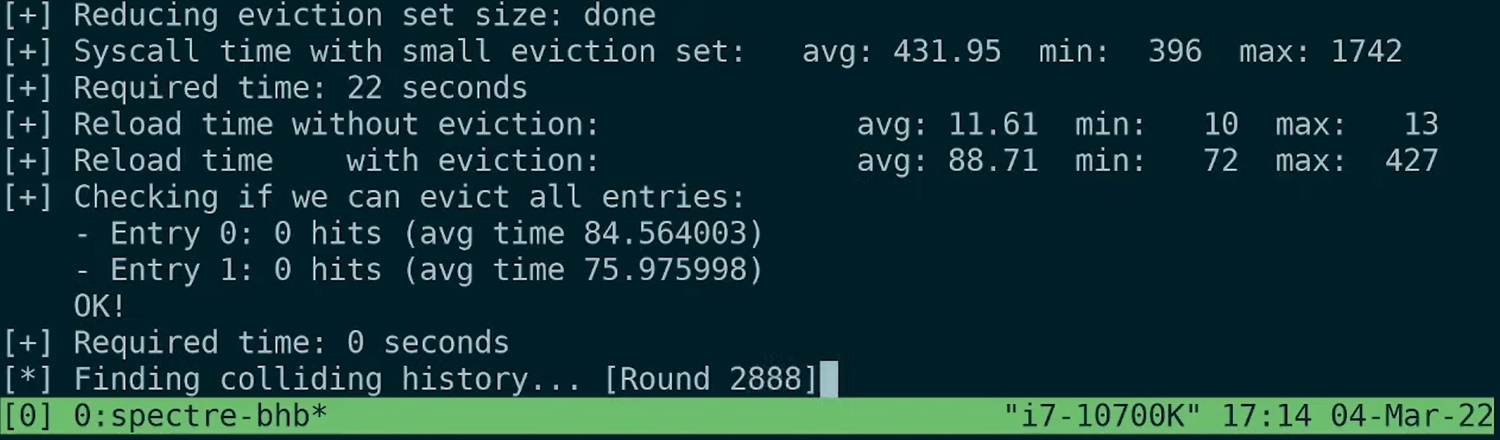

Security Week 2211: новый вариант Spectre

Исследования об уязвимостях Spectre и Meltdown были опубликованы в январе 2018 года. С тех пор появилось множество работ, развивающих общую идею использовать механизм предсказания ветвлений в процессоре (или других аппаратных особенностей) для выполнения произвольного кода и кражи секретов....

Security Week 2211: новый вариант Spectre

Исследования об уязвимостях Spectre и Meltdown были опубликованы в январе 2018 года. С тех пор появилось множество работ, развивающих общую идею использовать механизм предсказания ветвлений в процессоре (или других аппаратных особенностей) для выполнения произвольного кода и кражи секретов....

Безопасность веб-приложений

Порой мы халатно относимся к безопасности, не выделяем для неё достаточно времени, потому что "да что может случиться". На примере Васи, нашего веб-разработчика, мы покажем, что лучше ей не пренебрегать. Хотя бы базовыми её принципами. Читать далее...

Безопасность веб-приложений

Порой мы халатно относимся к безопасности, не выделяем для неё достаточно времени, потому что "да что может случиться". На примере Васи, нашего веб-разработчика, мы покажем, что лучше ей не пренебрегать. Хотя бы базовыми её принципами. Читать далее...

Краткий обзор Threat Intellegence

Threat Intellegence — это основанные на фактических данных знания о существующих или возможных угрозах, которые включают контекст, механизмы, индикаторы, последствия, практические рекомендации и могут быть использованы для принятия решений по реагированию. Gartner, McMillan (2013) from Tactics,...

Краткий обзор Threat Intellegence

Threat Intellegence — это основанные на фактических данных знания о существующих или возможных угрозах, которые включают контекст, механизмы, индикаторы, последствия, практические рекомендации и могут быть использованы для принятия решений по реагированию. Gartner, McMillan (2013) from Tactics,...

Карта санкционных рисков Рунета и способы их упреждения

В связи со стремительным ростом масштабов блокировок и санкций (полный каталог ведет @denis-19 по ссылке) возникает необходимость составить список наиболее критических угроз инфраструктуре Рунета и способов их упреждения. Данная статья подразумевается как инструкция для ИТ-организаций,...

Карта санкционных рисков Рунета и способы их упреждения

В связи со стремительным ростом масштабов блокировок и санкций (полный каталог ведет @denis-19 по ссылке) возникает необходимость составить список наиболее критических угроз инфраструктуре Рунета и способов их упреждения. Данная статья подразумевается как инструкция для ИТ-организаций,...

Защита от всплесков при агрегации трафика в пакетных брокерах

Современный подход к подключению средств мониторинга и информационной безопасности к сетевой инфраструктуре предполагает использование ответвителей трафика и брокеров сетевых пакетов. Для обеспечения полной видимости трафика в сети (главное условие корректной работы систем мониторинга и адекватных...

Защита от всплесков при агрегации трафика в пакетных брокерах

Современный подход к подключению средств мониторинга и информационной безопасности к сетевой инфраструктуре предполагает использование ответвителей трафика и брокеров сетевых пакетов. Для обеспечения полной видимости трафика в сети (главное условие корректной работы систем мониторинга и адекватных...

Топ 5 самых громких событий инфосека за февраль 2022

Привет! Сегодня публикуем слегка запоздавший дайджест значимых событий за февраль 2022-го года. Последние недели ИБ-специалисты не спят, они мониторят новости и иного плана. В нашем сегодняшнем материале цифровые войны на постсоветском пространстве, биометрические прения, новости по легендарному...

Топ 5 самых громких событий инфосека за февраль 2022

Привет! Сегодня публикуем слегка запоздавший дайджест значимых событий за февраль 2022-го года. Последние недели ИБ-специалисты не спят, они мониторят новости и иного плана. В нашем сегодняшнем материале цифровые войны на постсоветском пространстве, биометрические прения, новости по легендарному...

[Перевод] Что такое PKI? Главное об инфраструктуре открытых ключей

Представьте, что вы системный администратор в Home Depot. Уже собираясь домой, вы замечаете, что ваша сеть только что одобрила подключение нового кондиционера. Ничего особенного, верно? На следующее утро вы просыпаетесь и обнаруживаете, что терабайты данных, включая логины, пароли и информацию о...

[Перевод] Что такое PKI? Главное об инфраструктуре открытых ключей

Представьте, что вы системный администратор в Home Depot. Уже собираясь домой, вы замечаете, что ваша сеть только что одобрила подключение нового кондиционера. Ничего особенного, верно? На следующее утро вы просыпаетесь и обнаруживаете, что терабайты данных, включая логины, пароли и информацию о...

[Перевод] Никогда не используйте пикселизацию для сокрытия текста

Наша компания пишем много отчётов (такое бывает, когда вы занимаетесь хакингом). При этом часто требуется скрывать часть текста. У нас уже давно действует политика, по которой при сокрытии текста для надёжности следует использовать только чёрные полосы. Иногда люди хотят проявить себя используют...

[Перевод] Никогда не используйте пикселизацию для сокрытия текста

Наша компания пишем много отчётов (такое бывает, когда вы занимаетесь хакингом). При этом часто требуется скрывать часть текста. У нас уже давно действует политика, по которой при сокрытии текста для надёжности следует использовать только чёрные полосы. Иногда люди хотят проявить себя используют...

Scala: Авторизация. Защита API с помошью Bearer токена

В это пример я буду рассматривать только парсинг и валидацию токенов что уже пришли в мое API в Authorization хедере. Для генерации токенов, регистрации пользователей и прочего SSO есть много готовых решений которые легко установить или даже устанавливать не надо. Например, Auth0, Keyckloak,...

Scala: Авторизация. Защита API с помошью Bearer токена

В это пример я буду рассматривать только парсинг и валидацию токенов что уже пришли в мое API в Authorization хедере. Для генерации токенов, регистрации пользователей и прочего SSO есть много готовых решений которые легко установить или даже устанавливать не надо. Например, Auth0, Keyckloak,...