15 лучших и бесплатных инструментов компьютерного криминалиста

Добрый день Хабр. Сегодня, мы с вами окунемся в «О дивный мир» форензики. В данной статье Мы решили собрать программы, которые помогут Вам в проведении расследований и, что немаловажно, будут при этом бесплатными. DISCLAIMER: Данная статья написана в ознакомительных целях и не является руководством...

Becoming a web security expert, или Как я готовился и сдавал OSWE

Го под кат! В первую очередь стоит отметить, что OSWE нацелен на анализ защищенности веб-приложений методом "белого ящика" - для обнаружения уязвимостей будет доступен код уязвимого приложения. В курсе есть кейсы хакинга приложений и "черным ящиком", однако в процессе эксплуатации работа все равно...

Becoming a web security expert, или Как я готовился и сдавал OSWE

Го под кат! В первую очередь стоит отметить, что OSWE нацелен на анализ защищенности веб-приложений методом "белого ящика" - для обнаружения уязвимостей будет доступен код уязвимого приложения. В курсе есть кейсы хакинга приложений и "черным ящиком", однако в процессе эксплуатации работа все равно...

Обход антивирусов в теории и на практике: краткий обзор способов и тестирование обфускаторов

Прошлой осенью я протестировала программное обеспечение для обхода антивирусов, которое применялось на различных тренировках у нас на киберполигоне. Для исследования я выбрала несколько инструментов обфускации и проверила, смогут ли общедоступные средства антивирусной защиты — Microsoft Defender,...

Обход антивирусов в теории и на практике: краткий обзор способов и тестирование обфускаторов

Прошлой осенью я протестировала программное обеспечение для обхода антивирусов, которое применялось на различных тренировках у нас на киберполигоне. Для исследования я выбрала несколько инструментов обфускации и проверила, смогут ли общедоступные средства антивирусной защиты — Microsoft Defender,...

Как мы кикшеринг взломали

В этой статье я поведаю вам кейс о взломе одного из крупнейших сервисов шеринга самокатов путем подмены TLS сертификатов и использования Python и mitmproxy. Читать далее...

Как мы кикшеринг взломали

В этой статье я поведаю вам кейс о взломе одного из крупнейших сервисов шеринга самокатов путем подмены TLS сертификатов и использования Python и mitmproxy. Читать далее...

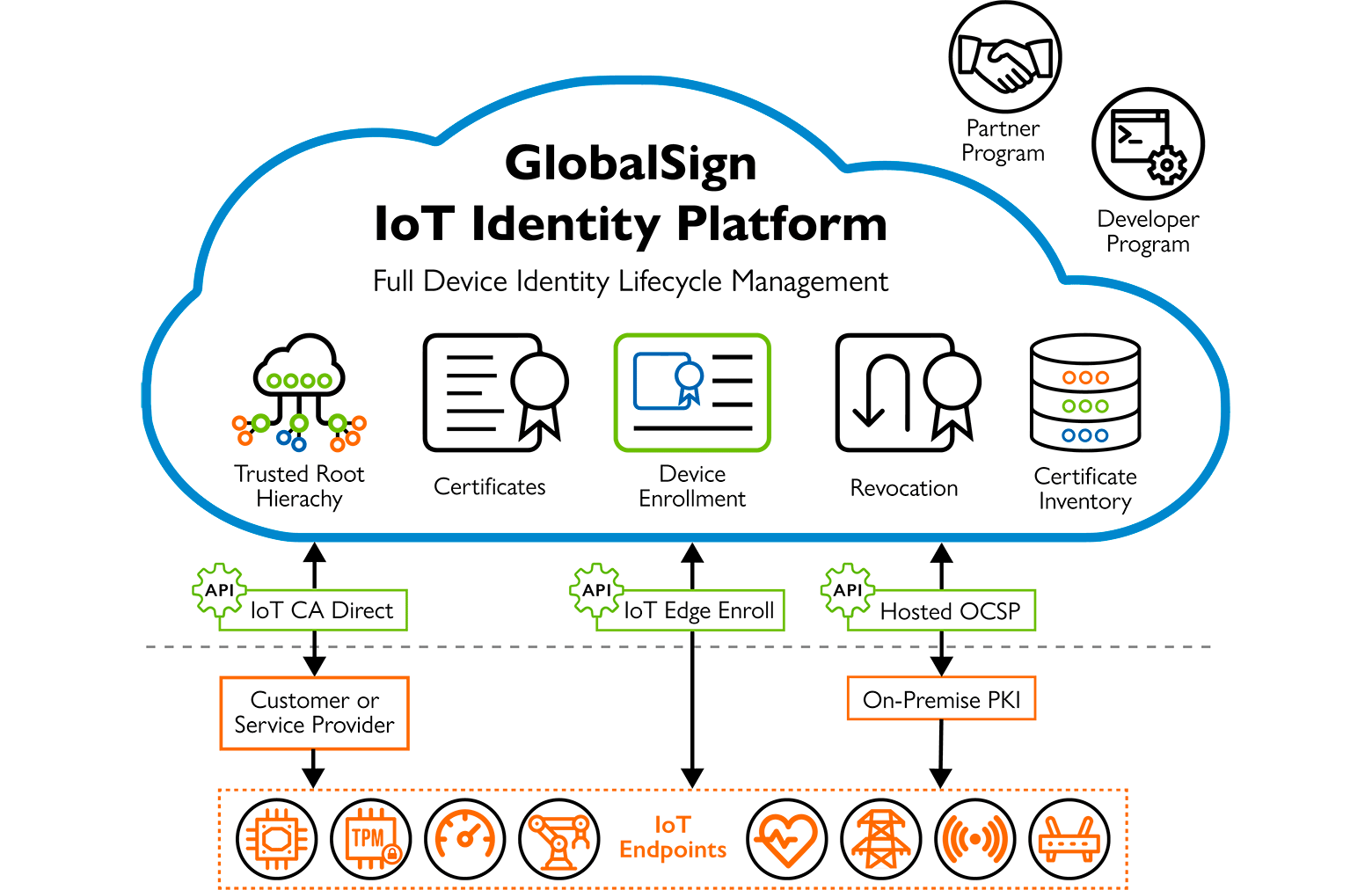

Из чего состоит платформа IoT: аутентификация и безопасность

Современная сеть IoT — это комплекс из тысяч или миллионов устройств, в котором всё автоматизировано: запуск, управление, идентификация, управление, система безопасности, права доступа, замена вышедших из строя и так далее. В мире планируется выпуск 150 000 новых устройств IoT в минуту. Таким...

Из чего состоит платформа IoT: аутентификация и безопасность

Современная сеть IoT — это комплекс из тысяч или миллионов устройств, в котором всё автоматизировано: запуск, управление, идентификация, управление, система безопасности, права доступа, замена вышедших из строя и так далее. В мире планируется выпуск 150 000 новых устройств IoT в минуту. Таким...

[Перевод] Apple все еще следит за вами. Без вашего согласия

В текущей версии macOS Monterey, при каждом обновлении системы на системе, содержащей чип M1, такой же как и все новые блестящие/быстрые маки с ARM ("Apple Silicon"), процесс обновления обращается в Apple, чтобы получить специальную подпись загрузки, известную на жаргоне Apple как "билет" (он же...

[Перевод] Apple все еще следит за вами. Без вашего согласия

В текущей версии macOS Monterey, при каждом обновлении системы на системе, содержащей чип M1, такой же как и все новые блестящие/быстрые маки с ARM ("Apple Silicon"), процесс обновления обращается в Apple, чтобы получить специальную подпись загрузки, известную на жаргоне Apple как "билет" (он же...

Простая агентурная работа: интервью с социальными инженерами

Проверка системы безопасности компании это не только пентесты и фишинговые рассылки, но и шпионские операции с проникновением на территорию заказчика. Этим занимаются самые законспирированные сотрудники Бастион. Мы поймали их в перерыве между проектами, чтобы задать несколько вопросов об этой...

Простая агентурная работа: интервью с социальными инженерами

Проверка системы безопасности компании это не только пентесты и фишинговые рассылки, но и шпионские операции с проникновением на территорию заказчика. Этим занимаются самые законспирированные сотрудники Бастион. Мы поймали их в перерыве между проектами, чтобы задать несколько вопросов об этой...

Без патча и протокола: какие уязвимости чаще всего встречаются в корпоративной инфраструктуре

Последнее время ни дня не проходит без новостей о новых найденных уязвимостях в том или ином ПО. И если раньше с момента их публикации до эксплуатации проходило 1,5 – 2 года, сегодня – уже пара часов. Мы регулярно проводим сканирование инфраструктуры для разных компаний, и не понаслышке знаем,...

Без патча и протокола: какие уязвимости чаще всего встречаются в корпоративной инфраструктуре

Последнее время ни дня не проходит без новостей о новых найденных уязвимостях в том или ином ПО. И если раньше с момента их публикации до эксплуатации проходило 1,5 – 2 года, сегодня – уже пара часов. Мы регулярно проводим сканирование инфраструктуры для разных компаний, и не понаслышке знаем,...

Блокировка NS-серверов facebook.com и instagram.com, или DDoS-атака на резолверы операторов

NS-сервера доменов facebook.com и instagram.com внесены в реестр запрещенных ресурсов. Это явилось основанием для появления фильтра на оборудовании, которое, по иронии судьбы, должно противодействовать угрозам российскому сегменту сети Интернет. Читать далее...

Блокировка NS-серверов facebook.com и instagram.com, или DDoS-атака на резолверы операторов

NS-сервера доменов facebook.com и instagram.com внесены в реестр запрещенных ресурсов. Это явилось основанием для появления фильтра на оборудовании, которое, по иронии судьбы, должно противодействовать угрозам российскому сегменту сети Интернет. Читать далее...

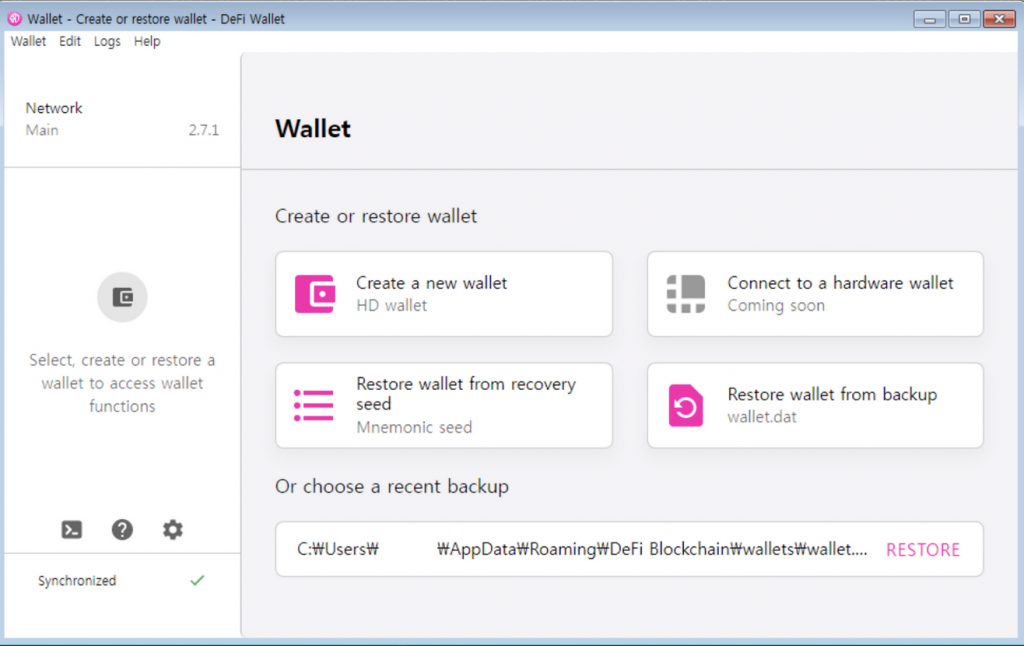

Security Week 2215: криптокошелек со встроенным трояном

На прошлой неделе специалисты «Лаборатории Касперского» опубликовали исследование троянской программы, которая распространялась вместе с криптокошельком. Особенности атаки указывают на ее связь с известной группировкой Lazarus. Совместная работа с корейским центром реагирования на киберугрозы...