Yubikey для дома и офиса

На приобретение Yubikey меня вдохновил Хабр материал из опубликованной ранее статьи. Может быть, и моё творчество способно вдохновить кого-то на подобные действия, и в результате будут появляться все новые и новые информационные блоки не раскрытых ранее областей применения подобных аппаратных...

Compliance-дайджест: что изменилось в ИБ-законодательстве в марте

На связи Катя, консультант «Solar Интеграция», с ежемесячной подборкой новостей из мира комплаенса ИБ. В этом посте вы узнаете об основных изменениях законодательства в области кибербезопасности за март. Все новости разбиты на тематические блоки: изменения в области защиты информации, безопасность...

Compliance-дайджест: что изменилось в ИБ-законодательстве в марте

На связи Катя, консультант «Solar Интеграция», с ежемесячной подборкой новостей из мира комплаенса ИБ. В этом посте вы узнаете об основных изменениях законодательства в области кибербезопасности за март. Все новости разбиты на тематические блоки: изменения в области защиты информации, безопасность...

Хороший, плохой, злой. Мексиканская дуэль угроз и спасение в облачных сервисах

Привет, Хабр! Меня зовут Кирилл Орлов, и я занимаюсь вопросами ИБ в Oxygen. В этом посте предлагаю посмотреть "в глаза" трём самым популярным ИБ угрозам - и разобрать, почему миграция в облако помогает справиться с ними быстрее и проще. Сегодня я не буду лезть в дебри ИБ и разбирать сложные кейсы....

Хороший, плохой, злой. Мексиканская дуэль угроз и спасение в облачных сервисах

Привет, Хабр! Меня зовут Кирилл Орлов, и я занимаюсь вопросами ИБ в Oxygen. В этом посте предлагаю посмотреть "в глаза" трём самым популярным ИБ угрозам - и разобрать, почему миграция в облако помогает справиться с ними быстрее и проще. Сегодня я не буду лезть в дебри ИБ и разбирать сложные кейсы....

[Перевод] Brave запускает De-AMP: отражаем атаку гугловских клонов

Мы внедряем новую технологию под названием De-AMP, которая позволяет пользователям Brave обходить AMP-страницы, которые хостит Google, и вместо этого напрямую посещать оригинальные сайты. AMP вредит конфиденциальности и безопасности пользователей, при этом расширяя монополию и контроль зловещей...

[Перевод] Brave запускает De-AMP: отражаем атаку гугловских клонов

Мы внедряем новую технологию под названием De-AMP, которая позволяет пользователям Brave обходить AMP-страницы, которые хостит Google, и вместо этого напрямую посещать оригинальные сайты. AMP вредит конфиденциальности и безопасности пользователей, при этом расширяя монополию и контроль зловещей...

ГосУслуги взломали (нет)

Пришло письмо от ГосУслуг, что я якобы пытаюсь сменить свою электронную почту. Но почему то пришло сообщение на один из моих резервных адресов на яндексе. И там под картинкой был дискредитирующий текст "Госпрограмма Престижный Гроб в Обмен на Службу". Чё же там произошло?...

ГосУслуги взломали (нет)

Пришло письмо от ГосУслуг, что я якобы пытаюсь сменить свою электронную почту. Но почему то пришло сообщение на один из моих резервных адресов на яндексе. И там под картинкой был дискредитирующий текст "Госпрограмма Престижный Гроб в Обмен на Службу". Чё же там произошло?...

Анонимно, пожалуйста

В наше время проблема анонимности стоит очень остро, с каждым днем пользователи сети все больше стараются заботиться о своей цифровой гигиене и сохранения конфиденциальной информации таковой. Поэтому я решил сделать обзор популярных (и не очень) поисковиков, на сколько они соответствуют ожиданиям...

Анонимно, пожалуйста

В наше время проблема анонимности стоит очень остро, с каждым днем пользователи сети все больше стараются заботиться о своей цифровой гигиене и сохранения конфиденциальной информации таковой. Поэтому я решил сделать обзор популярных (и не очень) поисковиков, на сколько они соответствуют ожиданиям...

Как найти источник утечки из СЭД/CRM при помощи невидимой маркировки

Практически в каждой современной компании присутствуют информационные ресурсы, где происходит работа с документами, в т.ч. с конфиденциальными. В крупных и средних компаниях роль таких ресурсов отведена системам управления корпоративным контентом (ECM - Enterprise content management) и СЭД...

Как найти источник утечки из СЭД/CRM при помощи невидимой маркировки

Практически в каждой современной компании присутствуют информационные ресурсы, где происходит работа с документами, в т.ч. с конфиденциальными. В крупных и средних компаниях роль таких ресурсов отведена системам управления корпоративным контентом (ECM - Enterprise content management) и СЭД...

Про уязвимости в системе и баг-хантинг

Ну, здравствуй, Хабр. Так уж сложилась моя личность, что будь я персонажем ролевой игры, моей способностью, однозначно, было бы накидывание экскрементов на промышленный вентилятор. Шутки шутками, но тема злободневная - я нашел уязвимость бизнес-профиля Google, позволяющую получить доступ к...

Про уязвимости в системе и баг-хантинг

Ну, здравствуй, Хабр. Так уж сложилась моя личность, что будь я персонажем ролевой игры, моей способностью, однозначно, было бы накидывание экскрементов на промышленный вентилятор. Шутки шутками, но тема злободневная - я нашел уязвимость бизнес-профиля Google, позволяющую получить доступ к...

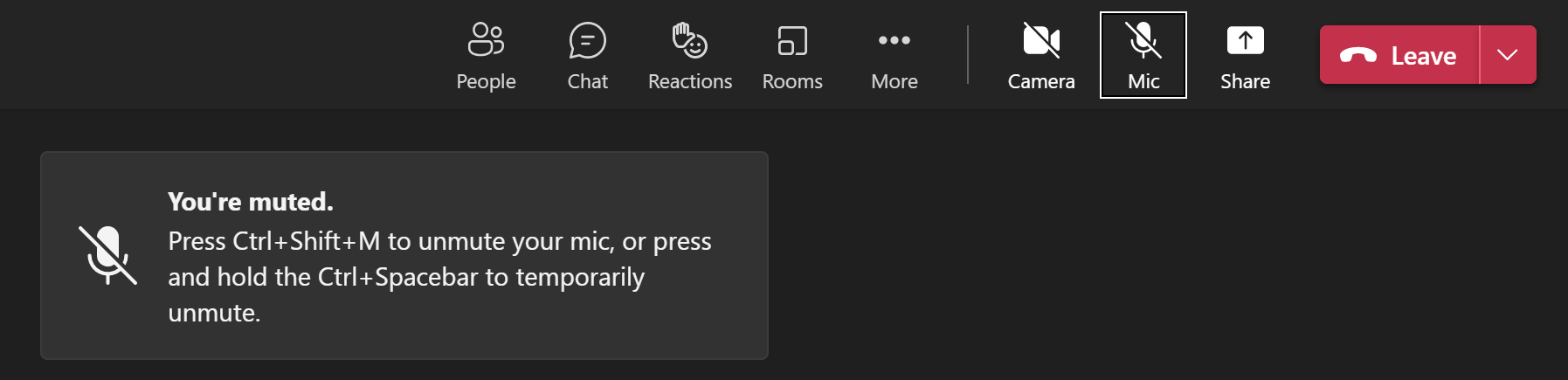

Security Week 2216: когда кнопка Mute не работает

На прошлой неделе группа исследователей из трех американских университетов опубликовала научную работу, в которой анализируется реальная функциональность кнопки Mute в приложениях для конференц-связи. Да, по всем очевидным признакам кнопка Mute должна отключать запись звука с микрофона и передачу...

Security Week 2216: когда кнопка Mute не работает

На прошлой неделе группа исследователей из трех американских университетов опубликовала научную работу, в которой анализируется реальная функциональность кнопки Mute в приложениях для конференц-связи. Да, по всем очевидным признакам кнопка Mute должна отключать запись звука с микрофона и передачу...

[Перевод] Как собрать зловредный компилятор

А вы знали, что бывает такая атака на компилятор через бэкдор, защититься от которой невозможно? В этом посте я покажу вам, как реализовать такую атаку менее чем в 100 строках кода. Кен Томпсон, создатель операционной системы Unix, рассказывал о такой атаке еще в 1984 году в своей лекции по поводу...