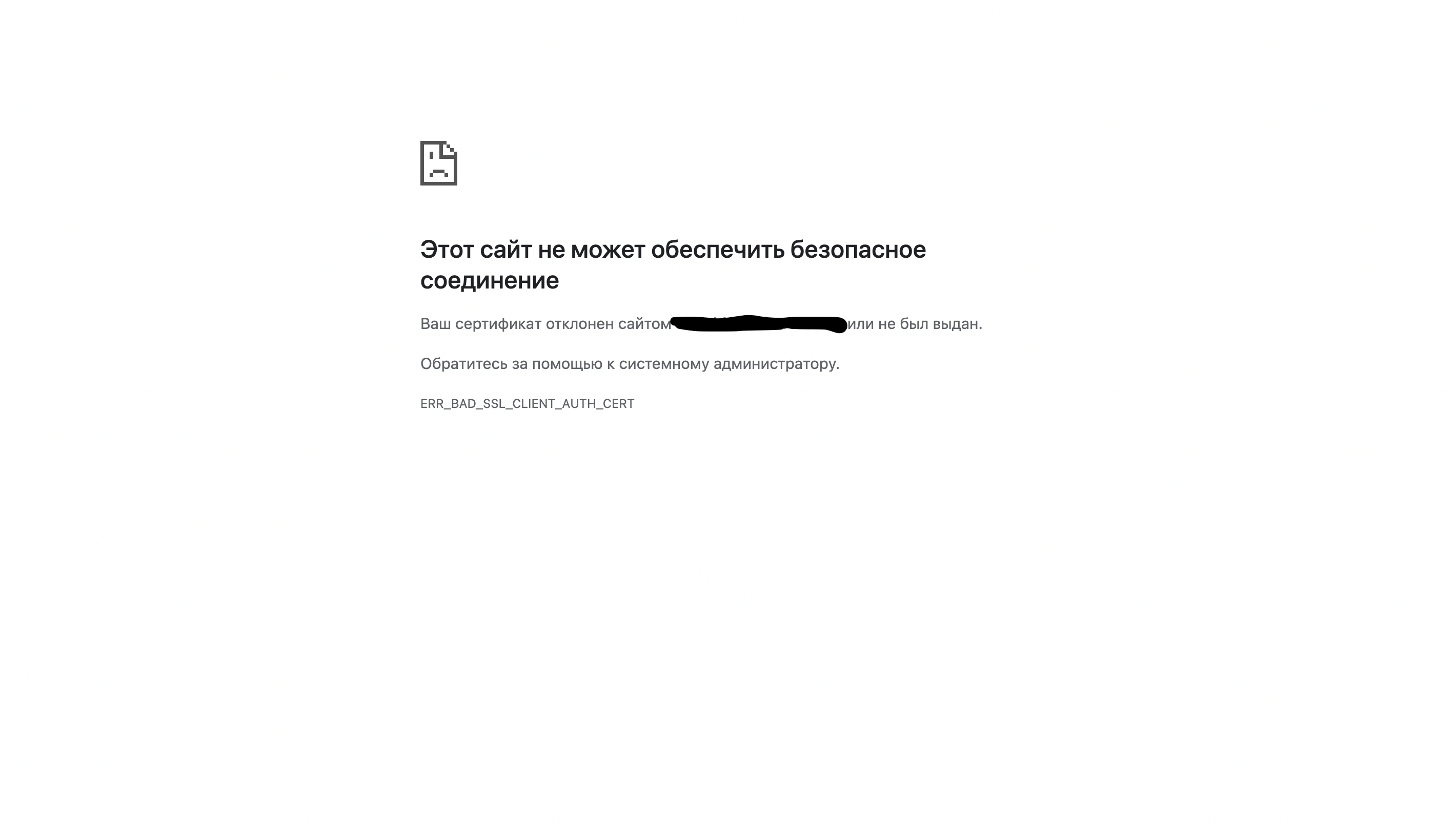

Web-сервер с двухуровневой иерархией ЦС. Авторизация по SSL

Всем приветь! Часть данного мануала просто перепечатывание старого с адаптацией. Но я пойду дальше и добавлю скрипт, для автоматизации создания ssl сертификатов и их отзывов. Однако и на этом я не остановлюсь и сделаю инструкцию для создания безопасности web-сервера таким образом, чтобы доступ к...

Получение доступа к защищённым данным во встроенной памяти

В компании «Криптонит» завершили интересное исследование, результатами которого мы спешим поделиться. Наша команда лаборатории информационной и сетевой безопасности провела реверс-инжиниринг ПЗУ промышленного устройства и получила доступ к данным, которые считаются защищёнными. Точно такие же...

Получение доступа к защищённым данным во встроенной памяти

В компании «Криптонит» завершили интересное исследование, результатами которого мы спешим поделиться. Наша команда лаборатории информационной и сетевой безопасности провела реверс-инжиниринг ПЗУ промышленного устройства и получила доступ к данным, которые считаются защищёнными. Точно такие же...

The Standoff 365: на PHDays 11 презентовали платформу bug bounty

На PHDays 19 мая была представлена платформа The Standoff 365 Bug Bounty, которая объединит компании и исследователей безопасности для поиска уязвимостей и оценки защищенности организаций. За первые два дня на платформе зарегистрировались 366 белых хакеров. Первыми на ней разместили свои программы...

The Standoff 365: на PHDays 11 презентовали платформу bug bounty

На PHDays 19 мая была представлена платформа The Standoff 365 Bug Bounty, которая объединит компании и исследователей безопасности для поиска уязвимостей и оценки защищенности организаций. За первые два дня на платформе зарегистрировались 366 белых хакеров. Первыми на ней разместили свои программы...

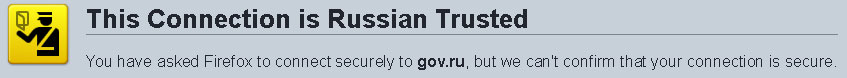

Суверенный, сувенирный, самопровозглашенный

Корневой сертификат «национального удостоверяющего центра» Russian Trusted Root CA есть, а самого УЦ – нет. И быть не могло. Читать дальше →...

Суверенный, сувенирный, самопровозглашенный

Корневой сертификат «национального удостоверяющего центра» Russian Trusted Root CA есть, а самого УЦ – нет. И быть не могло. Читать дальше →...

Моделирование угроз (описание объекта защиты)

В феврале на ТБ-Форуме 2022 ФСТЭК в лице Гефнер И.С. представил доклад на тему «Практика реализации методики оценки угроз безопасности информации (УБИ)» (далее – Доклад), посвященный разработке модели угроз (МУ) в соответствии с методическим документом, утвержденным 05.02.2021 (далее – Методика). В...

Моделирование угроз (описание объекта защиты)

В феврале на ТБ-Форуме 2022 ФСТЭК в лице Гефнер И.С. представил доклад на тему «Практика реализации методики оценки угроз безопасности информации (УБИ)» (далее – Доклад), посвященный разработке модели угроз (МУ) в соответствии с методическим документом, утвержденным 05.02.2021 (далее – Методика). В...

Как недальновидность превратила смарт-карты в огромную дыру в безопасности армии США

Примечание: Эту статью можно отнести к категории «прохладных историй» о том, как бюрократия победила здравый смысл. Что однако не отменяет ее прикладной ценности в разрезе «как не надо делать». Государства ведут себя похоже вне зависимости от континента и история, которую вскрыл Брайан Кребс и...

Как недальновидность превратила смарт-карты в огромную дыру в безопасности армии США

Примечание: Эту статью можно отнести к категории «прохладных историй» о том, как бюрократия победила здравый смысл. Что однако не отменяет ее прикладной ценности в разрезе «как не надо делать». Государства ведут себя похоже вне зависимости от континента и история, которую вскрыл Брайан Кребс и...

Вот она пришла весна – как паранойя: «интернет с нуля»

В связи с последними событиями и пониманием, что не существует независимых ресурсов (ни СМИ, ни Википедии), что мессенджеры читают и за сообщениями следят, что поисковики и соцсети знают о нас больше, чем следует, вновь поднимается вопрос приватности данных, безопасности, тайны переписки. В...

Вот она пришла весна – как паранойя: «интернет с нуля»

В связи с последними событиями и пониманием, что не существует независимых ресурсов (ни СМИ, ни Википедии), что мессенджеры читают и за сообщениями следят, что поисковики и соцсети знают о нас больше, чем следует, вновь поднимается вопрос приватности данных, безопасности, тайны переписки. В...

Никита Ростовцев: «Мы способны найти многое, чего не видят другие»

На связи авторы Хабр-проекта “Киберпрофессии будущего”. Продолжаем рассказывать о восходящих звездах и признанных экспертах Group-IB, их работе, исследованиях, а также о новых специальностях. Сегодня мы снова заглянем в глубины интернета — на территорию Threat Intelligence, и наш новый гость —...

Никита Ростовцев: «Мы способны найти многое, чего не видят другие»

На связи авторы Хабр-проекта “Киберпрофессии будущего”. Продолжаем рассказывать о восходящих звездах и признанных экспертах Group-IB, их работе, исследованиях, а также о новых специальностях. Сегодня мы снова заглянем в глубины интернета — на территорию Threat Intelligence, и наш новый гость —...

Когда хочешь красную таблетку: гайд по matrix

В статье рассказывается о том, как использовать Matrix для повседневной переписки. Статья написана для тех, кого не устраивают существующие мессенджеры и соцсети, и кто хочет найти им лучшую замену. Предполагается, что вы знаете самые основы безопасного общения: не приклеиваете пароли на мониторе и...

Когда хочешь красную таблетку: гайд по matrix

В статье рассказывается о том, как использовать Matrix для повседневной переписки. Статья написана для тех, кого не устраивают существующие мессенджеры и соцсети, и кто хочет найти им лучшую замену. Предполагается, что вы знаете самые основы безопасного общения: не приклеиваете пароли на мониторе и...

Транзитный трафик I2P: дыхание сети и важное требование анонимности

I2P среди анонимных сетей является вторым проектом по величине после TOR. Транзитными узлами I2P, через которые строятся маршруты, являются не доверенные серверы мировых организаций, институтов или кого-то еще, а главным образом узлы обычных участников сети. В статье сказано как получить...