Обход сигнатур WAF: Расшифровка доклада на PHDays 11

Расшифровка нашего доклада на PHDays 11 про обход сигнатур WAF. Читать далее...

Security awareness — больше, чем просто фишинг. Часть 2

В прошлой части я рассказала про три активности в рамках security awareness — CTF, quiz и квесты. Сегодня рассказ пойдет о не совсем классических вариантах обучения, но не менее интересных, при этом затрону провальные истории. Читать далее...

Security awareness — больше, чем просто фишинг. Часть 2

В прошлой части я рассказала про три активности в рамках security awareness — CTF, quiz и квесты. Сегодня рассказ пойдет о не совсем классических вариантах обучения, но не менее интересных, при этом затрону провальные истории. Читать далее...

Нелегкий путь к динамическому анализу мобильных приложений

Привет, Хабр! Каждую свою статью я начинаю с упоминания о том, что наша команда разрабатывает платформу анализа защищенности мобильных приложений. Почему? Размещая свои посты, информацию, которая мне кажется полезной, различные находки и трюки, мне хочется делиться с единомышленниками, помогать...

Нелегкий путь к динамическому анализу мобильных приложений

Привет, Хабр! Каждую свою статью я начинаю с упоминания о том, что наша команда разрабатывает платформу анализа защищенности мобильных приложений. Почему? Размещая свои посты, информацию, которая мне кажется полезной, различные находки и трюки, мне хочется делиться с единомышленниками, помогать...

Социальные сети безопасность и моделирование

Под социальной сетью понимается социальная структура, состоящая из множества агентов (субъектов - индивидуальных или коллективных, например, индивидов, семей, групп, организаций) и определенного на нем множества отношений (совокупностей связей между агентами, например, знакомства, дружбы,...

Социальные сети безопасность и моделирование

Под социальной сетью понимается социальная структура, состоящая из множества агентов (субъектов - индивидуальных или коллективных, например, индивидов, семей, групп, организаций) и определенного на нем множества отношений (совокупностей связей между агентами, например, знакомства, дружбы,...

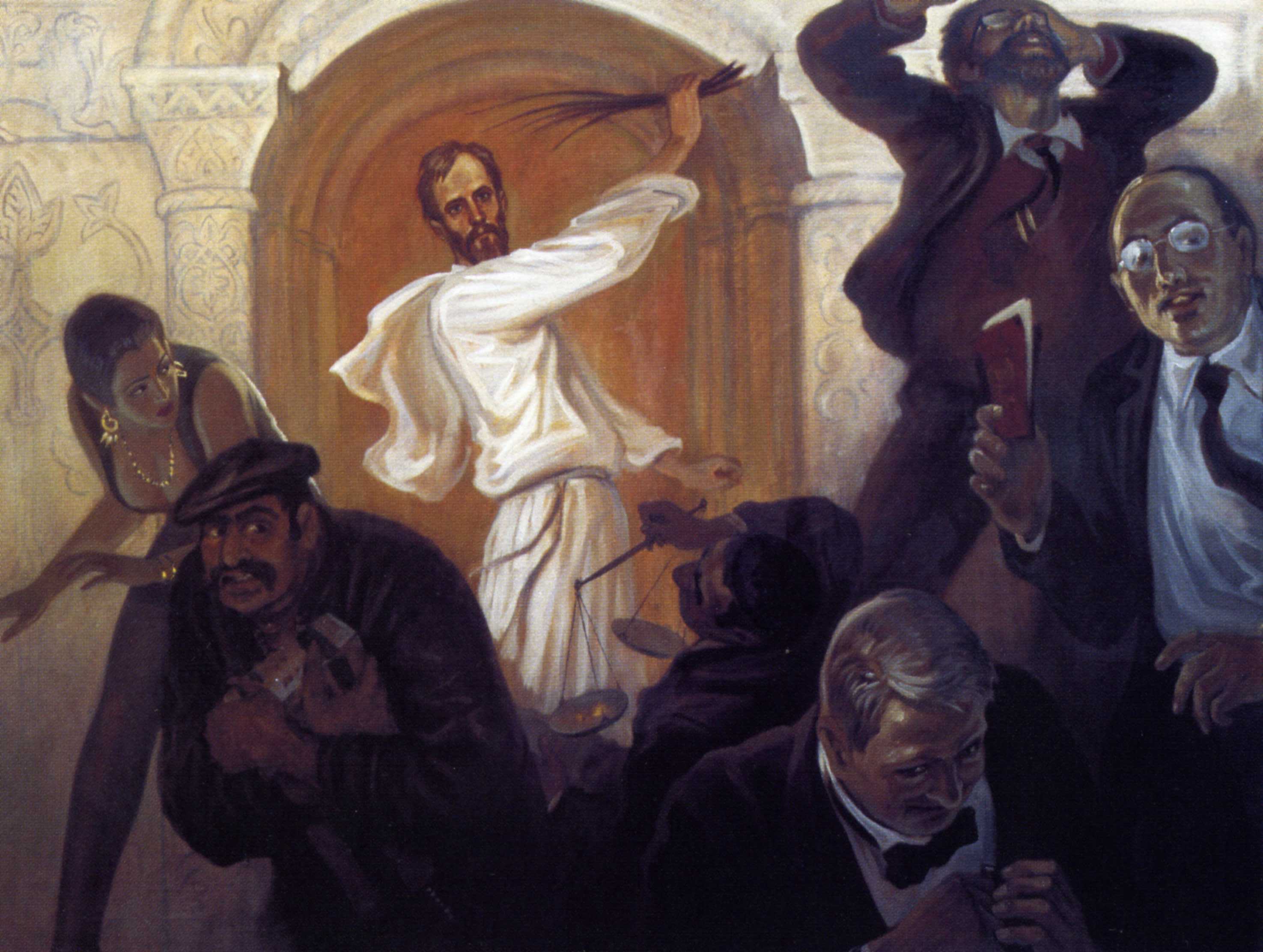

Изгнание гугляндекса из госвеба

Сайты госорганов начали избавляться от россыпи счетчиков и прочего кода, собирающего «аналитику» об их посетителях для третьих лиц. Почему государство выпинывает на мороз интернет-шпионов и причем тут кадровые перестановки в Генпрокуратуре? Читать дальше →...

Изгнание гугляндекса из госвеба

Сайты госорганов начали избавляться от россыпи счетчиков и прочего кода, собирающего «аналитику» об их посетителях для третьих лиц. Почему государство выпинывает на мороз интернет-шпионов и причем тут кадровые перестановки в Генпрокуратуре? Читать дальше →...

Security Week 2221: вредоносный код в логах Windows

Исследователи «Лаборатории Касперского» обнаружили свежую вредоносную атаку, использующую нетривиальный способ скрыть ключевой вредоносный код, записывая его в логи Windows. Подробный разбор атаки опубликован здесь, а еще подробнее она описана автором исследования в этом видео. Таргетированная...

Security Week 2221: вредоносный код в логах Windows

Исследователи «Лаборатории Касперского» обнаружили свежую вредоносную атаку, использующую нетривиальный способ скрыть ключевой вредоносный код, записывая его в логи Windows. Подробный разбор атаки опубликован здесь, а еще подробнее она описана автором исследования в этом видео. Таргетированная...

[recovery mode] Телефонные мошенники: как не потерять деньги

Приветствую всех! Сегодня я хочу рассказать, как не столкнуться с мошенниками, которые хотели бы опустошить ваши банковские счета. Есть несколько часто использующихся мошеннических схем и я опишу одну из них. Начнем с того, что у любого программного обеспечения есть слабые места. Каким бы...

[recovery mode] Телефонные мошенники: как не потерять деньги

Приветствую всех! Сегодня я хочу рассказать, как не столкнуться с мошенниками, которые хотели бы опустошить ваши банковские счета. Есть несколько часто использующихся мошеннических схем и я опишу одну из них. Начнем с того, что у любого программного обеспечения есть слабые места. Каким бы...

[Перевод] Тесты банков для проверки личности «чрезвычайно уязвимы» для deepfake атак

Автоматизированные тесты "liveness tests", используемые банками и другими учреждениями для проверки личности пользователей, легко обмануть глубокими подделками, говорится в новом докладе. Компания Sensity, специализирующаяся на выявлении атак с использованием сгенерированных искусственным...

[Перевод] Тесты банков для проверки личности «чрезвычайно уязвимы» для deepfake атак

Автоматизированные тесты "liveness tests", используемые банками и другими учреждениями для проверки личности пользователей, легко обмануть глубокими подделками, говорится в новом докладе. Компания Sensity, специализирующаяся на выявлении атак с использованием сгенерированных искусственным...

[Перевод] А имеет ли Okta альтернативы?

В этом новом мире удаленной работы и облачных технологий Идентификация и управление доступом (IAM) выходят на первый план. Почти как если бы современная экономика полагалась на гибкую и автоматизированную IAM-систему для обеспечения стремительной и цельной цифровой трансформации. Okta ведущий игрок...

[Перевод] А имеет ли Okta альтернативы?

В этом новом мире удаленной работы и облачных технологий Идентификация и управление доступом (IAM) выходят на первый план. Почти как если бы современная экономика полагалась на гибкую и автоматизированную IAM-систему для обеспечения стремительной и цельной цифровой трансформации. Okta ведущий игрок...

Про поддержку Certificate Transparency для национальных сертификатов

Недавно мы рассказывали Хабру про поддержку в Яндекс Браузере тех сайтов, которые перешли на использование национальных TLS-сертификатов. Если вы пропустили, то рекомендуем прочитать пост, он содержит ответы на популярные вопросы. Сегодня мы расскажем про следующий большой шаг в этом направлении —...