Итоги квеста: комната хакера и победители

Пришло время подвести итоги нашего ежегодного CTF-квеста от команды RUVDS. Расскажем о последнем этапе, откроем лица и наконец-то объявим победителей, которые беспрерывно квестовались 2,5 месяца! Искра, буря, безумие — 82 дня борьбы и тысячи сообщений в чате. Криптография, реверс-инжиниринг и самая...

Security Week 2219: мобильные трояны со встроенной подпиской

Эти истории слышали все: купил телефон, вроде бы ничего такого не делал, пока не обнаружил отсутствие денег на счету. Одной из причин внезапного добавления платных услуг на мобильном телефоне может быть вредоносное ПО. На прошлой неделе специалисты «Лаборатории Касперского» опубликовали обзор...

Security Week 2219: мобильные трояны со встроенной подпиской

Эти истории слышали все: купил телефон, вроде бы ничего такого не делал, пока не обнаружил отсутствие денег на счету. Одной из причин внезапного добавления платных услуг на мобильном телефоне может быть вредоносное ПО. На прошлой неделе специалисты «Лаборатории Касперского» опубликовали обзор...

Защита от спама и зловредного ПО в Carbonio

Электронная почта, которая является одним из наиболее распространенных форматов корпоративного общения, как правило становится основной целью злоумышленников, которые используют электронные письма как средства доставки зловредного ПО во внутреннюю сеть предприятия. В результате таких атак...

Защита от спама и зловредного ПО в Carbonio

Электронная почта, которая является одним из наиболее распространенных форматов корпоративного общения, как правило становится основной целью злоумышленников, которые используют электронные письма как средства доставки зловредного ПО во внутреннюю сеть предприятия. В результате таких атак...

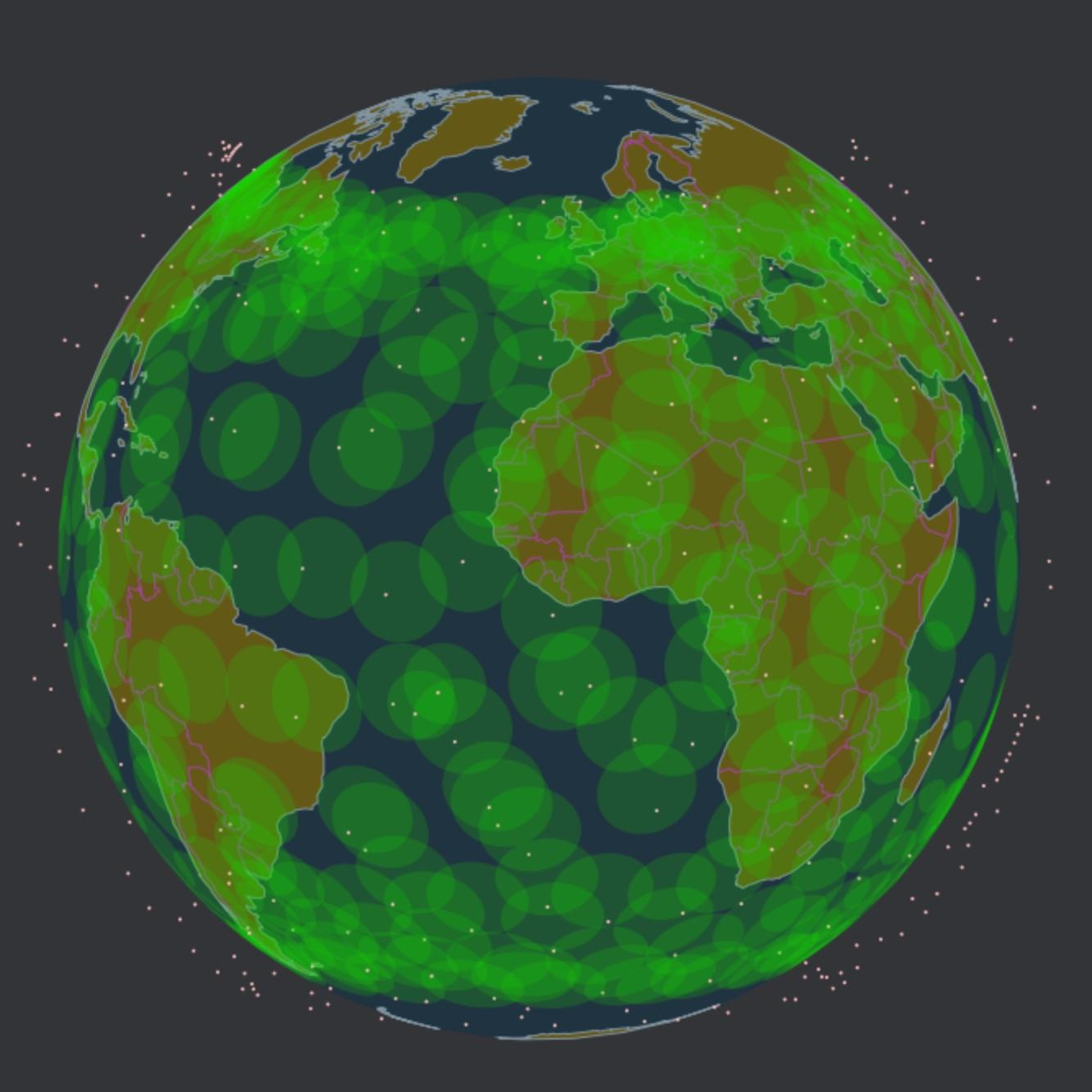

Критическая информационная инфраструктура Индии

Автор: Евгений Баклушин, руководитель направления Нестабильная геополитическая обстановка и непрерывное развитие ИТ-технологий и инструментов способствуют постоянному росту киберпреступлений (вплоть до кибертерроризма) в отношении критических информационных инфраструктур государств (далее – КИИ)....

Критическая информационная инфраструктура Индии

Автор: Евгений Баклушин, руководитель направления Нестабильная геополитическая обстановка и непрерывное развитие ИТ-технологий и инструментов способствуют постоянному росту киберпреступлений (вплоть до кибертерроризма) в отношении критических информационных инфраструктур государств (далее – КИИ)....

Смарт-карты: особенности протокола T=0 и на что они влияют

Когда начинаешь изучать смарт карты, то все выглядит достаточно понятно и логично: команды APDU несложны и описаны в ISO 7816-4, интерфейс winscard описан в MSDN. В глубины PCSC погружаться особо и не приходится. Первые программы можно написать довольно быстро. Непонятные особенности вылезают чуть...

Смарт-карты: особенности протокола T=0 и на что они влияют

Когда начинаешь изучать смарт карты, то все выглядит достаточно понятно и логично: команды APDU несложны и описаны в ISO 7816-4, интерфейс winscard описан в MSDN. В глубины PCSC погружаться особо и не приходится. Первые программы можно написать довольно быстро. Непонятные особенности вылезают чуть...

Фаззинг Linux через WTF

Недавно появился фаззер What The Fuzz, который (кроме названия) интересен тем, что это: blackbox фаззер; snapshot-based фаззер. То есть он может исследовать бинарь без исходников на любом интересном участке кода. Например, сам автор фаззера натравил WTF на Ida Pro и нашел там кучу багов. Благодаря...

Фаззинг Linux через WTF

Недавно появился фаззер What The Fuzz, который (кроме названия) интересен тем, что это: blackbox фаззер; snapshot-based фаззер. То есть он может исследовать бинарь без исходников на любом интересном участке кода. Например, сам автор фаззера натравил WTF на Ida Pro и нашел там кучу багов. Благодаря...

Автоматизация скучной жизни инженера по кибербезопасности: как тратить меньше времени на рутинные задачи

Мой первый профессиональный опыт как специалиста по кибербезопасности состоял в разработке огромного количества документации: отчёты по аудиту, модели угроз, технорабочие проекты на систему защиты, комплекты ОРД и так далее. Тогда на эти задачи у меня уходила уйма времени, но одна из них, как мне...

Автоматизация скучной жизни инженера по кибербезопасности: как тратить меньше времени на рутинные задачи

Мой первый профессиональный опыт как специалиста по кибербезопасности состоял в разработке огромного количества документации: отчёты по аудиту, модели угроз, технорабочие проекты на систему защиты, комплекты ОРД и так далее. Тогда на эти задачи у меня уходила уйма времени, но одна из них, как мне...

Неубиваемый P2P-интернет

Из-за трудностей с доступом к некоторым сайтам и сервисам есть смысл оценить инструменты, которые помогают обеспечить подключение. Сейчас это вообще самая бурно развивающаяся отрасль программной разработки. Новые сервисы и приложения выходят почти каждый день, количество скачиваний выросло в...

Неубиваемый P2P-интернет

Из-за трудностей с доступом к некоторым сайтам и сервисам есть смысл оценить инструменты, которые помогают обеспечить подключение. Сейчас это вообще самая бурно развивающаяся отрасль программной разработки. Новые сервисы и приложения выходят почти каждый день, количество скачиваний выросло в...

ELK Stack

Сначала устанавливаем squid для дальнейшего использования в качестве прокси-сервера с помощью следующей команды: Читать далее...

ELK Stack

Сначала устанавливаем squid для дальнейшего использования в качестве прокси-сервера с помощью следующей команды: Читать далее...

OpenVPN. Инструкция по применению

Виртуальные частные сети (VPN) давно вошли в повседневную жизнь. Множество технологий и реализаций сервиса приватных сетей (как для частного применения, так и для использования внутри периметра организаций), обеспечивающих определённый уровень безопасности, доступны для использования широкому кругу...