Фишинговая атака в Angara Security: расследование инцидента

Никита Леокумович, руководитель отдела реагирования и цифровой криминалистики Angara SOC, поделился опытом, как «невинное» письмо из «отдела кадров» может привести к серьезным последствиям для компании. Среди киберпреступлений фишинг - это наиболее распространенный тип атаки для получения учетных...

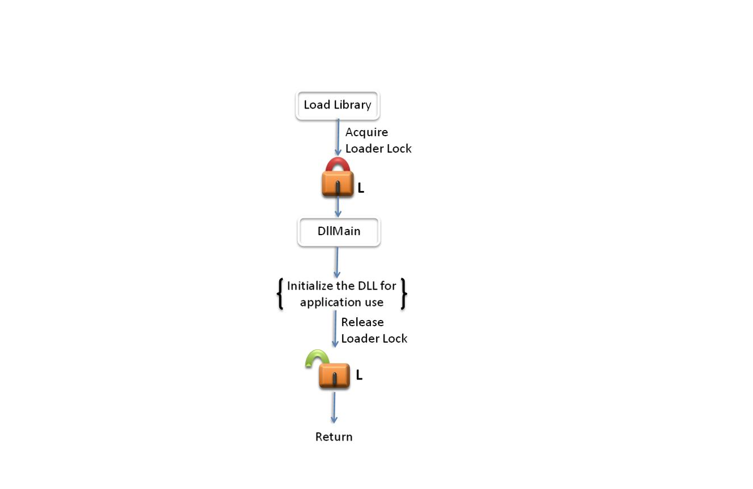

[Перевод] Perfect DLL Hijacking. Разбор техники

Привет, Хабр, на связи лаборатория кибербезопасности компании AP Security! В статье речь пойдет о такой технике, как DLL Hijacking, а именно как это работает от А до Я. DLL Hijacking - это техника, позволяющая внедрять сторонний код в легитимный процесс (EXE), обманывая его загрузкой неправильной...

Web Application and API Protection (WAAP): эволюция WAF (Web Application Firewall)

WAAP (Web Application and API Protection) является брандмауэром веб-приложений следующего поколения WAF (Web Application Firewall). Термин впервые начал использовать Gartner для описания защиты современных, постоянно меняющихся web-сервисов. Так как в мире CI/CD, динамики и API first компаний,...

Тинькофф банк вернул 200 тысяч. Это был не дипфейк

В прошлом посте я поделился историей, как мошенник подтвердил мою личность в банке. Как выяснилось, запрошенный видео-звонок с мошенником не состоялся! А доступ к личному кабинету открылся в результате технической ошибки сотрудника банка. Мошеннику удалось заменить номер телефона и вывести часть...

Это не игрушки. Game vulnerabilities как угроза для работодателя

Баги и уязвимости в компьютерных играх встречаются часто, особенно если они вышли давно. И это логично: разработчикам выгоднее вкладываться в новые проекты. В итоге любимые игры постепенно превращаются в плацдарм для хакинга. Под прицел попадают все: сами разработчики, пользователи и даже их...

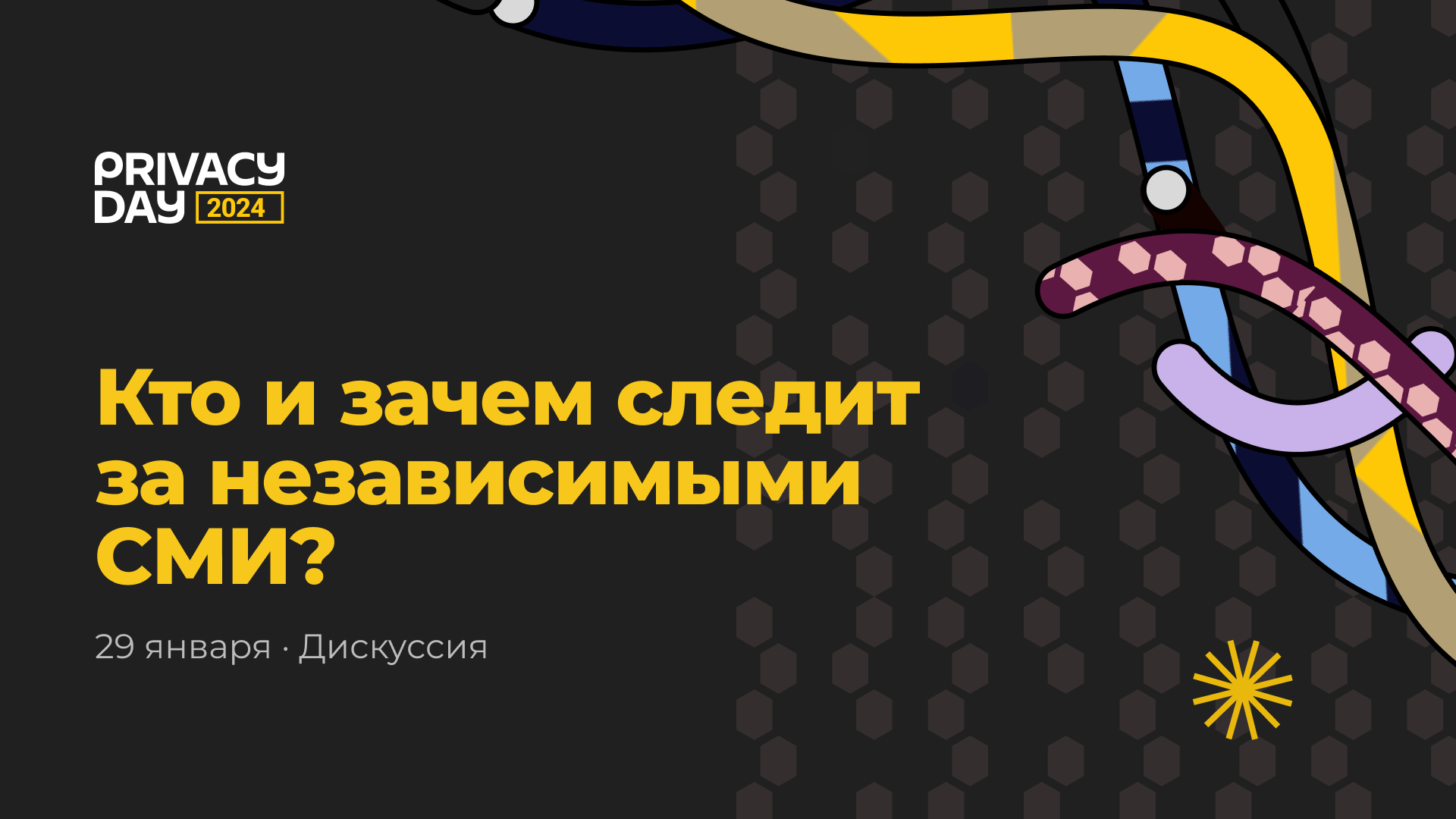

Privacy Day 2024: слежка за журналистами и блокировка VPN-сервисов

НАСТОЯЩИЙ МАТЕРИАЛ (ИНФОРМАЦИЯ) ПРОИЗВЕДЕН И (ИЛИ) РАСПРОСТРАНЕН ИНОСТРАННЫМ АГЕНТОМ «РОСКОМСВОБОДА» ЛИБО КАСАЕТСЯ ДЕЯТЕЛЬНОСТИ ИНОСТРАННОГО АГЕНТА «РОСКОМСВОБОДА». 18+ 29 января в формате онлайн, с подключением экспертной площадки из Казахстана, состоялась конференция Privacy Day 2024. Мероприятие...

Интеграция Континент 4.1.7 и Kaspersky Unified Monitoring and Analysis Platform

В данной статье мы с вами подробно рассмотрим процесс интеграции логов событий межсетевого экрана последней версии Континент 4.1.7 от вендора Код Безопасности и решения класса SIEM компании Kaspersky: KUMA. Читать далее...

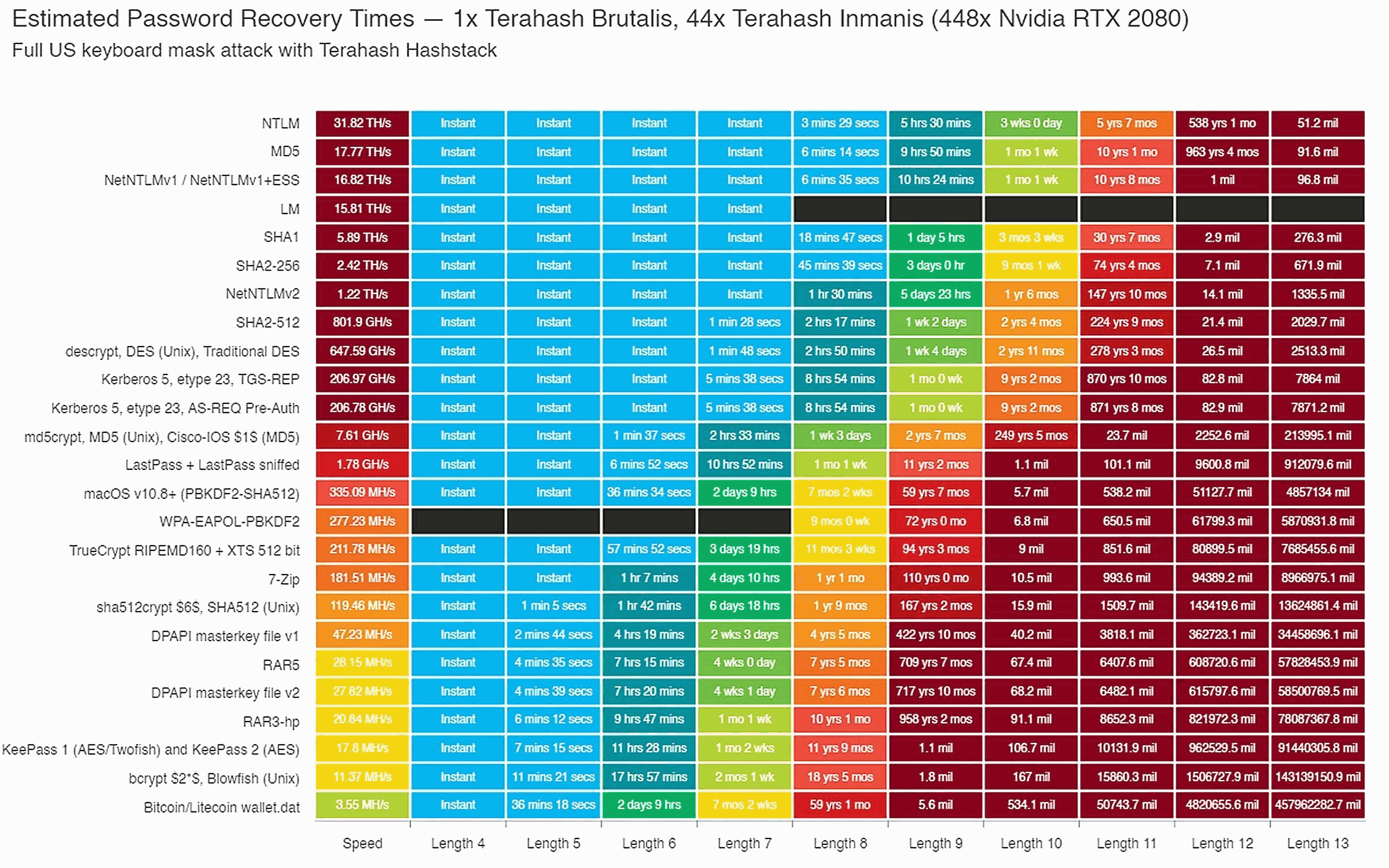

Хранение паролей: работа над ошибками

В предыдущей статье, я описал свой сетап хранения авторотационных данных (паролей). Многие эксперты изучили её и дали свои комментарии, - о том, где могут быть проблемы, о том, что можно упростить, и о том, что можно делать по другому. Но начнём мы с небольшого объяснения, почему система такая...

«In the World of Hackers, Be a Knight»: решаем задачи с CTF-турнира. 1 часть

Привет, Хабр! Я Иван, занимаюсь информационной безопасностью в Selectel. Недавно прошел CTF-турнир KnightCTF 2024, который организовали cybersecurity-энтузиасты из Бангладеша. В течение одного дня участники со всего мира решали более 40 задач из разных категорий. Спойлер: это оказалось не так уж и...

Самые горячие новости инфобеза за январь 2024 года

Всем привет! Январь выдался богатым на интересные инфобез-новости. Так, появилась информация о возвращении ZLoader — стоявшие за малварью злоумышленники пустили в ход новую версию. Исследователи связали свежую рансомварь 3AM с выходцами из Conti, и пока последние продолжают киберпреступную...

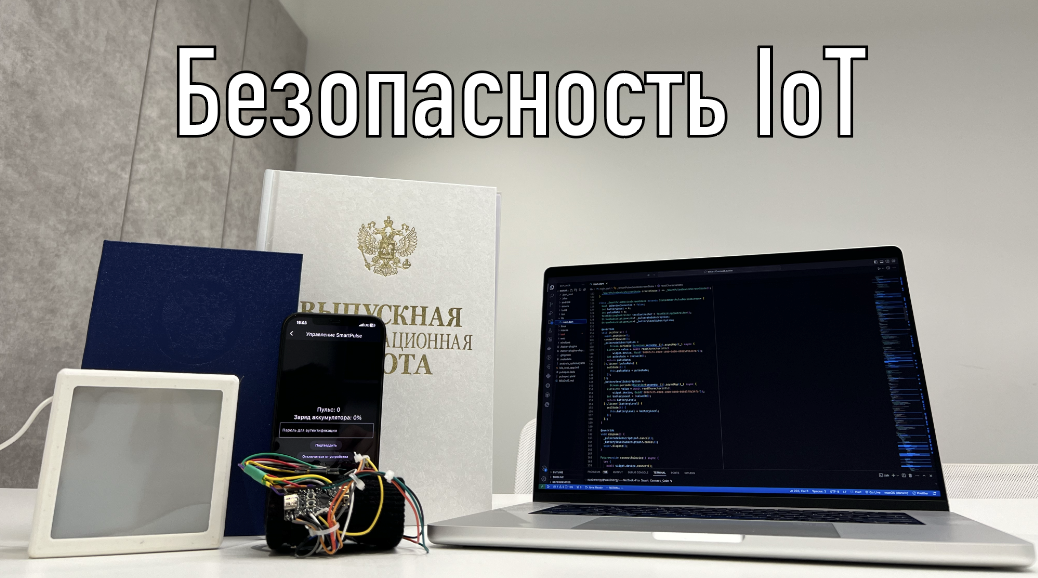

Диплом специалиста ИБ. Часть №1 — Методика обеспечения безопасности устройств Интернета вещей

Привет, Хабр! Так вышло, что я заканчиваю университет в феврале 2024 года (направление 10.05.01 «Компьютерная безопасность» является специалитетом, поэтому студенты выпускаются традиционно зимой после 5,5 лет обучения). Соответственно, уже в прошедшем 2023 году передо мной, как и перед моими...

Оценка технического долга: метрики дефектов ИБ для команд разработки

Всем привет! Меня зовут Анастасия Арсеньева, я аналитик данных в Swordfish Security. Наша команда разрабатывает модуль визуализации метрик DevSecOps в рамках развития платформы AppSec.Hub. В предыдущих статьях мы говорили об оценке рисков ИБ, подходе Shift Left, обработке уязвимостей, проекции DORA...

Чего ждать от SIEM-систем на горизонте нескольких лет

Свою первую SIEM-систему я внедрял в 1998-99-х годах (сам термин Gartner ввел только в 2005 году), и тогда от этого класса продуктов ожидать многого было сложно: они собирали события безопасности от систем обнаружения вторжения и сканеров уязвимостей и коррелировали их, снижая тем самым число...

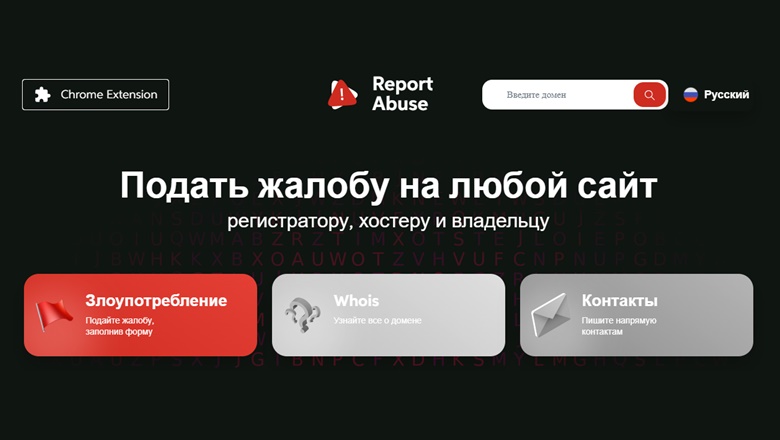

Как пожаловаться на любой сайт в интернете

В наше время цифровизации интернет проник во все сферы нашей жизни. Если посмотреть в отчете в телефоне сколько времени я провел в нем... кажется большая часть жизни проходит онлайн. Как по мне это печально, но я себя оправдываю тем, что моя работа связана с интернетом. (вы также?) Каждый день, как...

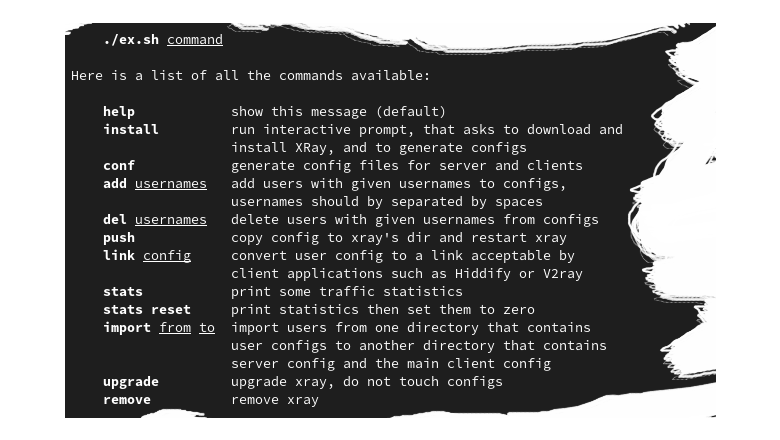

Как стать VPN провайдером за один вечер

Рассказываю о своём опыте использования Xray (с протоколом VLESS-Reality) - одного из лучших решений для преодоления интернет-цензуры на сегодняшний день. Я потратил много времени на то, чтобы разобраться с ним - теперь вам достаточно одного вечера, чтобы поднять свой сервер на несколько десятков...

Security Week 2406: множество уязвимостей в VPN-сервере Ivanti

1 февраля компания Ivanti объявила о закрытии нескольких уязвимостей в продуктах Ivanti Connect Secure и Ivanti Policy Secure. Это была бы рутинная новость, если бы не сложности, с которыми столкнулся разработчик этого решения для удаленного доступа к корпоративным ресурсам. Между тем две...

Security code review. Подходы и инструменты AppSec инженера

Для поиска уязвимостей в приложениях существует множество инструментов. SAST, DAST, IAST, SCA помогают в этом процессе, но часто не покрывают целые категории уязвимостей. Часть уязвимостей эффективнее искать в коде во время ручного ревью и пентеста. В этой статье остановимся на ревью кода. Читать...

Топ самых интересных CVE за январь 2024 года

Всем привет! Первый месяц года выдался богатым на любопытные CVE. Так, шуму наделала критическая уязвимость в Jenkins, к которой быстро опубликовали ворох эксплойтов. Также засветились CVE на GitLab на запись произвольных файлов и RCE в продуктах Cisco с потенциальным root-доступом. Критическими...