Как шутят математики. Решение второго шифра Олама

В предыдущей статье я писал о дешифровке первого шифра Олама и некоторых особенностях юмора в продуктовой команде Манхэттенского проекта. В этом материале речь пойдёт о вскрытии второго шифра Олама. Напомню, что первый шифр представлял собой простой одноалфавитный шифр замены. Он был зашифрован в...

Таинственные EASM и где они обитают. Часть 3. Где ты?

В заключительной части исследования эксперты СайберОК сравнивают предоставление информации ASM-системами с точки зрения пользователя. Прочитать первую часть можно тут, а вторую тут. Читать далее...

Как спасти свои данные и бизнес от хакеров (и собственных коллег)

За 20 лет в IT я много раз видел, как компании и рядовые пользователи теряют данные и несут серьезные убытки. Можно ли этого избежать? В большинстве случаев да. Сегодня расскажу, как компании расстаются с важной информацией и деньгами из-за хакеров, а также дам подробный чек-лист по организации...

Check Point Quantum R81.20 (Titan) Release. Возможности и изменения Gaia OS

В ноябре 2022 года компания Check Point представила релиз новой версии операционной системы Gaia OS, которая получила название R81.20 Titan. Помимо всех функций и исправлений предыдущих версий, операционная система обзавелась новыми возможностями, которые сочетают в себе использование технологии...

Групповые P2P-чаты и первый мессенджер без ID

Схема маршрутизации по протоколу SimpleX Messaging Protocol (SMP) напоминает луковую маршрутизацию Недавно в списке защищённых мессенджеров появилось несколько интересных разработок. Среди них первый распределённый групповой P2P-чат Quiet и первый мессенджер без использования идентификаторов...

Опыт использования трех уровней защиты технологии акустической заморозки. Патентная. Техническая. Отсутствие публикаций

Делимся опытом защиты свой разработки. Опыт не универсален. Кому-то подойдет, а кому-то нет. Крупные корпорации рассчитывают на суды. И на свои бюджеты на суды. А если ты не корпорация? Тогда ищи другие пути. Читать далее...

Удобство и/или безопасность? Tinkoff edition

Вы приходите домой и открываете почтовый ящик. Одновременно с этим на 5 минут открывается сейф у вас в доме. Удобно? Возможно, в некоторых случаях, да. Очевидно и интуитивно? Каждый решит в своём случае. Читать далее...

Чтение на выходные: «Взломать всё. Как сильные мира сего используют уязвимость систем в своих интересах» Брюса Шнайера

Брюс Шнайер — эксперт по кибербезопасности и преподаватель Гарварда. Обычно мы пишем про изобретения, но сегодня — про изобретательность. Чтение на этот раз будет о хакерском мышлении и может даже чуточку научит мыслить как жулик. Но не преступления ради, а для того, чтобы понять как именно слабые...

Разработка и применение систем разграничения доступа на базе атрибутов

Привет! Меня зовут Михаил, в Positive Technologies я руковожу бэкенд-разработкой метапродукта MaxPatrol O2. В этой статье я расскажу, зачем нам в компании понадобилось разграничение доступа на основе атрибутов. Его еще называют ABAC (attribute-based access control). Рассмотрим, чем ABAC отличается...

ИБ и ИТ, давайте жить дружно. Вот как это возможно

Безопасность во многих компаниях стоит особняком. Вместо того чтобы беспокоиться о качестве вашего продукта, безопасники твердят о ГОСТах и ISO, о разных сертификациях и авторизационных протоколах — вещах важных, но вне фокуса основного архитектора. При этом их деятельность «подрывает»...

Фишинговая атака в Angara Security: расследование инцидента

Никита Леокумович, руководитель отдела реагирования и цифровой криминалистики Angara SOC, поделился опытом, как «невинное» письмо из «отдела кадров» может привести к серьезным последствиям для компании. Среди киберпреступлений фишинг - это наиболее распространенный тип атаки для получения учетных...

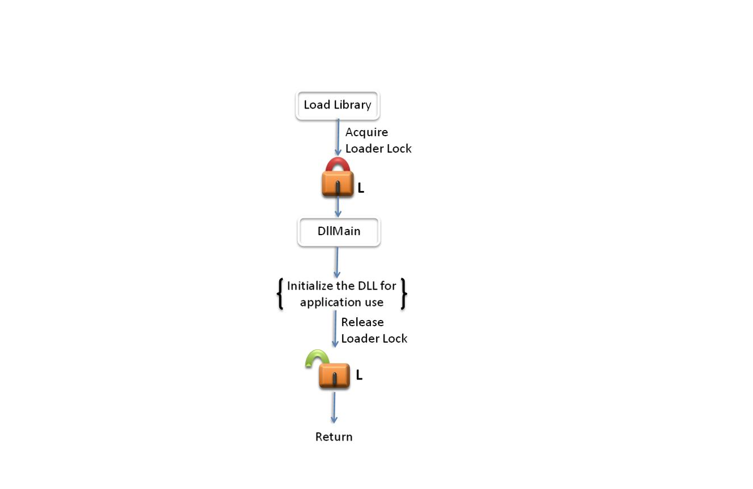

[Перевод] Perfect DLL Hijacking. Разбор техники

Привет, Хабр, на связи лаборатория кибербезопасности компании AP Security! В статье речь пойдет о такой технике, как DLL Hijacking, а именно как это работает от А до Я. DLL Hijacking - это техника, позволяющая внедрять сторонний код в легитимный процесс (EXE), обманывая его загрузкой неправильной...

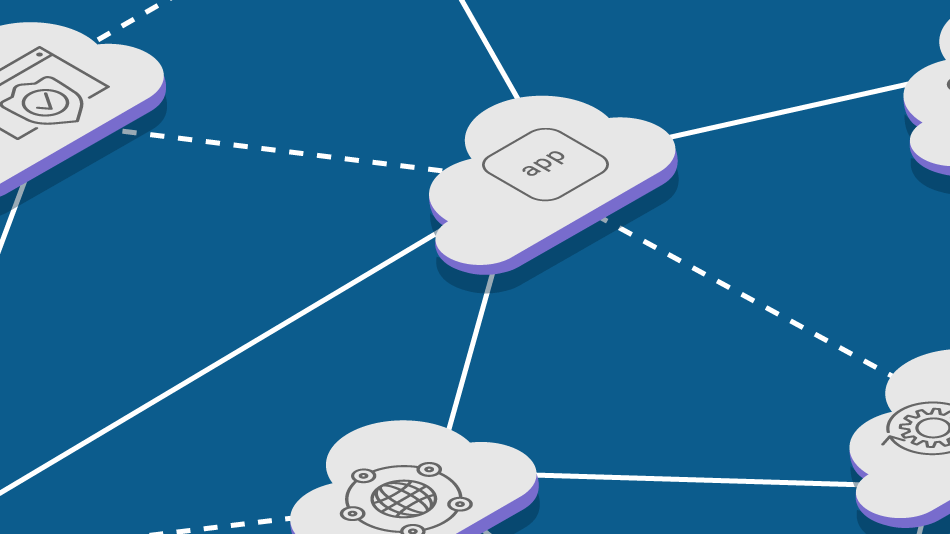

Web Application and API Protection (WAAP): эволюция WAF (Web Application Firewall)

WAAP (Web Application and API Protection) является брандмауэром веб-приложений следующего поколения WAF (Web Application Firewall). Термин впервые начал использовать Gartner для описания защиты современных, постоянно меняющихся web-сервисов. Так как в мире CI/CD, динамики и API first компаний,...

Тинькофф банк вернул 200 тысяч. Это был не дипфейк

В прошлом посте я поделился историей, как мошенник подтвердил мою личность в банке. Как выяснилось, запрошенный видео-звонок с мошенником не состоялся! А доступ к личному кабинету открылся в результате технической ошибки сотрудника банка. Мошеннику удалось заменить номер телефона и вывести часть...

Это не игрушки. Game vulnerabilities как угроза для работодателя

Баги и уязвимости в компьютерных играх встречаются часто, особенно если они вышли давно. И это логично: разработчикам выгоднее вкладываться в новые проекты. В итоге любимые игры постепенно превращаются в плацдарм для хакинга. Под прицел попадают все: сами разработчики, пользователи и даже их...

Privacy Day 2024: слежка за журналистами и блокировка VPN-сервисов

НАСТОЯЩИЙ МАТЕРИАЛ (ИНФОРМАЦИЯ) ПРОИЗВЕДЕН И (ИЛИ) РАСПРОСТРАНЕН ИНОСТРАННЫМ АГЕНТОМ «РОСКОМСВОБОДА» ЛИБО КАСАЕТСЯ ДЕЯТЕЛЬНОСТИ ИНОСТРАННОГО АГЕНТА «РОСКОМСВОБОДА». 18+ 29 января в формате онлайн, с подключением экспертной площадки из Казахстана, состоялась конференция Privacy Day 2024. Мероприятие...

Интеграция Континент 4.1.7 и Kaspersky Unified Monitoring and Analysis Platform

В данной статье мы с вами подробно рассмотрим процесс интеграции логов событий межсетевого экрана последней версии Континент 4.1.7 от вендора Код Безопасности и решения класса SIEM компании Kaspersky: KUMA. Читать далее...

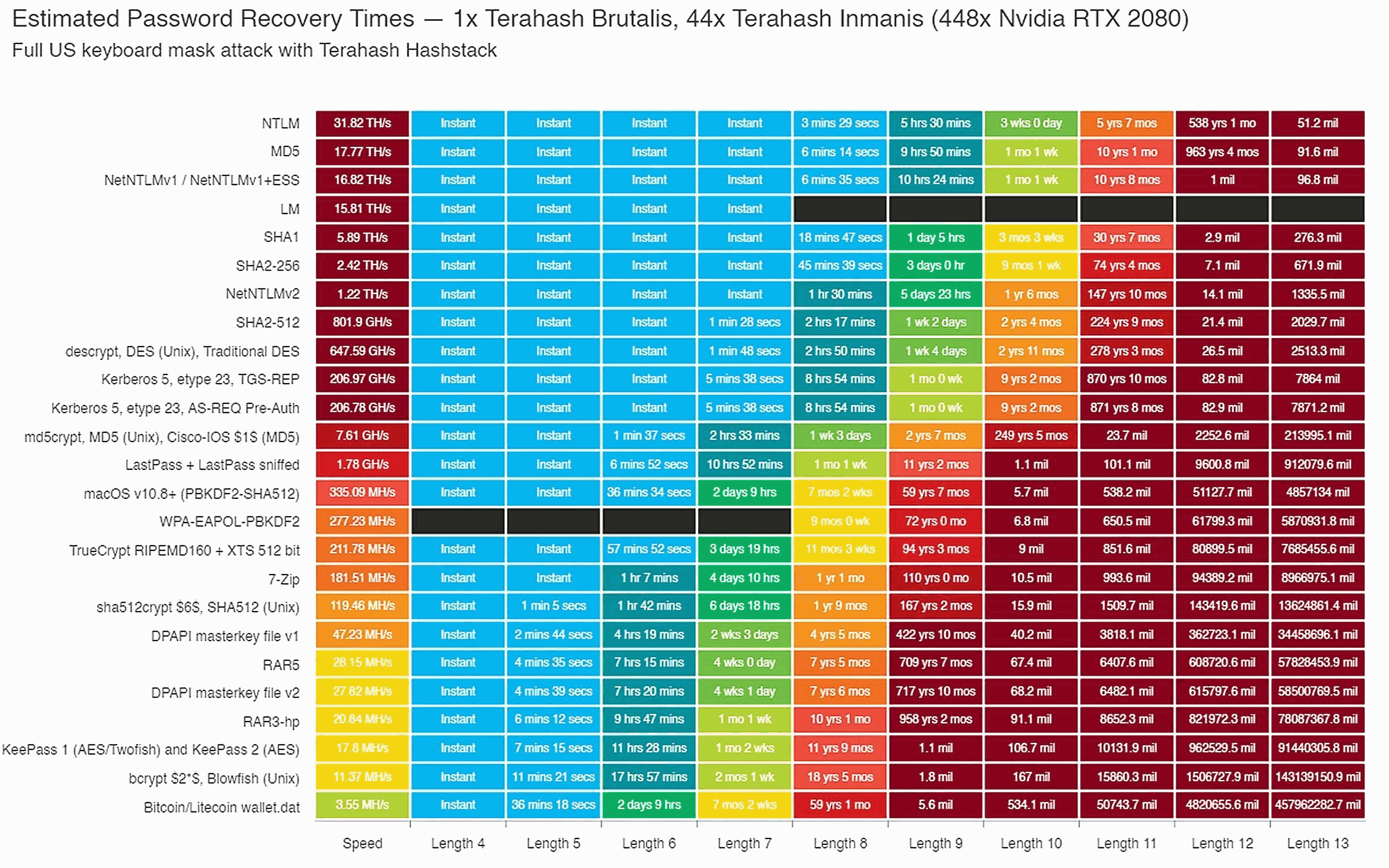

Хранение паролей: работа над ошибками

В предыдущей статье, я описал свой сетап хранения авторотационных данных (паролей). Многие эксперты изучили её и дали свои комментарии, - о том, где могут быть проблемы, о том, что можно упростить, и о том, что можно делать по другому. Но начнём мы с небольшого объяснения, почему система такая...