Разбираемся с новой уязвимостью Android-библиотеки Jetpack Navigation: как открыть любой фрагмент из вашего приложения?

Всем привет! На связи эксперты из Стингрей Технолоджиз – Юрий Шабалин, Веселина Зацепина и Игорь Кривонос. Недавно специалисты из компании Positive Technologies нашли серьезную проблему безопасности в популярной библиотеке для навигации в приложениях Android – Jetpack Compose Navigation. Эта...

Строим свой PAM на основе Teleport

На связи команда Безопасности Wildberries – сегодня расскажем, как построить PAM на основе Teleport. Эту статью по мотивам нашего доклада на PHDays для вас подготовили руководитель департамента информационной безопасности и противодействия мошенничеству Wildberries Антон Жаболенко и руководитель...

Реализация сервиса сканирования на основе OWASP ZAP

Для защиты цифровых активов организаций важно оперативно выявлять и устранять уязвимости. Инструменты оценки уязвимостей автоматизируют этот процесс, позволяя эффективно находить слабые места в системах и приложениях. Привет! Меня зовут Никита, я занимаюсь информационной безопасностью в RuStore....

Полное руководство по Suricata: основы и важные команды

Введение Suricata — это многофункциональная и мощная система обнаружения вторжений в сеть (IDS), система предотвращения вторжений (IPS) и инструмент мониторинга сетевой безопасности (NSM). Разработанная Фондом открытой информации безопасности (OISF), Suricata известна своей высокой...

Как защитить своего бота на базе LLM (ChatGPT) от взлома?

Как гарантировано защитить своего бота на ChatGPT от взлома его системной роли? В статье предлагается один из подходов, который может защитить бота на базе любой LLM. В итоге бот ни при каких обстоятельствах не должен раскрыть пользователю свою системную роль и не говорить на темы, которые мы...

Профиль защиты ЦБ РФ и мобильные приложения: разбираемся, как соответствовать

Всем привет! На связи Юрий Шабалин, генеральный директор «Стингрей Технолоджиз». Вообще я сторонник технических материалов, статей с примерами кода или разбором технологий, но сегодня речь пойдет о другом. Меня всегда интересовало, почему в требованиях регуляторов в области ИБ не указываются...

Фокус на безопасность мобильных приложений

Всем привет! На связи Юрий Шабалин, генеральный директор “Стингрей Технолоджиз”. Недавно я проводил вебинар для новых сотрудников компании, в котором рассказывал про проблемы безопасности мобильных приложений, а именно, почему важно их защищать, какие особенности встречаются при разработке и...

Атакуем коллег через токсичные ярлыки ”pdf” и Web-приложения. Часть 2

Хабр, приготовься, рыбалка началась! Для тех кто не в лодке, в предыдущей части мы составили методологию и выбрали инструменты для проведения нестандартных фишинг-учений, чтобы проверить сотрудников нашей компании. В результате мы разработали стратегию полноценной тренировочной APT-атаки. Сегодня...

Обзор K8s LAN Party — сборника задач по поиску уязвимостей в кластере Kubernetes прямо в браузере

Я продолжаю тестировать инструменты, которые помогают научиться защищать кластеры Kubernetes. На этот раз взглянем на продукт от разработчиков из компании Wiz Research — Kubernetes LAN Party, челлендж по выполнению CTF-сценариев. Выход инструмента был приурочен к прошедшей в марте этого года...

Ландшафт угроз информационной безопасности последних лет. Часть 1

Начнем с определения угроз. Кому-то из круга читателей это будет излишним, но пусть здесь полежит – вдруг пригодится. Итак, угроза – это всевозможные действия или события, которые могут вести к нарушениям информационной безопасности, что может привести к нанесению ущерба или нарушению чьих-либо...

Игра в безопасность Android-приложений

Давайте в общих чертах рассмотрим вопросы взлома и защиты Android-приложений. В рамках статьи нас интересуют сами процессы взлома и защиты, а не конкретные методики работы с конкретными инструментами. Поэтому разберёмся с этими процессами и постараемся сделать выводы. Чтобы читать было интереснее,...

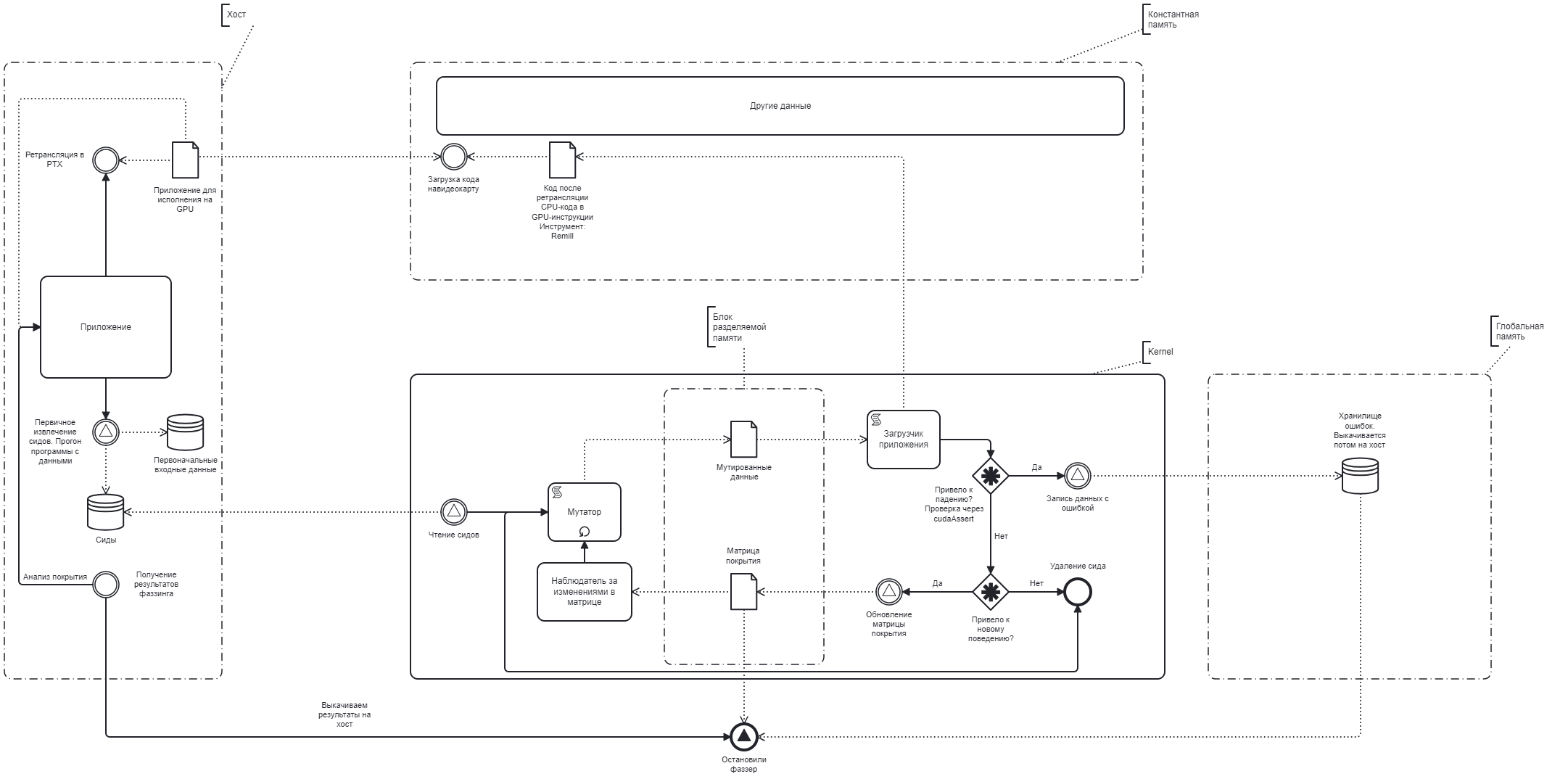

Часть 1. GPU-Based Fuzzing. Что за зверь такой?

Всем привет! При изучении темы фаззинг-тестирования всегда возникает вопрос, насколько сильно можно увеличить количество выполнений приложения в секунду. Иначе говоря - как ускорить фаззинг? В последнее время одно из популярных направлений - искусственный интеллект, его создание и обучение. Лично я...

Развертывание защищенного dev кластера bitnami/kafka в k8s с помощью helm

Всем привет. На этот раз хотел бы поделиться материалом, связанным непосредственно с devops работой. Недавно возникла потребность раскатить kafka кластер в kubernetes. В ходе развертывания возникло очень много сложностей, встречено множество подводных камней, и, естественно, в большинстве случаев...

Стажёры рулят или Почему не надо бояться доверять молодым сотрудникам

Боитесь стажёров? Не хотите тратить своё время на обучение начинающих специалистов? Задач много, а специалистов по ИБ мало? Делюсь опытом построения стажёрского конвейера на базе SOC. Может, это решит ваши проблемы. Многие российские современные IT-компании имеют стажёрские программы. Я знаком с...

Кто такие специалисты по безопасной разработке и где на них учиться

Привет, Хабр! В этой статье мы разберемся, кто такой специалист по безопасной разработке, какие требования к нему предъявляют работодатели, сколько специалисты этой профессии сегодня зарабатывают и куда можно пойти учиться на AppSec-специалиста. Давайте знакомиться! Меня зовут Света Газизова, и я...

Магия вне Хогвартса: как повышать ИБ-грамотность сотрудников

Сумрачная картинка: большое помещение, мало света. Стол и рядом стул, на котором сидит человек. Он работает за ноутбуком. Чувствую его усталость: он сегодня уже долго работает. Его что-то отвлекает: письмо. Электронное письмо. Он нажимает на ссылку, но ничего не появляется на экране. Всё в порядке....

Токены. От появления до продвижения в Active Directory

О токенах, используемых в операционных системах семейства Windows слышали многие, ведь они являются важным звеном, участвующим в контексте безопасности всей операционной системы. Данная статья является результатом моих наработок о токенах. В ходе написания данного материала я ставил перед собой...

Безопасность CI/CD. Часть 2. Давайте рассмотрим как защитить ваши пайплайны

Приветствую, читатели! Меня зовут Моисеев Андрей, в ИБэшечке я уже в совокупности более 5 лет, а сейчас работаю DevSecOps в компании Bimeister. За время своей рабочей деятельности у меня получилось сформулировать некоторые полезные паттерны безопасности, которыми я хотел бы поделиться. Если вы...