2. FortiAnalyzer Getting Started v6.4. Подготовка макета

Приветствуем на втором уроке курса FortiAnalyzer Getting Started. Сегодня мы поговорим про механизм административных доменов на FortiAnalyzer, также обсудим процесс обработки логов — понимание принципов работы данных механизмов необходимо для первоначальных настроек FortiAnalyzer. И после этого мы...

2. UserGate Getting Started. Требования, установка

Здравствуйте, это вторая статья о NGFW решении от компании UserGate . Задача данной статьи заключается в том, чтобы показать, как установить межсетевой экран UserGate на виртуальную систему (буду использовать программное обеспечение виртуализации VMware Workstation) и выполнить его первоначальную...

[Перевод] C++: Коварство и Любовь, или Да что вообще может пойти не так?

“C позволяет легко выстрелить себе в ногу. На C++ это сделать сложнее, но ногу оторвёт целиком” — Бьёрн Страуструп, создатель C++. В этой статье мы покажем, как писать стабильный, безопасный и надежный код и насколько легко на самом деле его совершенно непреднамеренно поломать. Для этого мы...

Опасность при настройке SSL VPN на FortiGate

По информации SAM Seamless Network более 200 тысяч компаний, в которых используется SSL VPN с настройкой «из коробки», уязвимы к атакам типа MitM. Злоумышленники при подключении могут предоставить действующий SSL сертификат и обманным путем подключиться к корпоративной сети компании. Под катом...

1. FortiAnalyzer Getting Started v6.4. Введение

Здравствуйте, друзья! Мы рады вас приветствовать на нашем новом курсе FortiAnalyzer Getting Started. На курсе Fortinet Getting Started мы уже рассматривали функционал FortiAnalyzer, но прошлись по нему довольно поверхностно. Сейчас я хочу более подробно рассказать про этот продукт, про его цели,...

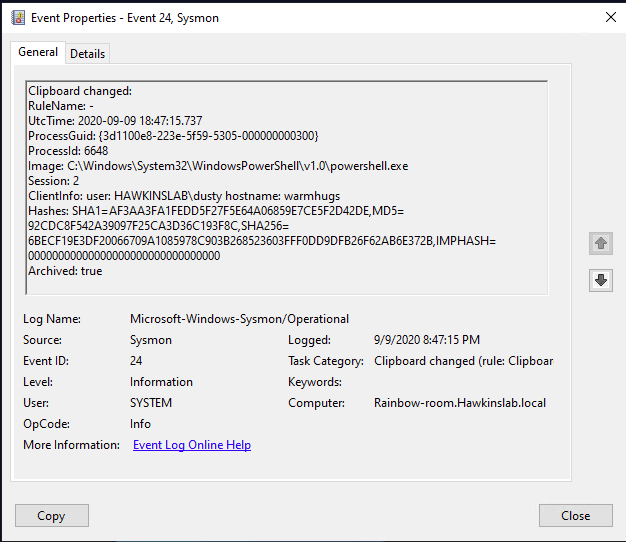

Sysmon теперь может записывать содержимое буфера обмена

О релизе 12 версии Sysmon сообщили 17 сентября на странице Sysinternals. На самом деле в этот день вышли также новые версии Process Monitor и ProcDump. В этой статье я расскажу о ключевом и неоднозначном нововведении 12 версии Sysmon — типе событий с Event ID 24, в который логируется работа с...

От Threat Modeling до безопасности AWS: 50+ open-source инструментов для выстраивания безопасности DevOps

Привет, Хабр! Я консультант по информационной безопасности в Swordfish Security по части выстраивания безопасного DevOps для наших заказчиков. Я слежу за тем, как развивается тенденция развития компаний в сторону DevSecOps в мире, пытаюсь транслировать самые интересные практики в русскоговорящее...

Безопасность npm-проектов, часть 2

Безопасность npm-проектов, часть 2 Всем привет! В прошлых постах мы поговорили о том, как команда npm обеспечивает безопасность, а также начали рассматривать инструменты, помогающие нам повысить безопасность проектов. Я хочу продолжить разговор и рассмотреть следующий набор полезных инструментов....

2. Group-IB. Комплексная защита сети. Архитектура TDS

Добрый день, коллеги! Продолжаем цикл статей, посвященный решениям информационной безопасности от компании Group-IB. В предыдущей статье мы кратко осветили комплексное решение для защиты от сложных киберугроз от компании Group-IB. Данная публикация будет посвящена модулю Threat Detection System...

Реагирование на киберинциденты: 5 правил разработки плейбуков

Вопрос разработки и приготовления плейбуков по реагированию на инциденты сейчас очень активно обсуждается и порождает разное количество подходов, поиск баланса в которых крайне важен. Должен ли плейбук быть очень простым («выдернуть шнур, выдавить стекло») или должен давать возможность оператору...

Типа отказ в обслуживании: как прогрессирует DDoS

Старый, добрый DDoS… Мы каждый год анализируем, как меняется этот сегмент киберпреступности, и по итогам прошлого и начала этого года видим, что количество таких атак выросло более чем в 1,5 раза. За это время злоумышленники значительно нарастили мощность атак и сменили тактику. А кроме того, DDoS...

Видеозаписи докладов онлайн-конференции Product Security Trends 2020

Привет, Хабр! Мы в Wrike TechClub решили устроить несколько онлайн-встреч по информационной безопасности. Первая из них прошла в минувший вторник и вызвала большой интерес в сообществе. Мы получили много заявок на доклады и почти 500 зарегистрировавшихся. Пришлось расширить привычный формат митапа...

Как сэкономить время и силы на внедрении стандартов безопасной разработки с помощью OWASP SAMM

5 марта 2020 года в офисе OZON прошёл очередной митап Московского отделения сообщества OWASP. Кажется, что получилось здорово, а краткий отчёт с материалами встречи был недавно опубликован на Хабре. В этом же посте представлен доклад oxdef. Продолжая серию экспресс-докладов про проекты OWASP,...

Тренды продуктовой безопасности 2020. Бесплатный онлайн-митап 21 апреля

Поговорим о новых трендах, подходах инструментах и вызовах, которые возникают перед отделами информационной безопасности сегодня. Хранение данных в облаках, работа с третьесторонними вендорами и решениями, автоматизация security review в условиях непрерывной разработки и релизного процесса и многое...

TS Total Sight. Средство сбора событий, анализа инцидентов и автоматизации реагирования на угрозы

Добрый день, в прошлых статьях мы познакомились с работой ELK Stack. А теперь обсудим возможности, которые можно реализовать специалисту по ИБ в использовании данных систем. Какие логи можно и нужно завести в elasticsearch. Рассмотрим, какую статистику можно получить, настраивая дашборды и есть ли...

Кибермишени 2019 как тренды 2020 – статистика Solar JSOC

Каждый год мы фиксируем рост количества киберинцидентов: хакеры придумывают новые инструменты или модифицируют уже имеющиеся. Каким был 2019? На первый взгляд, без неожиданностей: объем инцидентов вырос на целых 30% и составил более 1,1 млн случаев. Но если копнуть глубже, то становится очевидно: в...

Токсичные ярлыки в Windows: старый артефакт, не забытый хакерами, но частично забытый криминалистами

В одной из прошлых статей мы рассказывали о таком криминалистическом артефакте, как Windows 10 Timeline, об утилитах для его анализа и о том, какие сведения из него можно извлечь при расследовании инцидентов. Сегодня мы поговорим о ярлыках Windows. Игорь Михайлов, специалист Лаборатории...

Write-up CTFZone Quals 2019: Chicken

Несмотря на перенос конференции OFFZONE 2020, финалу соревнований CTFZone быть! В этом году он впервые пройдет в онлайн-режиме и будет активно транслироваться в социальных сетях. О подробностях мы объявим позже, а пока предлагаем изучить райтап веб-таска с отборочного этапа. Разбор решения нам...