Шифруем все: 5 надёжных инструментов для защиты данных

Безопасное хранение персональной информации в нашем мире — очень актуальный вопрос. У многих из нас на носителях есть то, что требуется защищать от посторонних рук и глаз. Пароли, документы, фото и т. п. — всё это нужно хранить в укромном месте. Для защиты уже давно разрабатывают протоколы...

Мобильные суперприложения выгодны корпорациям, но это кошмар для простых людей

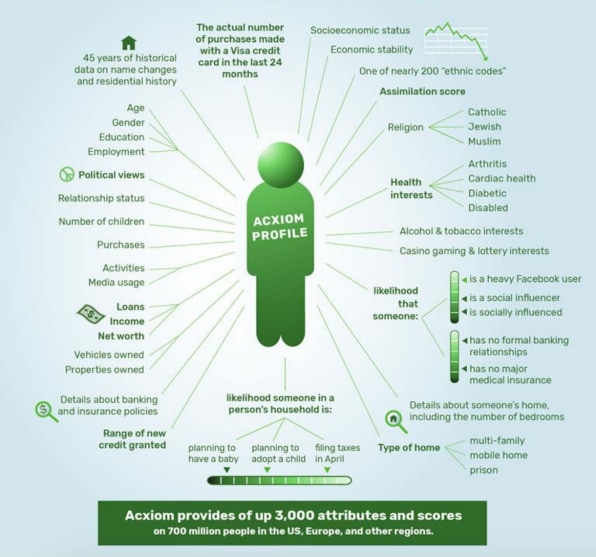

Профиль личности в агрегаторе Acxiom включает 10 000 аттрибутов. База 3,5 млрд человек. Данные поступают от мобильных приложений и соцсайтов, источник Суперприложение (super-app, суперапп) по определению — это мобильное или веб-приложение, которое предоставляет множество услуг, включая оплату и...

Самые громкие атаки и наиболее заметные утечки

Друзья! На связи Роман Резников и исследовательская группа департамента аналитики ИБ Positive Technologies. Продолжаем делиться с вами информацией об актуальных киберугрозах. Сколько бы я ни изучал мир информационной безопасности, не перестаю удивляться. Не стоит на месте научная хакерская мысль. И...

«Берегите платье снову, а персональные данные смолоду»: рассуждения и советы по цифровой гигиене

Всем привет! Меня зовут Андрей, я специалист по информационной безопасности в Selectel. За время своей работы я понял, что часто люди используют правила цифровой гигиены в профессиональной деятельности, но совсем забывают про них в обычной жизни. По данным компании RTM Group, за 2021 год в России...

Как мы обезличиваем ПДн, сохраняя их смысл и качество. Чтобы тестовый стенд был полезным, будто там данные с прода

Год назад мы выпустили «Маскировщик» — промышленный софт, который обезличивает персональные данные, сохраняя их качество и смысл. То есть гендерный баланс; социально‑демографическую структуру; родственные связи; страну и оператора в телефоне; валидность паспортов, ИНН, СНИЛС. В общем, «Маскировщик»...

Что вы могли не знать о продуктовом дизайне в B2B

Как делать дизайн для бизнеса и больших корпораций по всему миру? В чем его отличие от дизайна для В2С? Какие есть особенности? В чем сложности работы и подводные камни? И может ли В2В быть интереснее и увлекательнее B2C? Я заметила, что статей и выступлений о дизайне в В2С намного больше. Даже...

ГОСТ 57580: как финансовым компаниям защищать критические данные

Сегодня обсудим нюансы работы с критически важными данными финансовых организаций: — какие стандарты регулируют применение средств защиты информации; — как банки могут хранить и передавать данные, минимизируя риски; — на что обратить внимание, работая с облаком. Поделимся собственным опытом...

«Пофиксил две своих проблемы, а вылезло еще шесть». Честные кейсы наших IT-стажеров

«На стажировке не дают реальных задач», «Тебя и близко к реальному проекту не подпустят!», «Лидам некогда с тобой нянчиться: ошибешься — и на выход!», «Даже если возьмут в штат, все равно будешь „принеси-подай”». Так многие думают про стажировки в IТ-компаниях. Чтобы развеять стереотипы, мы...

Приложение Getcontact светит вашими персональными данными, даже если вы им никогда не пользовались

Getcontact — мобильное приложение, позиционирующее себя как менеджер звонков и блокировщик спама. Появилось в конце 2017-го и стремительно взлетело на первые места магазинов приложений. Создатели сервиса оценивают свою аудиторию в 400+ миллионов пользователей. Приложение декларирует, казалось бы,...

Общая политика бренда Toyota Motor в области защиты и сохранения конфиденциальности данных. Недавняя утечка

Здравствуй, Хабр! Я бы хотел затронуть одну из самых узнаваемых марок автомобилей в мире - Toyota. С этой компанией мы знакомы уже с 1933 года, и за это время она завоевала всеобщее признание и доверие. Однако в середине апреля этого года появились слухи о возможной утечке персональных данных...

Больше не значит лучше: адекватный класс СКЗИ для бизнеса

Всем привет, меня зовут Василий Степаненко, и теперь я работаю в НУБЕС. Эта статья для тех, кто любит “перебдеть”, и все информационные системы, в которых производится обработка персональных данных, категорировать по максимальному уровню защищенности, т.е. УЗ-1. Конечно же бывают случаи, когда...

А у вас в окнах дырки! Пентесты Windows-приложений: кейсы, инструменты и рекомендации

Привет, Хабр! Меня зовут Василий Буров, я — Senior Testing Engineer в департаменте Security Services «Лаборатории Касперского» и в общей сложности более 20 лет тестирую программное обеспечение. В том числе занимаюсь анализом защищенности информационных систем, то есть тестированием на...

Берегитесь хакеров-недоучек: советы на примере реальной кибератаки

Привет всем пытливым умам многоуважаемого Хабра! В этой статье мы расскажем об атаке скрипт-кидди (низкоквалифицированных хакеров с ограниченными знаниями и способностями) на IT-инфраструктуру одной из российских компаний. Мы с коллегами из «Информзащиты», безусловно, выручили пострадавших, но...

Что делать, если вы не согласны на обработку ваших персональных данных?

Привет, Хабр! Меня зовут Татьяна Никонорова, я работаю ведущим консультантом по ИБ и занимаюсь разработкой организационно-распорядительных документов. Проще говоря, перевожу со сложного юридического языка на понятный русский -)) Когда я говорю, что занимаюсь защитой персональных данных, один из...

Compliance-дайджест: что изменилось в ИБ-законодательстве в апреле

В свежем выпуске нашего дайджеста расскажу о новостях из мира ИБ-комплаенса. Что меняется в области контроля за обработкой персональных данных? Как будут обеспечивать безопасность финансовых сервисов с помощью технологии цифровых отпечатков устройств согласно новому стандарту ЦБ РФ? Какие изменения...

Privacy Day 2023: приватность во время кризисов и рост утечек данных

Читайте об опыте стран евразийского региона, русском парадоксе приватности, а также интервью с писателем-фантастом Cory Doctorow и директором по исследованиям OONI Maria Xynou. Делимся с вами итоговым материалом с выводами и выдержками с прошедшей Международной конференции Privacy Day 2023. Это...

Разглашение ПДн Роскомнадзором?

Сегодня поговорим о качестве открытых данных Роскомнадзора на примере набора данных "Реестр операторов, осуществляющих обработку персональных данных". Данный набор как предполагается должен содержать общедоступную информацию об операторах ПДн. Попробуем понять, какие проблемы имеются у данного...

Не шути с ChatGPT. Как хайповая нейросеть может применяться в кибератаках и изменить ИБ

Пожалуй, все уже набаловались с ChatGPT, так что пришла пора поговорить о ней максимально серьезно. Технологии искусственного интеллекта влияют на все сферы нашей жизни, включая кибербезопасность – а значит и та самая нейросеть может как применяться для целевых атак и компрометации, так и помогать...