Атаки на контейнерные системы и композиция данных для их обнаружения

Введение В последние годы контейнеризация и контейнерные системы стали конкурентной альтернативой виртуализации и виртуальным операционным системам, поскольку контейнерные системы предлагают более рациональный подход к использованию вычислительных ресурсов. Это достигается за счёт упаковки в образ...

Цена «мусорных» логов: Как некачественная информация чуть не привела к провалу

Когда данные врут или молчат: Как мы вытаскивали расследование атаки из трясины плохих логов, и почему вам стоит проверить свои прямо сейчас. Читать далее...

Сканнер уязвимостей rkhunter. Базовое сканирование rkhunter + базовая настройка программы

В моей сегодняшней статье я затрону простейший пример использования и настройки сканера rkhunter И для любителей писать гневные коментарии я скажу одно - я публикую только те примеры, которые я сам лично пробую на практике, то есть я делюсь своим опытом установки, использования и настройки ПО, не...

Просто о сложном: зачем нужны Kube-Audit логи и как с ними подружиться

Популярность облачных платформ и контейнеров растет с каждым днем. Вместе с этим появляется необходимость в активном контроле и защите используемых решений. Есть много инструментов, которые могут сделать работу в K8s безопасной, а процессы — прозрачными и эффективными. Но в статье поговорим о самом...

Техподдержка 2.0: пробуем новый подход

Всем привет! На связи Александр Грачев, заместитель директора сервисного центра компании Positive Technologies. Мы в компании долгое время жили с пониманием, что, если что-то принято, значит, так правильно. Мы использовали классический подход, в котором обязательно должна быть первая линия саппорта...

Экспертиза под микроскопом [Оголяемся технологически. MaxPatrol SIEM]

Привет! На связи руководитель экспертизы MaxPatrol SIEM Кирилл Кирьянов и старший специалист группы обнаружения APT-атак Сергей Щербаков. В одной из прошлых статей нашего цикла мы говорили про нормализацию и обогащение как первые шаги в работе с любым событием в SIEM-системе. Сегодня зайдем чуть...

Активоцентричность и хранение данных [Оголяемся технологически. MaxPatrol SIEM]

Привет! Меня зовут Иван Прохоров, я руководитель продукта MaxPatrol SIEM. Мы продолжаем наше технологическое погружение в наш SIEM и сегодня расскажем об активоцентричности и хранении данных. А помогать мне в этом будет мой коллега, архитектор продукта MaхPatrol SIEM, Роман Сергеев. В прошлой...

Обеспечение безопасности на выделенных серверах: очистка следов с xDedic и специализированным батником

Храните ли вы важные данные на выделенных серверах? Узнайте, как обеспечить их безопасность с помощью двух мощных инструментов: xDedic Log Cleaner и «специализированный батник». Эта статья расскажет вам, как эти программы могут помочь в очистке следов вашей активности на сервере, обеспечивая вашу...

Как Wazuh помог наладить круглосуточный мониторинг и реагирование на ИБ-события

Представим ситуацию. Вы хотите выстроить процесс реагирования на ИБ‑инциденты в компании. Для этого нужно вовремя фиксировать атаки на вашу инфраструктуру. Вы решаете собирать логи и мониторить все, до чего можете дотянуться: хосты, межсетевые экраны, антивирусы, пользовательские устройства. Логов...

Один день из жизни специалиста технической поддержки

Привет! Меня зовут Александр Грачев, и я отвечаю за работу технической поддержки PT Sandbox — сетевой песочницы от Positive Technologies. Запросов всегда поступает много — коллеги из саппорта со мной согласятся. Например, за последние два года нами было обработано более 2000 тикетов, а сообщений в...

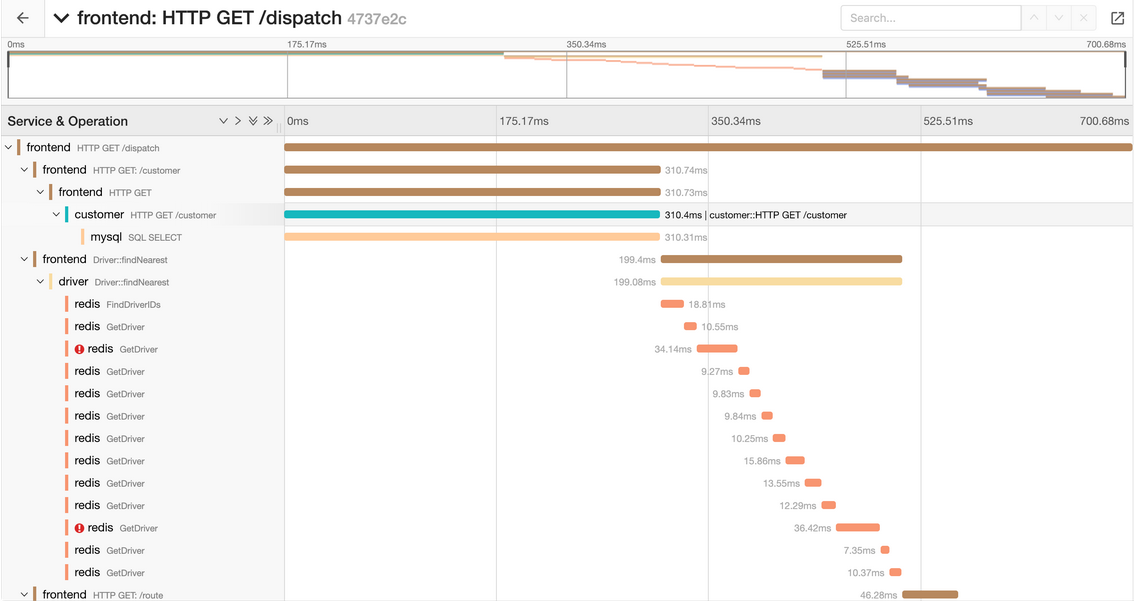

[Перевод] Как собирать данные в DevSecOps

Для успеха компании уже недостаточно, чтобы выпущенный продукт был «достаточно хорошим». Сегодня бизнесы должны предоставлять высококачественные цифровые сервисы, которые обладают не только высокой производительностью и степенью доступности, но и являются конфиденциальными и безопасными. Но как...

Настройка уровня журналирования в Zimbra OSE

Ранее мы уже рассказывали о том, как в Zimbra OSE организованы централизованные логи. Помимо единого лог-файла, расположенного /var/log/zimbra.log, Zimbra OSE также хранит логи в папке /opt/zimbra/log/. Именно в этой папке можно найти отдельные логи для различных узлов Zimbra. В зависимости от...

Как работать с логами Zimbra OSE

Логирование всех происходящих событий — одна из наиболее важных функций любой корпоративной системы. Логи позволяют решать возникающие проблемы, проводить аудит работы информационных систем, а также расследовать инциденты информационной безопасности. Zimbra OSE также ведет подробные логи своей...

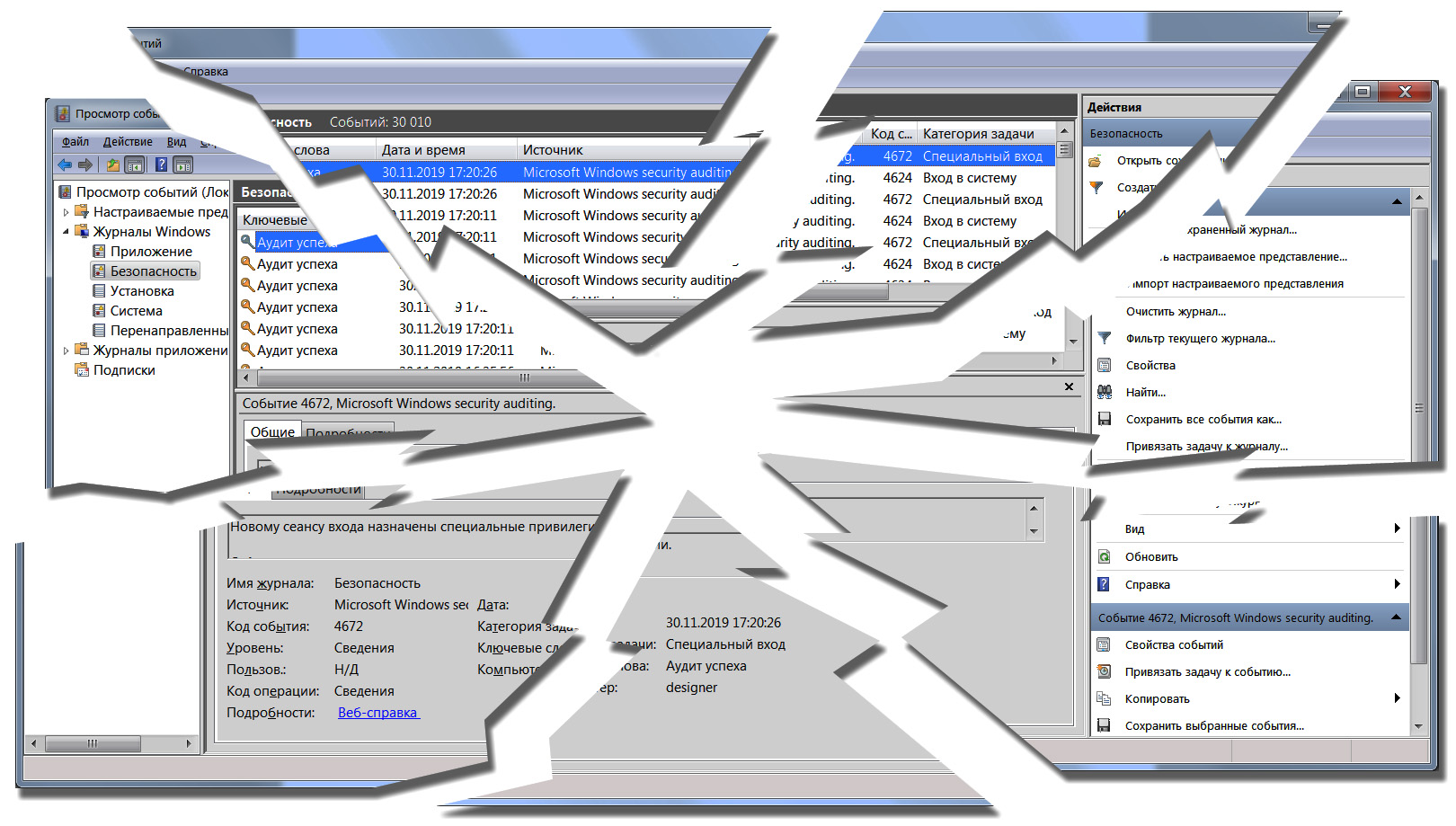

Работа с событиями аудита Windows – сбор, анализ, реагирование

Уважаемые друзья, в предыдущих публикациях мы говорили об основах информационной безопасности, законодательстве по защите персональных данных и критической информационной инфраструктуры, безопасности в кредитно-финансовой сфере, а также провели анализ основных стандартов по управлению рисками...

Windows vs Sysmon

На последней конференции ZeroNights, в ходе неформального общения со своими коллегами по цеху — инженерами систем мониторинга, нам был задан простой на первый взгляд вопрос — распространено мнение, что для полноценного мониторинга эндпоинта с ОС Windows необходимо использовать Sysmon, а так ли это?...

Проблемы в системе журналирования событий безопасности ОС Windows

В операционных системах семейства Windows реализована довольно неплохая система журналирования событий безопасности. О ней в различных публикациях и обзорах написано много чего хорошего, но эта статья будет про другое. Здесь мы поговорим о проблемах и недоработках в этой системе. Некоторые из...

[Перевод] Выход за пределы pod'а в Kubernetes через монтирование логов

Прим. перев.: Эта заметка была написана исследователем ИТ-безопасности из компании Aqua Security, специализирующейся на DevSecOps. Она является прекрасной иллюстрацией тех тонкостей в конфигурации Kubernetes, что важно всегда держать в голове, обслуживая кластеры в production. Конечно, если вы...