Открываем доступ к практическому курсу по работе с DLP-системой

Чисто практический пост. Не будем повторять известное про сложившуюся ситуацию, возможности попробовать новые форматы работы, про выделить время на учебу – вы сами знаете. Сразу к делу. Мы расчехлили наш курс для ИБ-аналитиков по работе с DLP-системой. Начинаем с понедельника, 6 апреля, и вплоть до...

Записки пентестера: карантин, удаленные сотрудники и как с этим жить

На фоне всеобщего карантина и перехода на удаленку некоторые коллеги по цеху начали усиленно набрасывать нагнетать – мол, вокруг уже куча хакнутых компаний. Я же хочу поговорить о том, что можно сделать в короткие сроки, чтобы взломать вас было куда сложнее. Читать дальше →...

В большинстве корпоративных сетей могут быть следы работы хакеров и соответствующие уязвимости

Мы решили обсудить ряд факторов, отрицательно влияющих на защищенность сетей в компании, — медленной установке патчей, невыполнении регламентов ИБ и отсутствии шифрования. Читать дальше →...

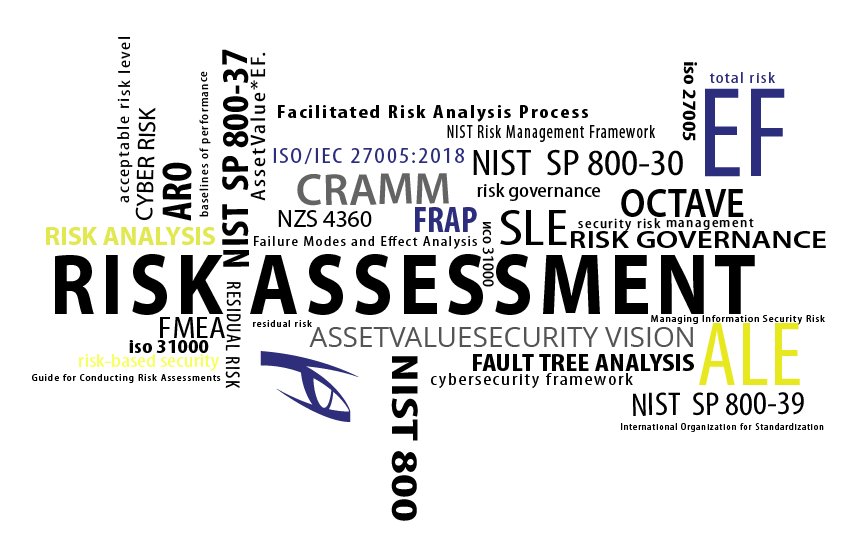

Анализ международных документов по управлению рисками информационной безопасности. Часть 1

Друзья, в предыдущей публикации мы рассмотрели нормативные документы по защите информации в российской кредитно-финансовой сфере, некоторые из которых ссылаются на методологии оценки и управления рисками ИБ. Вообще, если говорить с позиции бизнеса, управление информационной безопасностью является...

Если бы в ИБ была «Премия Дарвина», или 7 историй про глупость, халтуру, доверчивость и их последствия

Есть в нашей команде люди, в задачу которых входит мониторить ИБ-новости. В день они перепахивают кучу материалов на русском, английском, испанском и еще паре-тройке языков. Дайджест разлетается по отделам: кому посмотреть, нет ли среди пострадавших знакомых компаний, кому – в качестве иллюстрации...

Как развивается борьба с робозвонками в США — о мерах политиков и телекоммуникационных компаний

В России возросло число телефонных мошенников. В 2019-м ФинЦЕРТ Центробанка заблокировал пять тысяч номеров, принадлежащих злоумышленникам. Цифра довольно скромная, но она в 39 раз больше, чем годом ранее. А сегодня, в период эпидемиологического кризиса, риски такого рода только увеличились....

Токсичные ярлыки в Windows: старый артефакт, не забытый хакерами, но частично забытый криминалистами

В одной из прошлых статей мы рассказывали о таком криминалистическом артефакте, как Windows 10 Timeline, об утилитах для его анализа и о том, какие сведения из него можно извлечь при расследовании инцидентов. Сегодня мы поговорим о ярлыках Windows. Игорь Михайлов, специалист Лаборатории...

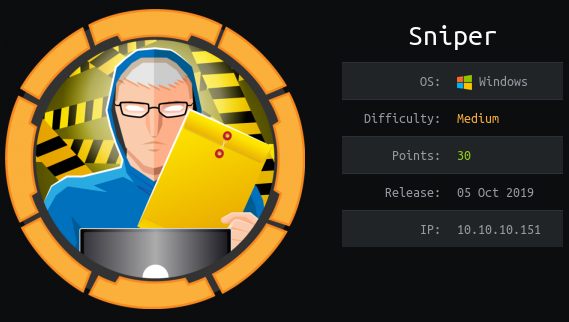

Hack The Box. Прохождение Sniper. RFI и вредоносный CHM документ

Продолжаю публикацию решений отправленных на дорешивание машин с площадки HackTheBox. Надеюсь, что это поможет хоть кому-то развиваться в области ИБ. В данной статье эксплуатируем RFI, обходим блокировку shell meterpreter и создаем вредоносный CHM документ. Подключение к лаборатории осуществляется...

Пять уязвимостей, опасных для удаленной работы

Изображение: Unsplash При переводе сотрудников на дистанционный режим IT-подразделения допускают различные ошибки безопасности и открывают доступ к внутренней инфраструктуре для посторонних. Для начала перечислим уязвимости, которые лучше побыстрей устранить в своей инфраструктуре, чтобы в эти...

Скрытая угроза — анализ уязвимостей при помощи графа новостей

Когда вы сталкиваетесь с новой уязвимостью, какая мысль приходит первой? Конечно, отреагировать как можно быстрее. Однако, скорость — всего лишь одно из условий эффективной борьбы с ИБ-угрозами. Когда речь идет о корпоративной безопасности, не менее важно безошибочно определять, на что стоит...

Кастомизация песочниц: почему это нужно вам прямо сейчас

Вопрос кастомизации образов песочниц был актуален с момента их появления. Первые версии таких программ были внутренними решениями ИБ-компаний, но уже тогда возникла потребность в кропотливой настройке изолированных машин. И дело было не только в установке вспомогательного ПО для мониторинга...

Продолжаем разбирать уязвимости промышленных коммутаторов: выполняем произвольный код без пароля

В Positive Research 2019 мы разобрали протокол управления промышленными коммутаторами Moxa. В этот раз мы продолжим эту тему и подробно разберем уязвимость CVE-2018-10731 в коммутаторах Phoenix Contact моделей линейки FL SWITCH 3xxx, FL SWITCH 4xxx, FL SWITCH 48xx, выявленную нашими экспертами....

[recovery mode] Базовый вирус за 20 минут или почему стоит пользоваться антивирусом

Приветствую. В наши дни порог вхождения в мир программирования существенно упал — если раньше, на заре цифровой эпохи, программирование было чем-то из ряда вон выдающимся, «уделом избранных», то сегодня написать кейлоггер или червя может каждый школьник, хоть немного умеющий гуглить и уверенно...

Используем Zap Baseline Scan для непрерывного сканирования сайта на уязвимости

Некоторое время назад возникло желание реинкарнировать свой Wordpress-блог. Параллельно возникло желание упорядочить и систематизировать накопленные знания для сдачи экзамена ECSA. Все это привело меня к развертыванию блога на отдельно стоящем сервере. Через некоторый промежуток времени ожидаемо...

Вчера было нельзя, а сегодня нужно: как начать работать удаленно и не стать причиной утечки?

В одночасье удаленная работа стала востребованным и нужным форматом. Все из-за COVID-19. Новые меры по предотвращению заражения появляются каждый день. В офисах измеряют температуру, а некоторые компании, в том числе крупные, переводят работников на удаленку, чтобы сократить потери от простоя и...

Шпаргалки по безопасности: Nodejs

Довольно много уже было сказано о популярности NodeJS. Рост количества приложений очевиден – NodeJS довольно прост в освоении, имеет огромное количество библиотек, а также динамично развивающуюся экосистему. Мы подготовили рекомендации для NodeJS разработчиков, основываясь на OWASP Cheat Sheets,...

Hack The Box — прохождение Forest. AS-REP Roasting, атаки DCSync и Pass-The-Hash

Продолжаю публикацию решений отправленных на дорешивание машин с площадки HackTheBox. Надеюсь, что это поможет хоть кому-то развиваться в области ИБ. В данной статье разберемся с AS-REP Roasting в схеме аутентификации Kerberos, используем BloodHound для разведки в домене, выполняем атаку DCSync...

Пентестер. Прикладной

ИБ, та, которая прикладная, с тестами на проникновение, должна учитывать еще и утечку. Пожалуй, подкину на вентилятор для размышления. Читать дальше →...