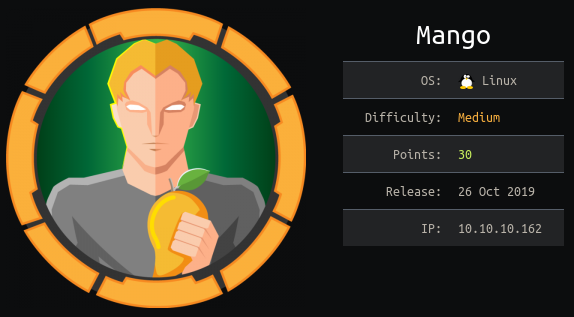

HackTheBox. Прохождение Mango. NoSQL инъекция и LPE через JJS

Продолжаю публикацию решений отправленных на дорешивание машин с площадки HackTheBox. В данной статье эксплуатируем NoSQL инъекцию в форме авторизации, а также повышаем привилегии через JJS. Подключение к лаборатории осуществляется через VPN. Рекомендуется не подключаться с рабочего компьютера или...

Необычные и вполне очевидные факторы, влияющие на трафик корпоративных сетей и работу провайдеров

Поговорим о нескольких интересных зависимостях, связанных со скачками трафика в сетях компаний, а также кибербезопасностью ИТ-инфраструктуры. Например, дополнительную нагрузку на сеть может вызывать даже простая установка вторых мониторов на рабочих местах сотрудников. Читать дальше →...

Пять стадий принятия неизбежного, или Как мы разрабатывали программу для автоматизированного профайлинга

Привет, на связи Алексей Филатов (aka afilatov123). В 2017 году меня пригласили в команду «СёрчИнформ» для запуска нового программного решения. Точнее так – для наращивания возможностей флагманского продукта – DLP-системы. Рынку мало того, что софт уже умеет (предотвращать утечки информации и...

Как я сдавал OSCP

Мы с коллегами прошли курс OSCP и сдали экзамен. В этой статье я подробно расскажу, как всё проходит экзамен, какие подводные камни и стоит ли игра свеч вообще. Читать дальше →...

Как системы анализа трафика обнаруживают тактики хакеров по MITRE ATT&CK, часть 5

Это финальная статья из цикла (первая, вторая, третья и четвертая части), в котором мы рассматриваем техники и тактики хакеров в соответствии с MITRE ATT&CK, а также показываем, как можно распознавать подозрительную активность в сетевом трафике. В заключительном материале мы рассмотрим техники...

Как наладить безопасный доступ к серверам в режиме удалённой работы

Тут на Хабре уже десятки статей, повествующих, как люди переживали переход на удалёнку, как переживали первые дни удалёнки, потом – как прошла первая неделя, и всё такое прочее. Иногда между описанием эмоций проскакивали какие-то дельные советы. Мы как люди с 12-летним опытом удалённого...

Greybox Fuzzing на примере AFLSmart

Наверное, все слышали про крутой фаззер AFL. Многие используют его как основной фаззер для поиска уязвимостей и ошибок. Недавно появился форк AFL, AFLSmart, который имеет интересное развитие идеи. Если верить документации, он может мутировать данные по заранее подготовленной модели, в то время как...

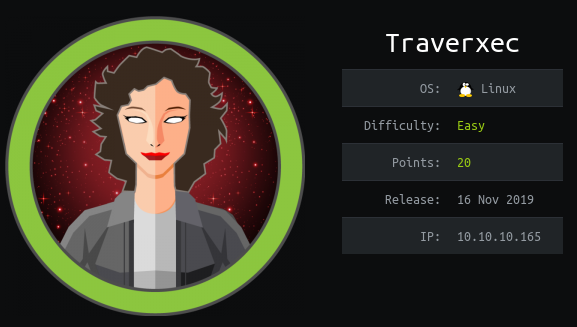

HackTheBox. Прохождение Traverxec. RCE в веб-сервере nostromo, техника GTFOBins

Продолжаю публикацию решений отправленных на дорешивание машин с площадки HackTheBox. В данной статье получим RCE в веб-сервере nostromo, получим оболочку meterpreter из под активной сессии metasploit, покопаемся в конфигах nostromo, побрутим пароль шифрования SSH ключа и проэксплуатируем технику...

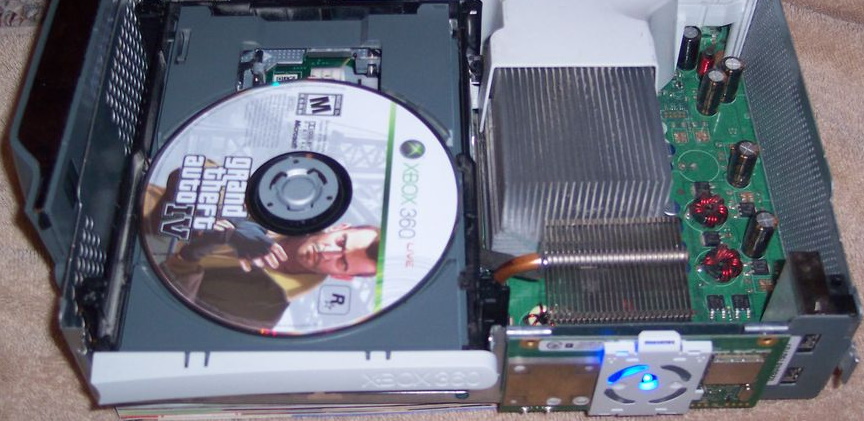

Защита и взлом Xbox 360 (Часть 2)

В прошлый раз мы оставили сцену Xbox 360 на моменте, когда разработчикам стало очевидно, что защита DVD-ROM легко обходится, и с этим точно нужно что-то делать. Попытки исправить ситуацию обновлением ПО самой приставки не увенчались успехом, и на поле битвы вступила компания Philips & Lite-On,...

Как системы анализа трафика обнаруживают тактики хакеров по MITRE ATT&CK, часть 4

В предыдущих постах (первая, вторая и третья части) мы рассмотрели техники семи тактик MITRE ATT&CK: первоначальный доступ (initial access); выполнение (execution); закрепление (persistence); повышение привилегий (privilege escalation); предотвращение обнаружения (defense evasion); получение...

Кибер-атаки, использующие COVID-19

Пандемия с коронавирусом COVID-19 используется в качестве приманки во вредоносных кампаниях с применением техник социальной инженерии, включая спам, вредоносные программы, шифровальщики и вредоносные домены. По мере того как количество случаев заражения увеличивается уже тысячами, также набирают...

[Перевод] Как улучшить безопасность промышленной автоматизации

Свен Шрекер, главный архитектор IoT Security Solutions Group корпорации Intel Security — личность довольно известная Поэтому мы решили перевести одну из его недавних статей, посвящённых информационной безопасности в промышленности. Приятного чтения! История промышленной автоматизации кажется мне...

Как не подарить свою компанию хакеру, пока она на удаленке. Советы специалистам SOC

Изображени: Unsplash Понятие «удаленной работы» для многих приобрело значимость только в связи с мерами по нераспространению вирусной инфекции, с которыми нам всем, увы, пришлось столкнуться. Опыт массового перевода сотрудников на удаленку есть у крайне малого числа компаний. И даже те, кто...

Как системы анализа трафика обнаруживают тактики хакеров по MITRE ATT&CK, часть 3

В предыдущих постах (первая и вторая части) мы рассмотрели техники пяти тактик MITRE ATT&CK: первоначальный доступ (initial access); выполнение (execution); закрепление (persistence); повышение привилегий (privilege escalation); предотвращение обнаружения (defense evasion). Кроме того, мы показали,...

Анализ международных документов по управлению рисками информационной безопасности. Часть 2

В предыдущей части мы описали общую концепцию риск-менеджмента и раскрыли методы управления рисками в соответствии с документами NIST SP серии 800. В данной части мы продолжим обзор международных документов по управлению рисками информационной безопасности: у нас на очереди стандарты ISO 27005 и...

CAPTCHA: убивая конверсию

Капча считается международным стандартом защиты от DDoS-атак, автоматических регистраций и спама. Мы в Variti проанализировали эффективность этого решения и пришли к заключению, что это очень неудобное и малоэффективное средство защиты от ботов, плохо влияющее на конверсию, а области с капчей — это...

[Из песочницы] Сим-сим откройся или реверс инжиниринг умного домофона

После прочтения поста Krupnikas возникла мысль разобраться с mitmproxy и посмотреть как устроен бэкенд ежедневно используемых мобильных приложений. Выбор пал на приложение домофон. После авторизации оно позволяет открывать двери и отвечать на видеозвонки. Что из этого вышло и какие дырки мне...

Все делают это: почему сотрудники – это главная угроза корпоративной информационной безопасности и как с этим бороться

Буквально за пару месяцев маленький, но очень резвый вирус COVID-19 встряхнул мировую экономику и изменил давно устоявшиеся правила ведения бизнеса. Теперь даже самым преданным адептам офис-ворк пришлось перевести сотрудников на удаленную работу. Страшный сон консервативных руководителей стал явью:...