StealthWatch базовые понятия и минимальные требования. Часть 1

Данная статья посвящена довольно новому продукту мониторинга сети Cisco StealthWatch. Основываясь на данных телеметрии вашей инфраструктуры, StealthWatch может выявлять самые разные кибератаки, включая: -APTs -DDoS -атаки нулевого дня -наличие ботов в сети -кража данных (data leakage) -аномальное...

Вебинар Group-IB 11 июля «Анализ вредоносного ПО для начинающих: базовые подходы»

Работа вирусного аналитика требует глубоких знаний и обширного опыта, но существуют базовые методы анализа, которые доступны даже начинающим специалистам. Несмотря на свою простоту, такие методы эффективно работают и позволяют выявить существенную часть вредоносного программного обеспечения....

[Из песочницы] Пентест-лаборатория «Pentestit Test lab 12» — полное прохождение

Каждый год компания Pentestit запускает новую лабораторию для тестирования на проникновение «Test Lab», и данная статья будет посвящена прохождению 12-ой лаборатории, получившей название «z 9r347 39u411z3r» или если раскодировать — «The great equalizer». Disclaimer Данная статья не носит...

Новости недели: Raspberry Pi 4 в продаже, интернет на ЕГЭ, Роскомнадзор и VPN-сервисы, нейросеть раздевает людей

В этом выпуске читайте: Raspberry Pi 4 уже можно купить; на ЕГЭ не будут запрещать пользоваться Интернетом; в России разработан процессор для нейросетей; Роскомнадзор не собирается блокировать непослушные VPN-сервисы; нейросеть научилась раздевать людей на фотографиях; аппаратный эмулятор Commodore...

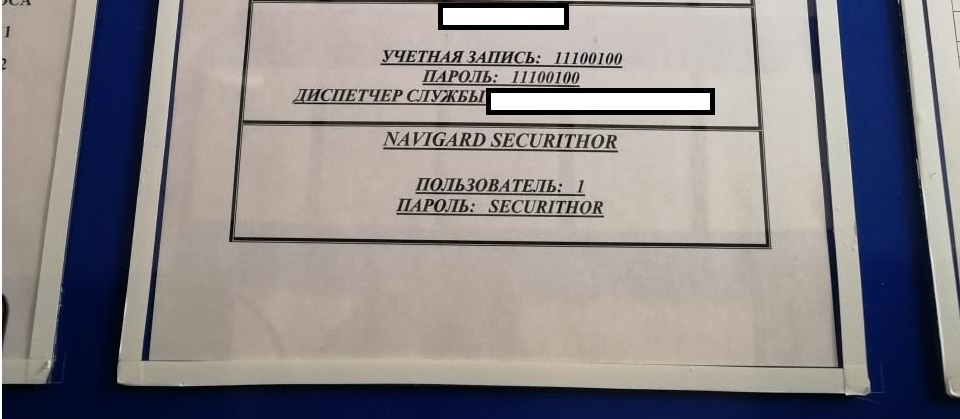

Провинциальная ИБ – стагнация или развитие?

Всем доброго времени суток. Сегодня нам хотелось бы обсудить информационную безопасность в регионах, и рассказать о прошедшем 19-20 июня восьмом ежегодном Форуме «Актуальные вопросы информационной безопасности», который мы традиционно с 2009 года проводим на базе Администрации Приморского края во...

Zimbra и защита сервера от перегрузок

Электронная почта основательно закрепилась в качестве стандарта делового общения. Благодаря высокой экономической эффективности электронных писем, а также ряду особенностей, связанных с цитированием текста и прикреплением вложений, именно электронные письма как нельзя лучше подходят на роль...

На что уповают эксперты по защите данных? Репортаж с Международного конгресса кибербезопасности

20-21 июня в Москве проходил Международный конгресс по кибербезопасности. По итогам мероприятия посетители могли сделать следующие выводы: цифровая неграмотность распространяется как среди пользователей, так и среди самих киберпреступников; первые продолжают попадаться на фишинг, открывать опасные...

Это всё, что останется после тебя: криминалистические артефакты шифровальщика Troldesh (Shade)

Если вы следите за новостями, то наверняка знаете о новой масштабной атаке на российские компании вируса-шифровальщика Troldesh (Shade), одного из самых популярных у киберпреступников криптолокеров. Только в июне Group-IB обнаружила более 1100 фишинговых писем с Troldesh, отправленных от имени...

Пишем модель угроз

Всем привет, мы продолжаем свой цикл статей по «бумажной безопасности». Сегодня поговорим о разработке модели угроз. Если цель прочтения этой статьи в получении практических навыков, то лучше сразу скачать наши шаблоны документов, в котором есть и шаблон модели угроз. Но и без шаблона под рукой со...

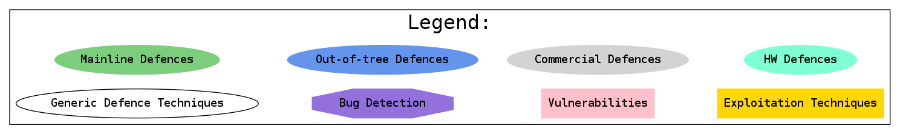

Карта средств защиты ядра Linux

Защита ядра Linux — очень сложная предметная область. Она включает большое количество сложно взаимосвязанных понятий, и было бы полезным иметь ее графическое представление. Поэтому я разработал карту средств защиты ядра Linux. Вот легенда: Читать дальше →...

Атаки на домен

При проведении тестирований на проникновение мы довольно часто выявляем ошибки в конфигурации домена. Хотя многим это не кажется критичным, в реальности же такие неточности могут стать причиной компрометации всего домена. К примеру, по итогам пентеста в одной компании мы пришли к выводу, что все...

Вебинар Group-IB 27 июня «Противодействие социоинженерным атакам: как распознать уловки хакеров и защититься от них?»

Более 80% компаний подверглись социоинженерным атакам в 2018 году. Отсутствие отработанной методики обучения персонала и регулярной проверки его готовности к социотехническим воздействиям приводят к тому, что сотрудники все чаще становятся жертвами манипуляций злоумышленников. Cпециалисты...

Почему Интернет до сих пор онлайн?

Интернет кажется сильной, независимой и нерушимой структурой. В теории, прочности сети хватит, чтобы пережить ядерный взрыв. В реальности, интернет может уронить один маленький роутер. Все из-за того, что интернет — это нагромождение противоречий, уязвимостей, ошибок и роликов про котиков. Основа...

Разбор заданий конкурса AI CTF на Positive Hack Days 9

На PHDays 9 мы решили рассмотреть с практической стороны модную сегодня тему безопасности машинного обучения. Для этого мы создали онлайн-конкурс AI CTF (capture the flag) формата task-based, с заданиями, посвященными безопасности применения техник искусственного интеллекта. Напомним, что тасковые...

Когда из интернета будут делать «чебурнет»: обзор проекта

Как вы помните, в начале мая 2019 года президент подписал закон «О суверенном интернете», который вступит в силу 1 ноября. Закон номинально призван обеспечить стабильную работу российского сегмента интернета при отключении от всемирной сети или скоординированных атак. А что дальше? Читать дальше →...

Follow the money: как группировка RTM стала прятать адреса C&C-северов в криптокошельке

Группировка киберпреступников RTM похищает деньги у банковских клиентов с 2015 г. Большинство ее жертв — российские компании. Вредоносное ПО, которое используют злоумышленники, в ИБ-сообществе так же принято называть RTM. Об этой программе написано довольно много технических отчетов, которые...

Разбор конкурса «Конкурентная разведка» на PHDays 9

Восьмой год традиционный конкурс «Конкурентная разведка» предлагает участникам попробовать свои силы в поиске информации и между делом изучить новые техники OSINT. В этом году все задания были сосредоточены вокруг вымышленной ИБ-компании, позиционирующей себя как компанию — эксперта одной...

«Скрытые угрозы», тест по инцидентам в сфере кибербезопасности

Информационная безопасность — самая увлекательная и азартная сфера компьютерных технологий. В ИБ постоянно идет противоборство «меча и щита», средств атаки и защиты. Но даже самая мощная защита может быть неэффективна, если не уметь с ней обращаться. А учиться можно на громких провалах других...