Кибербезопасность и угрозы 2020 года: что нас ждет после праздников

По старому стилю, новый год наступил только вчера. А значит, уже все праздники прошли. Настало время подводить итоги и прогнозировать будущее. Это актуально для всех сфер, включая кибербезопасность. В 2020 году многие тенденции, замеченные в 2019, только усилятся, поэтому им стоит уделить особенное...

Суды как инструмент социального хакинга или немного о достоверности сведений в базах WHOIS

Пренеприятнейшая история случилась с одним моим знакомым. Возможно Вы уже читали о нем ранее, но это совсем другая история. Кадр из фильма «Законопослушный гражданин» (англ. Law Abiding Citizen) имеет иллюстративный характер Надо сказать, что приятель мой вполне себе законопослушный гражданин:...

Hack The Box — прохождение Bitlab. Слабая JS обфускация, GIT и реверс Windows приложения

Данной статьей я начну публикацию решений отправленных на дорешивание машин с площадки HackTheBox. Надеюсь, что это поможет хоть кому-то развиваться в области ИБ. В данной статье разберемся с легенькой JavaScript обфускацией, загрузим бэкдор через репозиторий Git, и отладим 32- приложение....

Охота за уязвимостями на 7% эффективнее

«За что я люблю Россию, так это за низкие налоговые ставки» — анонимуc С ростом дохода у охотника за уязвимостями все более остро становится вопрос о налогах. После определенных сумм мне стало жалко отдавать 13% (даже несмотря на то, что у коллег из США это вообще 30%). К тому моменту я уже слышал...

Hack The Box — прохождение Craft. Копаемся в Git, эксплуатируем уязвимости в API, разбираемся с Vault

Данной статьей я начну публикацию решений отправленных на дорешивание машин с площадки HackTheBox. Надеюсь, что это поможет хоть кому-то развиваться в области ИБ. Мы рассмотрим, как можно проэксплуатировать RCE в API, покопаемся в репозиториях Gogs, поработаем с базами данных и разберемся c...

[Из песочницы] О безопасности в сети

Эта статья была написана несколько лет назад, когда блокировка мессенджера Telegram активно обсуждалась сообществом и содержит мои мысли на этот счет. И хотя сегодня эта тема уже почти забыта, я надеюсь что, возможно, это все еще будет кому-то интересно Этот текст появился в результате моих...

Разбор задач по CTF

В начале декабря мы провели командные соревнования по информационной безопасности. Помимо OTUS, организаторами мероприятия для «белых хакеров» выступили Volga CTF и CTF.Moscow. Пожалуй, пришла пора подвести итоги и подробно рассказать о заданиях. Читать дальше →...

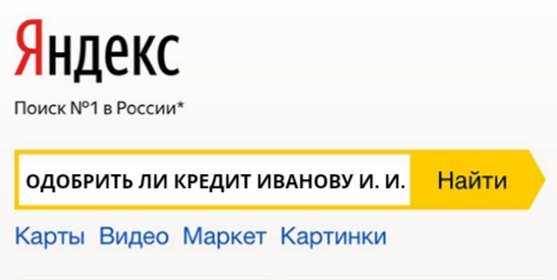

Яндекс: найдётся всё… о пользователях

“Яндекс” и два крупнейших российских кредитных бюро запустили новый проект по оценке заёмщиков — физических лиц: их скоринговый балл может оцениваться в том числе с помощью данных, которые собирает “Яндекс”. В компании заявили, что обезличенные данные будут обрабатываться алгоритмами автоматически...

Шпаргалки по безопасности: Virtual Patching

Темой нашей сегодняшней статьи будет Virtual Patching. Virtual Patching — это слой политики безопасности, предназначенный для обнаружения и предотвращения эксплуатации эксплойта для известной уязвимости. Читать дальше →...

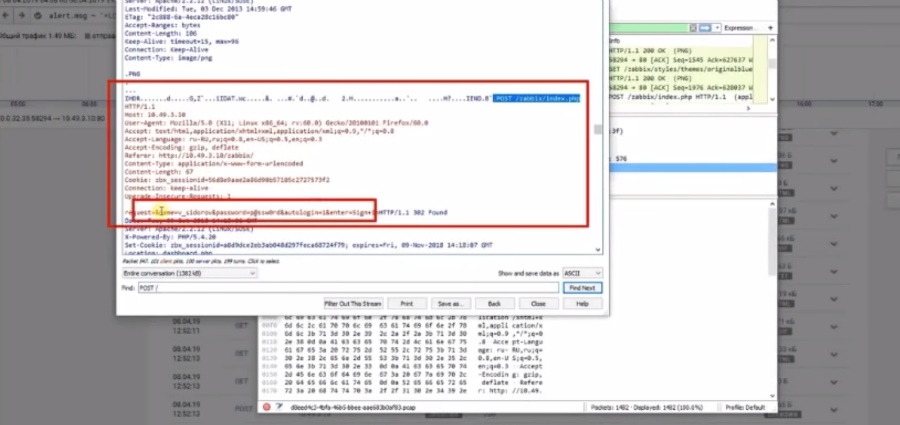

Memory forensics, Rubber Duck и пароли GPO. Решение задач с r0от-мi. Часть 2

Данная статья содержит решений заданий, направленных на криминалистику оперативной памяти, разбора пэйлоада для USB Rubber Duck, а так же расшифрования перехваченных паролей групповой политики Windows. Организационная информация Специально для тех, кто хочет узнавать что-то новое и развиваться в...

[Из песочницы] Введение в архитектуру безопасности 5G: NFV, ключи и 2 аутентификации

Очевидно, браться за разработку нового стандарта связи, не думая о механизмах обеспечения безопасности, — дело необычайно сомнительное и бесполезное. Архитектура безопасности 5G — совокупность механизмов и процедур безопасности, реализованных в сетях 5-го поколения и охватывающих все компоненты...

[Из песочницы] Обнаружение атак при помощи последовательной гибридной модели

Привет, Хабр! Представляю вашему вниманию перевод статьи "Intrusion Detection using Sequential Hybrid Model" авторов Aditya Pandey, Abhishek Sinha, Aishwarya PS. Задача своевременного обнаружения атак на сеть всегда была актуальной для специалистов по информационной безопасности, поскольку это...

Как избежать популярных ошибок сетевой безопасности

В середине сентября стало известно об утечке почти 2Тб данных, в которых содержалась информация о работе системы оперативно-розыскных мероприятий (СОРМ) в сети одного российского оператора связи. Утечка произошла из-за неправильно настроенной утилиты резервного копирования rsync. Подобные ошибки –...

[Перевод] Работа за рубежом: в каких странах самый быстрый Интернет?

Вы когда-нибудь пробовали скачать и посмотреть фильм в аэропорту? Загрузка такая медленная, что не хватает даже самых натренированных нервов, и, казалось бы, это будет длиться целую жизнь. Скорость Интернета – это, вероятно, то, что вы не замечаете, пока ее достаточно. Читать дальше →...

Аппаратные атаки на микроконтроллеры с использованием ChipWhisperer и методы защиты от них

Аппаратные атаки на микроконтроллеры с использованием ChipWhisperer и методы защиты от них Аппаратные атаки представляют большую угрозу для всех устройств с микроконтроллерами (далее – МК), поскольку с их помощью можно обойти разные механизмы безопасности. От таких атак тяжело защититься...

Ищем по номеру Instagram профиль

В конце статьи представлен готовый инструмент Что можно узнать о человеке, с которым ты не знаком, если у тебя есть жалкие 11 цифр его номера телефона? Нам часто приходится иметь дело с анализом информации из открытых источников. В частности, самыми полезными оказываются соц. сети, так как именно...

Турецкие фокусы с червями, крысами… и фрилансером

Специалисты группы исследования угроз экспертного центра безопасности Positive Technologies (PT Expert Security Center) обнаружили вредоносную кампанию, которая активна по крайней мере с середины января 2018 года. Операция направлена на пользователей из Бразилии, Великобритании, Венгрии, Германии,...

Hack The Box — прохождение Smasher2. Flask, WAF и LPE через pwn драйвера

Данной статьей я начну публикацию решений отправленных на дорешивание машин с площадки HackTheBox. Надеюсь, что это поможет хоть кому-то развиваться в области ИБ. В данной статье мы пореверсим библиотеку для python, обойдем WAF и проэксплуатируем уязвимость mmap. Подключение к лаборатории...