От охраны до путешествий: мобильные устройства специального назначения

На рынке существуют мобильные устройства для специфических задач: работы в условиях повышенной безопасности, экстремальной среды или там, где необходимы модели без камеры и других стандартных функций. Такие устройства выбирают путешественники, охранники и те, кто хочет минимизировать внимание со...

API на передовой: методы противостояния кибератакам

Гайнуллина Екатерина, Security Vision В последние годы значение безопасности API значительно возросло. С увеличением использования API и резким ростом их трафика, поверхность атаки расширилась, что сделало API одной из главных целей для злоумышленников. Согласно отчету Salt Security за 2024 год,...

Чем заменить Outlook? 8 российских аналогов почтовых решений на 2024 год

С 1 января 2025 года согласно Указу Президента России по импортозамещению № 166 от 30.03.2022 государственным органам и госзаказчикам запрещается использовать иностранное программное обеспечение на объектах критической информационной инфраструктуры. Решение принято в рамках программы...

WAF для Вебсокетов: рабочее решение или иллюзия?

Есть мнение, что в силу особенностей вебсокетов, WAF не может их нормально анализировать и защищать. Давайте попробуем разобраться, насколько это утверждение справедливо. Читать далее...

Эволюция атак на веб-ресурсы: что поменялось с 2011 года

Отдел аналитики и исследования киберугроз BI.ZONE WAF изучил статистику атак на веб‑приложения под защитой BI.ZONE WAF. Эту информацию мы сравнили с результатами анализа теневых ресурсов, за которыми наши специалисты следят с 2011 года. В этой статье расскажем, как развивались методы...

Крупнейшие утечки служебной информации в корпорациях: чего им это стоило

Прогнозируют, что в 2024 году кибербезопасность обойдется миру в 9,5 трлн долларов. Еще в 2004 году эта сфера стоила 3,5 млрд долларов, а теперь обгоняет по общей капитализации бюджеты целых стран. Затраты на кибербезопасность будут только расти — крупнейшие корпорации сталкиваются со взломами и...

Защищаем приложение в облаке от DDoS-атак: взгляд со стороны провайдера и клиента

Любые опубликованные в интернете сервисы, службы и приложения (сайты, файловые хранилища, API, шлюзы) подвержены DDoS-атакам. Не важно, размещены они на вашем сервере или в облаке, их надо защищать. Я Руслан Корнев — эксперт по сервисам информационной безопасности в Cloud.ru. Многие компании...

Как использовать сервисы Selectel для выполнения требований 152-ФЗ

Хранение и обработка персональных данных (ПДн) в облаке — удобное и гибкое решение. Однако практика показывает, что у компаний не всегда получается оптимизировать защиту такой информации. Меня зовут Марк Песков, я методолог по информационной безопасности в Selectel. В этой статье расскажу, как...

Угрозы инфраструктуры с Linux. Разбираем попытки атак

Небо голубое, вода мокрая, а Linux — самая защищенная операционная система. С этим не поспоришь. Однако утверждать, что защита здесь работает на 100%, нельзя. Как минимум никто не застрахован от проблем с обновлением системы и ошибками конфигураций. Какие злоумышленники и для чего используют Linux?...

Что мы делаем в сети: подведение ежегодных итогов тестирования компаний-клиентов

Привет всем! Я Гриша Прохоров, аналитик из команды PT Cyber Analytics, и это моя первая статья на Хабре. Наши эксперты регулярно проводят тестирование на проникновение в компаниях, чтобы оценить уровень их защищенности. Это необходимо, чтобы организации увидели «масштаб катастрофы», с одной...

Польза от Pentest для постинцидента

Как помочь растормошить команду SOCа и заставить их бороться против настоящего, а не вымышленного злоумышленника? С чем чаще всего связана некоторая халатность в отношении процесса постинцидента и как это влияет на процесс расследования в целом? От чего в наибольшей степени будeт зависеть этап...

Встречайте новые функции продукта «ПроAPI Структура» от команды «Вебмониторэкс»

Приветствуем вас, уважаемые пользователи и читатели Хабра! Мы рады представить вам долгожданные функции нашего продукта «ПроAPI Структура» от команды «Вебмониторэкс». Эти функции позволят вам еще более эффективно управлять и оптимизировать ваши API. Речь идет о «Настройке чувствительности»,...

Взлом соцсетей: цены на черном рынке и риски для бизнеса

Мы решили выяснить, сколько стоит угон личного и корпоративного аккаунтов в соцсетях. Даже больше — попытались его заказать. Заодно изучили публично известные атаки на бизнес, которые были связаны с соцсетями. А еще подготовили рекомендации по защите компании от таких инцидентов (советы...

Предотвращение утечек API

Компонент «Предотвращение утечек API» расширяет функциональность ПО «Структура API» в области мониторинга скомпрометированных секретов (токенов) с дальнейшей возможностью блокировки таких токенов путём создания виртуальных патчей.Он предоставляет следующие возможности: Читать далее...

Как защитить своего бота на базе LLM (ChatGPT) от взлома?

Как гарантировано защитить своего бота на ChatGPT от взлома его системной роли? В статье предлагается один из подходов, который может защитить бота на базе любой LLM. В итоге бот ни при каких обстоятельствах не должен раскрыть пользователю свою системную роль и не говорить на темы, которые мы...

История успеха. Внедрение платформы «Вебмониторэкс» для защиты приложений «СберАвто»

В свете постоянно меняющегося ландшафта киберугроз, компания «СберАвто» столкнулась с необходимостью эффективно и быстро реагировать на появление новых уязвимостей и способов их эксплуатации. Особенно в части защиты web-приложений, так как основой бизнеса компании является её сайт. Инфраструктура...

Не становитесь безопасниками

Мир информационной безопасности манит своей романтикой: борьба со злом, защита данных, хакерские трюки. Но за ширмой героических будней скрывается изнурительная работа, горы рутины и постоянный стресс. Эта статья — не хвалебная ода профессии, а откровенный разговор о ее темной стороне. Возможно, в...

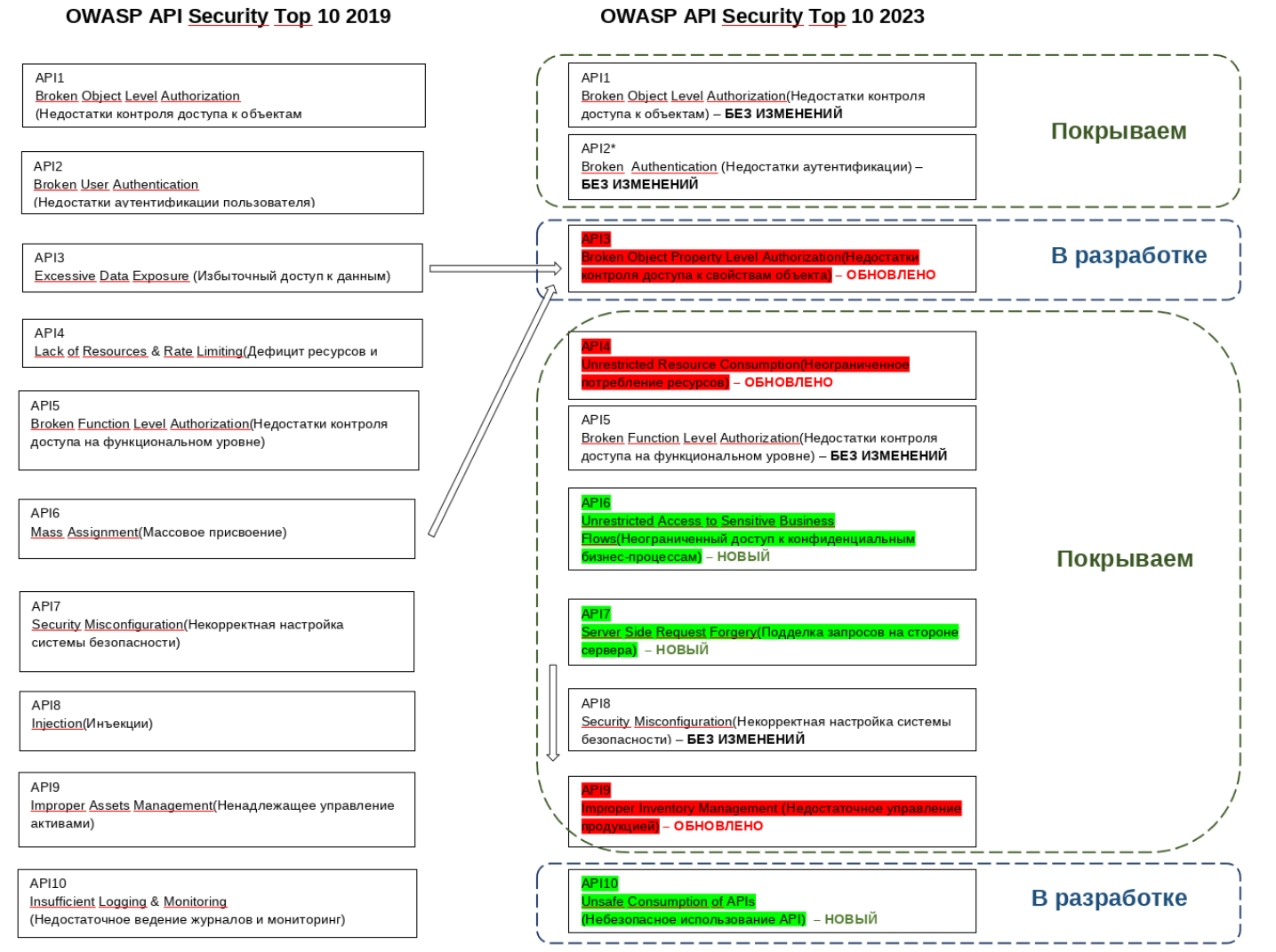

Новые угрозы в OWASP API Security Top 10

Всем привет! Сегодня мы будем говорить о новых рисках в OWASP API Security Top 10, что плохого они нам обещают и что со всем этим можно сделать. В 2023 году некоммерческая организация OWSAP обновила свой отчёт и выпустила новую версию 2023. По сравнению с 2023 годом, перечень рисков претерпел...