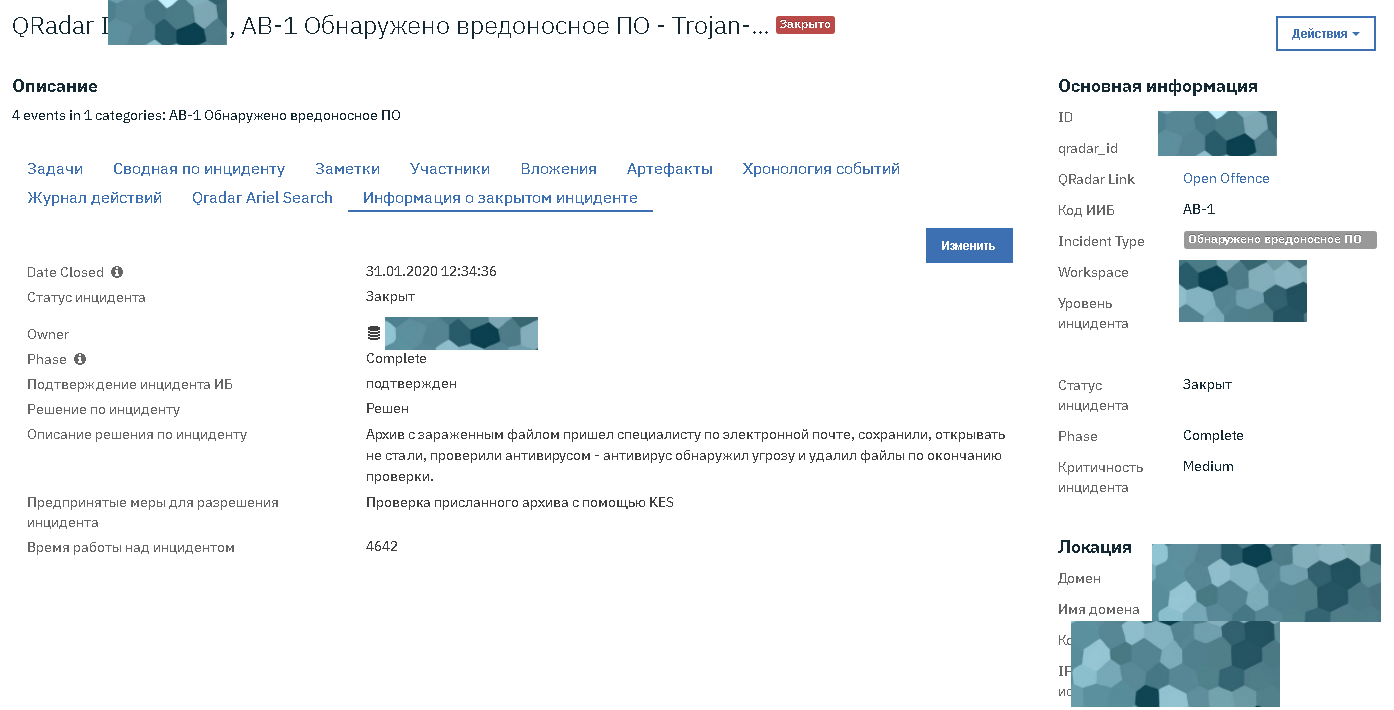

Платформа автоматизированного реагирования на инциденты ИБ

Представьте себе обычный ситуационный центр по ИБ в крупной компании. В идеальном мире софт детектирует подозрительную активность, и команда «белых хакеров» начинает стучать руками по клавиатуре. И так происходит раз в месяц. В реальном мире это сотни ложноположительных срабатываний и усталые...

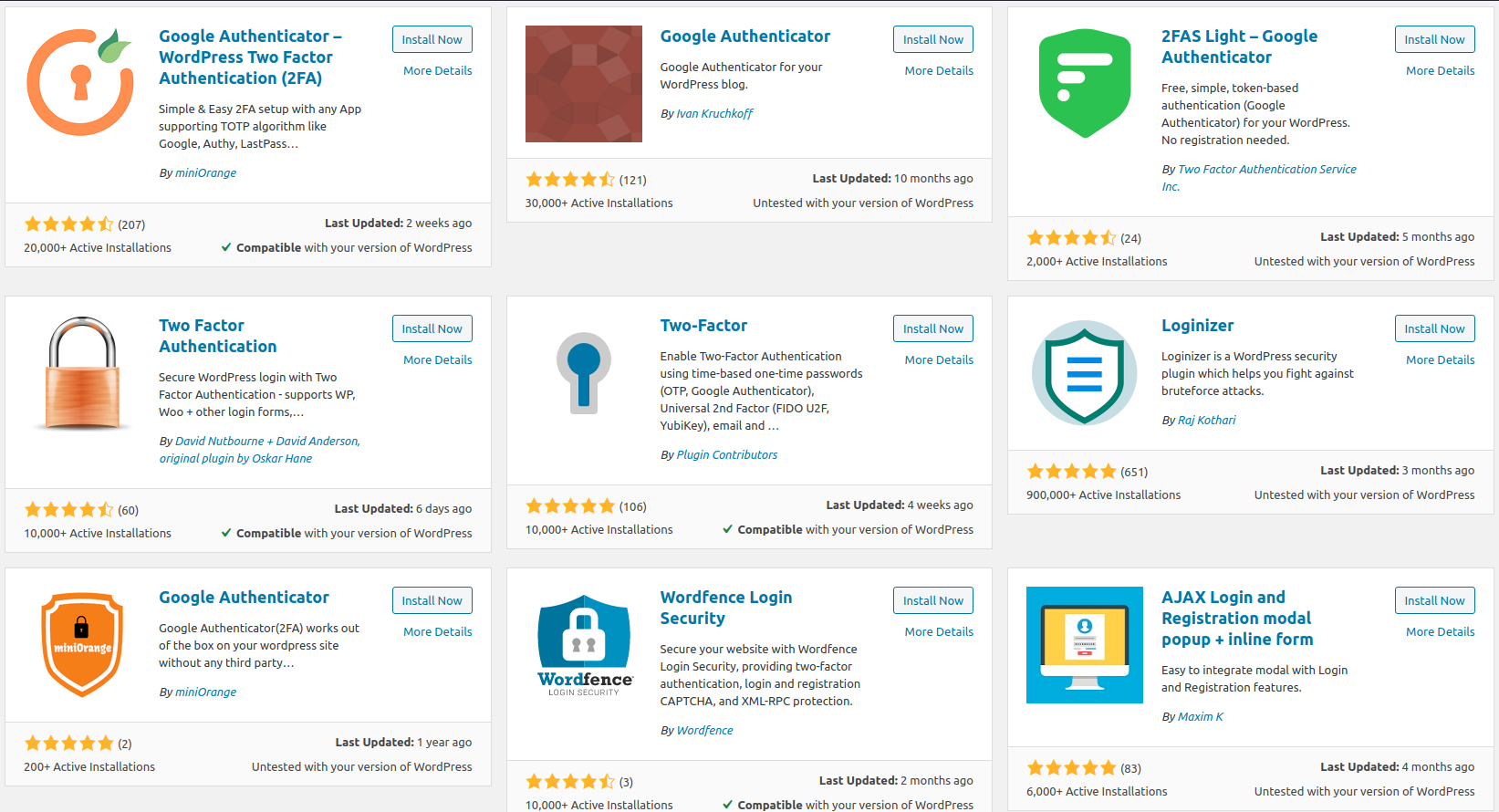

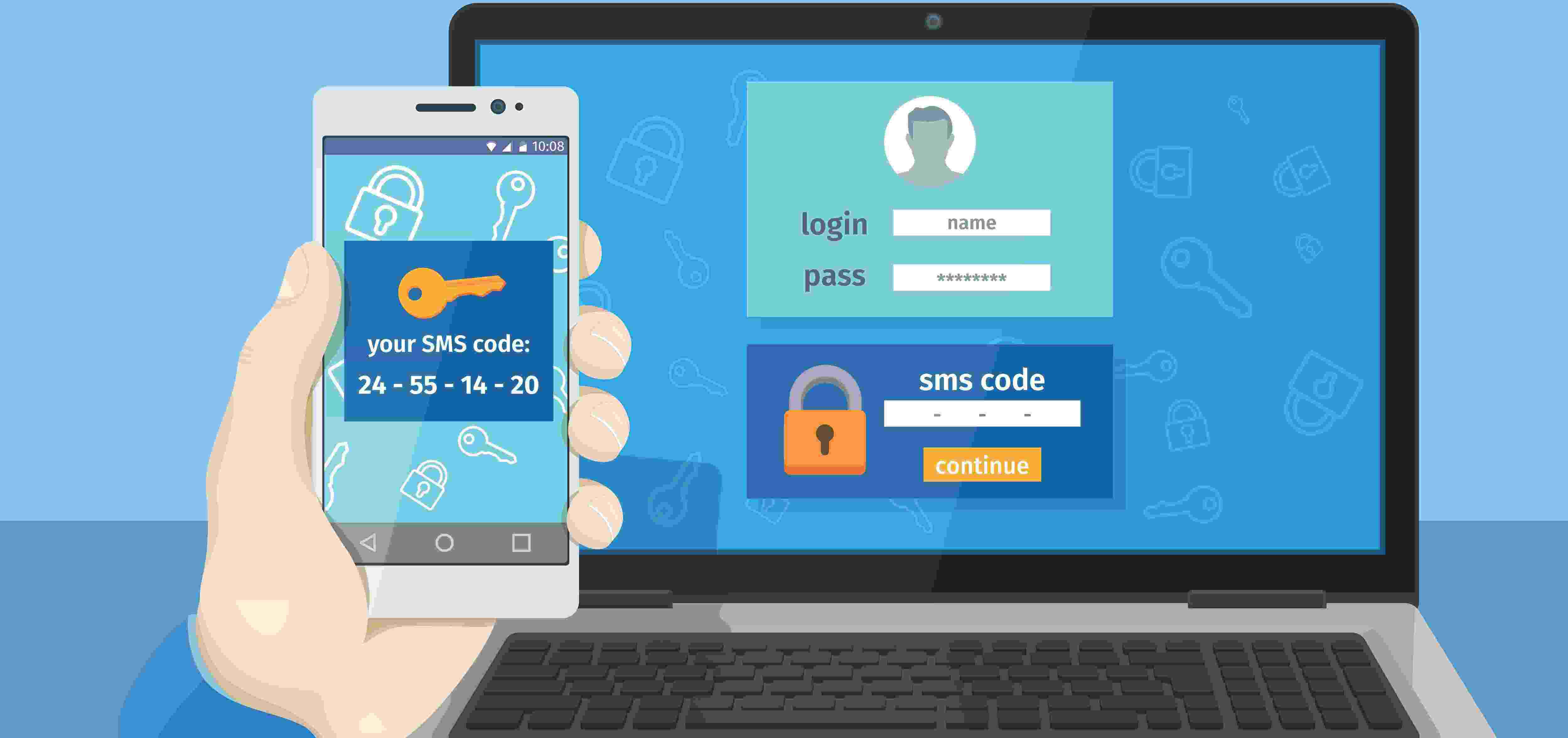

Выбираем плагин для двухфакторной аутентификации в Wordpress

Двухфакторная аутентификация значительно повышает уровень безопасности сайта при соблюдении остальных условий (таких как своевременное обновление движка-тем-плагинов, применение практик безопасного программирования и т.п.). Столкнувшись с вопросом подключения Google Authenticator к сайту на...

5 стадий неизбежности принятия ISO/IEC 27001 сертификации. Отрицание

В случае принятия любого стратегически важного решения для компании сотрудники проходят базовый защитный механизм, хорошо известный под названием 5 стадий реагирования на изменения (автор Э. Кюблер–Росс). Выдающийся психолог когда-то описала эмоциональные реакции, выделив 5 ключевых стадий...

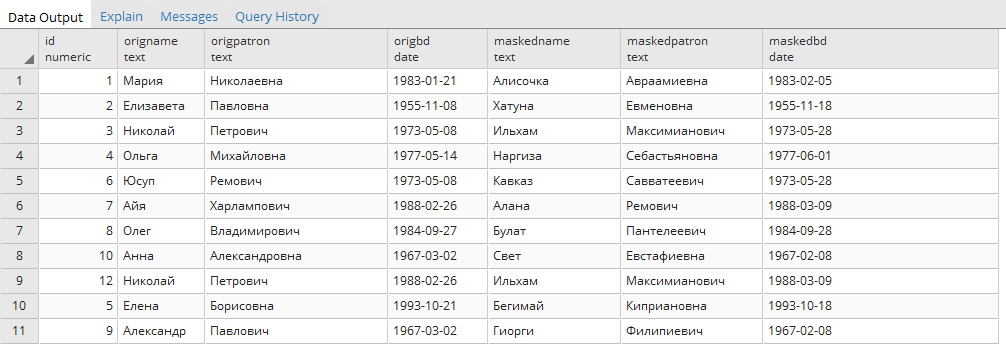

Обезл***вание д***ных — это не просто рандомизация

В банке есть проблема: нужно давать доступ к базе данных разработчикам и тестировщикам. Есть куча клиентских данных, которые по PCI DSS требованиям Центробанка и законам о персональных данных вообще нельзя использовать для раскрытия на отделы разработки и тестирования. Казалось бы, достаточно...

Контроль доступа как услуга: облачное видеонаблюдение в СКУД

Контроль доступа в помещения всегда был самой консервативной частью отрасли безопасности. Долгие годы вневедомственная охрана, вахтёры и сторожа оставались единственным (и, прямо скажем, не всегда надёжным) барьером на пути криминала. С развитием технологий облачного видеонаблюдения системы...

[Из песочницы] Аппаратный ключ шифрования за 3$ — возможно ли это?

Итоговый результат — ключ размером с флешку Повсеместное шифрование и, как следствие, обилие ключей заставляет задуматься об их надежном хранении. Хранение ключей на внешних устройствах, откуда они не могут быть скопированы, уже давно считается хорошей практикой. Я расскажу о том, как за 3$ и 2...

Неприкосновенность личной жизни? Нет, не слышали

В китайском городском округе Сучжоу (провинция Аньхой) уличные видеокамеры использовались для идентификации людей, носивших «неправильную» одежду. Используя софт для распознавания лиц, чиновники идентифицировали нарушителей и публично стыдили их, выкладывая фотографии и персональные данные в...

Как я взломал банк за 20 минут

В этой статье я покажу вам, насколько хрупкой бывает система безопасности банков, которую может взломать даже школьник. И так, начнем с предыстории! Предыстория Я уже долгое время ищу уязвимости на платформе HackerOne обычно я просто жду инвайты в новые крутые приватные программы, а если их нет,...

[Перевод] Обнаружена новая вспышка H2Miner червей, которые эксплуатируют Redis RCE

День назад один из серверов моего проекта был атакован подобным червем. В поисках ответа на вопрос «что же это было такое?» я нашел замечательную статью команды Alibaba Cloud Security. Поскольку я не нашел этот статьи на хабре, то решил перевести ее специально для вас...

Как я прошел OSWE сертификацию

OSWE — сертификация продвинутого уровня, идеально подходящая для пентестера и аудитора веб-систем. Это был один из самых сложных экзаменов в моей жизни: куча оставленного здоровья, из 48 часов удалось поспать часов 12, и я даже не знал, что могу так “выражаться”. Состояние было “быстрее бы...

Делаем Windows Server безопаснее

В этой статье автор хотел бы дать пару хороших советов по администрированию серверов на Windows, которые по какой-то причине не нашел в интернете. Следуя этим принципам вы сильно обезопасите свои серверы под управлением Windows как в локальных средах, так и в публичных. Читать дальше →...

Освободи свой Android

Некоторое время назад на Хабре вышла статья замечательной девушки fur_habr о проблемах безопасности, приватности и конфиденциальности мобильных коммуникаций и о путях решения этих проблем на платформе Android. В момент выхода этой статьи я как-то не обратил на неё внимания — тема смартфонов и...

Тестирование двухфакторной аутентификации и возможные варианты обхода

Еще до того, как я начал постигать сложную науку информационной безопасности, мне казалось, что 2FA аутентификация — это гарантированный способ защитить свой аккаунт и никакие «эти ваши хакеры» не смогут, скажем, увести мою внутреннюю валюту для покупки одежды персонажам на игровом аккаунте. Но с...

[Перевод] Конференция DEFCON 27. Инструмент для взлома беспроводных сетей WiFi Kraken

Даррен Китчен: Добрый день, мы находимся в кулуарах конференции DefCon у павильона хакерской группы Hack 5, и я хочу представить одного из самых любимых мною хакеров, DarkMatter, с его новой разработкой под названием WiFi Kraken. В последний раз, когда мы встретились, у тебя за спиной был огромный...

[Из песочницы] Тайная жизнь Linux сервера или веерная брутфорс атака на подсистему SSH

Сегодня мой внешний IP был заблокирован в сервисе IVI с сообщением Ваш ip-адрес идентифицируется как анонимный. Пожалуйста, обратитесь к своему интернет-провайдеру. IP адрес .Данные предоставлены maxmind.com Читать дальше →...

[Перевод] Seccomp в Kubernetes: 7 вещей, о которых надо знать с самого начала

Прим. перев.: Представляем вниманию перевод статьи старшего инженера по безопасности приложений британской компании ASOS.com. С ней он начинает цикл публикаций, посвящённых повышению безопасности в Kubernetes благодаря использованию seccomp. Если введение понравится читателям, мы последуем за...

[Перевод] 10 практических рекомендаций по безопасности образов Docker. Часть 2

Перевод статьи подготовлен специально для студентов курса «Безопасность Linux». Читать первую часть 5. Не оставляйте чувствительные данные в образах Docker Иногда при создании приложения внутри образа Docker вам нужны такие секретные данные, как приватный SSH-ключ для извлечения кода из приватного...

Шпаргалки по безопасности: Virtual Patching

Темой нашей сегодняшней статьи будет Virtual Patching. Virtual Patching — это слой политики безопасности, предназначенный для обнаружения и предотвращения эксплуатации эксплойта для известной уязвимости. Читать дальше →...