[Перевод] Частые ошибки в настройках Nginx, из-за которых веб-сервер становится уязвимым

Nginx — это веб-сервер, на котором работает треть всех сайтов в мире. Но если забыть или проигнорировать некоторые ошибки в настройках, можно стать отличной мишенью для злоумышленников. Detectify Crowdsource подготовил список наиболее часто встречающихся ошибок, делающих сайт уязвимым для атак....

Новые возможности по поиску угроз безопасности и защищённости в PVS-Studio 7.12

Безопасность. Что для вас значит это слово? В наше время компании тратят много усилий для того, чтобы их продукт был защищён от взлома и разного рода утечек информации. PVS-Studio решил помогать своим пользователям в данном направлении и расширять функционал в этой области. Поэтому одним из главных...

[Перевод] Битсквоттинг сайта Windows.com

Недавно я вернулся к мысли о возможности совершения битсквоттинга. В статье по ссылке эта тема рассматривается очень глубоко, поэтому здесь я объясню в очень общих чертах: Когда вы пытаетесь получить доступ к сайту по его домену, этот домен хранится в памяти вашего компьютера, устройства и т.д. в...

Акселератор завершен… Да здравствует акселератор

Privacy Accelerator начинает новый - второй! - набор проектов в сфере приватности и доступа к информации для прохождения интенсивной акселерации и подготовки выпуска продукта. Программа первого набора Privacy Accelerator завершилась в конце января 2021 года. Расскажем, чем все закончилось и как...

Уязвимости неуязвимого Linux

Cреди обычных пользователей и даже ИТ-сотрудников распространено убеждение в повышенной безопасности ОС семейства Linux по сравнению с «дырявой виндой» и «попсовой макосью». Однако, как показало наше исследование, открытость исходников не избавляет Linux от ошибок и уязвимостей, которые несут...

Камбоджа направит весь интернет-трафик через национальный интернет-шлюз

Cloud4Y уже рассказывал про то, как некоторые прогрессивные страны прорабатывают вопросы внедрения государственных файерволов, во многом копируя китайскую концепцию контроля информации. Их примеру решили последовать и в Камбодже. Читать далее...

PKCS#11 для самых маленьких

В этой статье мы познакомимся со стандартом PKCS#11, предназначенным для работы с различными криптографическими устройствами. Для демонстрации мы будем использовать токены и смарт-карты Рутокен ЭЦП 2.0. Читать далее...

[Перевод] Clubhouse в Китае: безопасны ли данные? Исследование SIO

Приложение для аудиочата Clubhouse стало вирусным среди китайскоязычной аудитории. SIO (Stanford Nanofabrication Facility) изучает, были ли защищены пользовательские данные и почему это имеет значение. Читать далее...

Социальные сети оказались безопаснее порталов государственных услуг

Мы протестировали порталы государственных услуг по новым методикам, оценивающим надежность HTTPS-соединения с ними и уровень защиты от XSS, а также сравнили их с сайтами соцсетей, банка, транспортных и сервисных компаний. Результат в чем-то предсказуемый (с безопасностью электронных госуслуг все...

[Перевод] Пароль как крестраж: ещё один способ защитить свои учётные данные

В спорах о том, какой способ защитить свои данные лучше, как правильно хранить свои пароли и какими они вообще должны быть, сломано немало клавиатур и сожжено огромное количество человекочасов. Cloud4Y предлагает познакомиться с ещё одним способом управления паролями. Читать далее...

aSocial — полностью распределенная социальная сеть

В свете последних событий идея о распределенной социальной сети вновь зохватывает разум... Читать дальше...

Как молодой девушке уехать на Яндекс.Такси в лес и пропасть без вести

Любой человек может оказаться в неприятной ситуации когда он едет ночью, в лес, в багажнике... Предусмотрительные граждане пытаются избежать подобных инцидентов выбирая сервисы такси известных брендов, которые декларируют безопасность поездки, контроль за водителями и даже вешают в приложении...

OAuth 2.0 -> OAuth 2.1. Что дальше?

Архитекторы ничего не выдумывают. Они трансформируют реальность. Алваро Сиза Виэйра Много всего уже сказано и написано про фреймворк авторизации OAuth 2.0 с 2012 года. И, казалось бы, все давно его знают, используют, все должно работать надежно и безопасно. Но, как обычно, на практике все иначе. В...

Устранена уязвимость в плеере VLC, допускающая удаленное выполнение кода

Unsplash Вышло обновление медиаплеера VLC, устраняющее внезапный сбой плеера, а также удаленное выполнение кода. Обновление медиаплеера VLC Media Player 3.0.12 вышло не так давно. Из важного в обновлении — оно улучшит пользовательский опыт для владельцев Mac. Но об этом уже рассказывали. Однако...

Митигация уязвимостей: операционная система в помощь?

Каждый, кто начинает изучать уязвимости программного обеспечения и их эксплуатацию, рано или поздно начинает задаваться вопросами: откуда берутся методики написания эксплойтов? Почему современное ПО содержит уязвимости? Насколько операционные системы с точки зрения проведения атак на ПО отличаются...

О театре или почему всем плевать

На волне хайпа про РЖД я заметил, что много людей, даже из тех, кто "в теме", имеют странное представление о ситуации. А большая часть тех, кто с безопасностью не связан вообще, высказывает какие-то уж совсем фантастические мнения, граничащие с теорией заговора. В данной статье я сделаю попытку...

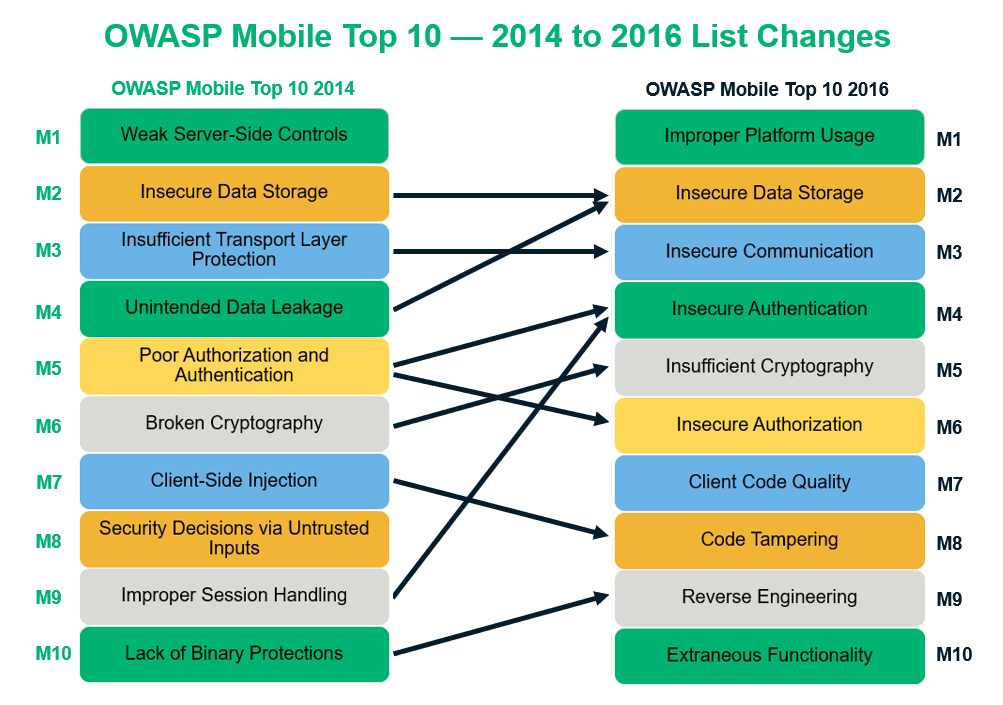

[Перевод] Топ-10 уязвимостей мобильных приложений и способы их устранения

По данным Statista в мире насчитывается около 3.5 млрд. пользователей смартфонов. Это значит, что жертвами небезопасных мобильных приложений могут стать очень многие. Подготовленный фондом OWASP cписок 10 наиболее актуальных уязвимостей приложений – это отличный ресурс для разработчиков,...

[Перевод] Взлом мобильного WiFi-роутера

У меня имеется Alcatel MW41 — мобильный WiFi-роутер. К его функционированию у меня претензий нет, но то, как он устроен, вызывает некоторые вопросы. Возникает такое ощущение, что на нём работает некое ПО (точнее — веб-сервер, предоставляющий интерфейс для выполнения настроек устройства). Это...