Появились доказательства присутствия шпионских чипов в серверах Supermicro

Где умный человек прячет листик? В лесу. Где он прячет шпионский чип? В сервере Только вчера на Хабре была опубликована статья о том, что доказательств присутствия шпионских модулей в оборудовании компании Supermicro нет. Ну а сегодня они появились. Обнаружил их в оборудовании одной из крупнейших...

Как взламывают блокчейн и криптовалюты: 6 успешных атак «51 процента»

Изображение: Unsplash Одна из главных угроз информационной безопасности для криптовалют, созданных на технологии блокчейна – это так называемые атаки 51%. Они позволяют злоумышленникам контролировать сеть и проходящие в ней транзакции. В 2018 году жертвами такой атаки стали шесть криптовалютных...

Мониторинг сотрудников: польза или вред?

Здравствуйте! Меня зовут Анна Попова, я являюсь руководителем блока DLP ГК Infosecurity. Сегодня мне хочется поговорить про мониторинг сотрудников и зачем он вообще нужен. Этот материал мне хотелось бы адресовать не сотрудникам служб безопасности, которым в большинстве адресованы такие статьи, а...

[Перевод] CoreBluetooth на практике

Перевод статьи Practical CoreBluetooth for Peripherals Пару лет назад, впервые столкнувшись в рабочем проекте с Bluetooth, нашел эту статью, которая сильно помогла понять, как это работает, найти “отправную” точку. Надеюсь, что пригодится новичкам. Об авторе: Йоав Шварц — ведущий iOS разработчик в...

Книга «Инфраструктура безопасности Microsoft Azure»

В этой книге приводится общая информация, соображения о проектировании, рассматриваются сценарии развертывания, передовые методики, результаты опросов на технологические темы и инструкции, которые помогут вам составить всеобъемлющее предоставление о возможностях обеспечения безопасности Azure....

Что показала Google на своей презентации

Несколько часов назад Google закончила большое мероприятие в Нью-Йорке, на котором она анонсировала свои новые гаджеты. Это совпало с празднованием десятилетия Android, и главное внимание, конечно, было приковано к новым смартфонам Pixel (хотя о них до этого была масса утечек, и официальные модели...

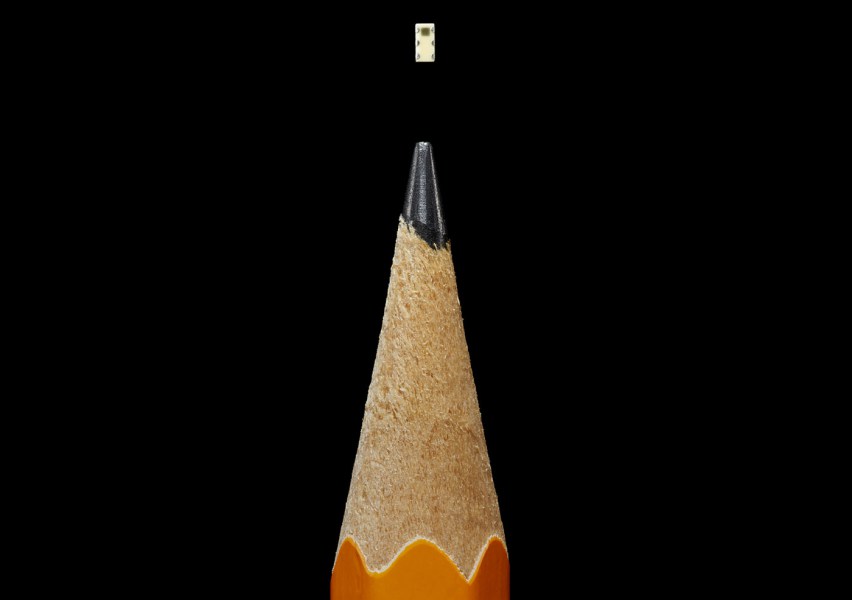

Глава Apple заявил, что китайские шпионские чипы в серверах Supermicro — выдумка

«Шпионский чип», о котором рассказывалось в материале Boomberg, выглядит, по словам журналистов СМИ, именно так На прошлой неделе издание Bloomberg Businessweek опубликовало развернутую статью о китайском шпионском микрочипе, который тайно устанавливался на материнские платы серверов Supermicro....

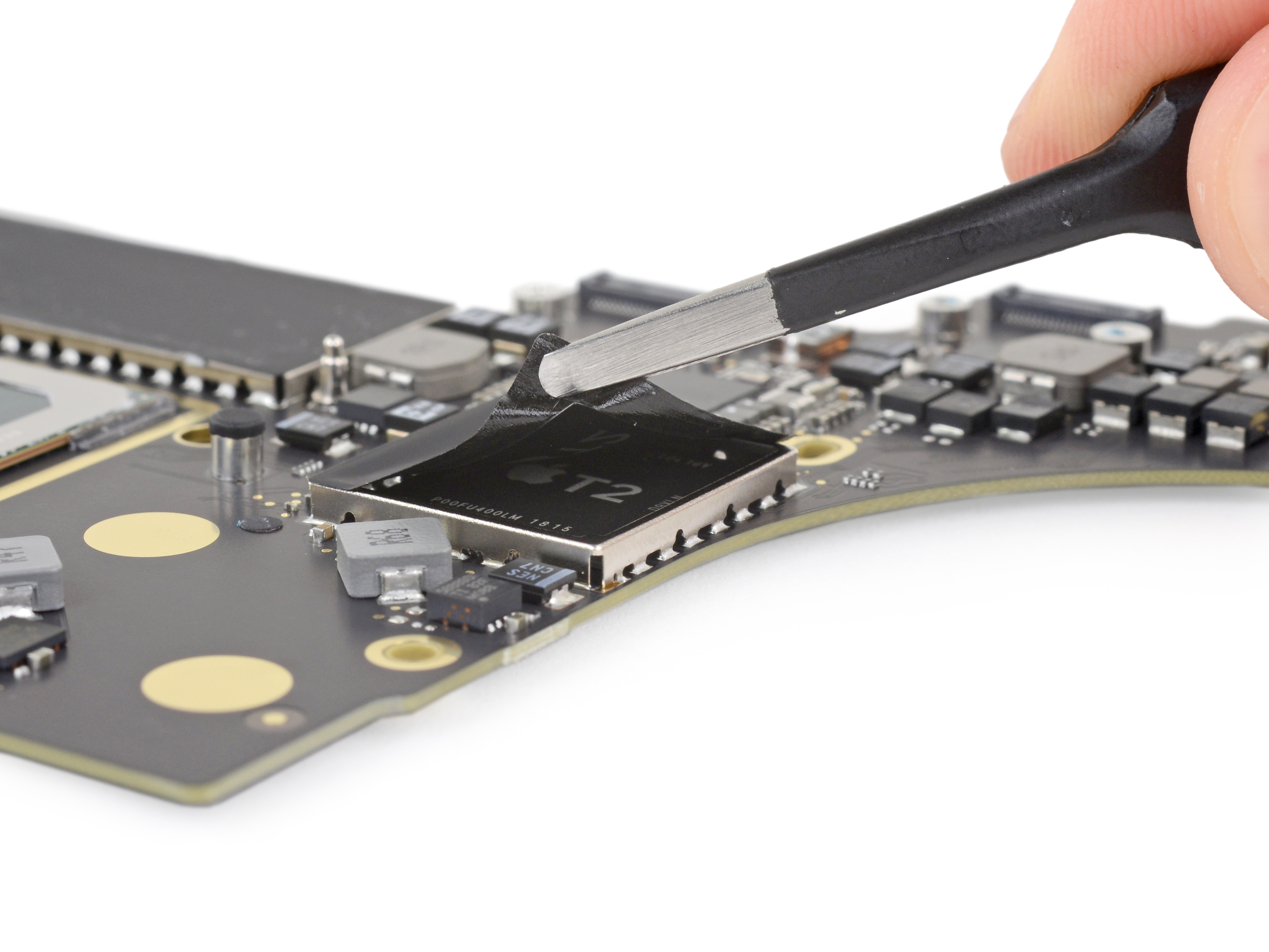

iFixit: Apple еще не активировала блокирование отремонтированных MacBook

Тот самый чип Т2, который требует проприетарного ПО Apple Service Toolkit 2 для активации MacBook 2018 после ремонта На днях на Хабре публиковалась новость о том, что Apple запрещает ремонтировать новые макбуки как их владельцам, так и неавторизованным сервисным центрам. Запрещение это не...

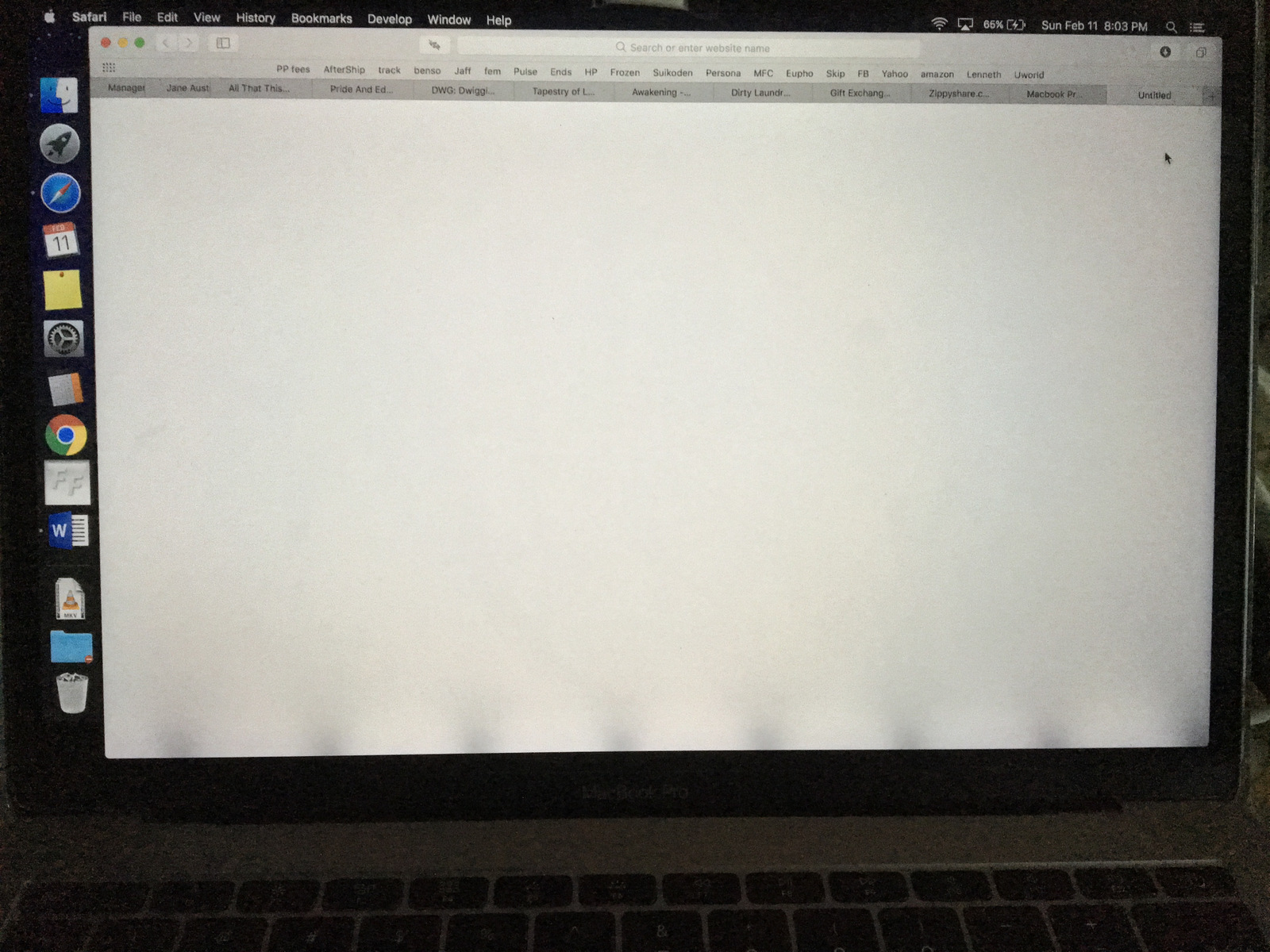

Ещё одна проблема с дисплеями MacBook Pro

Не успела Apple выпустить программу расширенной гарантии по замене ломающихся клавиатур, как на MacBook Pro 2016 года выпуска и новее стала проявляться новая, куда более серьёзная проблема, связанная с конструктивными недостатками модели. Каждый раз, когда вы открываете и закрываете ноутбук, шлейф...

[Перевод] Конференция DEFCON 20. Как поиметь плохих парней (и мафию) с помощью JavaScript ботнета. Часть 1

Я рад представить сегодняшнюю тему «Как поиметь плохих парней и мафию, используя JavaScript ботнет». Сначала я хочу представить себя и мою страну – я Чема Алонсо, работаю в маленькой компании под названием Informatica64. Я также занимаюсь безопасностью Microsoft и живу в Испании. Если вы ещё не...

[Из песочницы] Как капчи рассказали об уязвимости Яндекса

Привет, Хабр! Присаживайтесь поудобней, заварите себе чайку, ибо я пишу немного затянуто и через правое ухо. Итак, Вы готовы? Отлично, тогда приступаем. ВНИМАНИЕ! Информация, описанная ниже, написана исключительно в исследовательских целях и не предназначена для использования в корыстных целях!...

Zeppelin OS — еще один шаг к безопасным смарт-контрактам

Ethereum сейчас одна из самых популярных платформ для создания децентрализованных приложений, которая активно развивается. Одно из новшеств Zeppelin мы сегодня попробуем своими руками. А для тех кто в «танке», Zeppelin — это компания, занимающаяся разработкой и проверкой безопасности...

Алгоритм работы протокола SSH

Периодически читая статьи, посвящённые SSH, обратил внимание, что их авторы порой не имеют понятия, как работает этот протокол. В большинстве случаев они ограничиваются рассмотрением темы генерации ключей и описанием опций основных команд. Даже опытные системные администраторы часто несут полную...

Google+ RIP

Компания Google официально объявила, что закрывает свою социальную сеть Google+ We are shutting down Google+ for consumers. Если точнее, в Google заявили, что решили отключить большинство функций Google+ для рядовых пользователей и оставить сервис полноценно доступным только корпоративных клиентов....

Nintendo патентует чехол — Game Boy

Когда увидели свет NES и SNES Classic Mini, автор этих строк высказввал в комментариях предположения, что Game Boy — следующий. И вот в этом направлении что-то зашевелилось, но никто не предполагал, что задачу решат так (ссылка на патент). Читать дальше →...

IoT Security Week 38: уязвимости в роутерах MikroTik, D-Link и TP-Link

Кажется, пора переименовывать дайджест. За прошедшую неделю вышло сразу три исследования про новые дыры в трех разных роутерах, еще одно — про уязвимость в умных телевизорах Sony, и еще — про безопасность роутеров в целом, в межгалактическом мировом масштабе. К счастью, есть что обсудить. К...

[Перевод] Что граф Монте-Кристо может рассказать нам о кибербезопасности

В 1844 году Александр Дюма описал взлом телекоммуникаций, основанный на инсайдерских угрозах и социальной инженерии Что вообще может рассказать о кибербезопасности 174-летний французский роман? Оказывается, многое. Роман Александра Дюма "Граф Монте-Кристо" был опубликован в 1844 году, и он,...

Изучаем Adversarial Tactics, Techniques & Common Knowledge (ATT@CK). Часть 3

Часть 3. Закрепление (Persistence). В предыдущей части цикла публикаций «Изучаем Adversarial Tactics, Techniques & Common Knowledge (ATT@CK)» были рассмотрены техники выполнения кода в атакуемой системе, описывающие средства и методы удаленного и локального выполнения различных команд, сценариев и...