Palm возрождается из пепла с новым гаджетом

Компания Palm навсегда вписана в историю современного «железа». Ее разработки служили примером для других компаний, в свое время поклонников продукции Palm было не счесть. Как и многим другим брендам, Palm все же пришлось уйти с рынка, в силу целого ряда причин. Но устройства компании и ее...

[Перевод] Уходящая от вас безопасность

Я посетил встречу Messaging, Malware and Mobile Anti-Abuse Working Group (m3aawg.org) в Бруклине, Нью-Йорк. Я ожидал лучшей погоды, чтобы побродить по городу, насладиться конференцией, и широким выбором еды на районе. Я настолько был уверен в ясности неба, что даже не взял с собой ничего от дождя....

[Перевод] Курс MIT «Безопасность компьютерных систем». Лекция 12: «Сетевая безопасность», часть 3

Массачусетский Технологический институт. Курс лекций #6.858. «Безопасность компьютерных систем». Николай Зельдович, Джеймс Микенс. 2014 год Computer Systems Security — это курс о разработке и внедрении защищенных компьютерных систем. Лекции охватывают модели угроз, атаки, которые ставят под угрозу...

[Перевод] Второй ретрокомпьютер-бейдж от Hackaday

Положительный опыт применения ретрокомпьютеров-бейджей на прошедшей в мае конференции в Белграде (новость на Хабре и на Hackaday) побудил руководство Hackaday повторить эксперимент на следующем мероприятии — Superconference, или сокращённо Supercon, которая пройдёт в ноябре в Пасадине. Новая модель...

Статистика ЦБ: заработок хакеров от кибератак на финансовые организации в 2018 году упал почти в 14 раз

Изображение: Christiaan Colen | CC BY-SA 2.0 Подразделение Банка России под названием FinCert, которое занимается вопросами кибербезопасности сферы финансов, представило новый отчет о положении дел в отрасли. Согласно статистике, опубликованной «Ведомостями», хакерам все сложнее успешно атаковать...

[Из песочницы] Threat Intelligence – современный подход к обеспечению информационной безопасности

Представьте, что Вы пришли на работу, включаете компьютер и видите, что сайт Вашей компании не работает, груз застрял на таможне и не может дойти до склада. И даже на заставке компьютера незнакомая кем-то поставленная смешная картинка. К Вам приходит бухгалтер и сообщает, что со счетов выведены все...

[Перевод] Курс MIT «Безопасность компьютерных систем». Лекция 12: «Сетевая безопасность», часть 2

Массачусетский Технологический институт. Курс лекций #6.858. «Безопасность компьютерных систем». Николай Зельдович, Джеймс Микенс. 2014 год Computer Systems Security — это курс о разработке и внедрении защищенных компьютерных систем. Лекции охватывают модели угроз, атаки, которые ставят под угрозу...

Уязвимость в плагине jQuery активно эксплуатируется злоумышленниками

Уязвимость в популярном плагине jQuery File Upload активно эксплуатируется злоумышленниками для внедрения вредоносных файлов и перехвата контроля над серверами. Плагин и более 7800 форков, используются в огромном количестве проектов, CRM-системах, WordPress плагинах, дополнениях Drupal,...

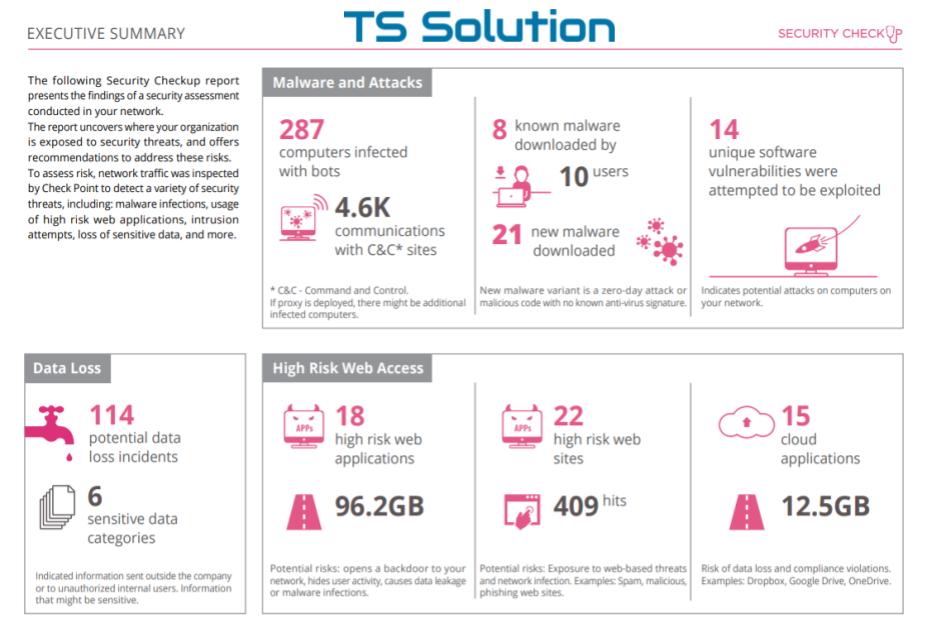

Типичные проблемы с безопасностью корпоративной сети, которые удается обнаружить с помощью Check Point Security CheckUP

Все персонажи вымышлены, все совпадения с реальными компаниями абсолютно случайны! Какие проблемы с безопасностью корпоративной сети чаще всего встречаются? Ответ на этот вопрос не такой простой. Но мы можем поделиться некоторой статистикой, которую мы получили проводя аудиты безопасности сети с...

? Skype превратился в унылое подобие… и продукт, позволяющий получить полный доступ к вашей системе? Есть ли надежда?

Извините, накипело! Сегодняшний повторный инцидент с загрузкой 500+ МБ паразитного трафика за 15-20 минут, который я не заказывал, стал последней точкой, когда я всерьез задумался снести мессенджер, которым пользовался практически с самого начала его создания и отказаться от дальнейшего...

Интеллектуальная, защищенная платформа Cisco для бизнеса в эпоху цифровизации

Что нужно бизнесу от сети? Руководители бизнеса современных компаний редко интересуются тонкостями IT и нюансами сетевых технологий. Это неудивительно: бизнесу важен результат. Но нужный бизнес-результат получается благодаря слаженной работе множества бизнес-процессов. Большинство из них связано с...

Trekz Air — как на самом деле звучат наушники с костной проводимостью

Осенний привет хабровчанам! По жизни я — меломан, и провожу с музыкой непростительно много времени — по 8-12 часов в день. Большая аудиотека пополняется благодаря стриминговым сервисам. Всё сокровенное храню на плеере, используя наушники с большим количеством излучателей: TBA04, NuForce Primo8,...

[Из песочницы] Методичка для проведения образовательной программы «Кибергражданство»

Я подготовил небольшую методичку, которая поможет вам обеспечить информационную безопасность своим детям. Эта методичка, вместе с некоторыми дополнительными материалами, получила положительную оценку от администрации Алтайского края (см. скан благодарственного письма в конце статьи). Ниже – полный...

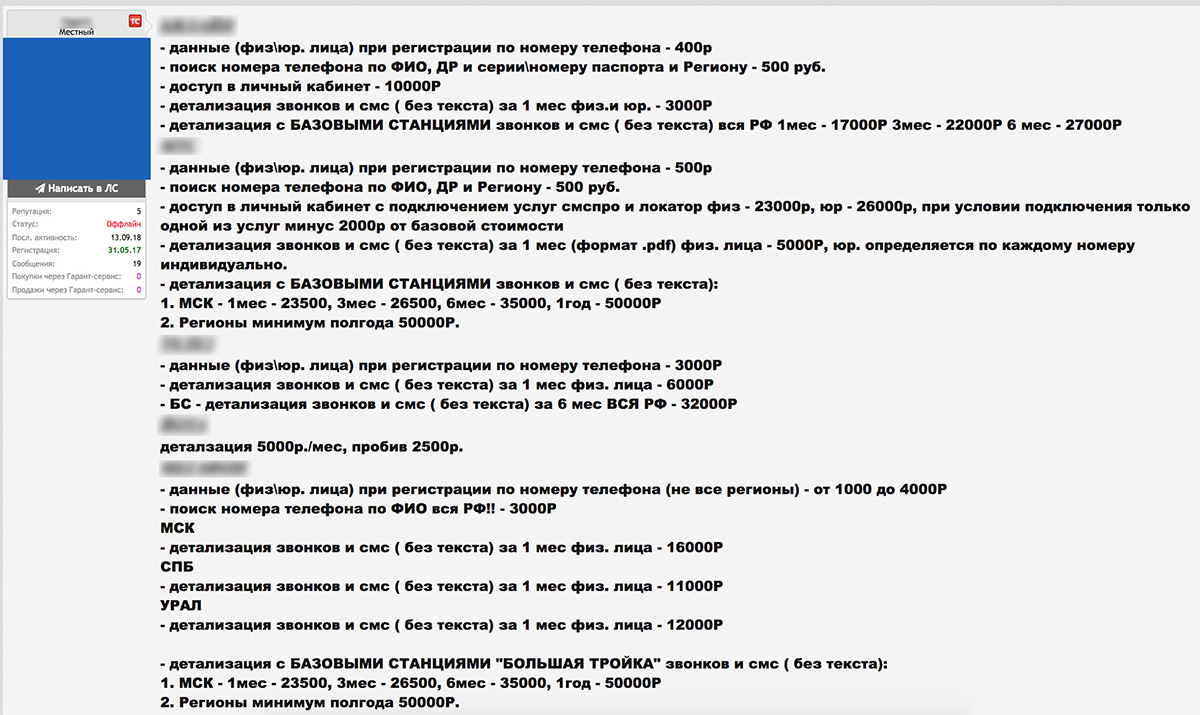

Мобильные операторы озаботились тайной связи

Базы мобильных операторов продаются буквально на каждом углу. Кто угодно может пробить любого абонента по истории звонков, местоположения и т. д. (информацию сливают и работники операторов связи, и сотрудники спецслужб, подробнее читай статью «Наши с вами персональные данные ничего не стоят»), но...

Паркур, танцы и работа на стройке от Boston Dynamics

За последнюю неделю небезызвестная компания Boston Dynamics показала много чего интересного. Давайте вкратце посмотрим на успехи наших будущих хозяинов помощников. Неделю тому появилось новое видео про гуманоидного робота Atlas, который учится паркуру: Читать дальше →...

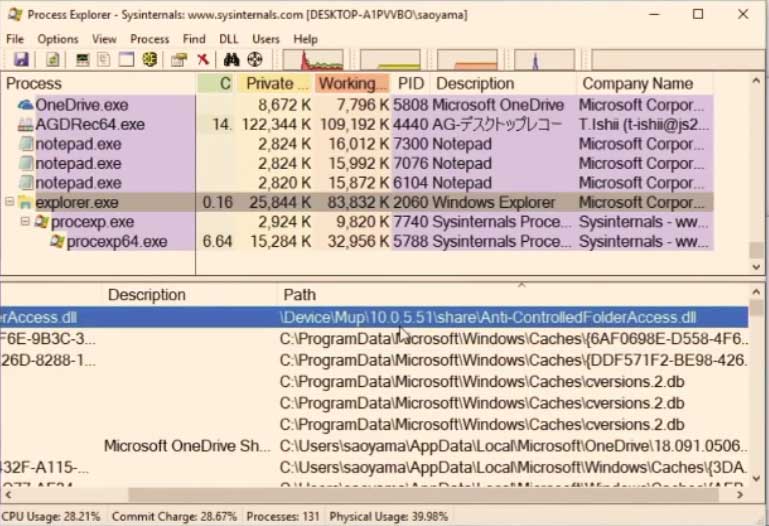

Разработчики Windows 10 реализовали защиту от вирусов-вымогателей. Ее можно обойти с помощью инъекции DLL

В Windows 10 появился механизм защиты от вирусов-вымогателей под названием Controlled Folder Access. Он предотвращает изменение файлов в указанных защищенных папках неизвестными программами. Исследователь информационной безопасности из Fujitsu System Integration Laboratories Ltd. обнаружил способ...

ZeroNights 2018. Reload

ZeroNights — международная конференция, посвященная практическим аспектам информационной безопасности. В этом году юбилейная конференция 2^3 ZeroNights пройдет 20-21 ноября в клубе А2, Санкт-Петербург. Новая локация — новый формат конференции. Читать дальше →...

Управляем сотнями разных устройств умного дома голосом и текстом со смартфона. Alexa Echo в мессенджере

Количество умных девайсов для дома растет с каждым днем. Все больше и больше производителей начинают выпускать свои устройства. Все это замечательно, но вместе с тем появляется одна проблема — софт для управления такими девайсами. Представьте, что вы купили умную розетку производства TP Link,...