Забирайте свои данные, отвязывайте почту и бегите с qip.ru

Некогда популярный проект QIP.ru, на определенном этапе включавший в себя агрегатор новостей, форумы, почту, мессенджер, фотохостинг и другие сервисы, окончательно пришел в полный упадок. Приблизительно с 20 августа 2018 года начались постоянные перебои с авторизацией в сервисах, доступом к...

Ультимативное руководство по DJI GO 4: главный экран и настройки камеры

Что такое DJI GO 4 знает каждый владелец квадрокоптера DJI. С помощью этой программы вы можете не только управлять своим дроном, но и изменять настройки камеры, сенсоров, отслеживать статус всех систем устройства и многое другое. Но, к сожалению, пока приложение не получило официальную русификацию....

Обзор вакуумного формовщика Mayku FormBox: пусть детали размножаются

3D-печать всем хороша, но есть одно “но” — это занятие для терпеливых. А что, если вы сможете быстро тиражировать однажды напечатанную модель многократно? Сегодня мы рассказываем про Mayku FormBox — настольный вакуумный формовщик, который поможет выпускать небольшие тиражи ваших 3D-принтов...

Да будет свет

Представьте себе: пришли вы вечером домой, а в квартире только два блестящих кошачьих глаза. Темно, хоть глаз выколи. Вы подсвечиваете себе путь мобильником и пытаетесь вспомнить, где лежат свечи и спички и лежат ли они вообще. Вокруг вас растерянно и грустно бродят домашние, обречённо стучит...

Обзор электровелосипеда Twitter Mantis E-1

К сожалению, велосипедный сезон 2018 потихоньку приближается к своему логическому завершению (хотя некоторые катают круглый год). За это время мы могли бы наштамповать обзоров про все продающиеся у нас модели электровелосипедов, но всё же предпочли качество, а не количество. В том числе поэтому...

Новый виток импортозамещения. Куда бежать и что делать?

Что такое импортозамещение в ИТ Совсем кратко пробегусь по основным вопросам для синхронизации. 1. Что такое отечественное ПО и оборудование? С юридической точки зрения российскими считаются те продукты, чьё российское происхождение подтвердили в Министерстве цифрового развития и в Минпромторге...

[Перевод] Курс MIT «Безопасность компьютерных систем». Лекция 9: «Безопасность Web-приложений», часть 1

Массачусетский Технологический институт. Курс лекций #6.858. «Безопасность компьютерных систем». Николай Зельдович, Джеймс Микенс. 2014 год Computer Systems Security — это курс о разработке и внедрении защищенных компьютерных систем. Лекции охватывают модели угроз, атаки, которые ставят под угрозу...

Security Week 36: Telnet должен быть закрыт

Telnet — это очень старый протокол. Википедия сообщает, что он был разработан в 1969 году, много лет активно использовался для удаленного доступа к компьютерам и серверам, причем как под управлением Unix/Linux, так и для систем под Windows (telnet можно было включить в Windows NT и в Windows 2000)....

A1: 2017 – Injections (Часть 2)

В прошлой статье я предположил, что читатель знает, как устроен язык запросов SQL в подробностях, а также механизм работы протокола HTTP. Но это, как правило, не так. И я сразу вспомнил историю, описанную в одной из моих любимых книг «Недоверчивые умы» Роба Бразертона. В ней описан следующий...

Изучаем Adversarial Tactics, Techniques & Common Knowledge (ATT@CK). Часть 2

Часть 2. Выполнение (Execution) В части 1 цикла статей «Изучаем Adversarial Tactics, Techniques & Common Knowledge (ATT@CK) были рассмотрены техники получения первоначального доступа, основная цель которых заключалась в доставке вредоносного кода в атакуемую систему. Следующий этап цепочки...

Наши с вами персональные данные ничего не стоят

Во всем мире сейчас принимается много усилий с целью обеспечить безопасность персональных данных. Россия тоже не отстает, с энтузиазмом внедряя десятки законов, сотни подзаконных актов и регламентов. Есть ли результат? Проведенное мною расследование покажет, что в России и на всем пространстве...

[Перевод] Конференция DEFCON 22. Эдриан Креншоу. На чём могут «спалиться» пользователи TOR

Здравствуйте, меня зовут Эдриан Крэншоу. Я сооснователь компании Derbycon, основатель Irongeek.com, интересуюсь информационной безопасностью и работаю старшим консультантом по безопасности в компании Trusted Sec. Я расскажу вам, как люди размещают свои подлинные документы в Darknet и как из-за...

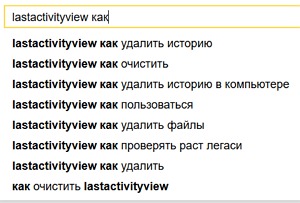

[Из песочницы] Forensic resistance 1 или Last-икActivityView. Данные об активности пользователя в Windows 10 и как их удалить

Доброго времени прочтения, уважаемые читатели Хабра. Побуждением к изысканиям, опубликованным в данной статье, стало набирающее все большую и большую популярность слово «форензика» и желание разобраться в вопросе — какие данные о цифровой жизнедеятельности рядового пользователя собирает ОС Windows...

Разрабатываем процессорный модуль NIOS II для IDA Pro

Скриншот интерфейса дизассемблера IDA Pro IDA Pro — знаменитый дизассемблер, который уже много лет используют исследователи информационной безопасности во всем мире. Мы в Positive Technologies также применяем этот инструмент. Более того, нам удалось разработать собственный процессорный модуль...

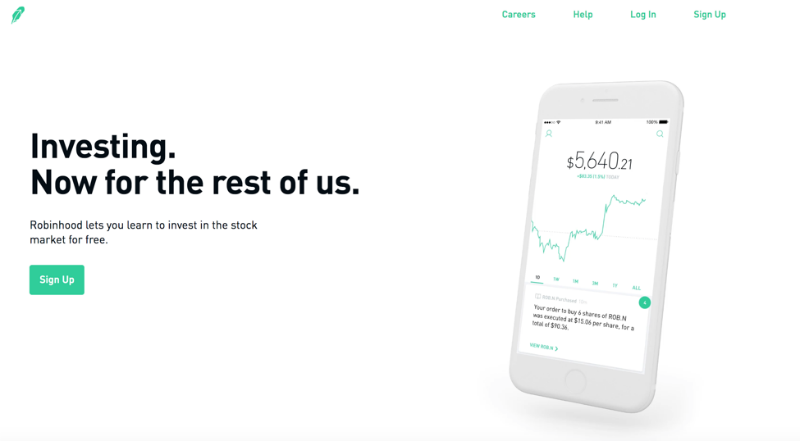

Сервис для торговли на бирже Robinhood обвинили в продаже данных о заявках пользователей высокочастотным трейдерам

Издание о финансах и технологиях Seeking Alpha опубликовало расследование о деятельности финансового стартапа Robinhood. В частности, там утверждается, что сервис, предлагающий пользователям возможность торговли на бирже без комиссий, продает данные о выставляемых ими заявкам высокочастотным...

[Перевод] Создатели ботнета Mirai теперь сражаются с преступностью на стороне ФБР

Три подзащитных студента, стоявшие за ботнетом Mirai – онлайн-инструментом, учинившим разрушения по всему интернету осенью 2016 при помощи мощнейших распределённых атак на отказ от обслуживания – в четверг предстанут перед судом на Аляске и попросят судью вынести новый приговор: они надеются на то,...

Удаленное выполнение кода в Microsoft JET Database Engine

Участник проекта Zero Day Initiative Lucas Leong (Trend Micro) раскрыл подробности о наличии критической уязвимости в Windows, позволяющей удаленно выполнить произвольный код в контексте текущего процесса. Для успешной эксплуатации проблемы потребуется участие пользователя, который должен открыть...

iFixit: iPhone XS и XS Max — почти точные копии iPhone X с ремонтопригодностью 6 из 10

Компания Apple практически каждый год выпускает новые устройства, не явился исключением и 2018-й. О том, что было представлено на ежегодном мероприятии компании, на Хабре уже писали. В числе прочих интересных и не очень новинок были представлены новые смартфоны iPhone XS и XS Max. Пока за ними в...