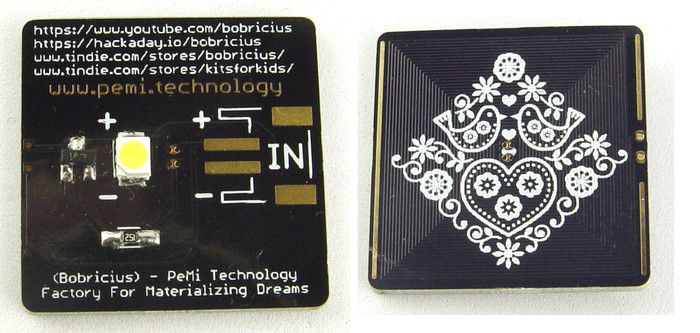

[Перевод] «Похититель джоулей» с печатными катушками

И «похититель джоулей», и печатные катушки новыми изобретениями не назовёшь. Но совместно их, пожалуй, ещё не применяли… Читать дальше →...

Huawei без Facebook — теперь меньше предустановленного ПО

Компания Facebook запретила предустанавливать приложения Facebook, Instagram и WhatsApp на новые смартфоны от Huawei. Ограничения пока что никак не коснутся тех, кто уже владеет гаджетами от Huawei. Читать дальше →...

Новости недели: корпоративный блокировщик рекламы в Chrome, ФСБ и ключи шифрования «Яндекса», связь дорожает

В новом выпуске дайджеста читайте: VPN-сервис HideMy.name смог добиться в суде отмены блокировки; полноценный блокировщик рекламы в Chrome будет доступен только для корпоративных пользователей; данные eSim будут хранить на территории РФ; Яндекс не предоставил ФСБ ключи шифрования; связь в России...

Comodo отзывает сертификаты без причины

Могли ли вы представить себе, что крупная компания будет заниматься обманом своих клиентов, особенно если эта компания позиционирует себя гарантом безопасности? Вот и я не мог до недавнего времени. Эта статья — предостережение, чтобы вы сначала десять раз подумали, перед тем как покупать сертификат...

[Перевод] Успех социального эксперимента с поддельным эксплойтом для nginx

Прим. перев.: Автор оригинальной заметки, опубликованной 1 июня, решил провести эксперимент в среде интересующихся информационной безопасностью. Для этого он подготовил поддельный эксплойт к нераскрытой уязвимости в веб-сервере и разместил его в своём твиттере. Его предположения — быть мгновенно...

Скрытное использование локальной копии Telegram

Привет. На днях мой друг системный администратор готовился к полету и скопировал линукс с десктопа себе на ноутбук. Вскоре он обнаружил, что Telegram продолжает работать, как с десктопа, так и с ноутбука, одновременно. В сессиях оба приложения отображаются как один девайс. Возможно, через...

FAQ по перехвату сотовой связи: что такое IMSI-перехватчики / СКАТы, и можно ли от них защититься

Наверное, даже домохозяйки знают, что публичные точки Wi-Fi небезопасны. Что не мешает рядовым юзерам вовсю ими пользоваться — ведь если нельзя, но скучно и очень хочется, то можно! И без всякого VPN — хотя функцию VPN теперь внедряют даже в комплексные антивирусные продукты. Здоровой альтернативой...

«Умная одежда»: есть ли реальная польза?

Одежда, возможно, является следующим логичным шагом в эволюции гаджетов. Подобно тому, как смартфоны однажды отвязали своих пользователей от настольных компьютеров, курточки и футболки с электронным текстилем могут сделать присутствие смартфона в кармане совсем не обязательным. По сравнению с...

[Из песочницы] Как организовать кофе в офисе

Организовать кофе в офисе – это очень просто. Но если ты много лет работаешь с кофемашинами, кофе и кофейными же ИТ-решениями, то забываешь, что некоторые люди могут не знать элементарных вещей. Об этом мне напомнила статья «Сколько нужно программистов, чтобы выпить чашечку кофе». В любой профессии...

Как защитить 5G в «умном» городе: применяем новую архитектуру безопасности

В прошлом нашем посте речь шла об исследовании международного коллектива учёных A Security Architecture for 5G Networks, которые искали способ защитить сети пятого поколения. Исследователи предлагают для этого новую архитектуру безопасности. Чтобы лучше понимать термины и понятия, которые относятся...

[Перевод] Как Apple (приватно) найдёт в офлайне ваше потерянное устройство?

В понедельник на конференции WWDC компания Apple представила классную новую функцию под названием “Find My". В отличие от стандартной «Найти мой iPhone», которая полагается на инфраструктуру сотовой связи и GPS потерянного устройства, функция «Найди меня» способна найти даже устройства без...

Проверка эффективности работы SOC

Сегодня мы поговорим о Security Operations Center (SOC) со стороны людей, которые не создают и настраивают его, а проверяют, как это сделали другие. Под проверку попадает эффективность работы SOC, построенного для вашей компании самостоятельно или кем-то со стороны. Проверка дает ответ на вопрос...

Киберстрахование на российском рынке

Нет, речь пойдёт не о киберспортсменах, которые хотят застраховать себя от ушибов мышкой или испорченного плохим монитором зрения. Поговорим о страховании киберрисков при использовании IT-технологий. На фоне стремительного развития цифровых технологий и усложнения IT-инфраструктуры компаний заметен...

Изучаем MITRE ATT&CK. Mobile Matrices: Device Access. Часть 3

Получение учетных данных (Credential Access) Ссылки на все части: Часть 1. Первоначальный доступ к мобильному устройству (Initial Access) Часть 2. Закрепление (Persistence) и Эскалация привилегий (Privilege Escalation) Для осуществления несанкционированного доступа к ресурсам мобильного устройства...

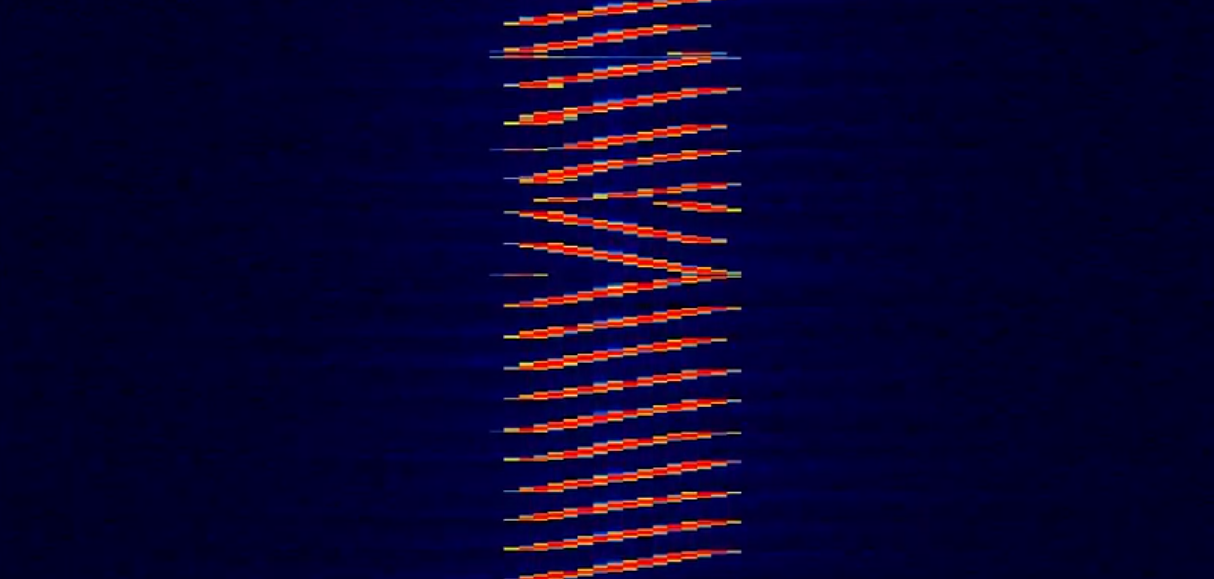

Software Defined Radio — как это работает? Часть 7

Привет, Хабр. В предыдущей части про передачу в GNU Radio был задан вопрос о том, можно ли декодировать протокол LoRa (передача данных для устройств с низким энергопотреблением) с помощью SDR. Мне эта тема показалась интересной, тем более что и сам сигнал у LoRa довольно-таки необычный — так...

Какие плюсы у беспроводной зарядки и почему за этим будущее? Личный опыт на 2019 год

Я пользуюсь беспроводными зарядками уже 1,5 года. И считаю, что за этим будущее. Уже сегодня беспроводные зарядки незаметно появляются в ежедневной жизни. А за несколько лет смогут стать сильным и заметным конкурентом проводным зарядкам. Вот плюсы беспроводной зарядки: Читать дальше →...

Что было на первом iPod: двадцать альбомов, которые выбрал Стив Джобс в 2001 году

Восемнадцать лет назад iPod ворвался на рынок аудиогаджетов и навсегда поменял вектор развития музыкальной индустрии. Про само устройство и его влияние написано много, но одна деталь заслуживает особого внимания. А именно — альбомы, попавшие в руки приглашенных журналистов вместе с первыми...

Способ обойти экран блокировки Windows на сеансах RDP

На днях исследователь безопасности раскрыл детали новой уязвимости в протоколе удаленного рабочего стола Microsoft Windows (RDP). Уязвимость CVE-2019-9510 позволяет злоумышленникам на стороне клиента обойти экран блокировки в сеансах удаленного рабочего стола. Читать дальше →...