Семинар «Управление уязвимостями: стандарты, реальность, инструменты», 4 июля, Москва

Всем привет! 4 июля мы проведем небольшой Vulnerability Management Day. Поговорим о том, какие стандарты и best practice существуют и как это все ложится (или нет ;)) на реальную жизнь. Мы пригласили экспертов по различным продуктам и соответственно со своим подходом к управлению уязвимостями....

Когда из интернета будут делать «чебурнет»: обзор проекта

Как вы помните, в начале мая 2019 года президент подписал закон «О суверенном интернете», который вступит в силу 1 ноября. Закон номинально призван обеспечить стабильную работу российского сегмента интернета при отключении от всемирной сети или скоординированных атак. А что дальше? Читать дальше →...

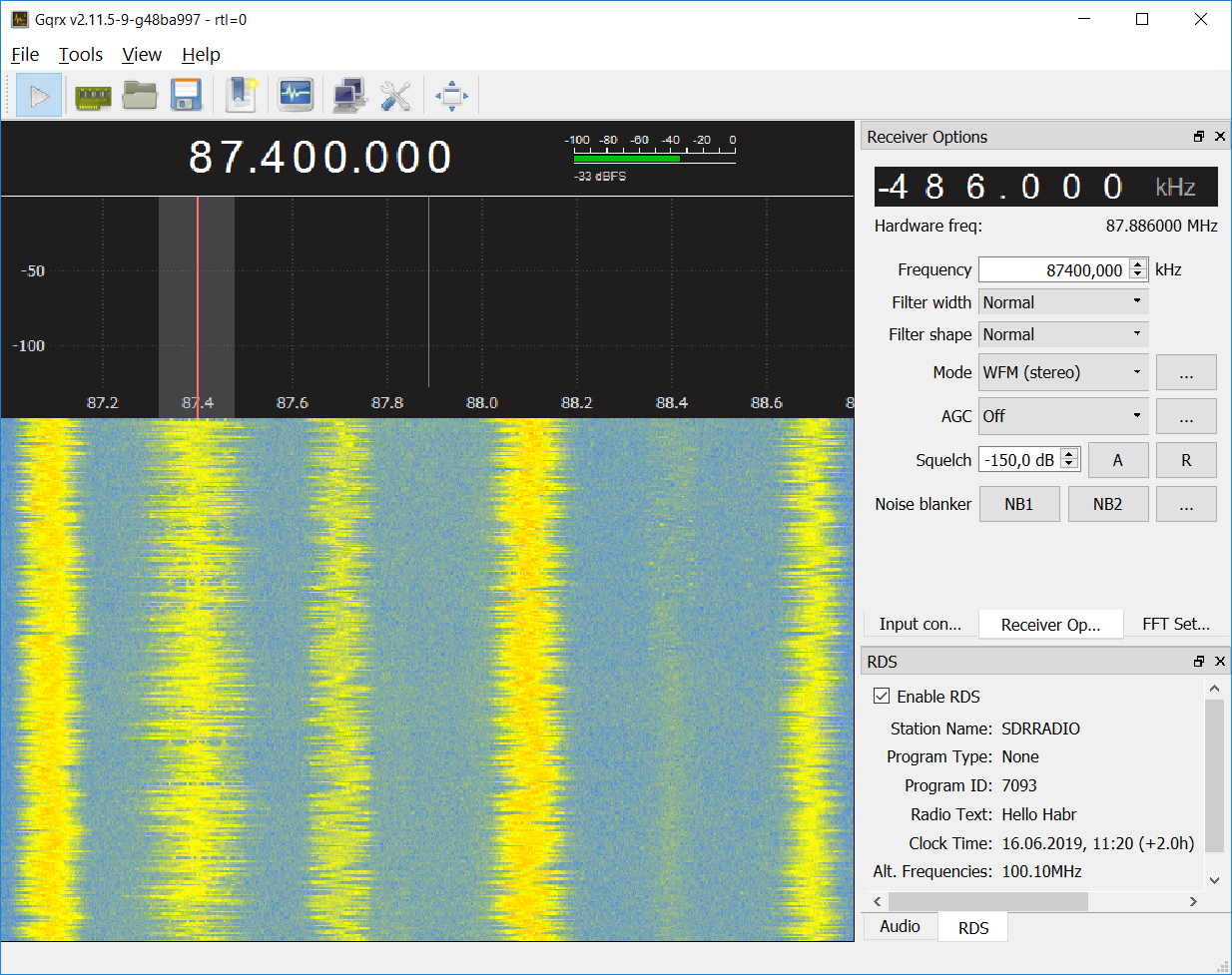

Software Defined Radio — как это работает? Часть 9

Привет Хабр. В предыдущей части было рассмотрено декодирование сигналов RDS для FM-радиостанций, и идея следующей статьи возникла сама собой — нужно сделать свой собственный FM-трансмиттер. Вариантов будет два — простой, и более сложный, с RDS. Как и в предыдущих случаях, сделаем мы все это в GNU...

Follow the money: как группировка RTM стала прятать адреса C&C-северов в криптокошельке

Группировка киберпреступников RTM похищает деньги у банковских клиентов с 2015 г. Большинство ее жертв — российские компании. Вредоносное ПО, которое используют злоумышленники, в ИБ-сообществе так же принято называть RTM. Об этой программе написано довольно много технических отчетов, которые...

[Перевод] Svalbard — новое имя проекта Have I Been Pwned перед продажей

В 2013 году я начал понимать, что утечки приватных данных становятся повсеместными. Действительно, такие случаи участились. И возросло влияние этих утечек на их жертв, включая меня. Всё чаще я писал в блоге на эту тему, которая казалась увлекательным сегментом индустрии инфобеза: как повторное...

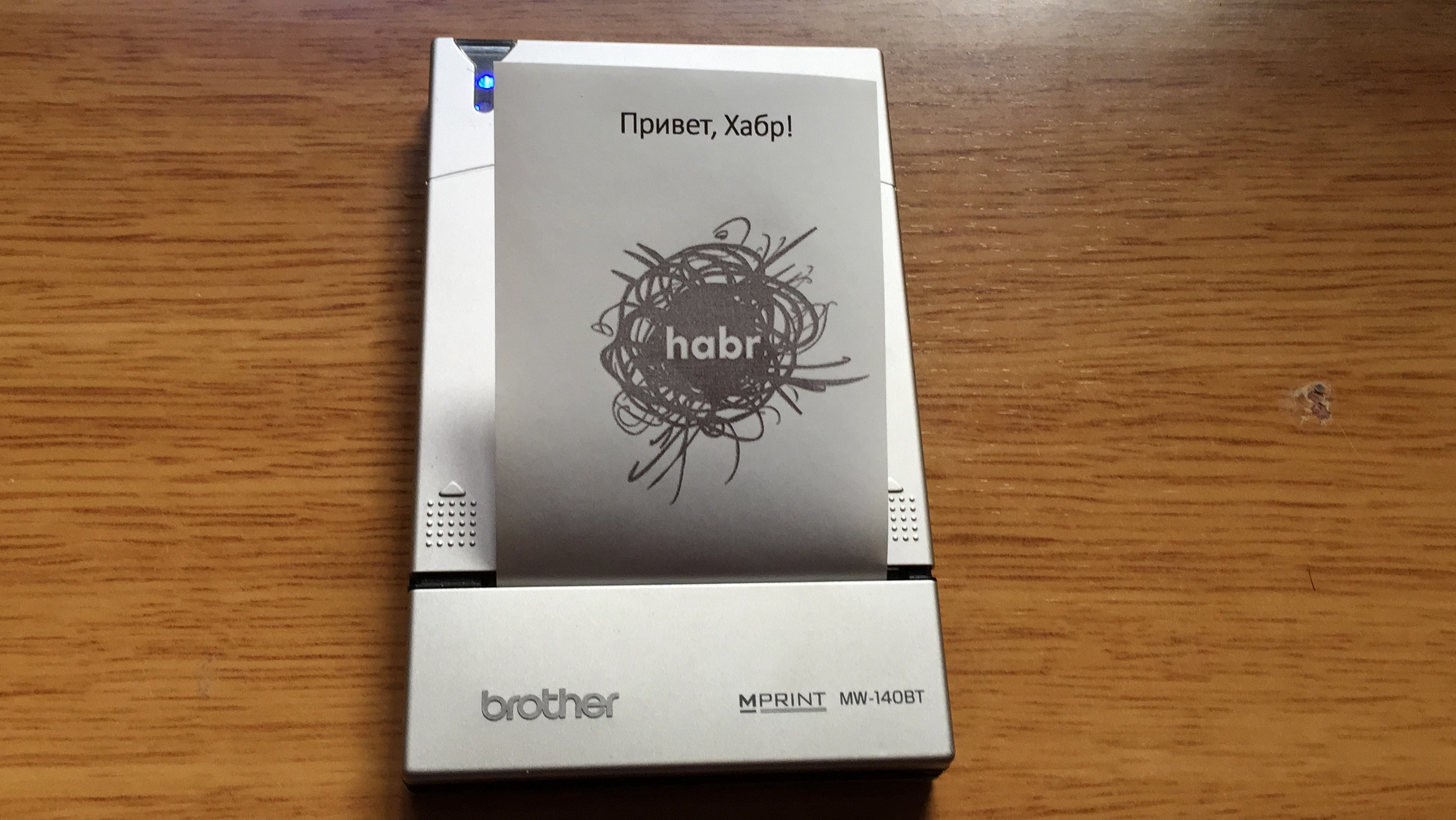

Термопринтер 2003 года с барахолки: что он может в 2019?

Пару месяцев назад я публиковал на Хабре обзор КПК HP, выпущенного в 2003 году, и еще обзор ноутбука 20-летней давности. Работая над статьями, я пытался понять, можно ли использовать девайсы в 2019 году. Как выяснилось, оба устройства почти безнадежно устарели. Кстати, все это я купил на испанском...

Об очень шпионском методе аутентификации

Итак, мы засылаем супер-секретных агентов Алису и Боба во вражескую страну под прикрытием. В процессе миссии им предстоит связаться и работать вместе, обмениваться информацией, обычные шпионские дела. Конечно, все это нужно делать с соблюдением всех возможных правил и техник безопасности. Ведь в...

Разбор конкурса «Конкурентная разведка» на PHDays 9

Восьмой год традиционный конкурс «Конкурентная разведка» предлагает участникам попробовать свои силы в поиске информации и между делом изучить новые техники OSINT. В этом году все задания были сосредоточены вокруг вымышленной ИБ-компании, позиционирующей себя как компанию — эксперта одной...

«Скрытые угрозы», тест по инцидентам в сфере кибербезопасности

Информационная безопасность — самая увлекательная и азартная сфера компьютерных технологий. В ИБ постоянно идет противоборство «меча и щита», средств атаки и защиты. Но даже самая мощная защита может быть неэффективна, если не уметь с ней обращаться. А учиться можно на громких провалах других...

Сканер портов в личном кабинете Ростелекома

Сегодня я совершенно случайно обнаружил, что личный кабинет Ростелекома занимается совершенно вредоносной деятельностью, а именно, сканирует локальные сервисы на моём компьютере. Так как добиться от Ростелекома вменяемой информации практически нереально, решил указать про данную проблему на Хабре,...

В Штатах ГОСТы тоже так себе. Фатальная уязвимость в Yubico FIPS, которую можно было избежать

Привет, %username%! 13 июня 2019 года компания Yubico, производитель устройств для двухфакторной аутентификации, выпустила уведомление о безопасности в котором говорится о критической уязвимости некоторых устройств Yubikey FIPS. Давайте посмотрим что это за уязвимость и как её можно было...

Гайд по внутренней документации по информационной безопасности. Что, как и зачем

В одной из наших предыдущих статей мы затронули вопрос формирования комплекта документов для проверяющих по вопросам защиты персональных данных. Мы дали ссылку на наши шаблоны документов, но остановились на теме документации по информационной безопасности весьма поверхностно. В этой статье хотелось...

Что не так с федеральным законом «Об электронной подписи» (63-ФЗ), и как это можно исправить

Рисовальная машина за работой, © axisdraw.com Электронная подпись в России впервые появилась в январе 2002 года вместе с принятием первого закона «Об электронной цифровой подписи» (1-ФЗ). Затем, спустя 9 лет, в апреле 2011 появился новый закон «Об электронной подписи» (63-ФЗ). Спустя еще 8 лет, в...

DO-RA.Avia для мониторинга космического излучения в авиации

Аннотация В настоящее время создаются различные экосистемы, позволяющие людям взаимодействовать в режиме онлайн с миром интернет вещей (IoT и IIoT) на благо общества, с учётом индивидуальных требований потребителей современных инновационных технологий. К данному типу экосистем возможно отнести и...

[Перевод] Реверсинг и взлом самошифрующегося внешнего HDD-накопителя Aigo. Часть 1: Препарируем на части

Реверсинг и взлом внешних самошифрующихся накопителей – мое давнее хобби. В прошлом мне доводилось упражняться с такими моделями, как Zalman VE-400, Zalman ZM-SHE500, Zalman ZM-VE500. Совсем недавно коллега занес мне еще один экспонат: Patriot (Aigo) SK8671, который построен по типичному дизайну –...

[Перевод] Приключения неуловимой малвари, часть 1

Этой статьей мы начинаем серию публикаций о неуловимых малвари. Программы для взлома, не оставляющие следов атаки, известные также как fileless («бестелесные», невидимые, безфайловые), как правило, используют PowerShell на системах Windows, чтобы скрытно выполнять команды для поиска и извлечения...

Защита от возгораний в дата-центрах, или как обеспечивается сохранность данных

После нашумевшего пожара в дата-центре Dataline на Боровой 5 июня мы получили шквал звонков от обеспокоенных клиентов. Всех волновал один вопрос: «Стоит ли готовиться к худшему?». Несмотря на то, что Cloud4Y не имеет никакого отношения к дата-центру OST, мы решили рассказать про особенности...

Security Week 25: уязвимость в Evernote и сотни взломанных интернет-магазинов

Специалисты компании Guardio обнаружили (новость, исследование) интересную уязвимость в Evernote. Точнее, не в самом приложении для хранения заметок, а в расширении для браузера Google Chrome. Evernote Web Clipper позволяет сохранять веб-страницы, причем как целиком, так и частично, и еще может...