AR-очки в деле. Реальные кейсы о том, как дополненная реальность нашла применение в самых разных сферах бизнеса

Рассказывая о видеоочках Epson Moverio, зачастую сталкиваемся со скепсисом (как в комментариях, так и в сообщениях в «личку»): «Ваши очки – просто дорогая игрушка. Ну или в «Pokemon go» сыграть, разве что». Или, как изящно отметил один наш читатель, — «ювелирная свистелка»: Поэтому, покопавшись в...

Камеры глубины — тихая революция (когда роботы будут видеть) Часть 1

Недавно я описывал, благодаря чему роботы завтра начнут НАМНОГО лучше соображать (пост про аппаратное ускорение нейросетей). Сегодня разберем, почему роботы скоро будут НАМНОГО лучше видеть. В ряде ситуаций намного лучше человека. Речь пойдет про камеры глубины, которые снимают видео, в каждом...

На что уповают эксперты по защите данных? Репортаж с Международного конгресса кибербезопасности

20-21 июня в Москве проходил Международный конгресс по кибербезопасности. По итогам мероприятия посетители могли сделать следующие выводы: цифровая неграмотность распространяется как среди пользователей, так и среди самих киберпреступников; первые продолжают попадаться на фишинг, открывать опасные...

[Из песочницы] Ревизия уровней доступа пользователей с помощью Power BI на примере CMS Битрикс (БУС)

В статье показан пример применения Power BI для анализа доступов пользователей на сайте под управлением 1С-Битрикс. Читать дальше →...

Это всё, что останется после тебя: криминалистические артефакты шифровальщика Troldesh (Shade)

Если вы следите за новостями, то наверняка знаете о новой масштабной атаке на российские компании вируса-шифровальщика Troldesh (Shade), одного из самых популярных у киберпреступников криптолокеров. Только в июне Group-IB обнаружила более 1100 фишинговых писем с Troldesh, отправленных от имени...

От чего нужно защищать цифровую промышленность

В современной промышленности постепенно увеличивается количество и распространённость IoT/IIoT-устройств, «умных» станков и другого оборудования, подключённого к интернету. Встроенное ПО, на котором они функционируют, потенциально может содержать в себе ошибки и уязвимости, которые можно...

Как ворваться в велосезон во всеоружии — в спортивной и городской комплектации

«Солнце на спицах, синева над головой. Ветер нам в лица, обгоняем шар земной. Сдох гироскутер, глохнет моноколесо. Для велосипеда неприступных нет высот». Мы согласны с автором переделанной песни — и не только потому, что сами ее переделали. Несмотря на долгую историю, велосипед остается очень...

Сертифицированные версии — грабли, которые нам выбирают

Как известно — использование сертифицированных версий программного обеспечения прописано в самых разных документах регуляторов. И (к сожалению) эта данность, с которой всем жить. В данной статье не будет перечисления положений документов, согласно которым необходимо использовать сертифицированные...

Пишем модель угроз

Всем привет, мы продолжаем свой цикл статей по «бумажной безопасности». Сегодня поговорим о разработке модели угроз. Если цель прочтения этой статьи в получении практических навыков, то лучше сразу скачать наши шаблоны документов, в котором есть и шаблон модели угроз. Но и без шаблона под рукой со...

Зачем осциллографу поддержка криптографии?

Осциллограф Rohde & Schwarz RTO2044 с поддержкой Ethernet и LXI В июне 2019 года некоммерческий Консорциум LXI (LAN eXtensions for Instruments) выбрал GlobalSign в качестве «провайдера идентификации» для устройств, совместимых со стандартом LXI, а фирменную IoT Identity Platform сделали практически...

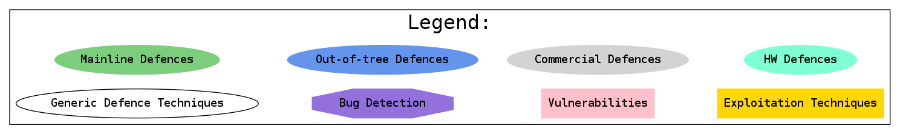

Карта средств защиты ядра Linux

Защита ядра Linux — очень сложная предметная область. Она включает большое количество сложно взаимосвязанных понятий, и было бы полезным иметь ее графическое представление. Поэтому я разработал карту средств защиты ядра Linux. Вот легенда: Читать дальше →...

[Перевод] Реверсинг и взлом самошифрующегося внешнего HDD-накопителя Aigo. Часть 2: Снимаем дамп с Cypress PSoC

Это вторая и заключительная часть статьи про взлом внешних самошифрующихся накопителей. Напоминаю, недавно коллега занес мне жёсткий диск Patriot (Aigo) SK8671, и я решил его отреверсить, а теперь делюсь, что из этого получилось. Перед тем как читать дальше обязательно ознакомьтесь с первой частью...

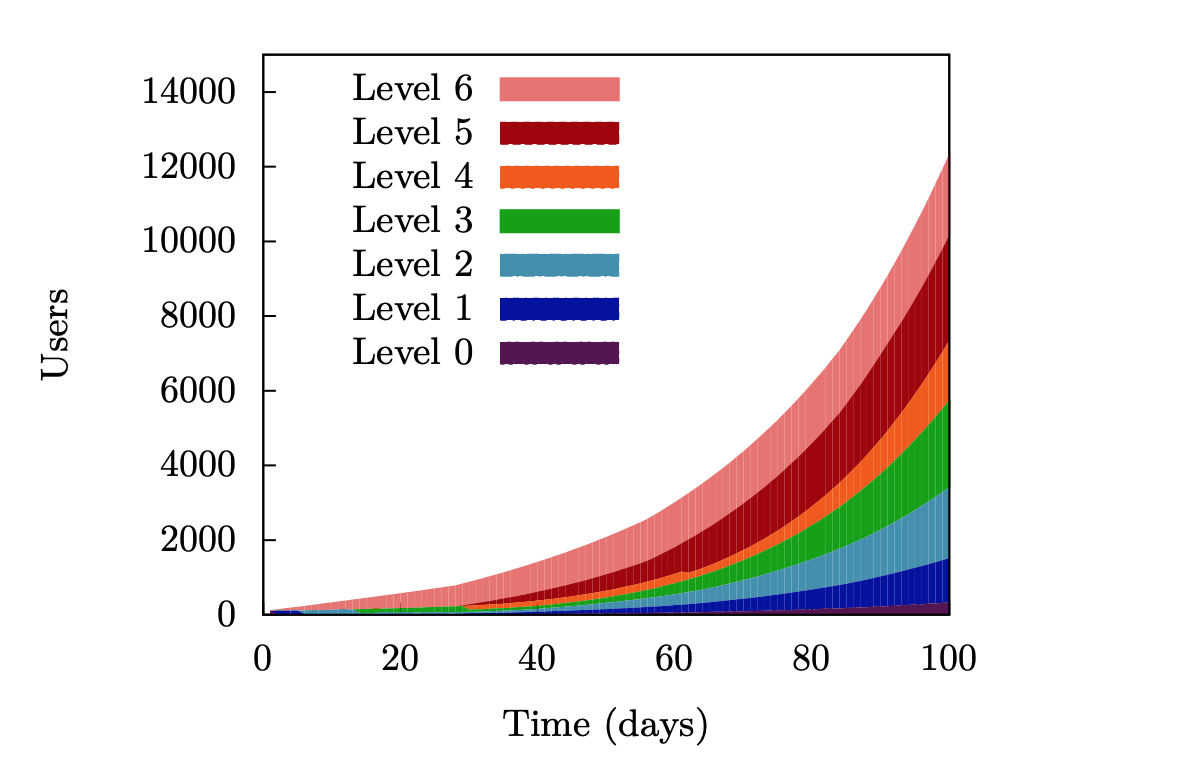

Проект Salmon: как эффективно противостоять интернет-цензуре с помощью прокси с уровнями доверия пользователям

Правительства многих стран так или иначе ограничивают доступ граждан к информации и сервисам в интернете. Борьба с подобной цензурой – важная и непростая задача. Обычно простые решения не могут похвастать высокой надежностью или долговременной эффективностью. Более сложные методы преодоления...

Security Week 26: спам в сервисах Google

Чаще всего в наших еженедельных дайджестах мы обсуждаем какие-то новые факты или события, связанные с информационной безопасностью. В некоторых случаях такие открытия представляют чисто теоретический интерес: например, уязвимости типа Spectre в современных процессорах вряд ли удастся...

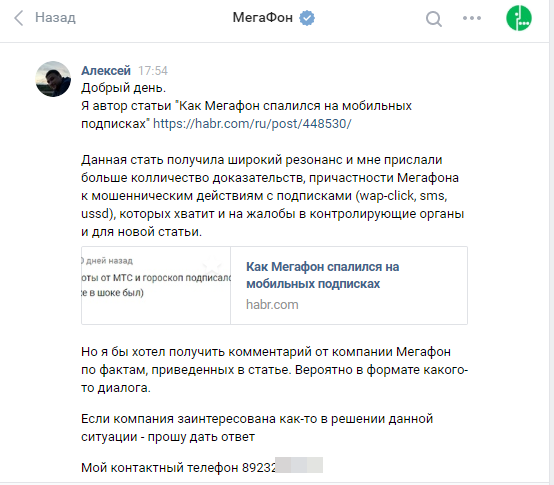

«Мобильный контент» бесплатно, без смс и регистраций. Подробности мошенничества от Мегафона

После того как я опубликовал статью «Как Мегафон спалился на мобильных подписках», я попытался получить комментарий от Мегафона, . Ответа до сих пор нет. Но вместо этого я получил зависающий интернет. То есть в какой-то момент трафик перестаёт идти и ютубчик перестаёт играть. Так же с мобильного...

[Перевод] Конференция DEFCON 25. Гарри Каспаров. «Последняя битва мозга». Часть 2

Конференция DEFCON 25. Гарри Каспаров. «Последняя битва мозга». Часть 1 Я думаю, что проблема не в том, что машины заменят человека на его рабочем месте, в том числе и в интеллектуальной сфере деятельности, и не в том, что компьютеры будто бы ополчились против людей с высшим образованием и...

Криптографический АРМ на базе токенов PKCS#11. Электронная подпись. Часть 2

В первой части нашего повествования мы показали как, имея на руках криптографический токен с поддержкой российской криптографии, создать запрос на получение сертификата, получить и установить сертификат на токен, проверить электронную подпись сертификата и его валидность по списку отозванных...

[Из песочницы] Семь угроз от ботов вашему сайту

DDoS-атаки остаются одной из наиболее обсуждаемых тем в сфере информационной безопасности. При этом далеко не все знают, что ботовый трафик, который и является инструментом для таких атак, влечет множество других опасностей для онлайн-бизнеса. С помощью ботов злоумышленники могут не только вывести...