Обзор IP-телефона Snom D717

Сегодня мы расскажем о новинке компании Snom — настольном телефоне низкой ценовой категории в линейке D7xx, Snom D717. Он доступен в чёрном и белом исполнении. Читать дальше →...

Проблемы действующей методики определения актуальных угроз от ФСТЭК

Доброго времени суток, Хабр! Сегодня мы бы хотели покритиковать документ «Методика определения актуальных угроз безопасности персональных данных при их обработке в информационных системах персональных данных», утвержденный ФСТЭК России 14 февраля 2008г. (далее – Методика). Эта Методика является...

Как увидеть реверберацию или передача видео звуком через воду — 2

Привет, глубокоуважаемые! Сегодня мы опять будем передавать картинку ультразвуком через воду: буквально увидим реверберацию и эхо, и даже то, как они меняются в зависимости от условий. Все о чем я расскажу несложно, интересно повторить самостоятельно и под силу практически любому. Если в вашей душе...

О недавней кибератаке Балтимора

Сей пост есть дубль записи из моего Телеграм канала. Посчитал нужным поделиться обнаруженными фактами c хабраобществом. 25 мая в The New York Times вышел подробный материал о кибератаках Балтимора. Заражены тысячи компьютеров, остановились коммунальные и кадастровые службы, пострадали медицинские...

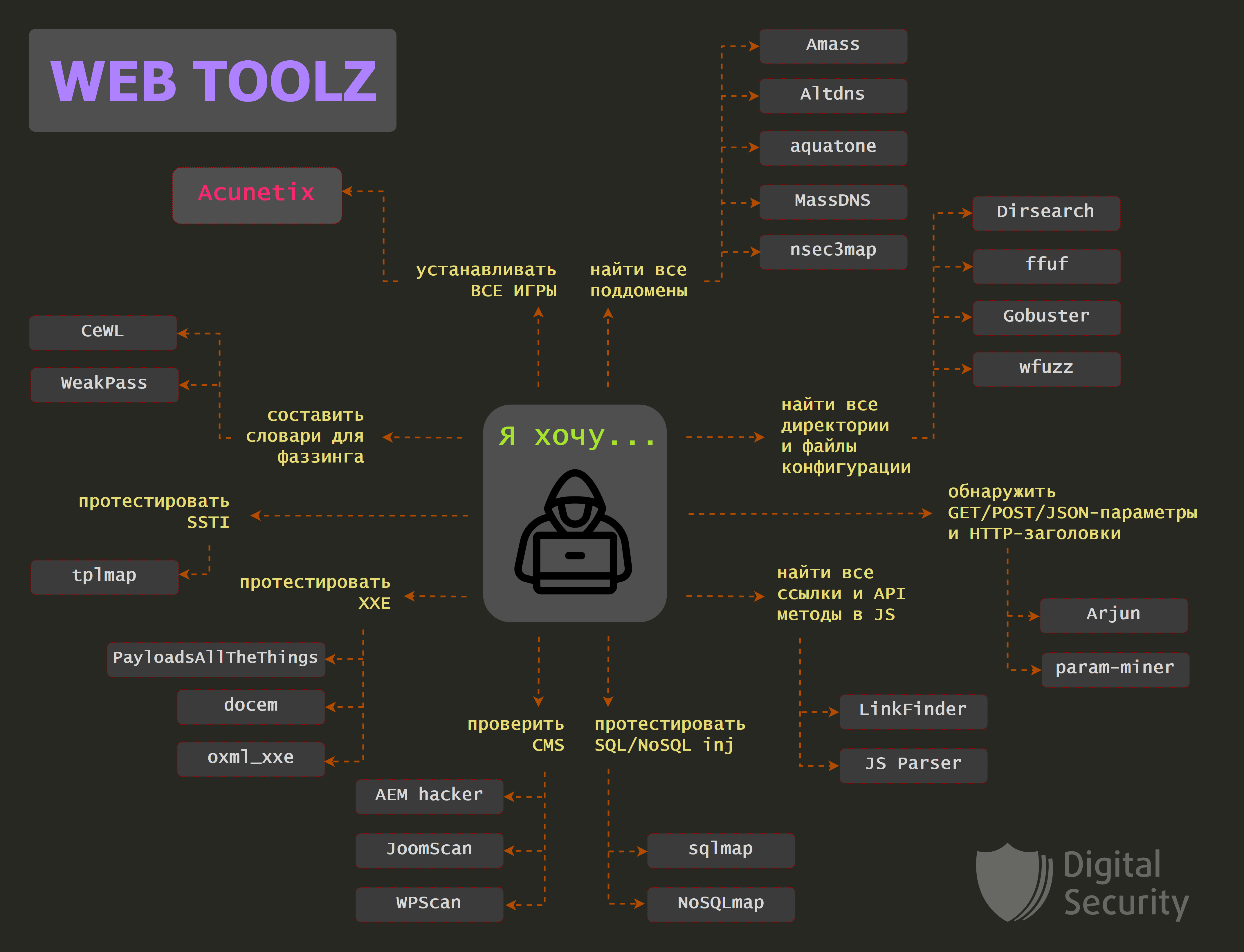

Web tools, или с чего начать пентестеру?

Продолжаем рассказывать о полезных инструментах для пентестера. В новой статье мы рассмотрим инструменты для анализа защищенности веб-приложений. Наш коллега BeLove уже делал подобную подборку около семи лет назад. Интересно взглянуть, какие инструменты сохранили и укрепили свои позиции, а какие...

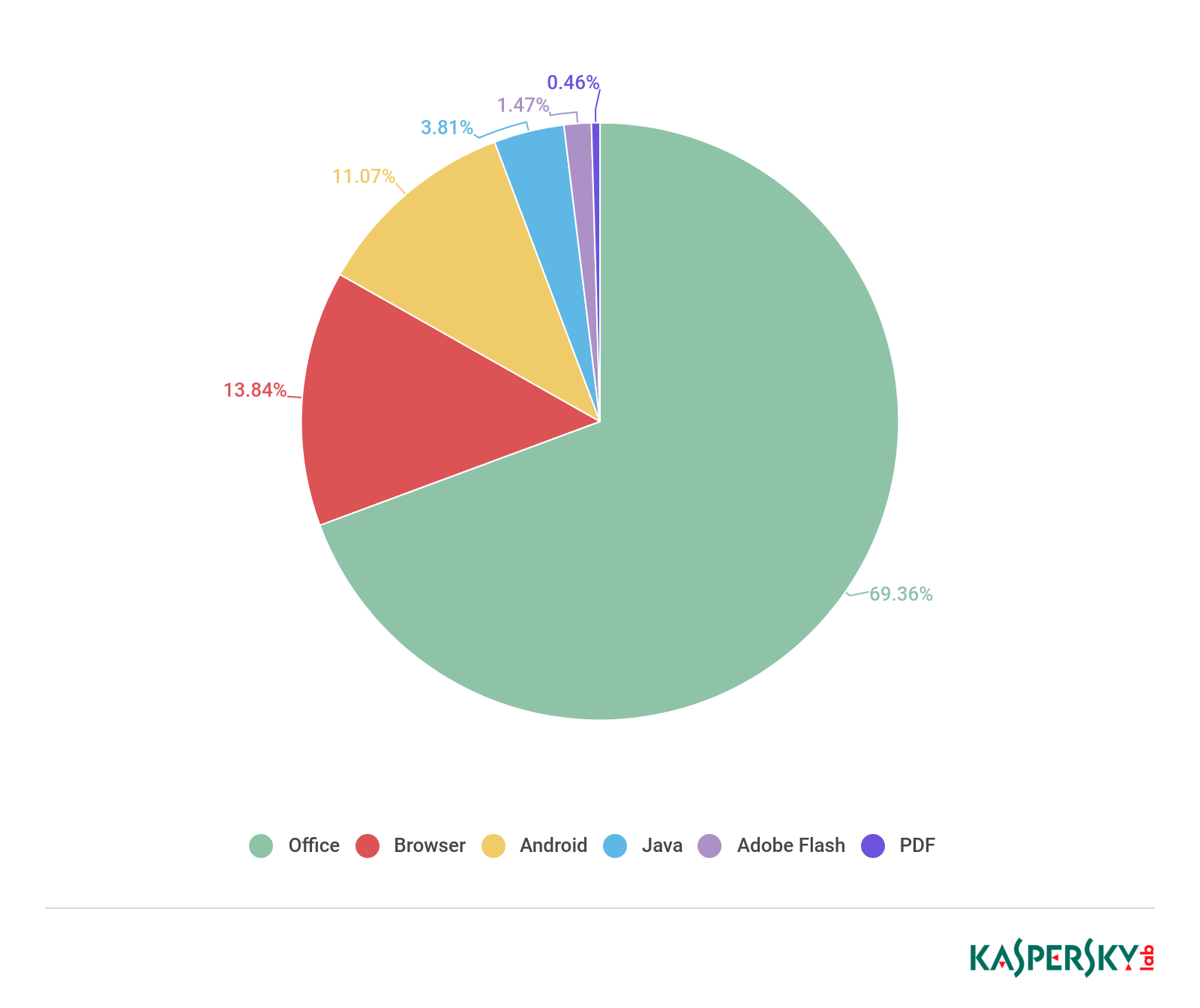

Security Week 22: статистика угроз, банковские трояны и популярные эксплойты

На прошлой неделе «Лаборатория Касперского» опубликовала отчет об эволюции киберугроз в первом квартале 2019 года. Краткий обзор можно прочитать в этой новости, а в посте мы подробнее рассмотрим две темы: банковские трояны для Android и Windows, а также наиболее часто эксплуатируемые...

Программатор чипов G-Shield: запись цифровых сертификатов в микросхемы на этапе производства

Программатор G-Shield (GPW-01) GlobalSign объявила о технологическом партнёрстве со стартапом Big Good Intelligent Systems, который выпустил продукт под названием G-Shield. Это сервер регистрации плюс программатор чипов для физической записи цифровых сертификатов на микросхемы: Big Good называет...

Создание прокси-dll для проверок эксплуатации dll hijack

Когда я исследую безопасность ПО, то одним из пунктов проверки является работа с динамическими библиотеками. Атаки типа DLL hijack («подмена dll» или «перехват dll») встречаются очень редко. Скорее всего, это связано с тем, что и разработчики Windows добавляют механизмы безопасности для...

Мошенники и ЭЦП — всё очень плохо

Недавно общественность облетела новость о первом случае продажи квартиры мошенниками с помощью ЭЦП и подделки документов. Когда я раньше читал подобные новости, всегда воспринимал отстранённо, как будто со мной этого не может произойти, но я ошибался. И теперь могу заявить, в зоне риска мошенников...

[Перевод] Psion SIBO — КПК, которые не надо даже эмулировать

Среди КПК фирмы Psion есть пять моделей, которые даже эмулировать не требуется, поскольку работают они на процессорах NEC V30, совместимых с 8086, отсюда и название КПК SIBO — sixteen bit organizer или sixteen bit operating system. Ещё в данных процессорах есть режим совместимости с 8080, который в...

Шпаргалки по безопасности: REST

REST — чрезвычайно популярная архитектура веб-приложений. Для вызова функций на сервере используются обычные HTTP-запросы с задаваемыми параметрами (для структуризации параметров обычно используют JSON или XML), при этом, строгого стандарта для REST-архитектуры не существует, что добавляет ей...

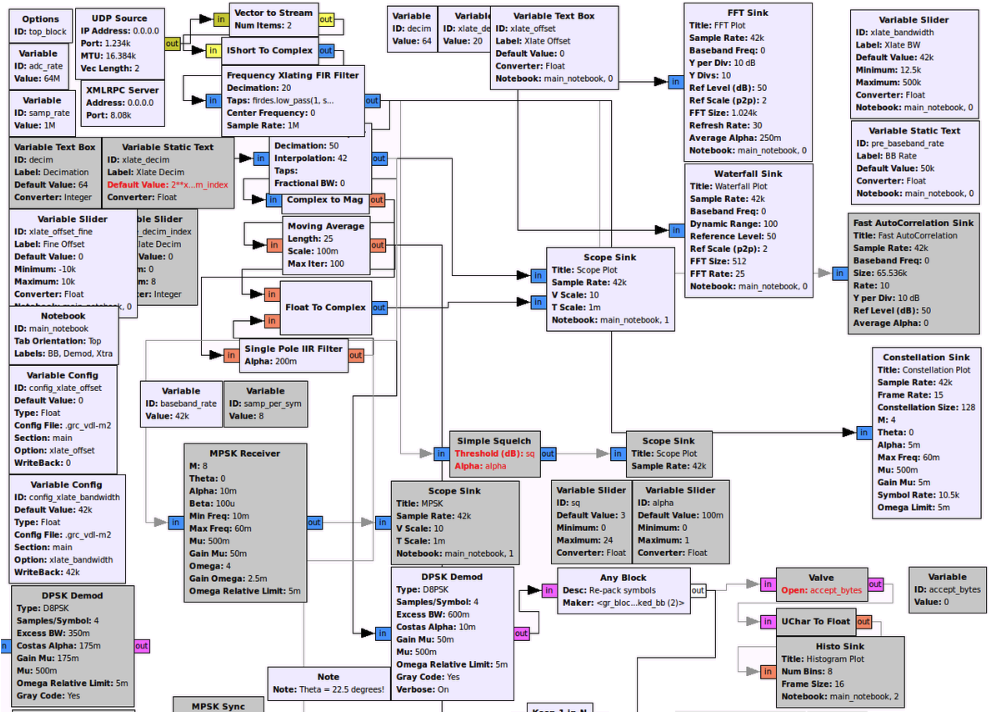

Software Defined Radio — как это работает? Часть 5

Привет Хабр. В предыдущей части был рассмотрен прием сигналов с помощью GNU Radio. Сейчас мы рассмотрим обратную задачу — передачу сигналов различного вида модуляции. Как и в случае приема, с помощью GNU Radio можно создать сложную программную систему для передачи сигналов, не написав ни одной...

Не выбрасывайте умные лампочки в мусор, или опасность IoT

По оценкам аналитиков GlobalData, объем рынка IoT-решений в прошлом году составил около $130 млрд. К 2023 году этот показатель вырастет почти в три раза, до $318 млрд. Ежегодный рост (GAGR) составляет сейчас около 20%. Объем же подключенных устройств к 2020 году составит 20-50 млрд штук. К...

Software Defined Radio — как это работает? Часть 4

Привет Хабр. В третьей части было рассказано, как получить доступ к SDR-приемнику посредством языка Python. Сейчас мы познакомимся с программой GNU Radio — системой, позволяющей создать достаточно сложную конфигурацию радиоустройства, не написав ни единой строчки кода. Для примера рассмотрим задачу...

Обзор: как снизить вероятность утечки персональных данных

С момента разоблачений Эдварда Сноудена прошло уже шесть лет, но ситуация с приватностью в интернете не становится лучше. Спецслужбы всего мира по прежнему стремятся узнать как можно больше информации о простых пользователях сети, а киберпреступники стремятся использовать эти данные для личной...

Противостояние 2019: Jet Security Team заняла первое место в защите

Третий год подряд сильнейшие ИБ-эксперты «Инфосистемы Джет» приняли участие в The Standoff на PHDays. Наши команды Jet Security Team и Jet Antifraud Team сражались плечом к плечу: кибербитва продолжалась нон-стопом целых 28 часов! По итогам «Противостояния» наши защитники стали лучшими, не позволив...

Новости недели: война США с Huawei, запуск интернет-спутников на орбиту, российский электромобиль

В этом выпуске читайте: США лишили Huawei сервисов Google и обновлений Android; третья по счету авария электромобиля Tesla со смертельным исходом; статистика влияния Zombieload на производительность процессоров; уязвимость нулевого дня в новой версии Windows; анонс российского электромобиля;...

[Перевод] Поговорим о PAKE

А сейчас поговорим о информационной безопасности. Данная публикация приурочена к запуску курса «Криптографическая защита информации», который стартует уже 30 мая. Поехали. Первое правило PAKE: никогда не говорить о PAKE. Второе правило PAKE гласит, что первое правило это нонсенс, поскольку PAKE или...