Как правильно зарегистрировать электронную почту

Здравствуй, %юзернейм%, сегодня я расскажу тебе о том, как правильно зарегистрировать электронную почту… Наверное такого заголовка в ленте постов у вас ещё не было, да? :-) Если мы введём этот вопрос в поисковой системе, то узнаем, что для того чтобы зарегистрировать ящик электронной почты вам...

[Перевод] Linksys WRT54G — роутер, случайно ставший легендарным

В мире, где роутеры всё больше напоминают перевёрнутых пауков, чем предметы, которые бы хотелось видеть в своей гостиной, есть только несколько устройств, которые можно было бы назвать «знаменитыми». Примерами подобного могут быть AirPort Стива Джобса и mesh-роутеры Eero. Но лавры победителя в этой...

Как защитить информацию на экране монитора от утечки

Один из самых простых способов утечки информации, который нередко упускают из виду, – когда конфиденциальные данные получают с экрана монитора. Особенно если рабочее место сотрудника расположено в офисах открытого типа, также известных как open space. В этой статье я расскажу о результатах...

Защита ядра Linux из ARM Trustzone: как усилить Linux Kernel Runtime Guard и предотвращать последствия zero-day

Всем привет! В ОС Аврора мы уделяем большое внимание обеспечению безопасности. Сегодня немного расскажем о перспективном подходе — синергии технологии ARM TrustZone и open-source проекта Linux Kernel Runtime Guard (LKRG) для повышения защищённости девайсов (в том числе от zero-day уязвимостей)....

Гибкая авторизация с помощью Casbin и PERM. Практический пример

После написания предыдущей статьи по языку PERM и библиотеке Casbin, возникли вопросы. Причем не у одного человека, и я хотел ответить сначала в комментарии, но понял, что объем материала выходит за рамки обычного комментария, поэтому изложу этот ответ в виде отдельной статьи. Я долго не мог понять...

Свобода для видео: представлен открытый GPU на базе RISC-V

Свободный GPU, для которого не требуется отчислений и отсутствуют условия на использование — голубая мечта многих разработчиков. Сейчас представлен проект, который является началом большой работы по созданию полностью открытых GPU. Речь идет о проекте, который развивает группа энтузиастов вместе с...

Cyber Risk Index: сравниваем компании по уровню киберзащищённости

Процесс изучения защищённости компаний от киберугроз осложняется тем, что отсутствуют какие-либо объективные критерии, по которым можно произвести сравнение. Чтобы решить эту проблему, Trend Micro совместно с Институтом Понемона (Ponemon Institute) разработали индекс киберриска (Cyber Risk Index,...

Security Week 05: sudo, уязвимость в iOS и атака на исследователей

Прошлая неделя оказалась богатой на события. Начнем с трех уязвимостей в мобильных ОС Apple, которые предположительно были использованы в реальных атаках. В кратком сообщении Apple две уязвимости отнесены к движку WebKit — они обеспечивают выполнение произвольного кода. Еще одна дыра в ядре iOS и...

Lawful Interception, поиск по вложениям и персонализация страницы аутентификации Zimbra OSE

Zimbra Open-Source Edition является популярным почтовым сервером мирового уровня. Сегодня мы расскажем, как реализовать в Zimbra OSE функции Lawful Interception, поиск по вложениям и персонализацию веб-клиента Zimbra. Читать дальше →...

(не)Безопасный дайджест: пароли по дефолту, персданные в подарок и зарплата для фишеров

Начинаем год с новой подборки «классических» и нетривиальных ИБ-инцидентов, о которых писали зарубежные и российские СМИ в январе. В сегодняшнем выпуске сплошь звезды: ООН, РЖД, Nissan, Vodafone. Читать далее...

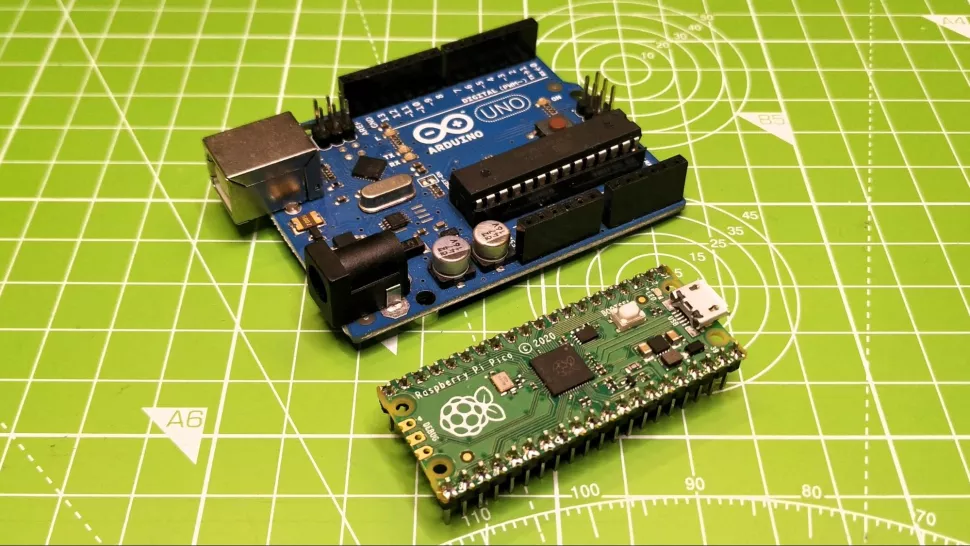

[Перевод] Raspberry Pi Pico vs Arduino: какая плата лучше?

До того, как Raspberry Foundation представила Pi Pico, сравнивать «малинку» и Arduino было некорректно. Raspberry Pi — полноценный компьютер, хотя и специфический. А вот Arduino — микроконтроллер. Но с появлением Raspberry Pi Pico все изменилось, поскольку новая плата — это тоже микроконтроллер,...

Автоматизируем поиск секретов в git и ansible

Знаете ли вы что хранится в вашем git репозитории? Нет ли среди сотен коммитов паролей от продуктовых серверов, попавших туда по ошибке? А что если ansible скрипт при публикации упадет и засветит пароли в логе? Рассказываю о том как мы попробовали автоматизировать такие проверки и что из этого...

Система пространственного звучания «на бумаге»: что напечатали в Техническом университете Кемница

Пока одни вспоминают ambisonic-проекты из журналов 80-х, другие развивают, модернизируют и доводят их до работающих прототипов. Например, так действуют специалисты Хемницкого технического университета. Рассказываем, с чего они начали и что осуществили на этот раз. Читать далее...

HackTheBox. Прохождение Worker. Работаем с SVN. Используем Azure DevOps для захвата хоста

Продолжаю публикацию решений отправленных на дорешивание машин с площадки HackTheBox. Надеюсь, что это поможет хоть кому-то развиваться в области ИБ. Подключение к лаборатории осуществляется через VPN. Рекомендуется не подключаться с рабочего компьютера или с хоста, где имеются важные для вас...

Лучшие гаджеты CES 2021, часть 2. Улучшаем свое тело

Участники выставки потребительской электроники Consumer Electronics Show каждый год расширяют привычные представления о гаджетах для мониторинга и поддержания здоровья. Направление популярное, и стартапы стараются внедрить технологии в те сферы жизни, где их даже не ждешь. Второй обзор новинок...

[Перевод] Как я воровал данные с пользовательских аккаунтов в Google

Вы со мной не знакомы, но существует известная вероятность, что я знаком с вами. Причина в том, что у меня есть полный, неограниченный доступ к приватной информации миллионов людей, размещённой на аккаунтах Google. Отправленные по почте выписки по банковским счетам, медицинские документы,...

RBAC? ABAC?.. PERM! Новый подход к авторизации в облачных веб-службах и приложениях

Данная статья преследует цель рассказать о новом походе к авторизации в облачных решениях, в основе которого лежит использование интерпретируемого языка определения политики управления доступом — который называется языком моделирования PERM (PML). Данный язык можно использовать для выражения...

Как мы провели Hack and Learn Initiative CTF

В декабре 2020 года, за неделю до нового года, компании Semrush и Mail.ru Group решили провести совместное обучающее мероприятие по информационной безопасности в формате CTF. Причём тут разработчики, тестировщики и devops, зачем и почему – расскажем в этой статье. Читать далее...